BeEF - Browser Explotation Framework Project

BeEF es la abreviatura de una Estructura de Trabajo para la Explotación de Navegadores Web. Es una herramienta para Pruebas de Penetración orientada al navegador web. Dado el crecimiento relacionado a los ataques procedentes desde Internet contra clientes web, incluyendo clientes móviles. BeEF permite a los profesionales en pruebas de penetración evaluar la postura de seguridad actual de un entorno objetivo utilizando vectores de ataque en el lado del cliente. A diferencia de otras estructuras de trabajo, BeEF va más allá del perímetro de la red y el sistema del cliente, y examina la explotabilidad dentro del contexto de una puerta abierta: el navegador web. BeEF enganchará uno o más navegadores web y los utilizará para lanzar módulos de comandos dirigidos y ataques más nuevos contra el sistema en el contexto del navegador web.

El proyecto BeEF utiliza Github. Para obtener la copia mas reciente ejecutar el siguiente comando.

$ sudo git clone https://github.com/beefproject/beef

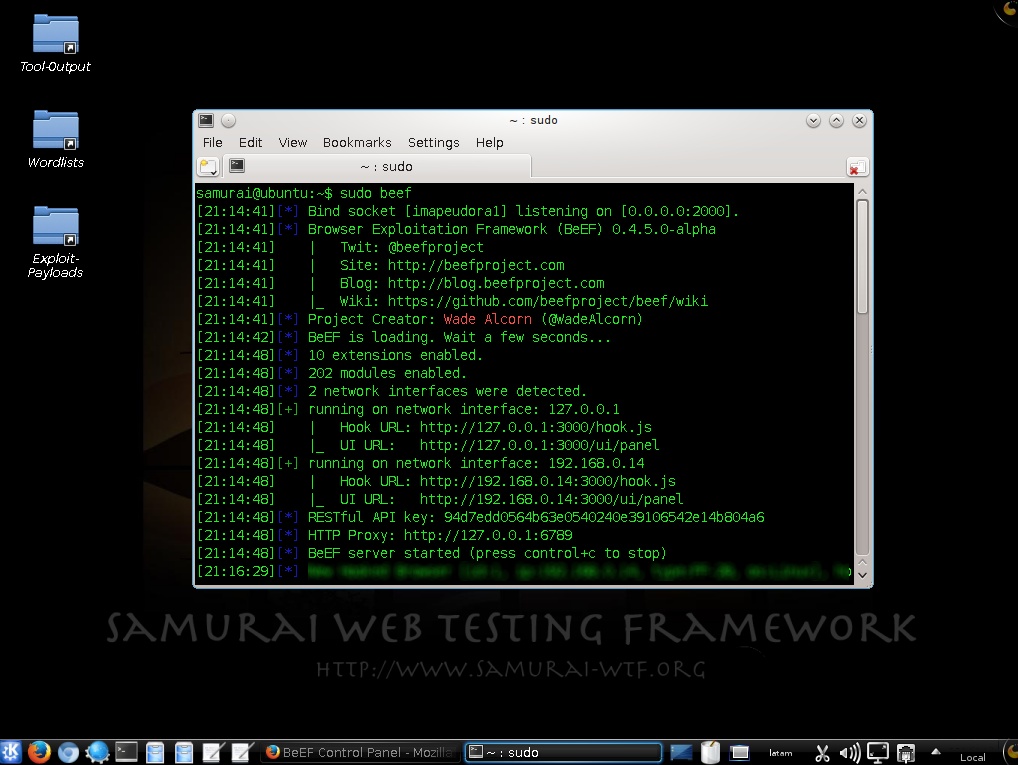

Se procede a ejecutar BeEF.

$ sudo beef

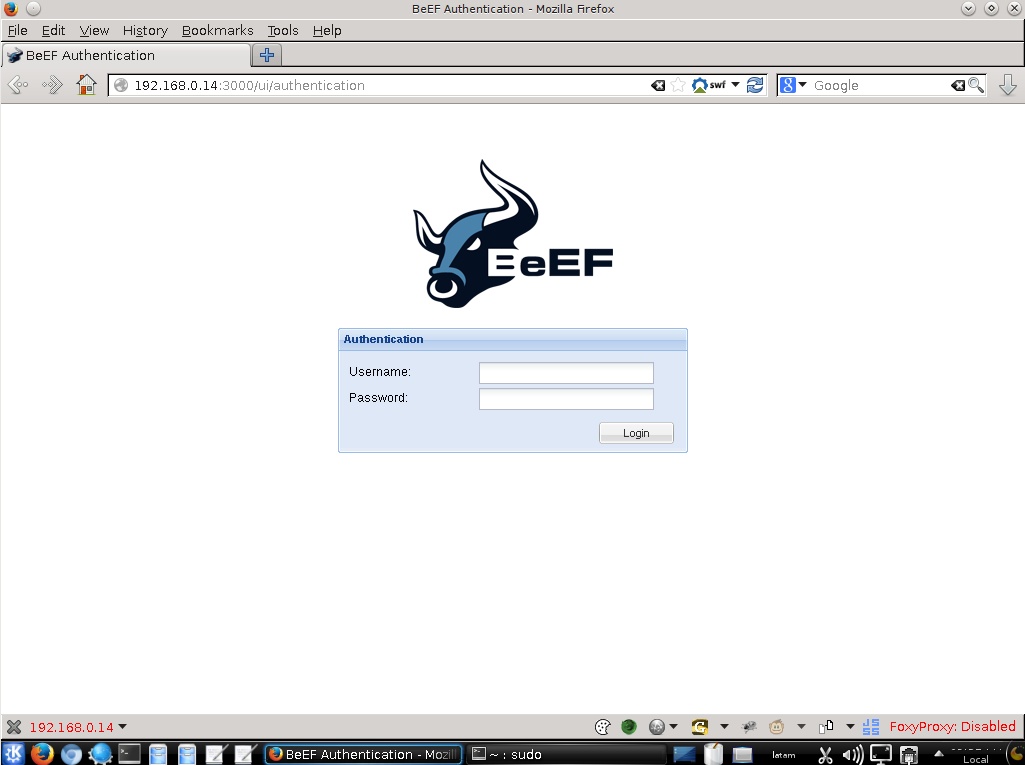

Utilizando un navegador web como Firefox se ingresa a la interfaz de administración de BeEF. El usuario y contraseña por defecto es “beef / beef”

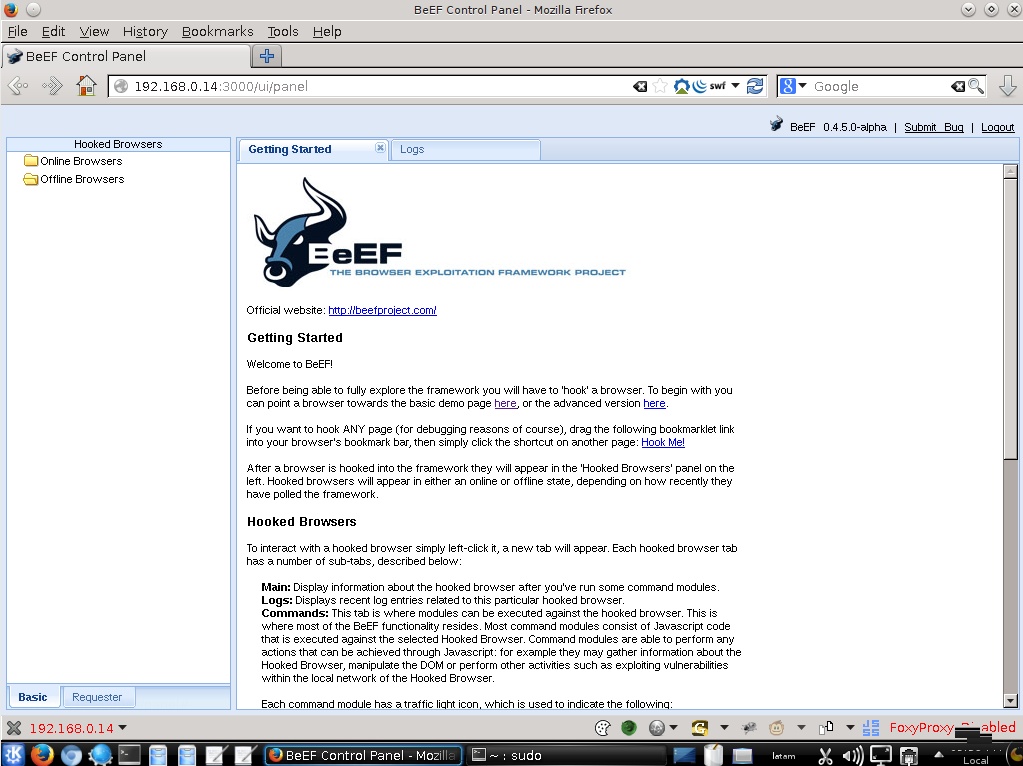

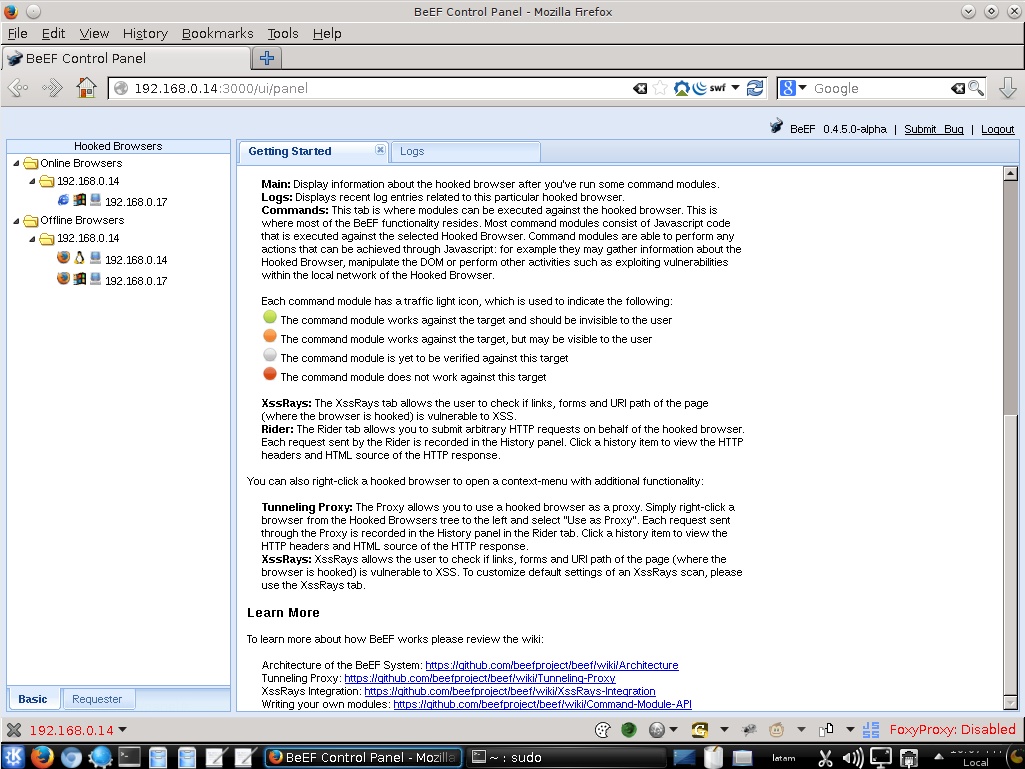

Luego de ingresar las credenciales válidas de autenticación se presenta la Interfaz de control de BeEF. Lo primero que se requiere en este punto es tener navegadores web enganchados, los cuales serán mostrados en el panel izquierdo.

Para propósitos de esta practica se utilizará una de las URL que propociona BeEF para enganchar al navegador web de la victima. http://192.168.0.14:3000/demos/basic.html

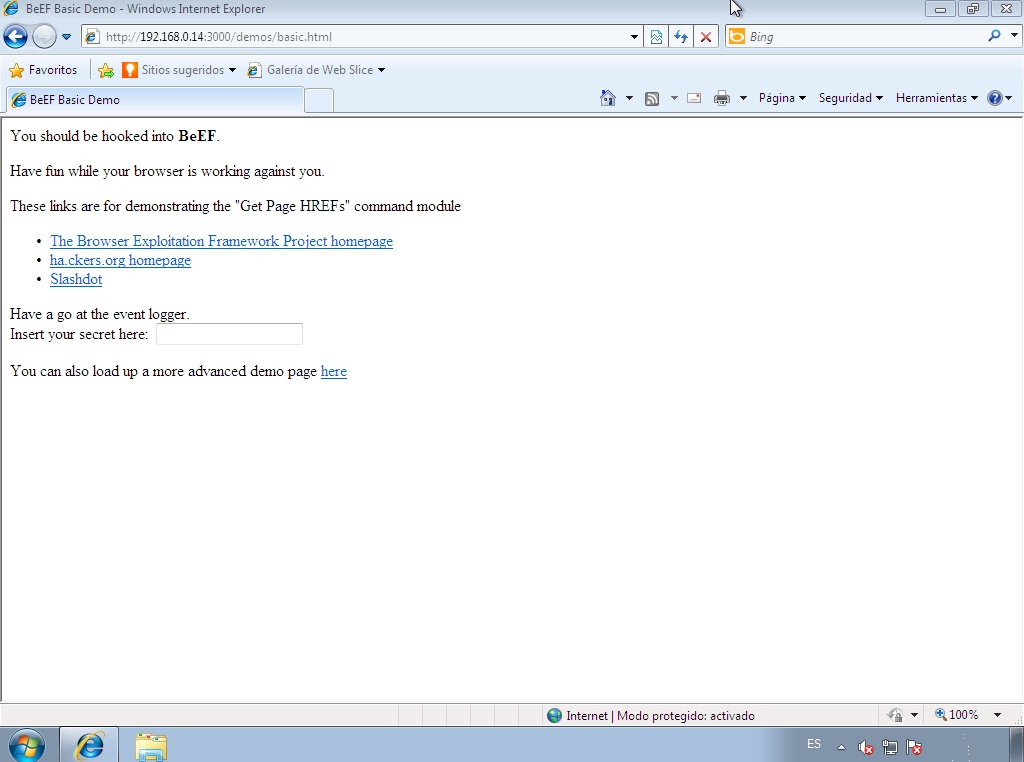

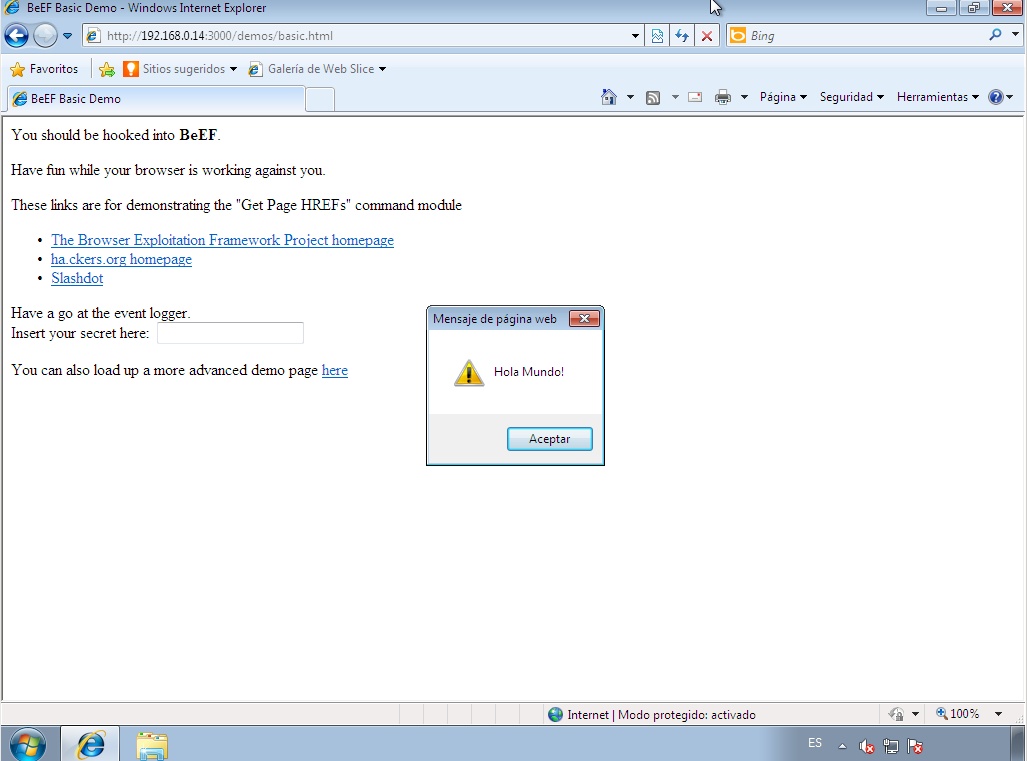

Utilizando un navegador web desde un Sistema Windows se procede a visitar esta URL.

De regreso a la interfaz de administración de BeEF, se expondrán en el panel izquierdo todos los navegadores web que hayan sido enganchados.

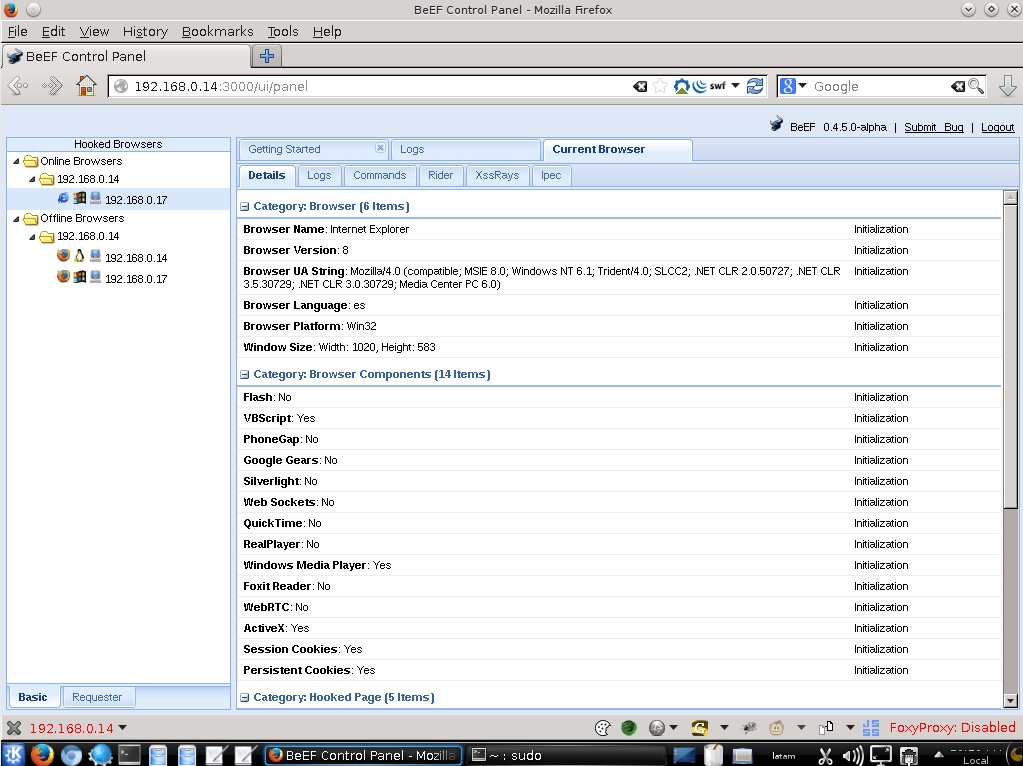

Al seleccionar uno de los navegadores recién enganchados y hacer clic en la pestaña “Details” del panel derecho, se presentarán los detalles del navegador.

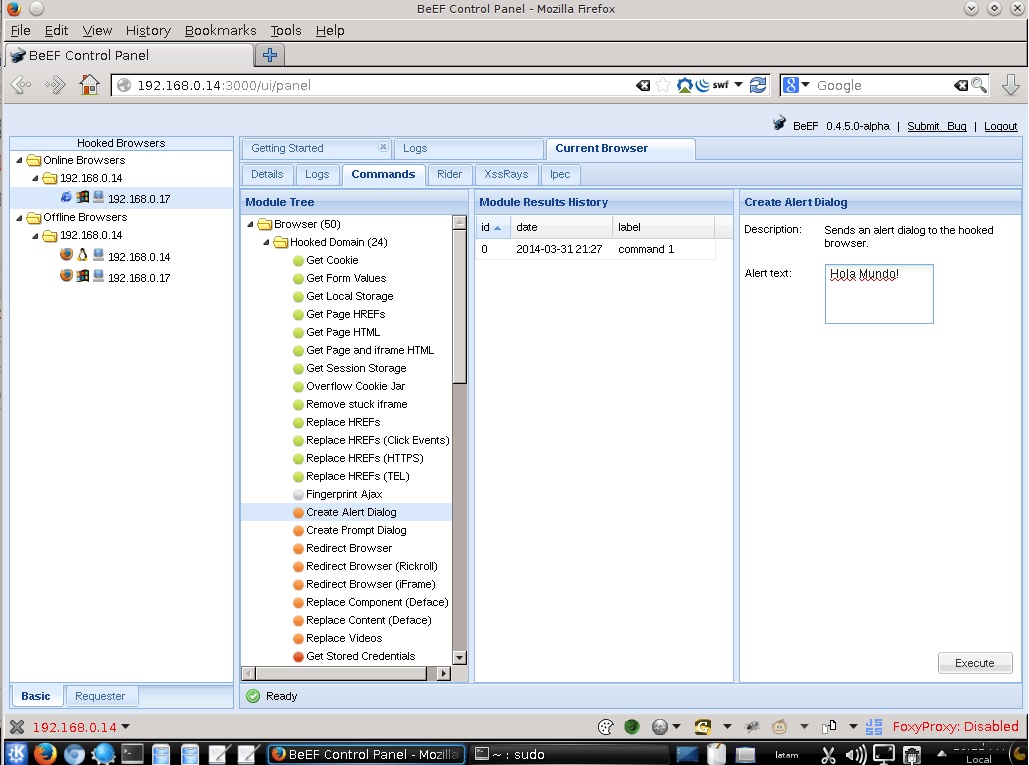

Al hacer clic en la pestaña “Commands” del panel derecho se mostrarán botones de diversos colores al inicio de cada módulo. De manera interna, BeEF detecta cuales navegadores se engancharon y conoce cuales módulos funcionan con cada navegador.

El botón de color verde funciona en el navegador seleccionado. El botón de color naranja funciona, pero el usuario puede detectarlo. Esto puede ser algo legítimo como por ejemplo para los módulos de ingeniería social. Y el botón de color rojo, no funciona para el navegador seleccionado.

Para la siguiente práctica se utilizará el módulo de color naranja denominado“Create Alert Dialog”, el cual enviará un dialogo de alerta al navegador enganchado, con el texto “Hola Mundo!”.

Luego de presionar el botón “Execute”, en el navegador enganchado se abrirá una ventana con el texto antes mencionado.

BeEF es una poderosa herramienta con capacidades para realizar captura de información, Ingeniería Social, Descubrimiento de Red, inclusión de “payloads” de Metasploit Frameworks, Tunneling, escaner XSS, persistencia, entre otras opciones más.

Fuentes:

http://beefproject.com/

https://github.com/beefproject/beef/wiki

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero