Burp Suite

Burp Suite es una plataforma integrada para realizar evaluaciones de seguridad a aplicaciones web. Esta diseñada para apoyar la metodología de una evaluación manual, y proporciona un completo control sobre las acciones a realizar, además de un análisis profundo de los resultados. Burp Suite contiene varias herramientas que trabajan juntas para realizar virtualmente cualquier tarea que pueda ser encontrada en las evaluaciones. Puede automatizar todo tipo de tareas de manera personalizada, y permite combinar técnicas manuales y automáticas para hacer las pruebas más rápidas, más confiables y mas divertidas.

Burp Suite contiene los siguientes componentes claves:

- Un Proxy de interceptación, el cual permite inspeccionar y modificar el tráfico entre el navegador y la aplicación objetivo

- Un Spider de conocimiento de la aplicación, para recorrer contenidos y funcionalidades

- Un Escaner avanzado para la aplicación web, para automatizar la detección de varios tipos de vulnerabilidades

- Una herramienta de Repetición, para manipular y reenviar solicitudes individuales

- Una herramienta de Secuencia, para evaluar la aleatoriedad de los tokens de sesión

- Ampliable, permite escribir fácilmente plugins propios, para realizar tareas altamente personalizadas y complejas dentro de Burp Suite

Mencionar que Burp Suite tiene una Edición Libre y una Edición Profesional. La Edición Libre no tiene todas las funcionalidades en comparación a la Edición Profesional. Además su costo es de $299 dólares por usuario al año.

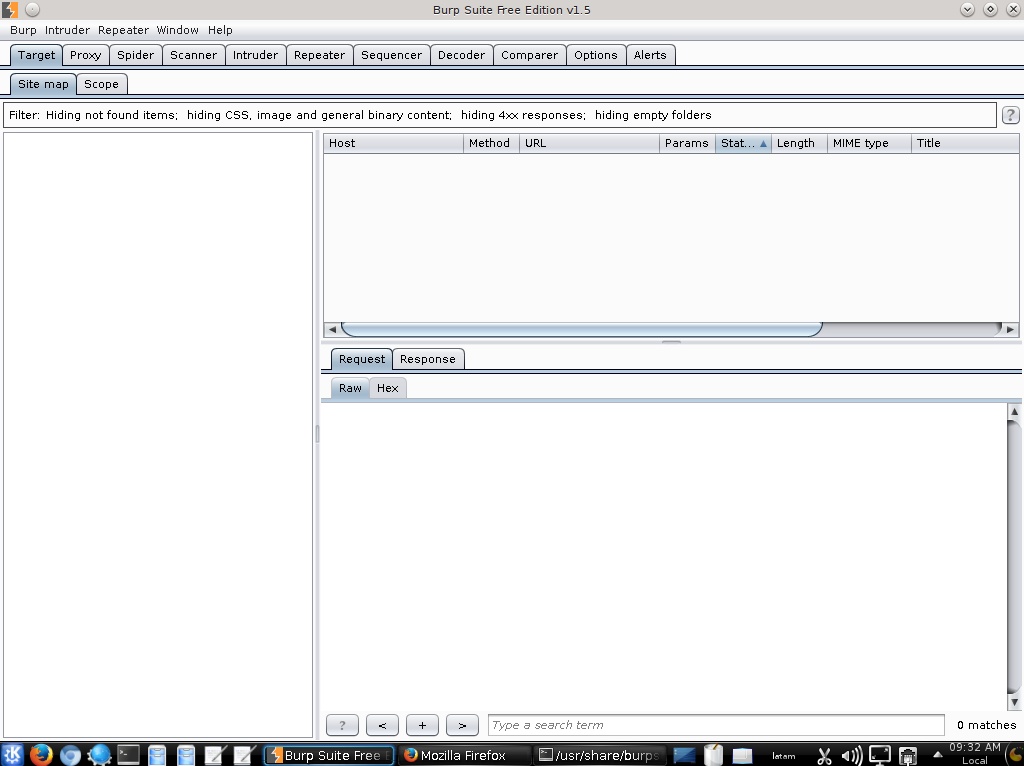

Al iniciar Burp se presentará su interfaz gráfica.

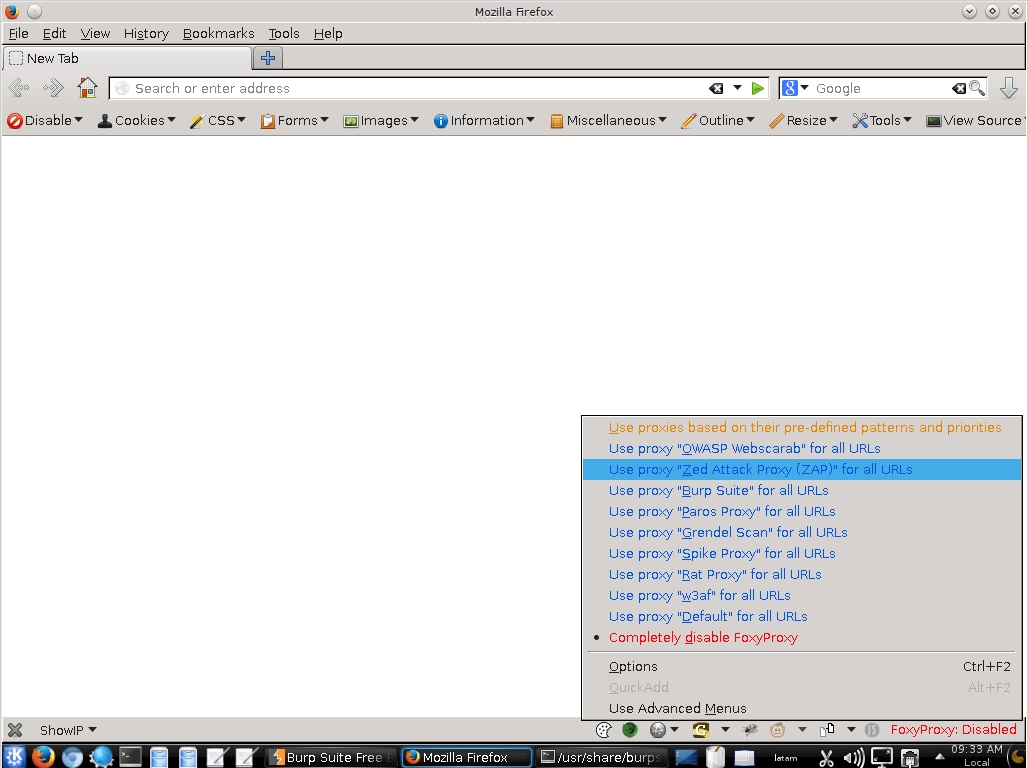

Utilizar la Extensión de Firefox “FoxyProxy” para configurar Burp Suite como proxy.

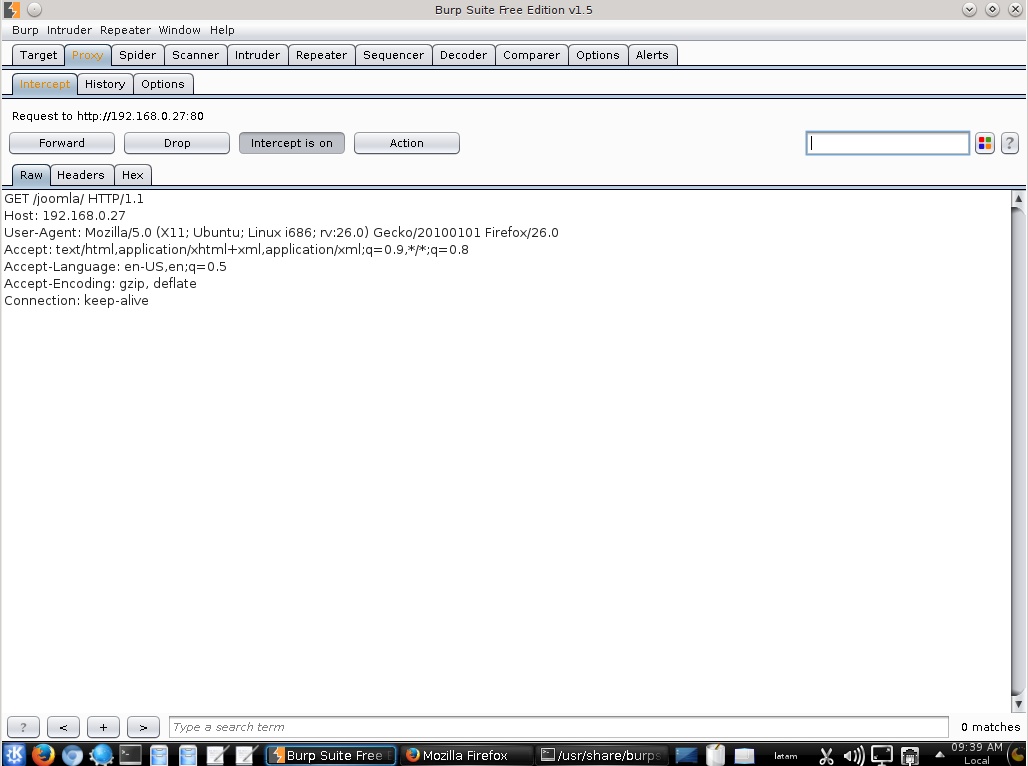

Al ingresar a la aplicación objetivo se coloreará la pestaña “Proxy” de Burp Suite. Esto significa que el modo de Interceptación está activado por defecto. Hacer clic en la pestaña “proxy”, para luego hacer clic en el botón “Intercept is on”. De esta manera se desactivará la interceptación.

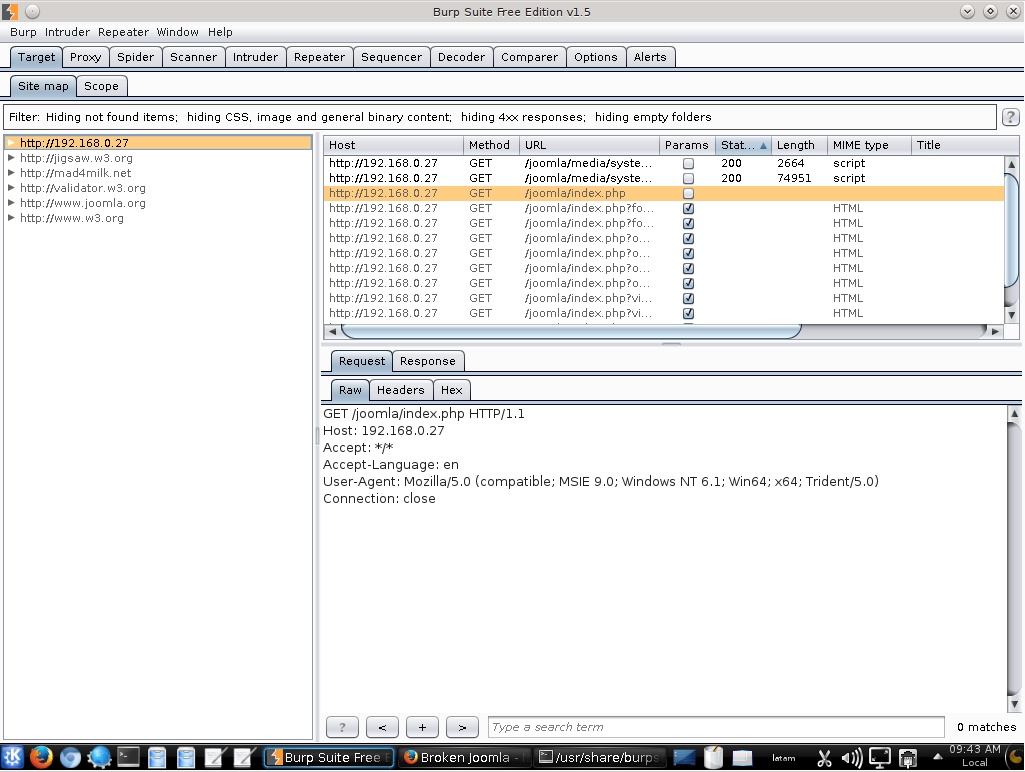

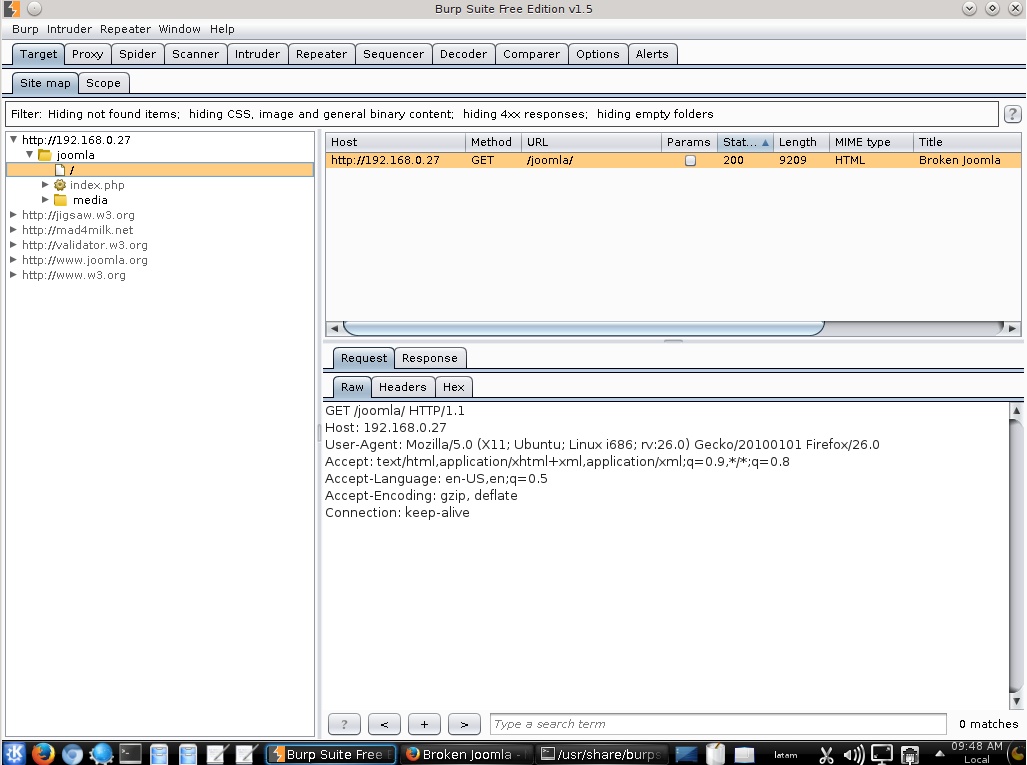

Hacer clic en la pestaña “Target” para visualizar el mapa del sitio que Burp Suite ha capturado hasta el momento.

Al hacer clic en la pestaña “Request” ubicada en el panel inferior derecho de Burp Suite, se visualiza la solicitud enviada al servidor. Esta solicitud puede ser visualizada en Bruto (Raw), visualizar solo las cabeceras o visualizar el contenido en Hexadecimal.

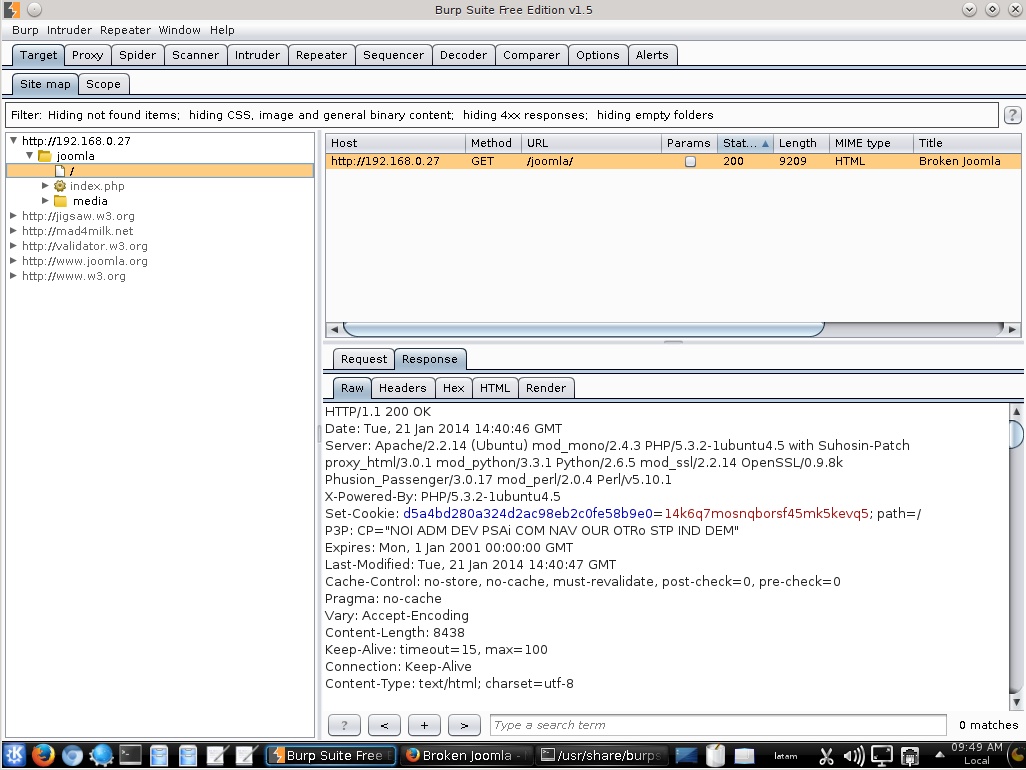

Al hacer clic en la pestaña “Response” ubicada en el panel inferior derecho de Burp Suite, se visualiza la respuesta devuelta por la aplicación web. Esta respuesta puede ser visualizada en Bruto (Raw), visualizar solo las cabeceras, visualizar el contenido en Hexadecimal, en HTML, o “Render”, es decir tal y como sería visualizado en un navegador web.

Fuentes:

http://portswigger.net/burp/

http://portswigger.net/burp/help/

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero