Buscar en la Base de Datos Local de Exploits en Kali Linux

La base de datos local de “exploits”, se incluye de manera estándar en Kali Linux. Esta es una gran manera de buscar exploits fuera de línea, o cuando no se tiene conexión hacia Internet. Debido a sus capacidades de búsqueda fuera de linea, esta capacidad es grandiosa cuando se está operando en un escenario con algunas restricciones.

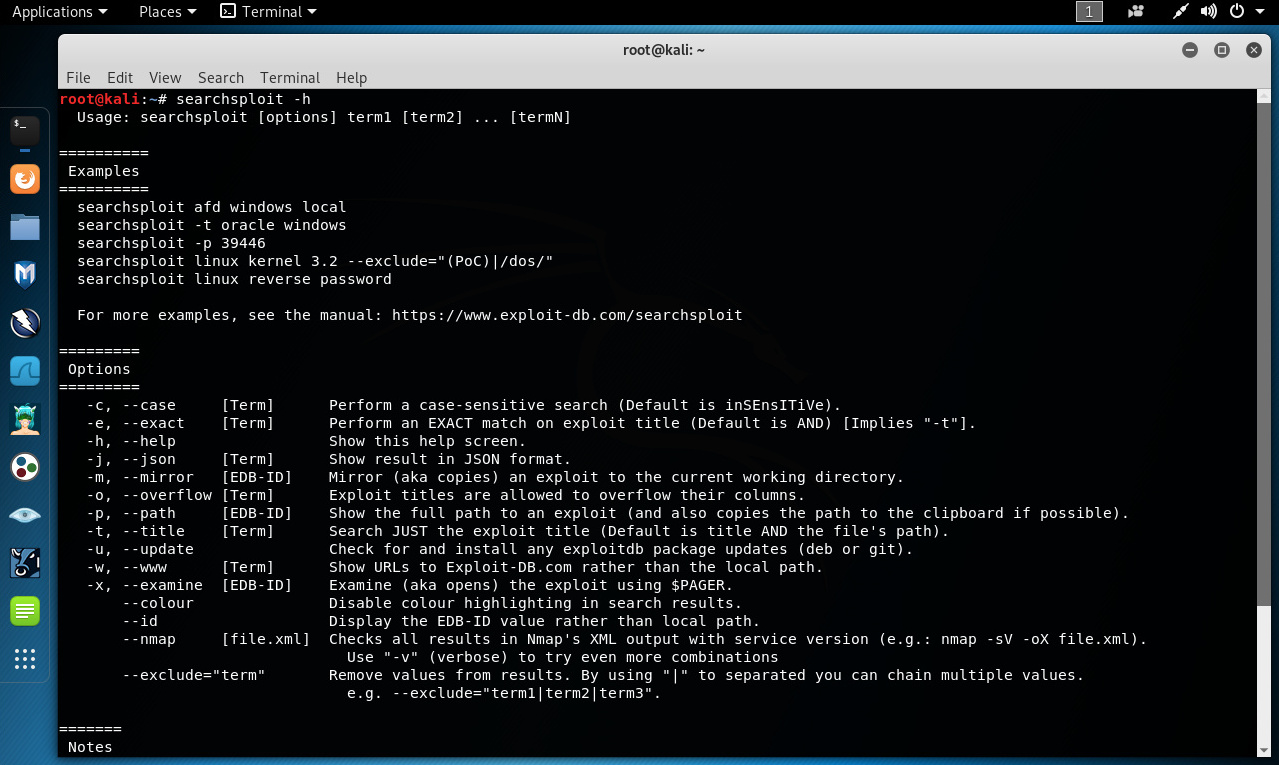

Al ejecutar el comando “searchsploit” con la opción “-h” se muestra un resumen de las opciones factibles de ser utilizadas con la herramienta.

# searchsploit -h

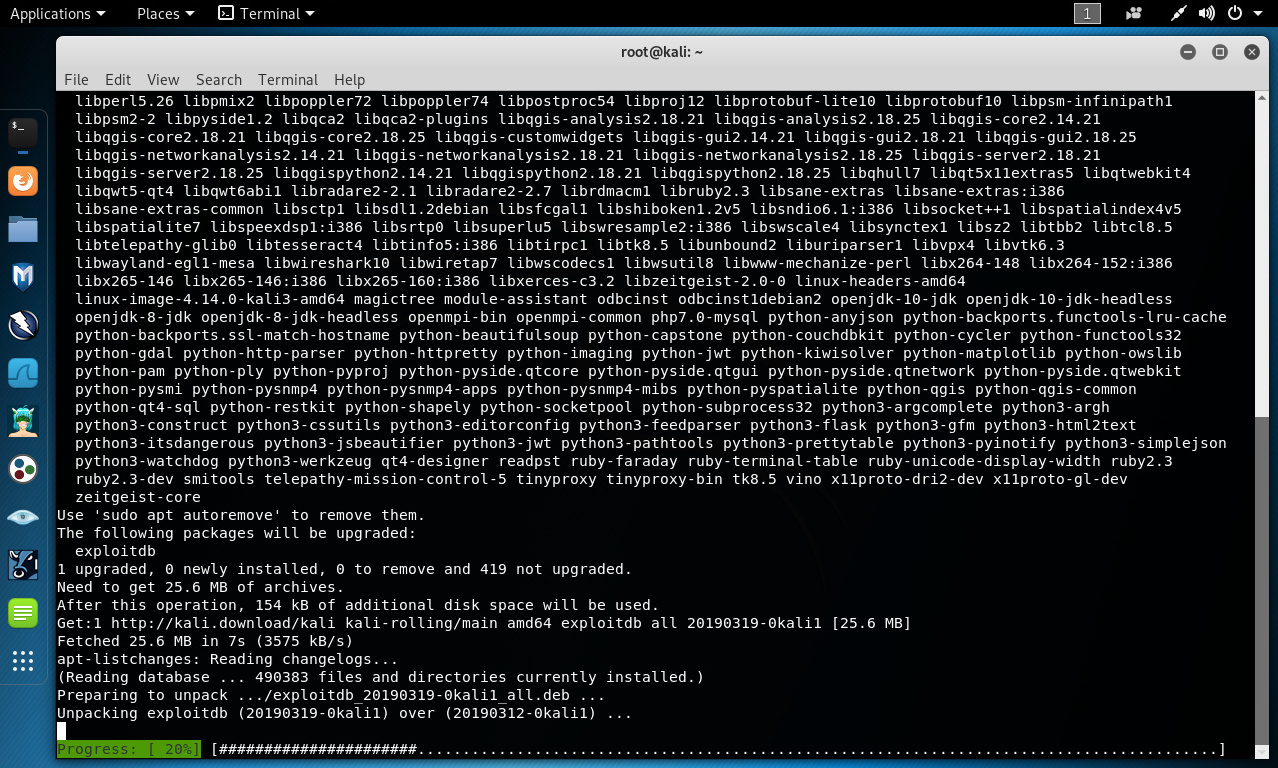

En primera instancia se debe estar seguro la base de datos de exploits está actualizada. Para actualizar la base de datos se utiliza la opción “-u”.

# searchsploit -u

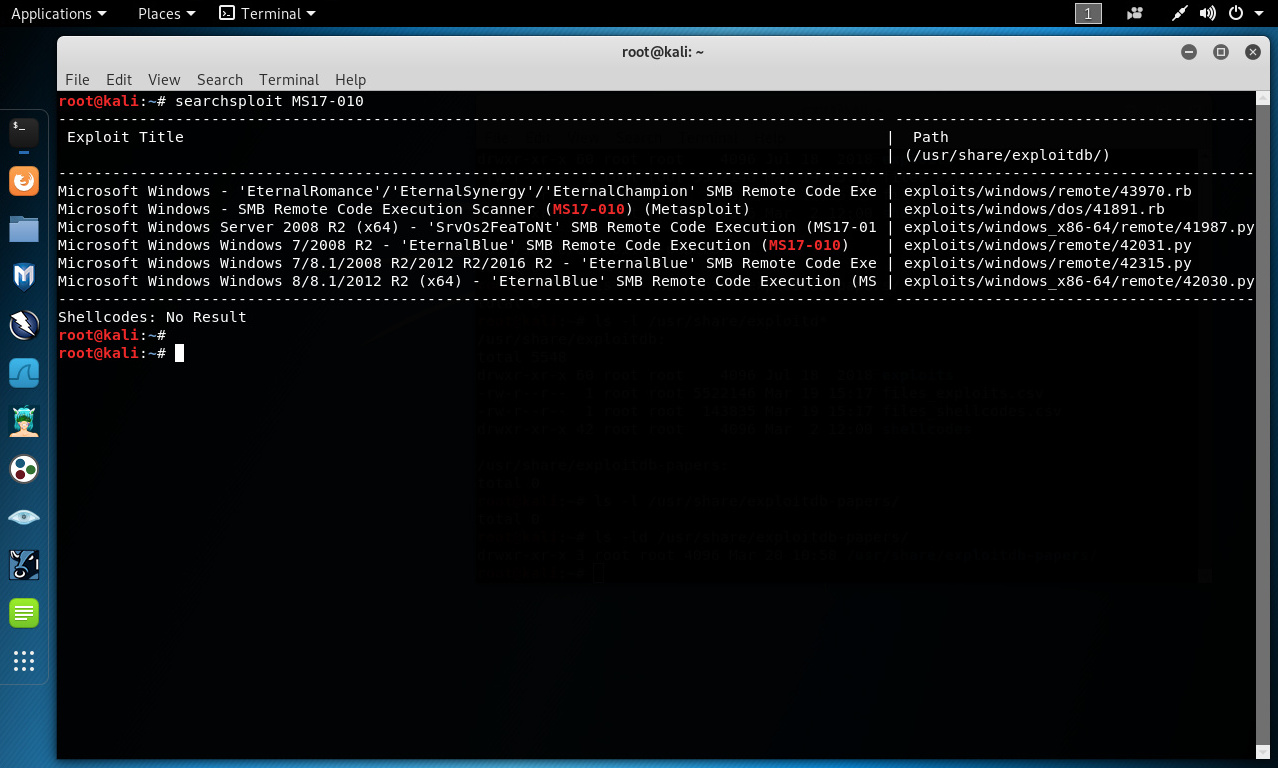

Para ejecutar una consulta simple, únicamente se define la cadena de texto a buscar.

# searchsploit MS17-010

Los resultados muestran una columna de nombre “Titulo del Exploit”, y una segunda columna de nombre “Ruta”. En base a esta última columna es donde se encontrará el archivo conteniendo el “exploit”. Se visualiza uno de los archivos utilizando el editor de texto nano.

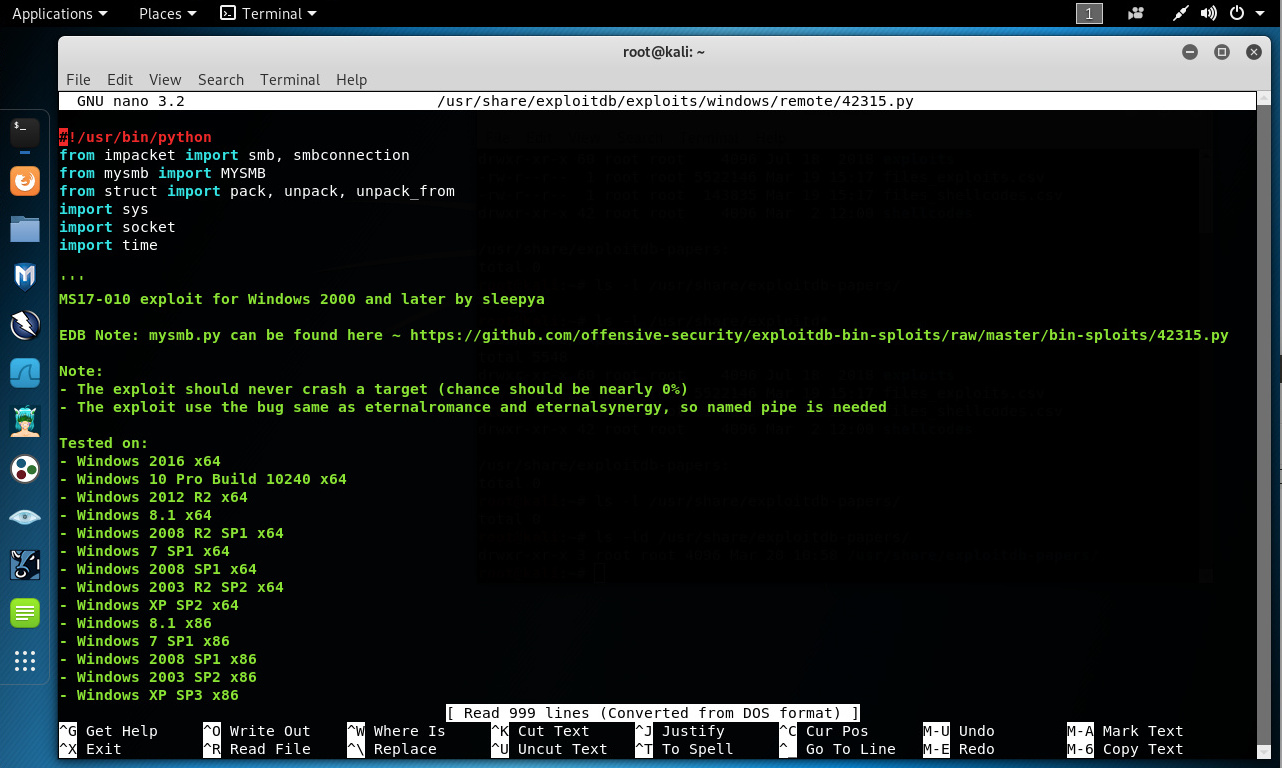

# nano /usr/share/exploitdb/exploits/windows/remote/42315.py

El contenido del archivo muestra se trata de un módulo correspondiente a Metasploit Framework.

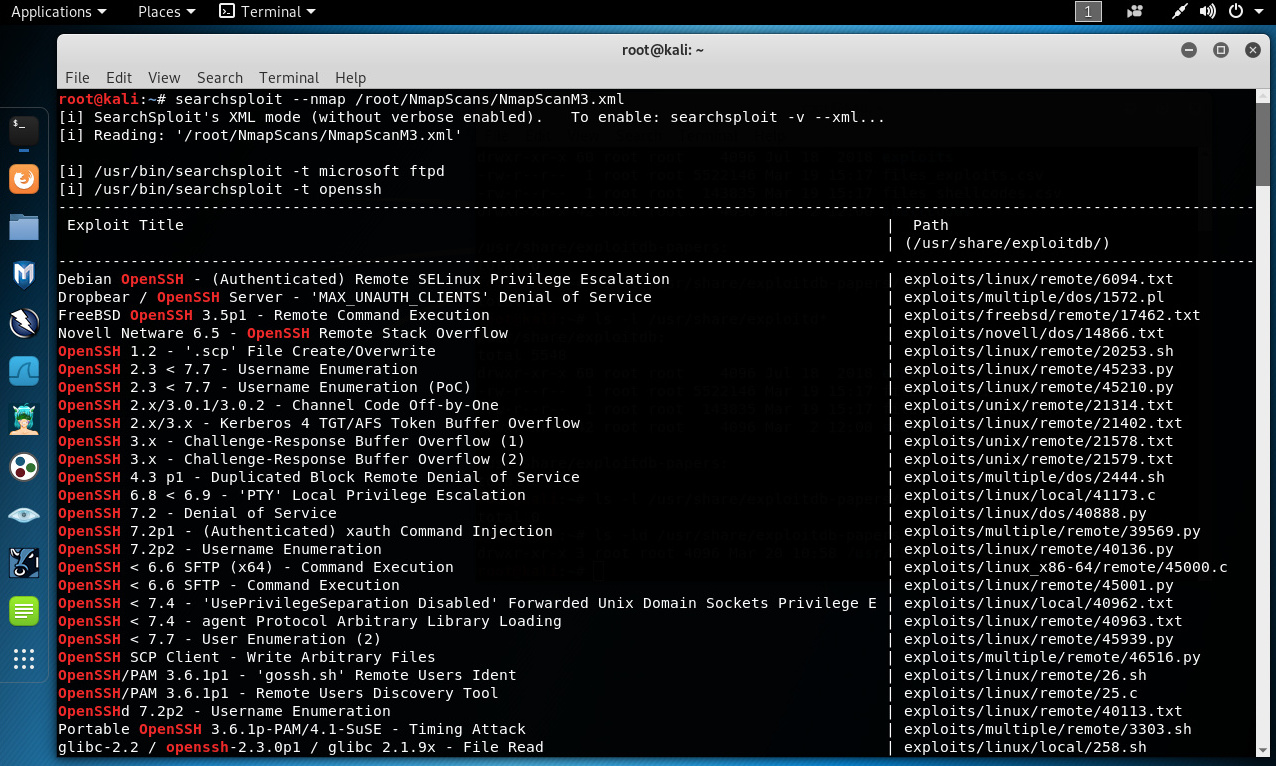

Si se tienen los resultados obtenidos de realizar un escaneo utilizando Nmap o Zenmap en formato XML, se puede utiliza este archivo al unísono de “searchsploit”, para buscar rápidamente por exploits.

# searchsploit --nmap /root/NmapScans/NmapScanM3.xml

Toda esta base de datos de exploits es una réplica local en Kali Linux de lo contenido en el sitio web de nombre “Exploit Database”.

Fuente:

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero