Ejecución Directa de las Principales Opciones de Msfconsole

La interfaz en línea de comando de Metasploit puede ser invocado de diferentes maneras, dependiendo de cuales sean los requerimientos. Los modos de invocación en efecto varían, esto es desde proporcionar información sobre un módulo, por ejemplo información sobre quien lo desarrolló, hasta los modos proporcionando información sobre como se pueden habilitar técnicas de evasión IDS, y cuales payploads pueden ser utilizados para activar o empaquetar la vulnerabilidad asociada, si es aplicable.

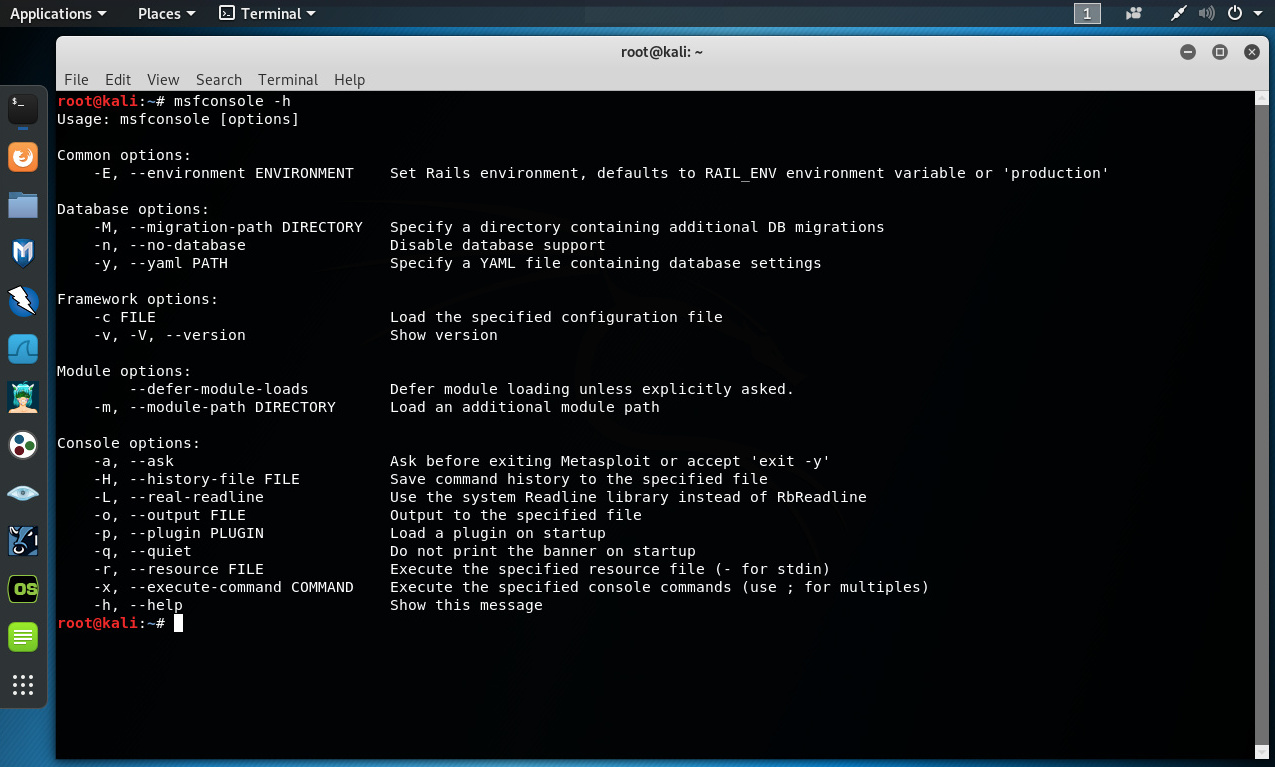

La ayuda de “msfconsole” se obtiene utilizando la opción “-h”

# msfconsole -h

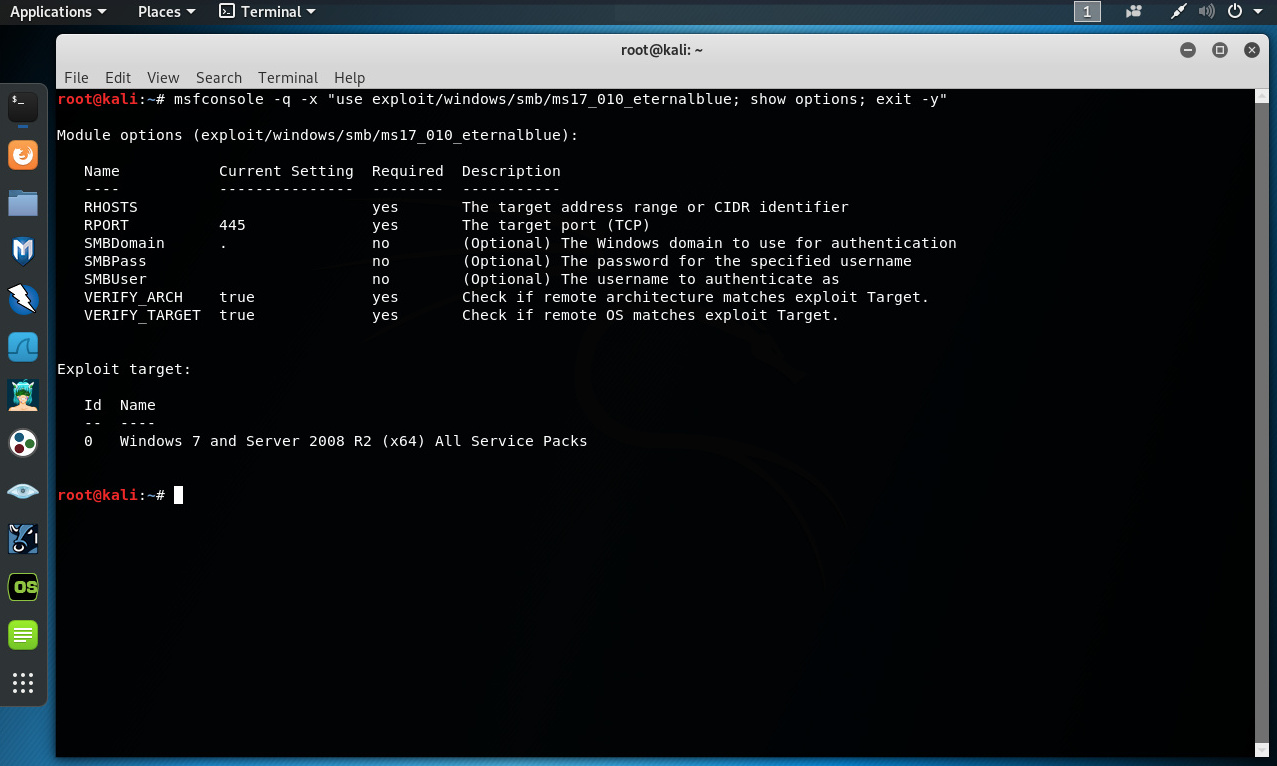

Para empezar con los modos de invocación, el primero está diseñado para mostrar información sobre un módulo. No siempre se pueden conocer cuales opciones están disponibles para un módulo a invocar. El siguiente comando es útil para este propósito.

# msfconsole -q -x "use exploit/windows/smb/ms17_010_eternalblue; show options; exit -y"

El anterior comando muestra un breve resumen sobre únicamente las opciones necesarias, es requerido estrictamente definir las opciones pertinentes para una ejecución exitosa el módulo.

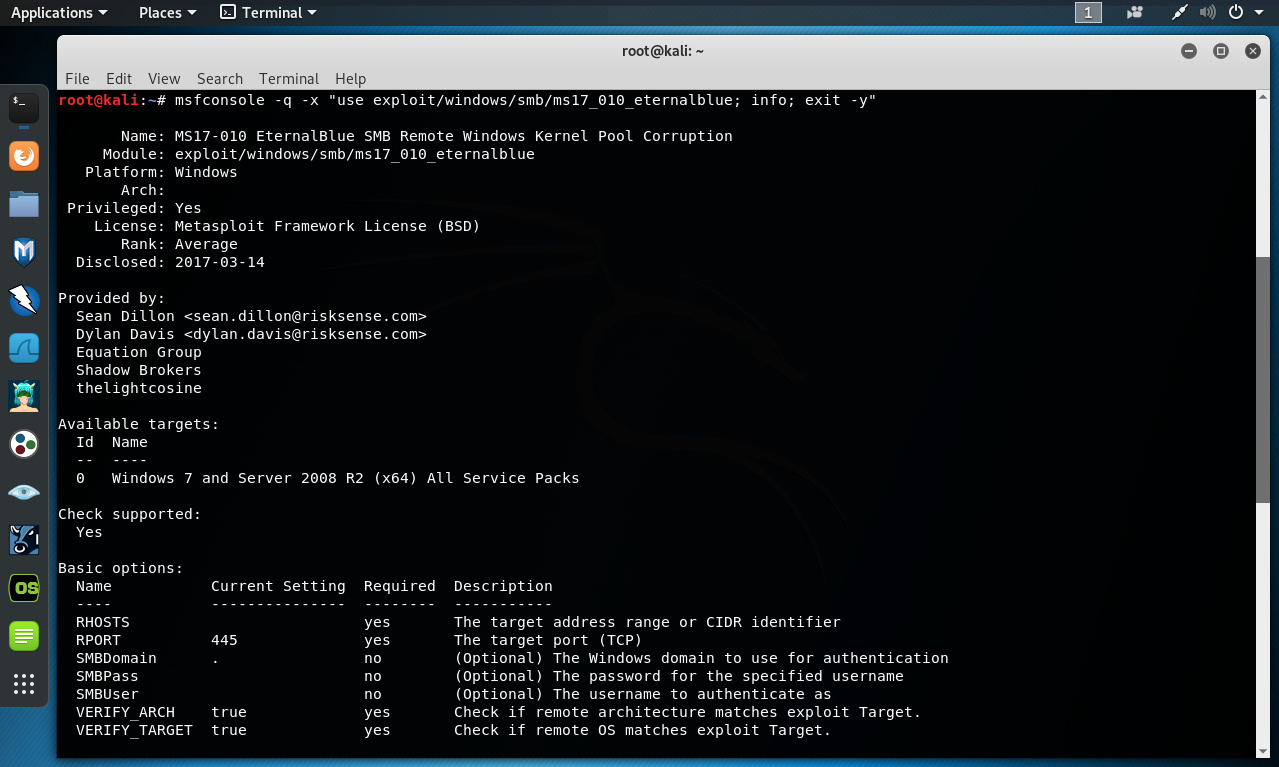

También se puede requerir conocer más sobre el módulo, como por ejemplo, quien lo desarrollo, cual vulnerabilidad intenta explotar, y cuales son los sistemas operativos a atacar. Esta información se puede obtener con el siguiente comando.

# msfconsole -q -x "use exploit/windows/smb/ms17_010_eternalblue; info; exit -y"

El anterior comando imprime un resumen de las opciones básicas necesarias conocer. Siendo también factible obtener un completo listado de opciones avanzadas con el siguiente comando.

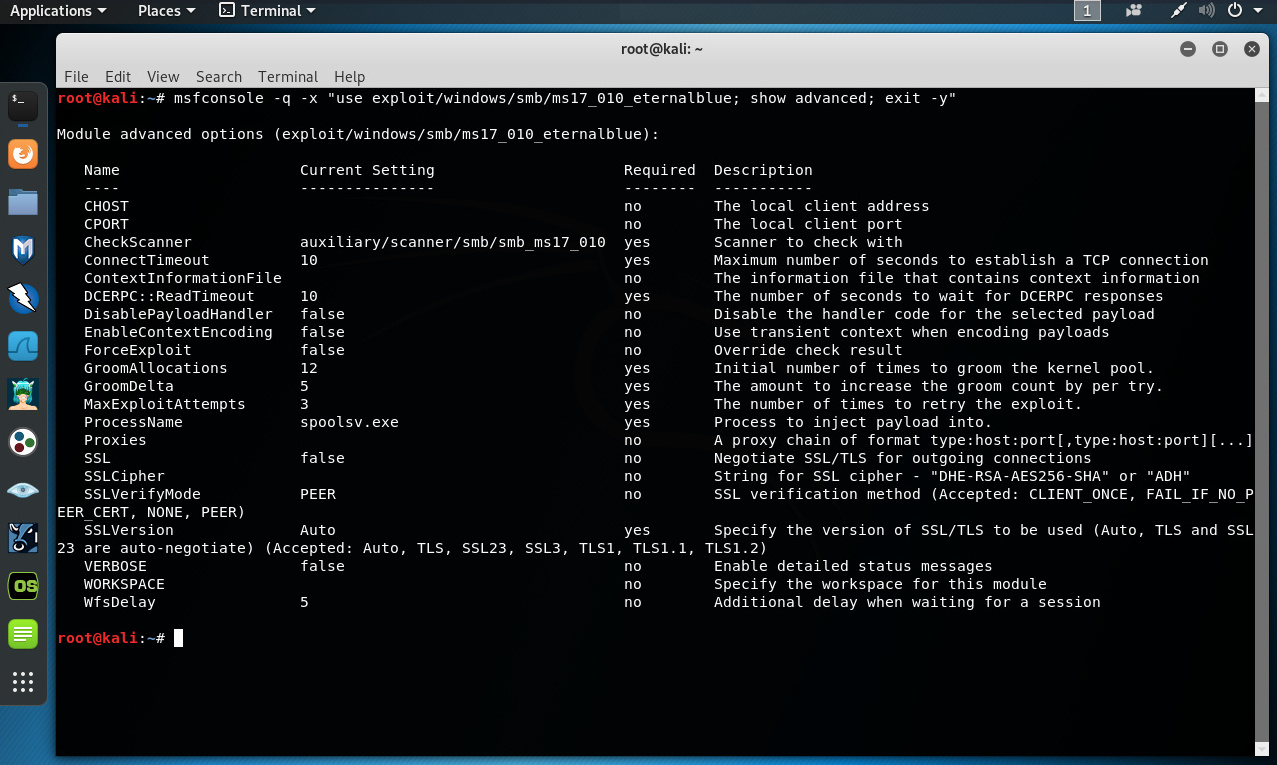

# msfconsole -q -x "use exploit/windows/smb/ms17_010_eternalblue; show advanced; exit -y"

El anterior comando genera los resultados esperados.

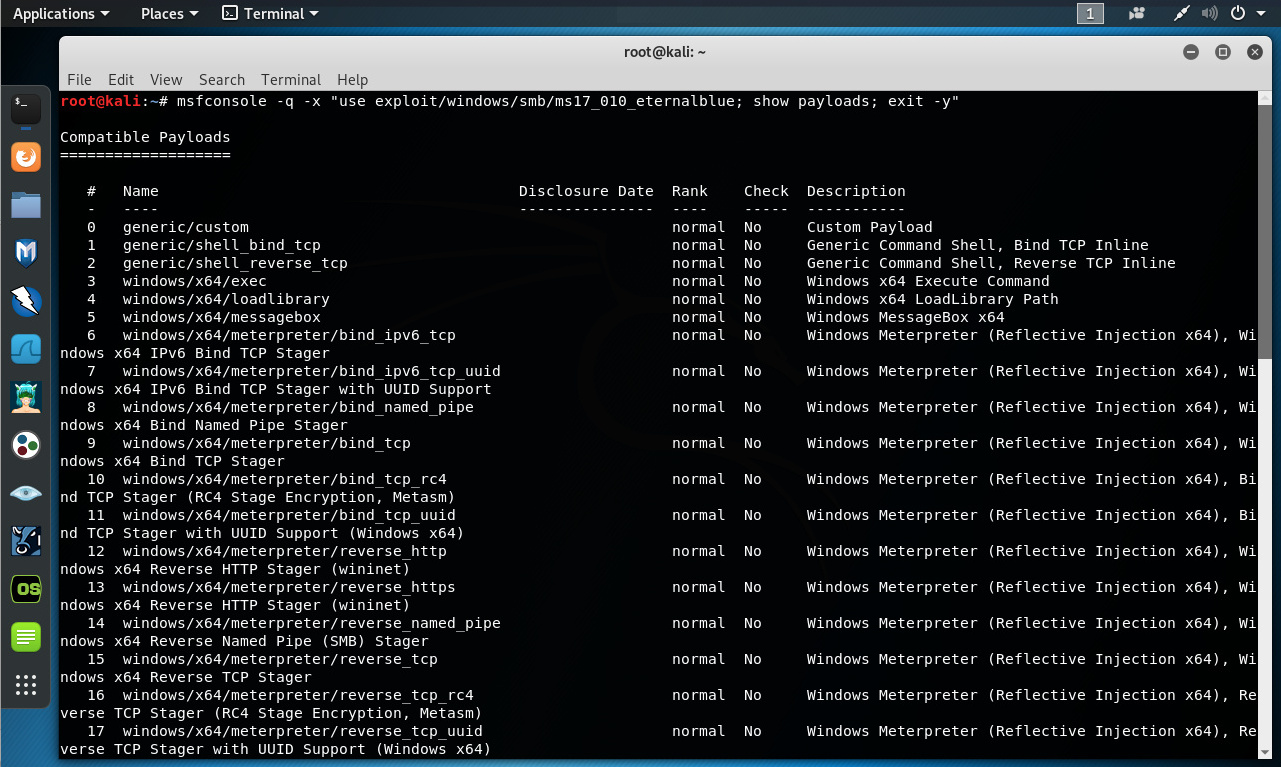

Para mostrar cuales son los “payloads” disponibles para el módulo seleccionado se utiliza el siguiente comando.

# msfconsole -q -x "use exploit/windows/smb/ms17_010_eternalblue; show payloads; exit -y"

Estos son las principales opciones a utilizar con el comando “msfconsole”. Este modo de acceso incrementa las posibilidades de uso con Metasploit, dado el hecho poder incluirla estas funcionalidades dentro de scripts y otras utilidades en línea de comandos, lo cual es muy útil en diversas situaciones sobre evaluaciones de seguridad o pruebas de penetración.

Fuentes:

https://www.offensive-security.com/metasploit-unleashed/msfconsole-comma...

https://github.com/rapid7/metasploit-framework/blob/master/documentation...

https://www.rapid7.com/db/

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero