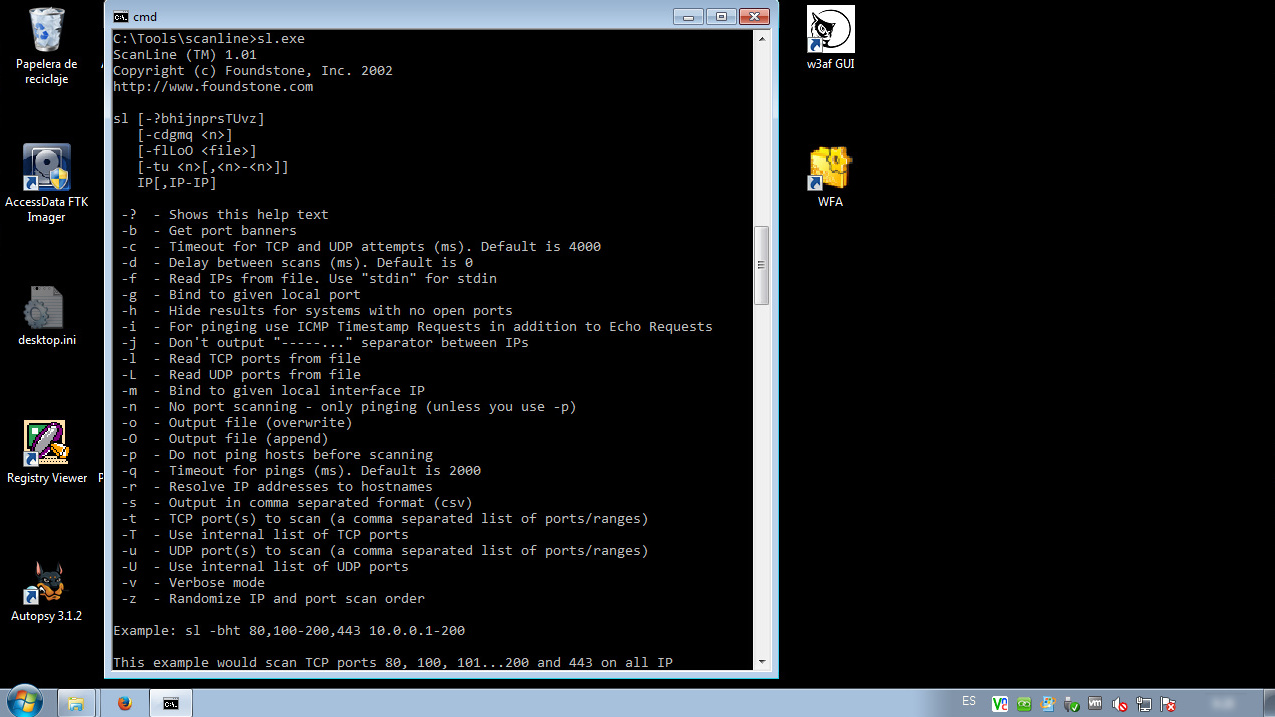

Escanear Puertos TCP y UDP utilizando ScanLine

ScanLine es un escaner de puertos en línea de comando para plataformas Windows. Puede realizar el “ping” ICMP tradicional, escaneo ICMP TimeStamp, puede mostrar los tiempos de respuesta y número de saltos, hacer escaneos TCP, escaneos simple UDP, captura de banner y resolución del hombre del host. El escaneo se realiza con un diseño en paralelo altamente rápido, sin recurrir a la utilización de diversos hilos. Puede gestionar grandes números y rangos de direcciones IP sin ningún problema.

Para la siguiente demostración se utilizará como objetivo de evaluación un sistema Windows.

Para obtener la ayuda de la herramienta escribir su nombre o utilizar la opción “-h”.

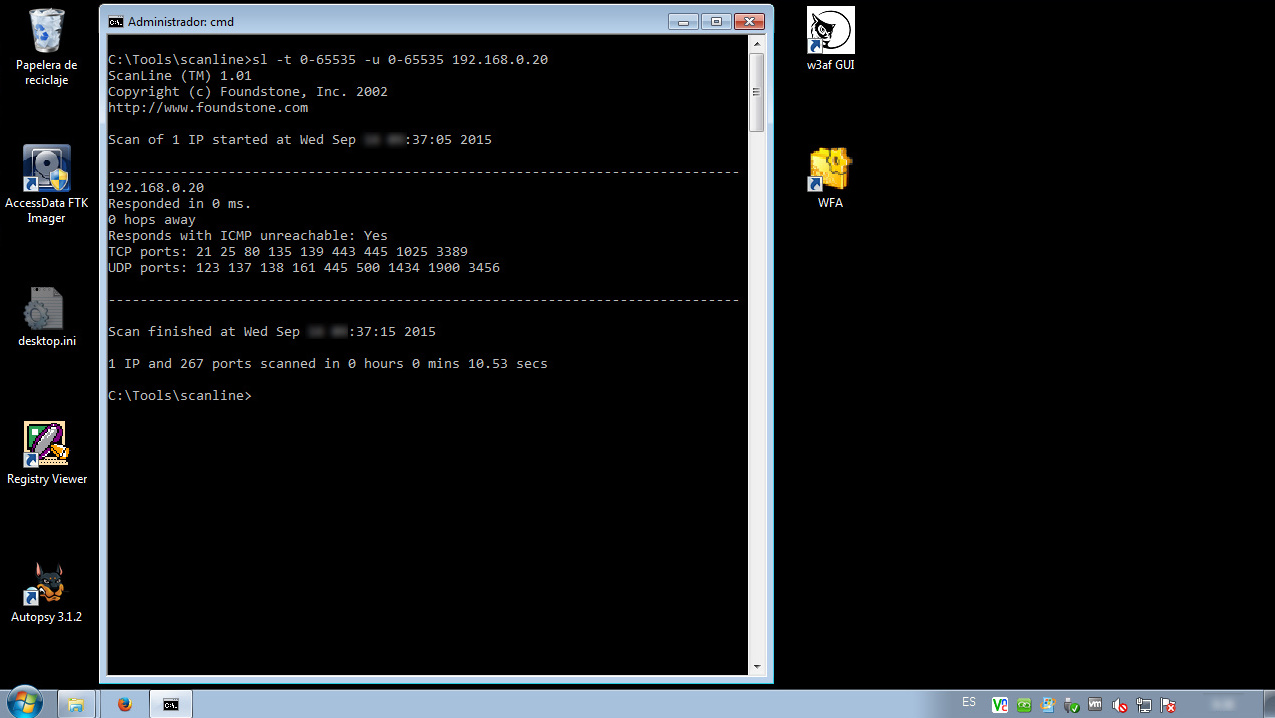

Se procede a realizar un escaneo de puertos TCP y UDP al unísono. La opción “-t” define los puertos TCP a escanear, y la opción “-u” define los puertos UDP a escanear. Para esta demostración se escanean los 65535 puertos TCP y UDP incluyendo el puerto 0.

C:\> sl.exe -t 0-65535 -u 0-65535 192.168.0.X

Los resultados presentan los puertos en estado abierto o en atención detectados por “ScanLine”.

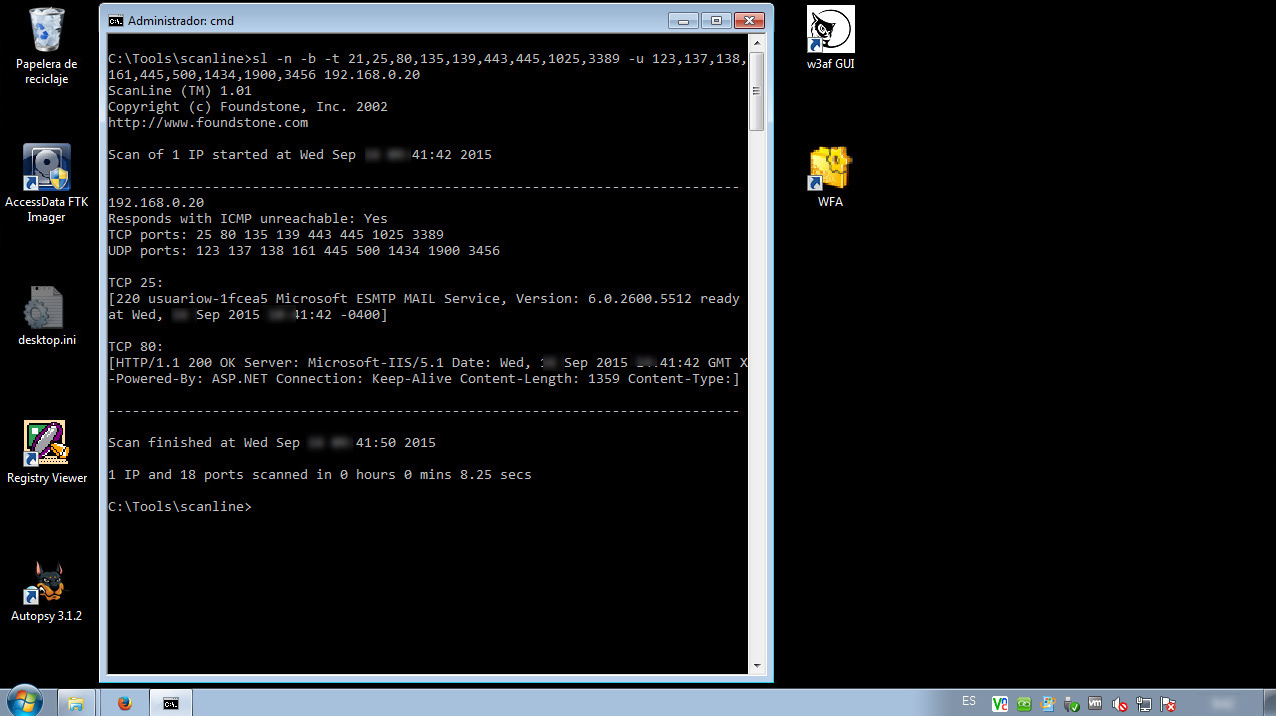

Para realizar una captura de banners desde los puertos se utiliza la opción “-b”. Para la siguiente demostración únicamente se escanean los puertos abiertos TCP y UDP descubiertos en el procedimiento anterior.

C:\> sl.exe -n -b -t 21,25,80,135,139,443,445,1025,3389 -u 123,137,138,161,445,500,1434,1900,3456 192.168.0.X

La herramienta ha capturado únicamente información de los banners para los puertos TCP/25 y TCP/80.

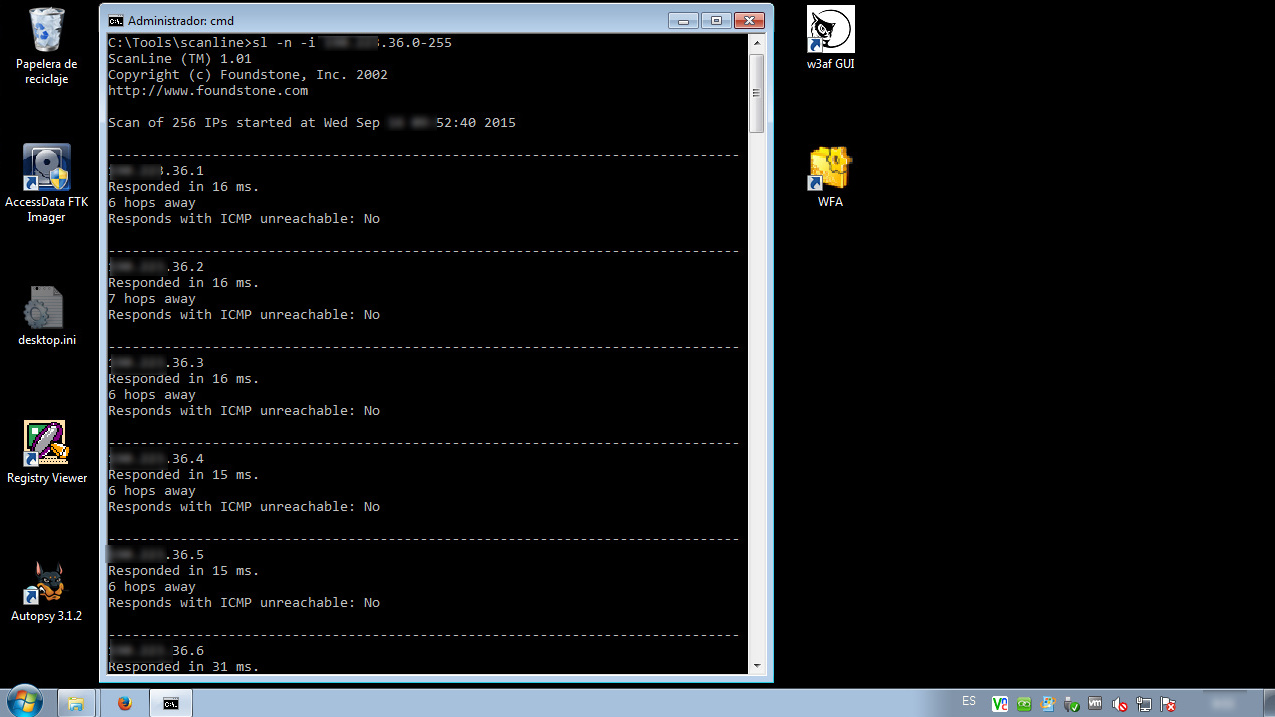

Para realizar un escaneo el cual permita detectar únicamente hosts en funcionamiento; aquellos respondiendo a ICMP; se debe utilizar la opción “-n”, la cual especifica no realizar un escaneo de puertos. Cuando ScanLine busca por host en funcionamiento normalmente utiliza un paquete ICMP Echo Request estándar. El proporcionar la opción “-i” genera la utilización de técnicas adicionales para el descubrimiento del host, como Peticiones “ICMP Timestamp” en lugar de “Echo Request”, pues algunos sistema podrían bloquear Peticiones Echo pero podrían responder a Peticiones Timestamp.

C:\> sl.exe -n -i [Rango de Direcciones IP]

Se sugiere ejecutar la herramienta ScanLine como Administrador.

Fuentes:

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero