Extraer Metadatos desde Documentos Públicos utilizando Metagoofil

Metagoofil es una herramienta para acopiar información, diseñada para extraer metadatos de documentos públicos (pdf, doc, xls, ppt, docx, pptx, xlsx) pertenecientes a una empresa objetivo.

La herramienta realizará una búsqueda en Google para identificar y descargar documentos al disco local para luego extraer los metadatos con diferentes librerías como Hachoir, PdfMiner y otros. Con los resultados generará un reporte con nombres de usuarios, versiones de sofware y nombres de servidores o máquinas que ayudará en la fase de acopio de información durante una Prueba de Penetración.

Metadatos

Los metadatos se definen como “datos sobre datos”. Cuando se crea un documento utilizando un programa como Microsoft Word se crean y almacenan datos adicionales dentro del archivo. Estos datos frecuentemente incluyen piezas de información que describen el documento incluyendo el nombre del archivo, rutas, propietarios o nombre de usuario de la persona que lo creo. Este proceso se realiza de manera automática sin la interacción del usuario.

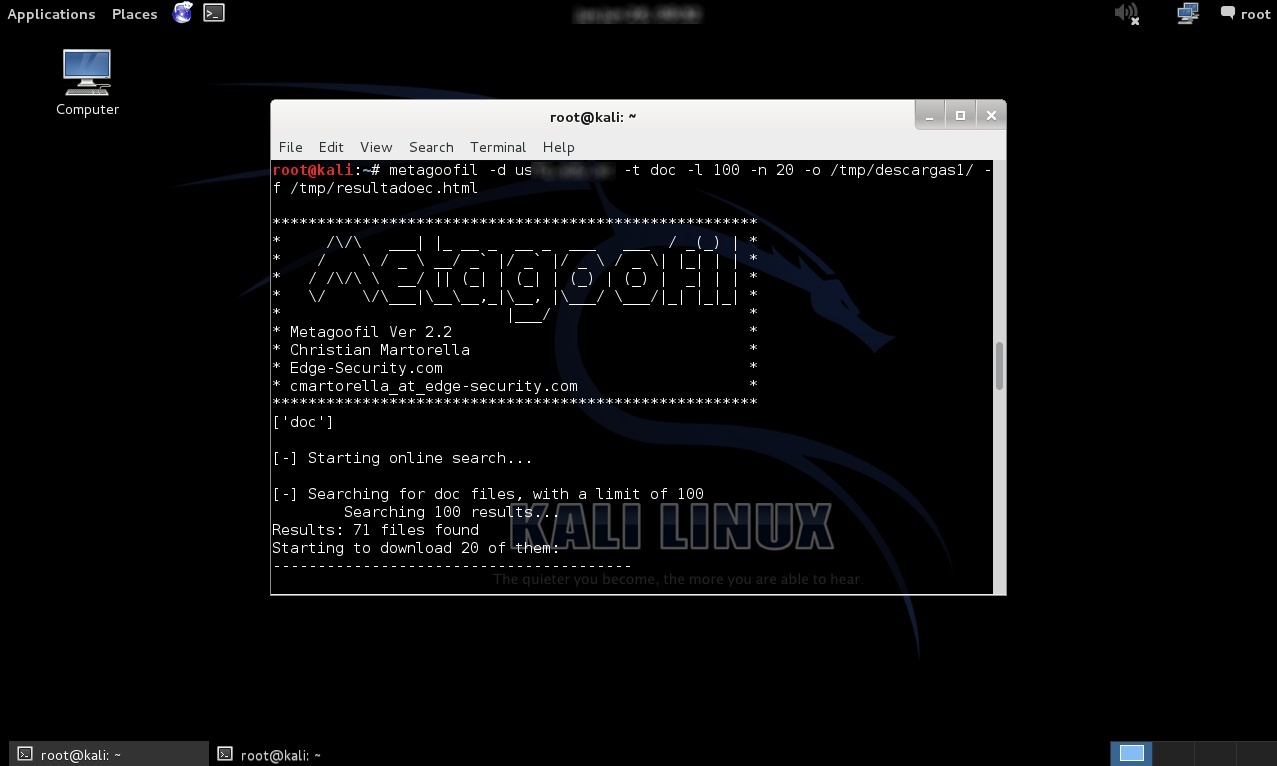

Para la siguiente práctica se procede a ejecutar la versión de metagoofil incluida en Kali Linux. La opción “-d” define el dominio a buscar. La opción “-t” es el tipo de archivo a descargar (pdf,doc,xls,ppt,odp,ods,docx,xlsx,pptx), para el caso de la presente práctica solo su descargarán archivos de extensión “doc”. La opción “-l” limita los resultados de búsqueda (por defecto es de 200). La opción “-o” permite definir un directorio de trabajo (la ubicación donde se guardarán los archivos descargados). Y la opción “-f” define un archivo de salida con los resultados.

# metagoofil -d [Dominio_Objetivo] -t doc -l 100 -n 20 -o /tmp/descargas1/ -f /tmp/resultadoec.html

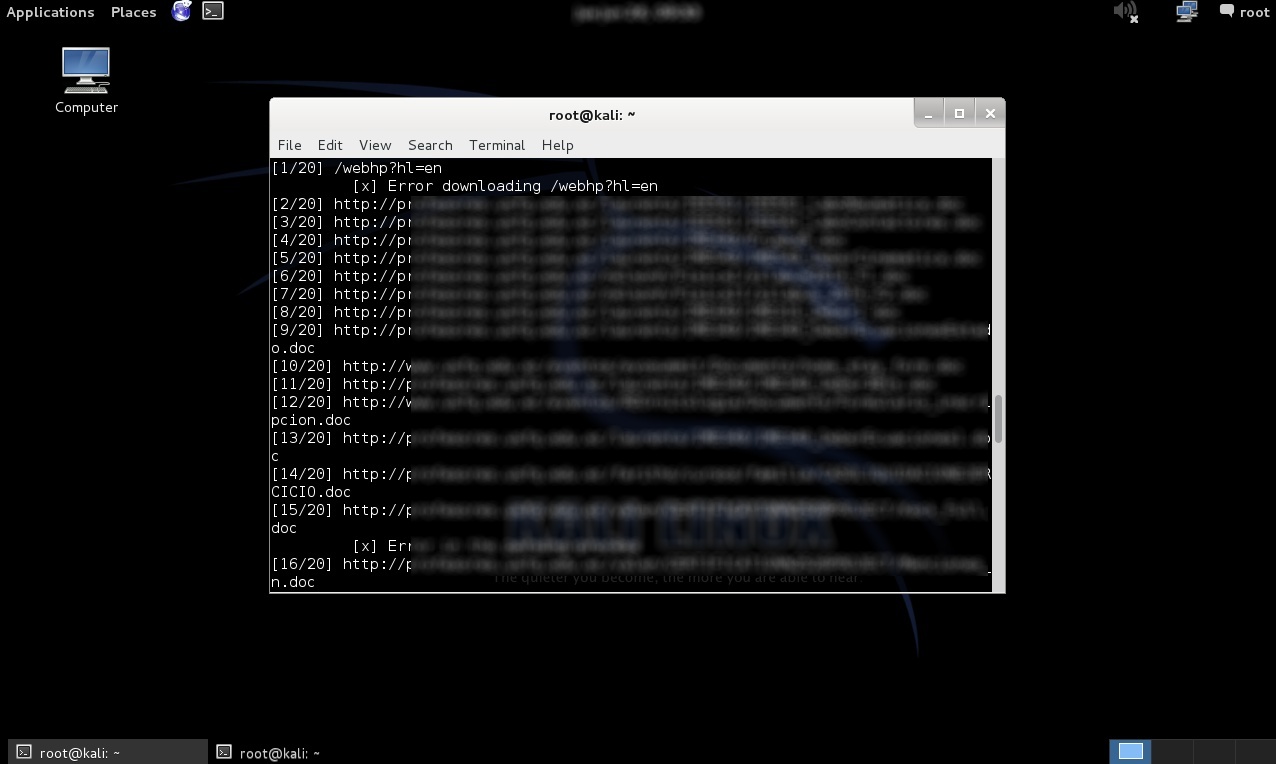

Metagoofil inicia su labor encontrando y descargando los archivos pertinentes.

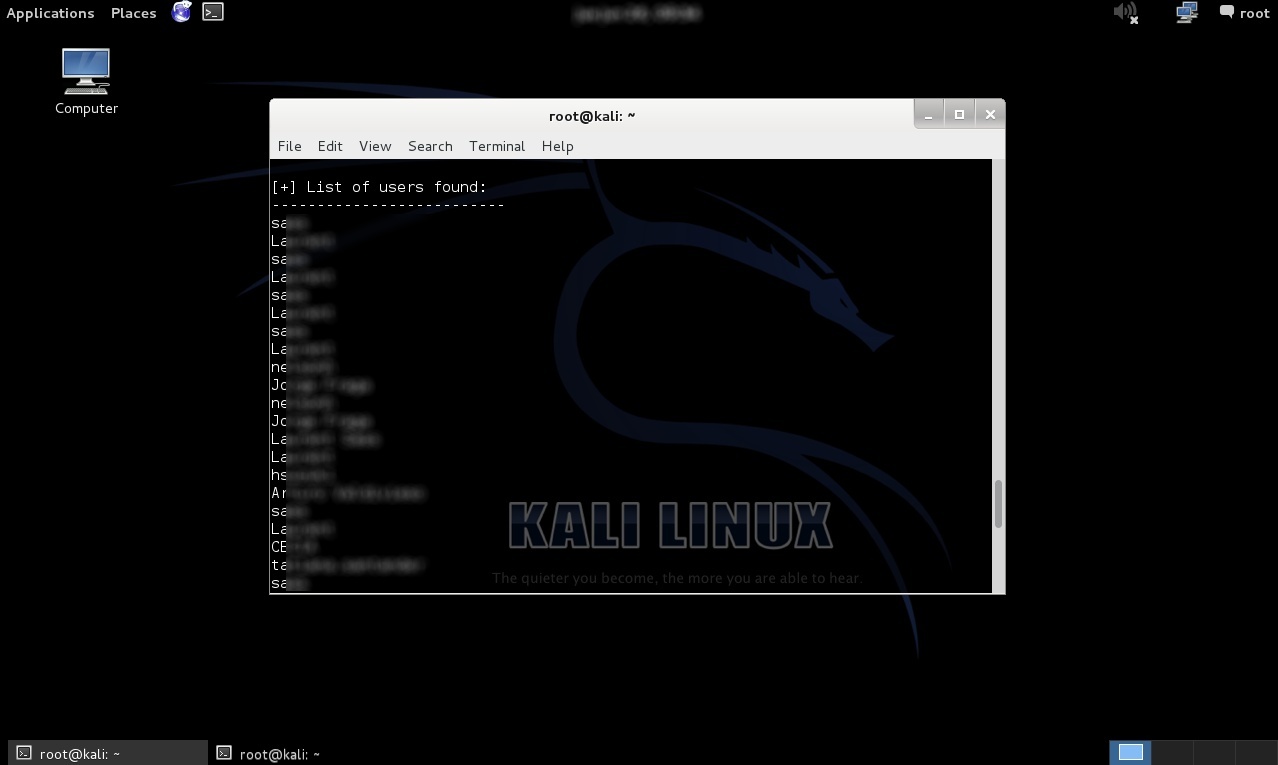

Finalizada la descarga de los archivos, procede a analizar y extraer los metadato. En primera instancia expone la lista de usuarios encontrados.

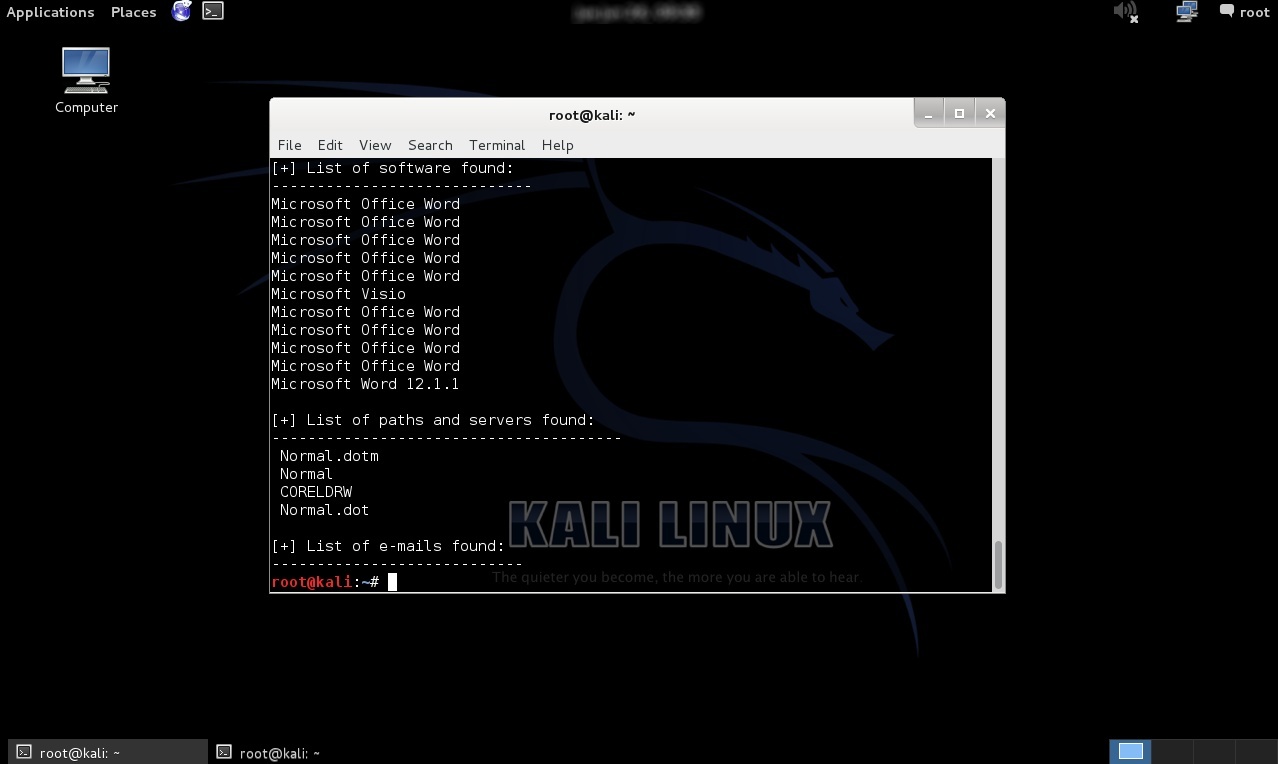

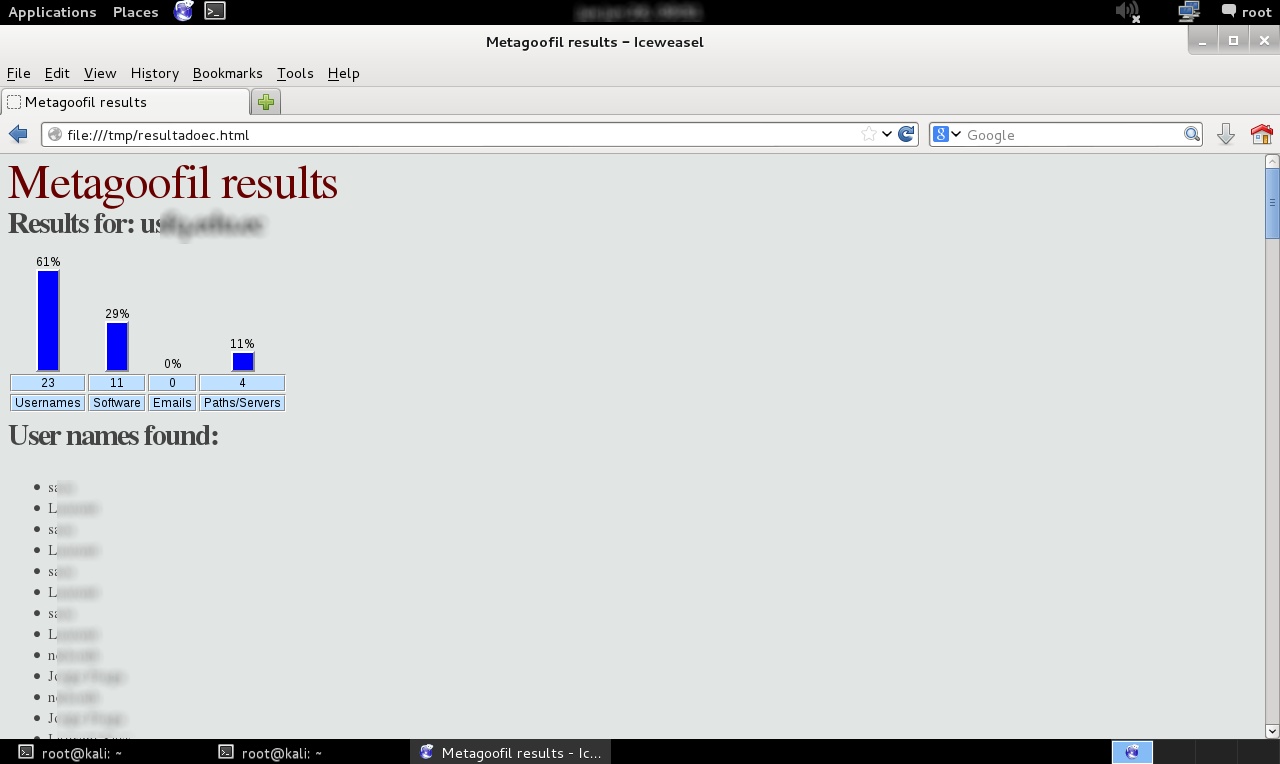

Luego expone la lista de software encontrado, la lista de rutas y servidores encontrados, y la lista de direcciones de correos electrónicos, que para este caso en particular no encontró ninguno.

Los resultados obtenidos también pueden ser visualizados utilizando un navegador como Iceweasel en Kali Linux.

Metagoofil también tiene la capacidad de analizar y extraer los metadatos de archivos previamente descargados en un directorio, utilizando la opción "-h".

Este tipo de información es muy útil para una Prueba de Penetración, dado que se obtienen nombres de usuarios, nombres de computadoras o servidores, rutas de red, recursos compartidos y otros datos relevantes; únicamente descargando archivos desde el servidor tal como lo haría cualquier visitante.

Fuentes:

https://code.google.com/p/metagoofil/

http://www.edge-security.com/metagoofil.php

https://bitbucket.org/haypo/hachoir/wiki/Home

https://github.com/euske/pdfminer

http://en.wikipedia.org/wiki/Metadata

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero