Guardar Paquetes Capturados en Wireshark

Se pueden guardar los paquetes capturados con Wireshark utilizando simplemente la opción “File -> Save As” o “Archivo -> Guardar Como”.

No toda la información puede ser guardada en un archivo de captura. Por ejemplo, muchos formatos de archivos no registran el número de paquetes descartados.

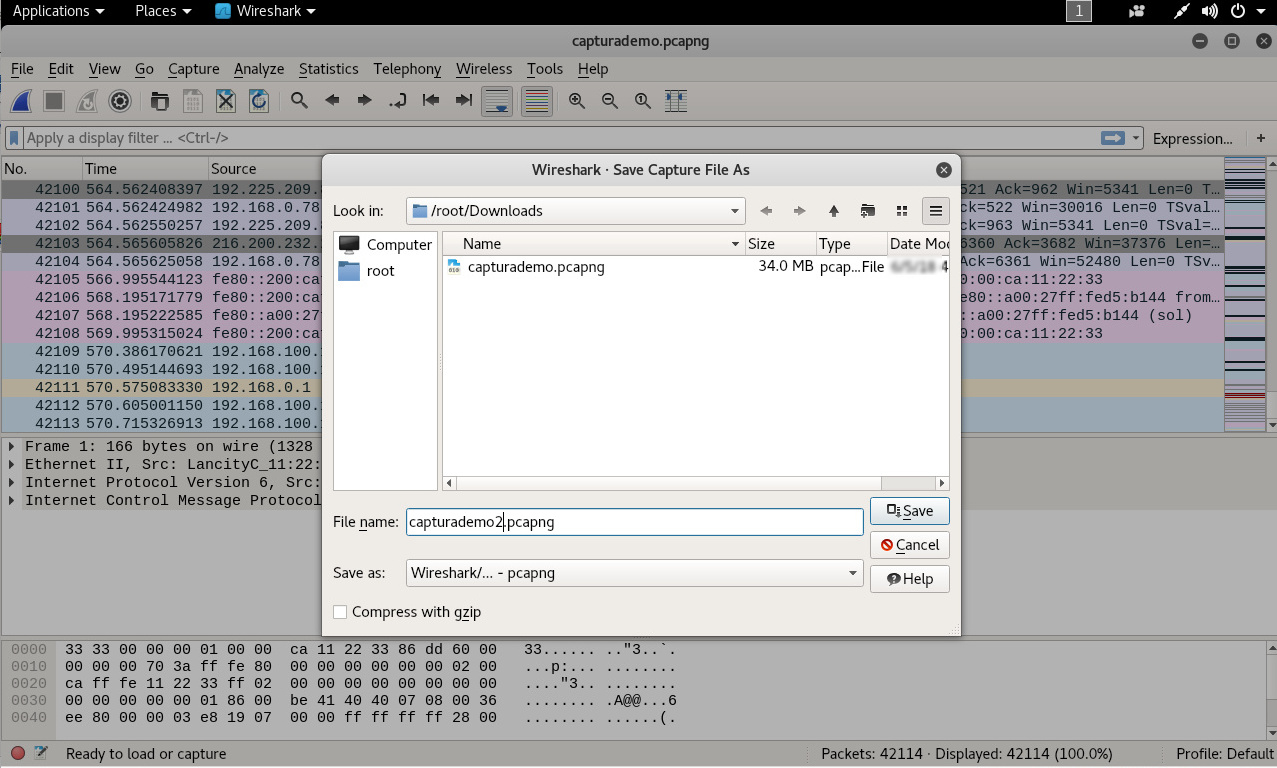

Opción Guardar Archivo Como

La opción “Save Capture File As” o “Guargar Archivo de Captura Como” permite guardar la captura actual hacia un archivo. La funcionalidad es la misma entre diversos sistemas.

La anterior imagen expone la ventana clásica con algunas extensiones adicionales de Wireshark. El comportamiento específico para esta ventana es:

- Si está disponible, el botón “Help”o “Ayuda” conducirá a esta información en la guía de usuario de Wireshark.

- Si no se proporciona la extensión para el nombre del archivo (por ejemplo .pcap), Wireshark añadirá la extensión estándar para el archivo.

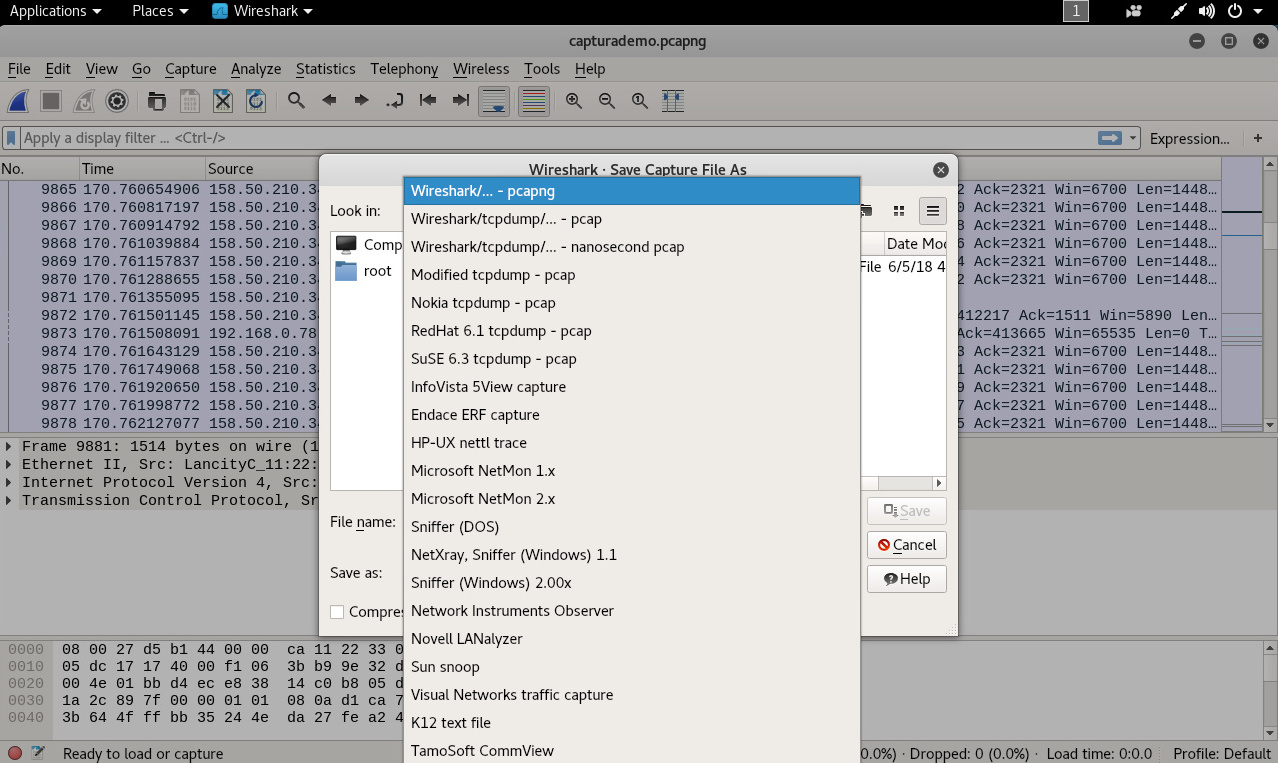

Formatos de Salida para Archivos

Wireshark puede guardar los paquetes de datos en su formato nativo para archivos (pcapng), y en los formatos de archivos de otros analizadores de protocolos, de tal manera otras herramientas puedan leer los datos capturados. Considerar lo siguiente, diferentes formatos de archivos, tienen diferente precisión en lo referente a las marcas de tiempo.

Los siguientes son los formatos de archivo, los cuales pueden ser guardados por Wireshark (con las siguientes extensiones conocidas):

- pcapng (*.pcapng). Un formato flexible y ampliable para libpcap. Wireshark 1.8 y posteriores guardan los archivos por defecto como pcapng. Versiones anteriores 1 1.8 utilizan libpcap.

- libpcap, tcpdump y otras herramientas utilizand el formato de captura de cpdump (*.pcap,*.cap,*.dmp)

Accellent 5Views (*.5vw) - HP-UX’s nettl (*.TRC0,*.TRC1)

- Microsoft Network Monitor - NetMon (*.cap)

- Network Associates Sniffer - DOS (*.cap,*.enc,*.trc,*fdc,*.syc)

- Network Associates Sniffer - Windows (*.cap)

- Network Instruments Observer version 9 (*.bfr)

- Novell LANalyzer (*.tr1)

- Oracle (previamente Sun) snoop (*.snoop,*.cap)

- Visual Networks Visual UpTime traffic (*.*)

Nuevos formatos de archivos son añadidos de vez en cuando.

Wireshark examina el contenido de los archivos para determinar su tipo. Algunos otroa analizadores de protocolos únicamente buscan en la extensión del archivo.

Fuentes:

https://www.wireshark.org/docs/wsug_html_chunked/ChIOSaveSection.html

https://www.wireshark.org/docs/wsug_html_chunked/AppFiles.html#ChAppFile...

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero