Instalar DotDotPwn en Samurai WTF

DotDotPwn es un fuzzer muy inteligente y flexible para descubrir vulnerabilidades de recorrido de directorio en software como servidores HTTP/FTP/TFTP, y plataformas web como CMSs, ERP blog, entre otros.

También tiene un módulo independiente de protocolo para enviar un payload requerido hacia un host y puerto especificado. De otro lado, también podría ser utilizado en la forma de un script utilizando el módulo STDOUT.

La herramienta está escrita en el lenguaje de programación perl y puede ser ejecutada sobre plataformas *NIX o Windows.

Los módulos de fuzzing soportados en la más reciente versión son; HTTP, HTTP URL, FTP, TFTP, Payload (Independiente del protocolo) y STDOUT.

La siguiente demostración detalla el procedimiento de instalación de DotDotPwn en Samurai WTF. Aunque de hecho este procedimiento puede ser aplicado en otras distribuciones GNU/Linux.

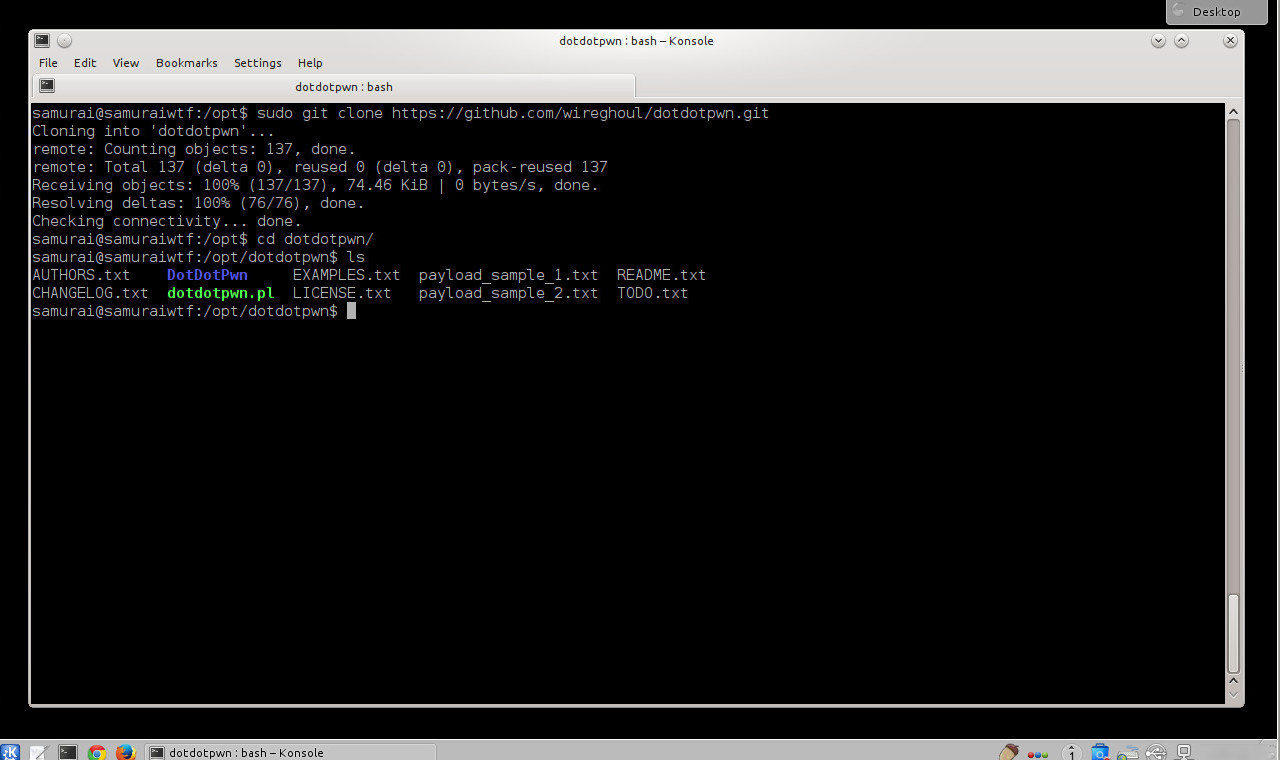

Se recomienda descargar y utilizar la más versión más recientemente mejorada de DotDotPwn desde los repositorios de github.

$ git clone https://github.com/wireghoul/dotdotpwn.git

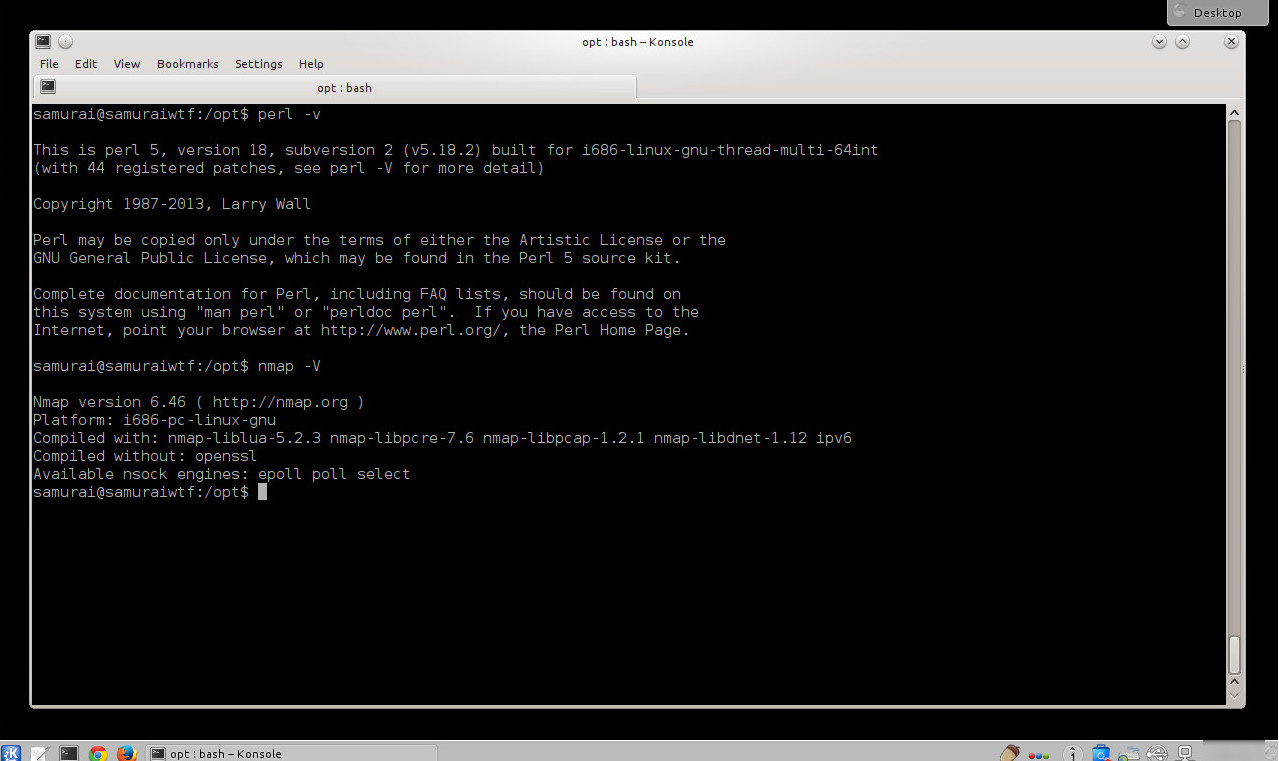

Entre los requerimientos para instalar DotDotPwn, se define la instalación previa de Perl 5.8.8 y 5.10. Además de Nmap, únicamente si se planea utilizar la funcionalidad para la detección del Sistema Operativo (se necesita privilegios de root).

$ perl -v

$ nmap -V

DotDotPwn también requiere la instalación previa de los módulos Perl; Net::FTP, TFTP, Time::HiRes, Socket, IO::Socket, Getopt::Std y Switch.

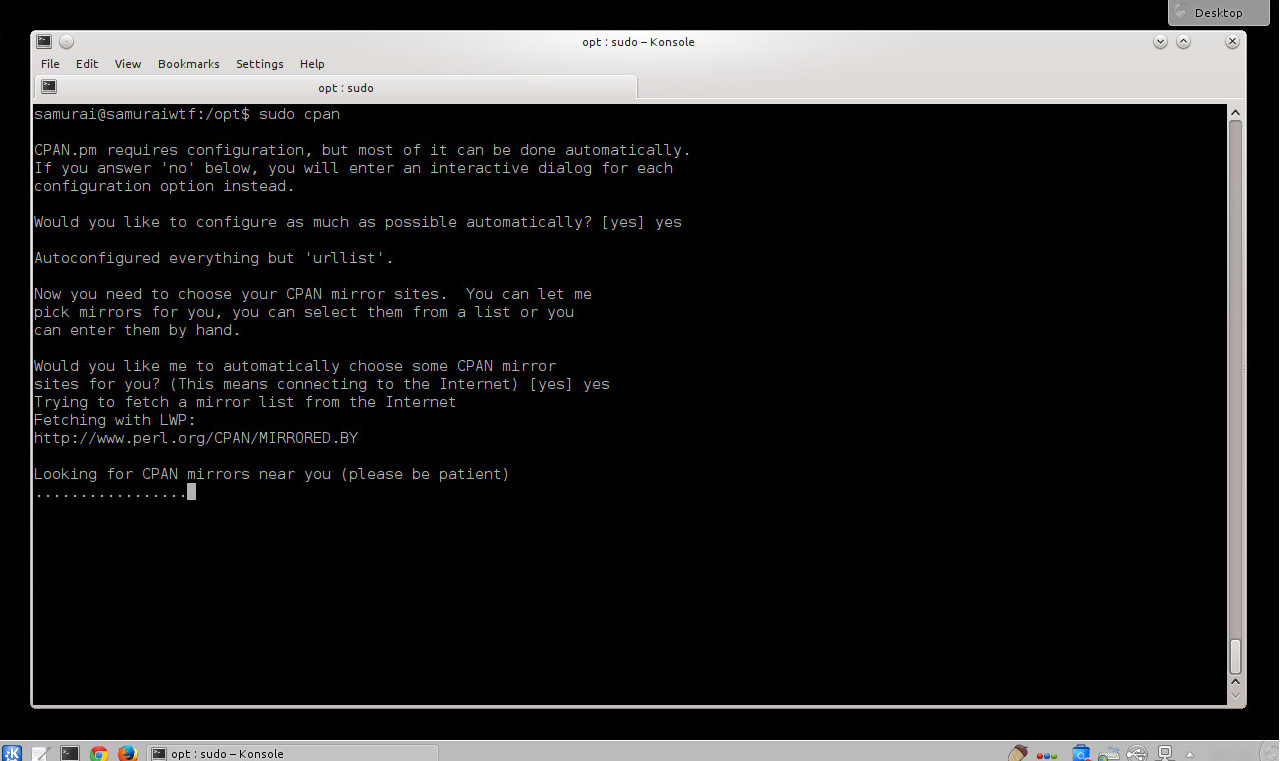

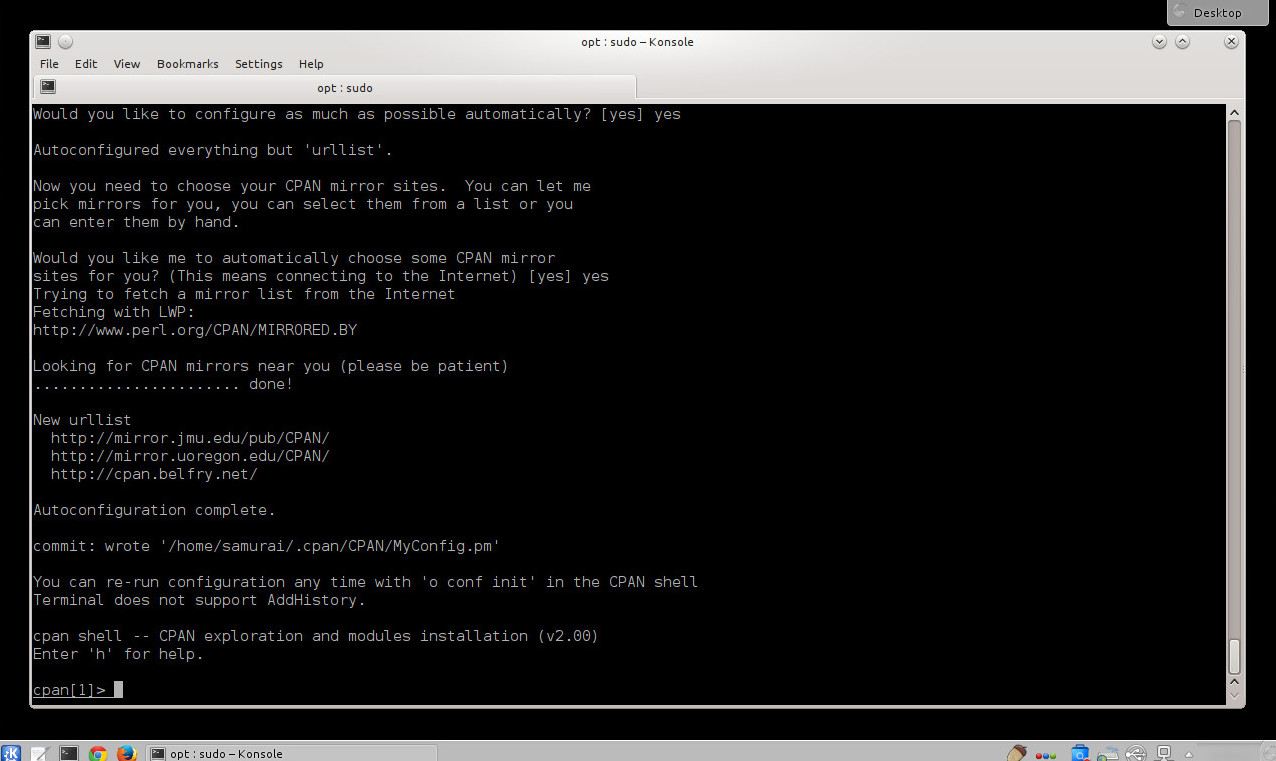

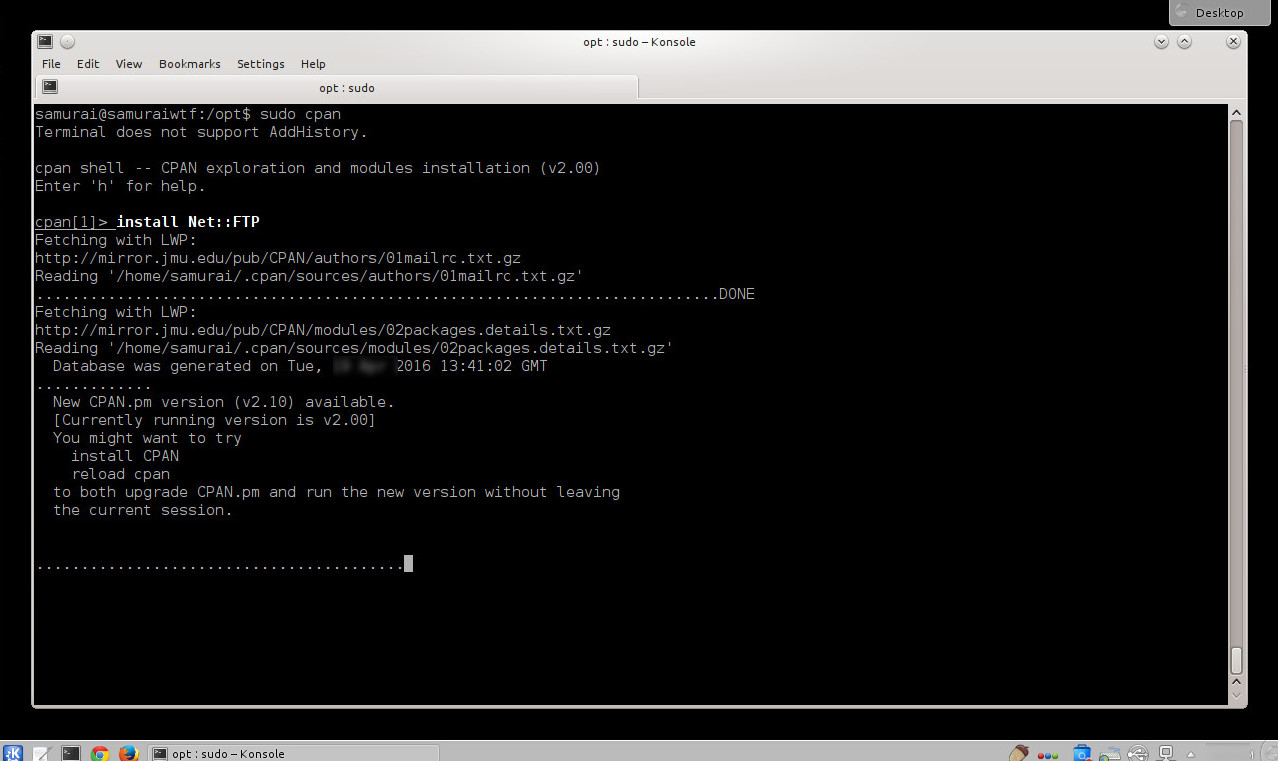

Estos módulos pueden ser fácilmente instalados ejecutando los siguientes comandos como root. Dado el hecho de ejecutar por primera vez “CPAN”, primero se realiza su configuración.

$ sudo cpan

En nuestro escenario, se ha indicado a CPAN realizar una configuración automática.

> install Net::FTP

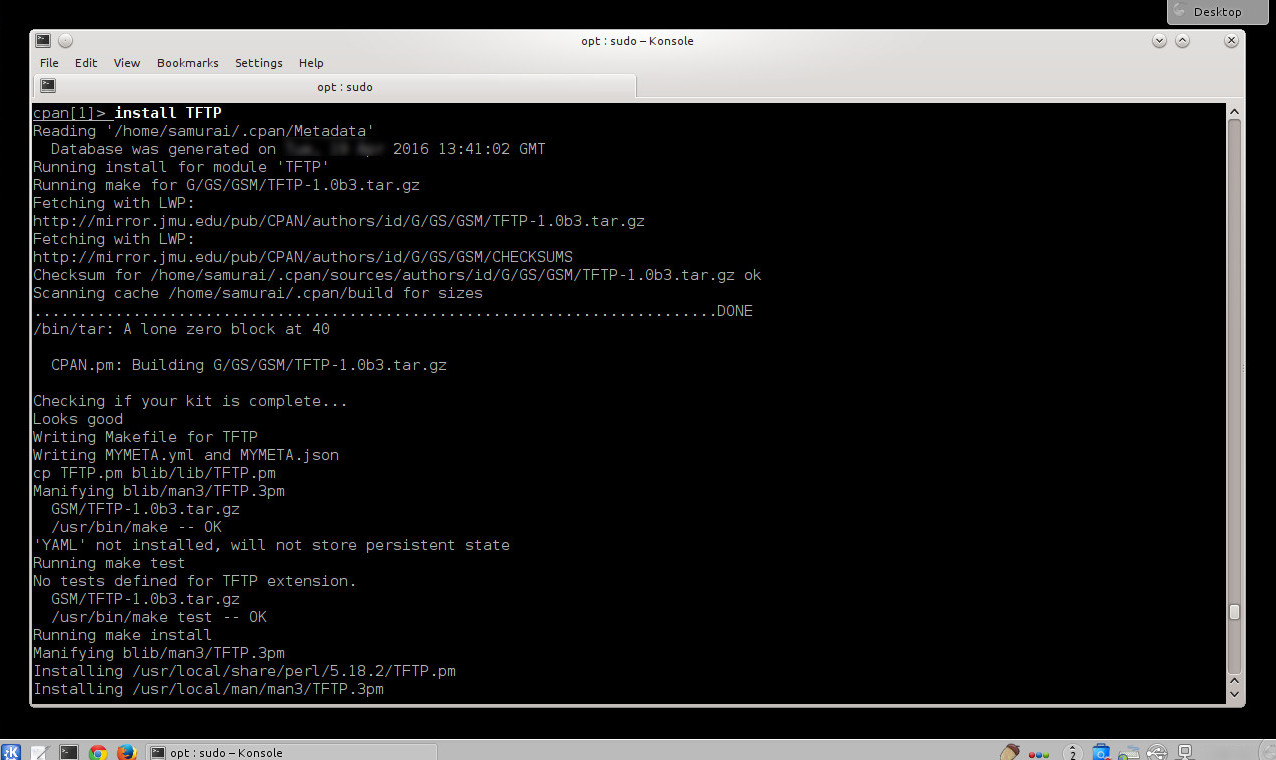

> install TFTP

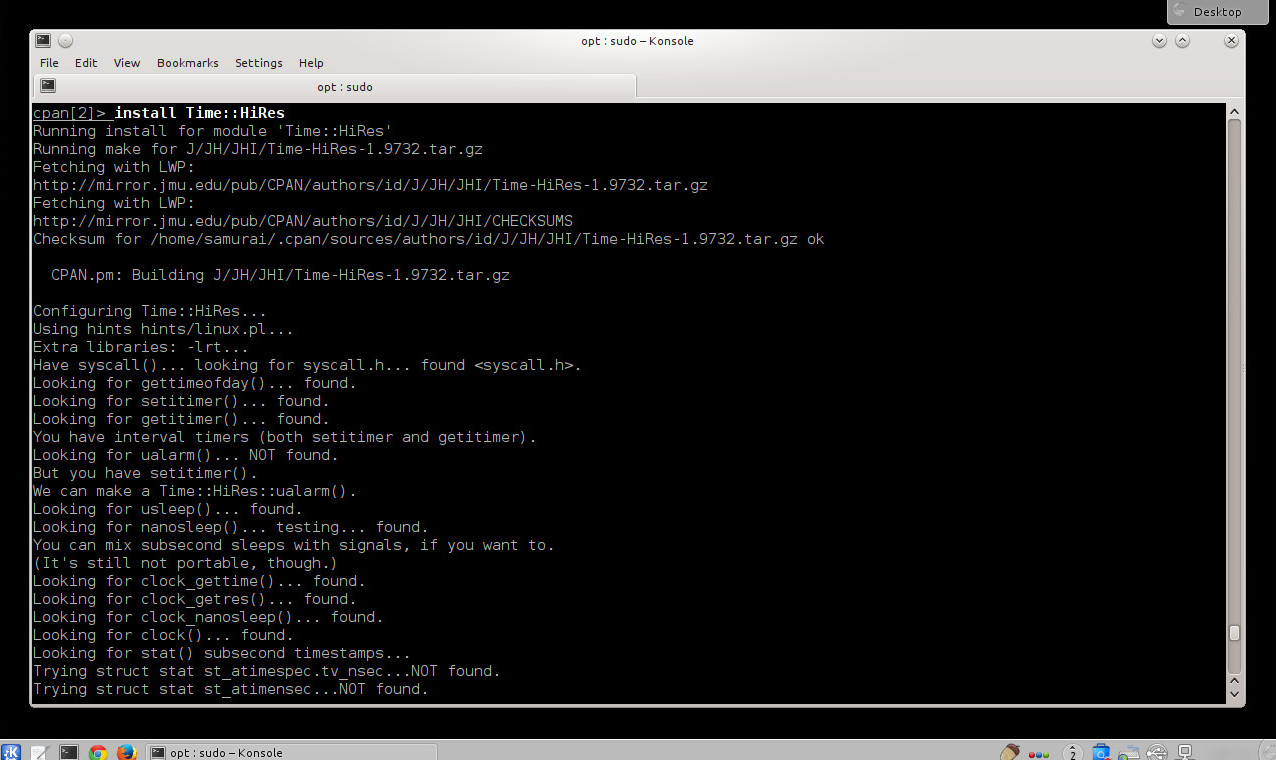

> install Time::HiRes

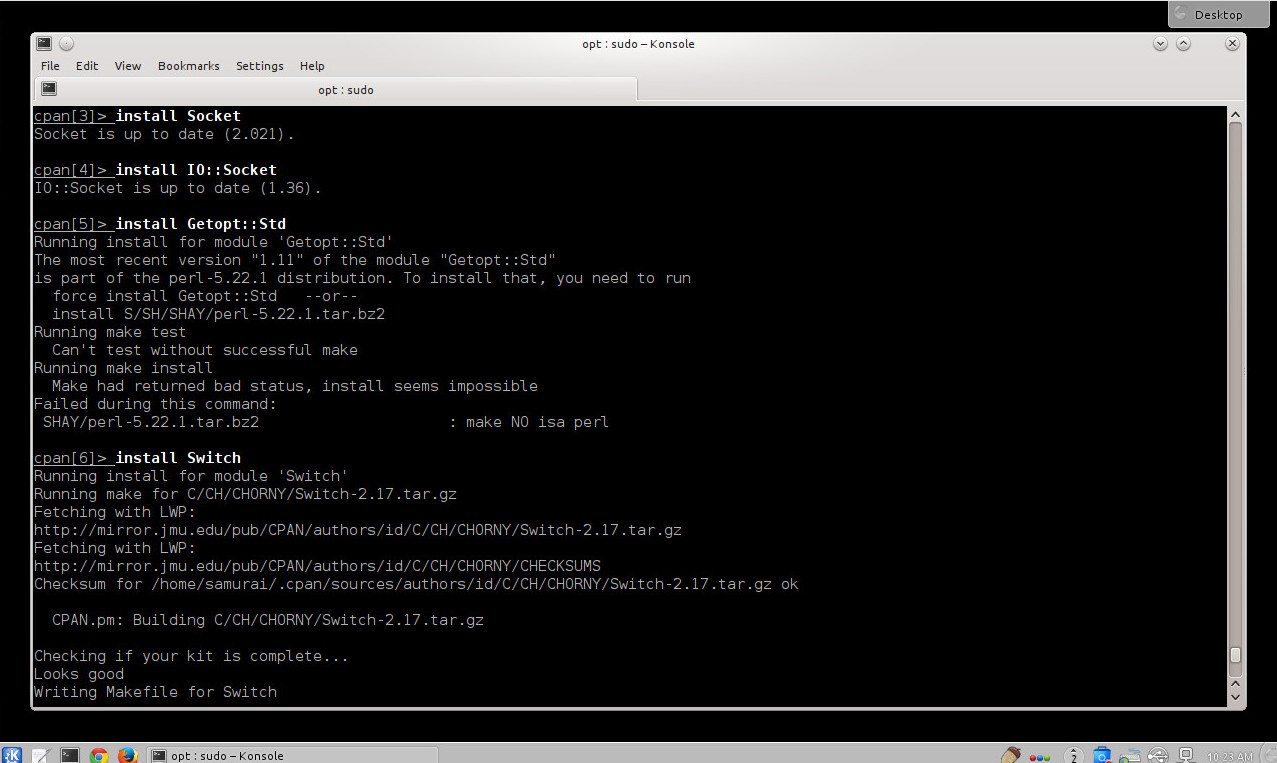

> install Socket

> install IO:Socket

> install getopt::Std

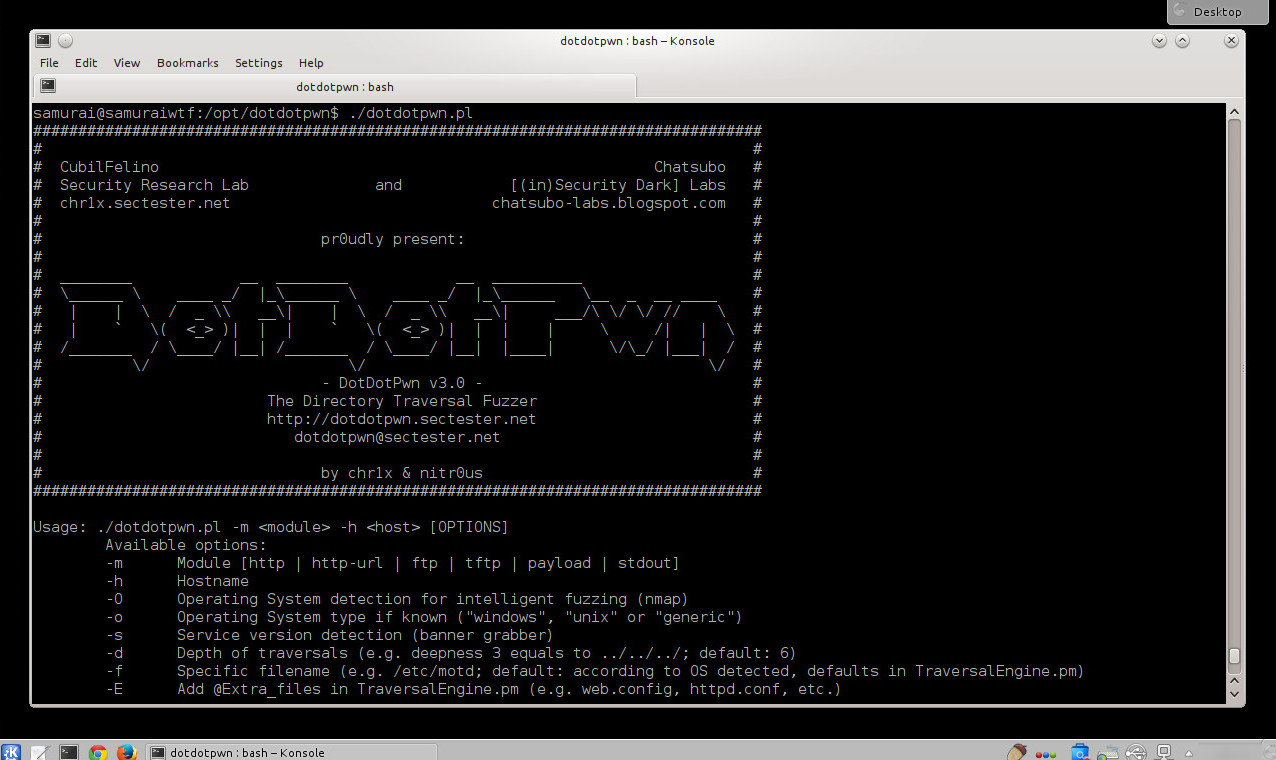

Ejecutar la herramienta DotDotPwn. Si todo se ha realizado correctamente, se visualizará su modo de uso y todas sus opciones disponibles.

$ ./dotdotpwn.pl

Fuentes:

https://github.com/wireghoul/dotdotpwn

http://dotdotpwn.blogspot.pe/

https://www.owasp.org/index.php/Path_Traversal

https://sourceforge.net/projects/samurai/

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero