Kali Linux en una Evaluación

Cuando se prepara la utilización de Kali Linux en el campo de trabajo, se debe primero estar seguro de tener una instalación limpia y funcional. Un error común en muchos profesionales novatos en seguridad, es utilizar la misma instalación entre múltiples evaluaciones. Esto es un problema por dos razones principales:

- En el transcurso de una evaluación, frecuentemente se instalará, ajustará, y se harán cambios de manera manual en el sistema. Estos cambios únicos pueden ayudar a rápidamente trabajar o resolver un problema particular, pero es difícil mantener el rastro; haciendo el sistema sea más difícil de mantener; complicando futuras configuraciones.

- Cada evaluación de seguridad es única. Dejar anotaciones, código, y otros cambios pueden conducir a confusión, o peor aún a contaminación cruzada de los datos del cliente.

Esto es porque iniciar con una instalación limpia de Kali Linux es altamente recomendado, y porque tener una versión previamente personalizada de Kali Linux; la cual está lista para una instalación automatizada; rápidamente proporciona dividendos. Asegurarse de revisar la documentación sobre “Construcción de Imágenes Personalizadas ISO de Kali Linux”, como la también sobre “Instalaciones Desatendidas”, pues cuanto más se automatice hoy menos tiempo se desperdiciará mañana.

Todos tienen diferentes requerimientos cuando se refiere a como configurar Kali Linux para el trabajo de campo, pero existen algunas recomendaciones universales las cuales realmente se deberían seguir. Primero considerar utilizar una instalación encriptada, revisar la documentación sobre “Instalación sobre un Sistema de Archivos Completamente Encriptado”. Esto protegerá los datos físicamente en la máquina, lo cual es un salvavidas si la laptop es incluso robada.

Para una seguridad adicional durante un viaje, es posible se deba utilizar una llave de desencriptación (revisar la documentación sobre Agregar una Contraseña Nuclear para Seguridad Adicional), después enviar una copia (encriptada) de la llave a un colega de trabajo en la oficina. De esta manera los datos están seguros hasta retornar a la oficina, donde se puede restaurar la laptop con la llave de desencriptación.

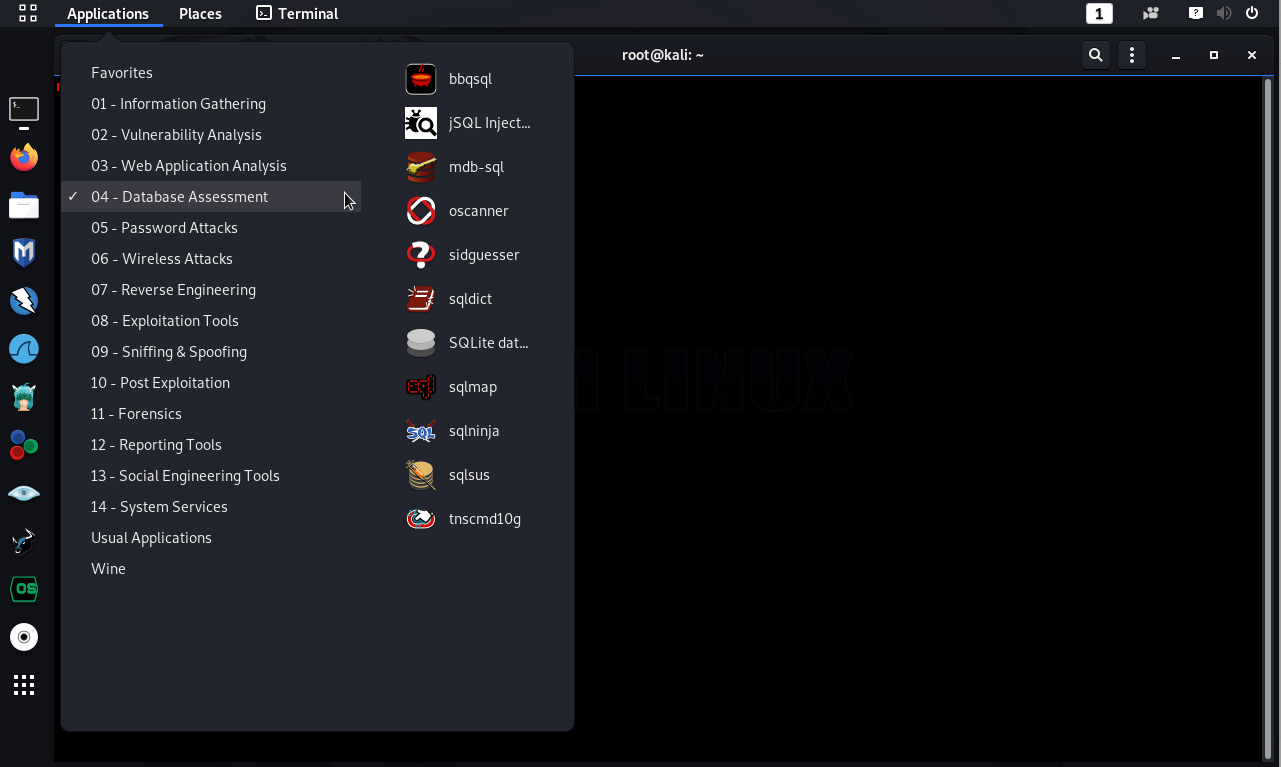

Otro elemento el cual debe ser doblemente verificado es la lista de paquetes instalados. Considerar cuales herramientas se podrían necesitar para el trabajo propuesto a realizar. Por ejemplo si se está embarcado en una evaluación de seguridad inalámbrica, se debe considerar instalar el matapaquete “kali-linux-wireless”, el cual contiene todas las herramientas disponibles en Kali Linux para evaluaciones inalámbricas, o si una evaluación contra una aplicación web está acercándose, se pueden instalar todas las herramientas de prueba disponibles para evaluar aplicaciones web, con el metapaquete “kali-linux-web”. Es mejor asumir no se tendrá un acceso fácil hacia Internet mientras se realice una evaluación de seguridad, consecuentemente asegurarse de prepararse tanto como sea posible por adelantado.

Por la misma razón se podría requerir revisar los ajustes de red, revisar la documentación sobre “Configurar la Red” y lo referente a “Asegurar Servicios de Red”. Verificar doblemente los ajustes DHCP y revisar los servicios atendiendo en la dirección IP asignada. Estos ajustes pueden tener un impacto crítico hacia el éxito. No se puede evaluar aquello lo cual no se puede ver, y los servicios en atención podrían marcar el sistema, además de hacer se apague antes de iniciar.

Si el rol involucra investigar intrusiones de red, poner atención hacia los ajustes de red es aún más importante, y se necesita evitar alterar los sistemas impactados. Una versión personalizada de Kali con el metapaquete “kali-linux-forensic”, iniciando en modo forense no montará automáticamente los discos ni utilizará una partición swap. De esta manera se puede ayudar a mantener la integridad del sistema bajo análisis, mientras se hace uso de muchas herramientas forenses disponibles en Kali Linux.

Es crítico preparar adecuadamente la instalación de Kali Linux para el trabajo. Se descubrirá un entorno de Kali Linux limpio, eficiente y efectivo siempre hará todo sea más adecuado.

Fuentes:

https://www.kali.org/news/kali-linux-metapackages/

https://kali.training/downloads/Kali-Linux-Revealed-1st-edition.pdf

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero