Los 10 Puertos TCP y Servicios más Comunes en Servidores GOB.PE

Uno de los principales elementos de información útil para definir y afinar un posterior ataque, es conocer cuales puertos en estado abierto existen en los sistemas bajo evaluación, así como también conocer cuales servicios y versiones están funcionando sobre cada uno de estos puertos.

Un escaneo de puertos es el proceso mediante el cual, se intenta establecer un gran cantidad de conexiones hacia una dirección IP y puertos (o varias direcciones IP y puertos), con el propósito de conocer principalmente cuales puertos están en estado abierto, aunque también se podría conocer otros estados del puerto, como “cerrado” o “filtrado”.

El propósito del proceso presentado, es conocer cuales son los diez puertos TCP más comunes, encontrados en las direcciones IP correspondientes a dominios GOB.PE o del gobierno de la República del Perú.

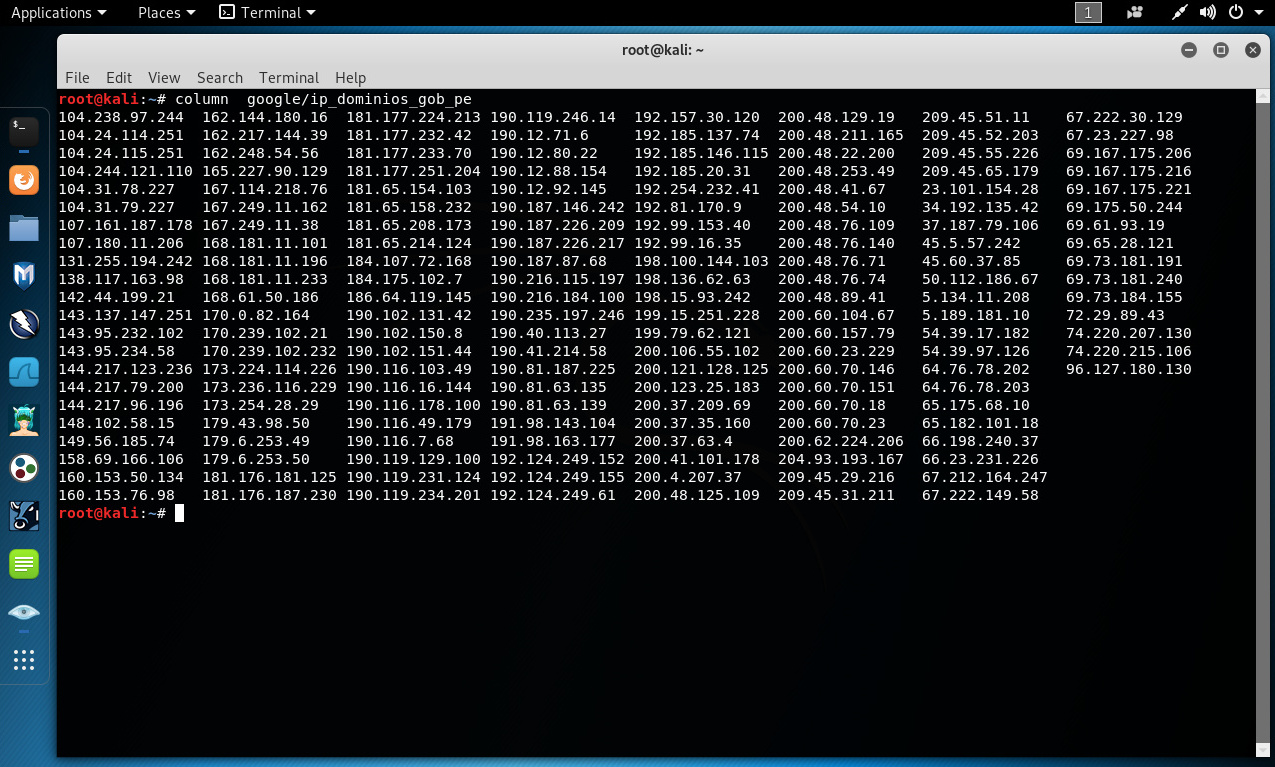

Como lo sugiere la metodología, se debe escanear la dirección IP y no el nombre del host, razón por la cual lo primero fue obtener las direcciones IP hacia las cuales resuelven los dominios GOB.PE. Esto se realizó mediante solicitudes reiteradas para consultar el registro A de los dominios GOB.PE. Al final del presente escrito se muestra un enlace donde se detalla como realizar un proceso similar.

Al momento de realizar está evaluación se identificaron 169 direcciones IP.

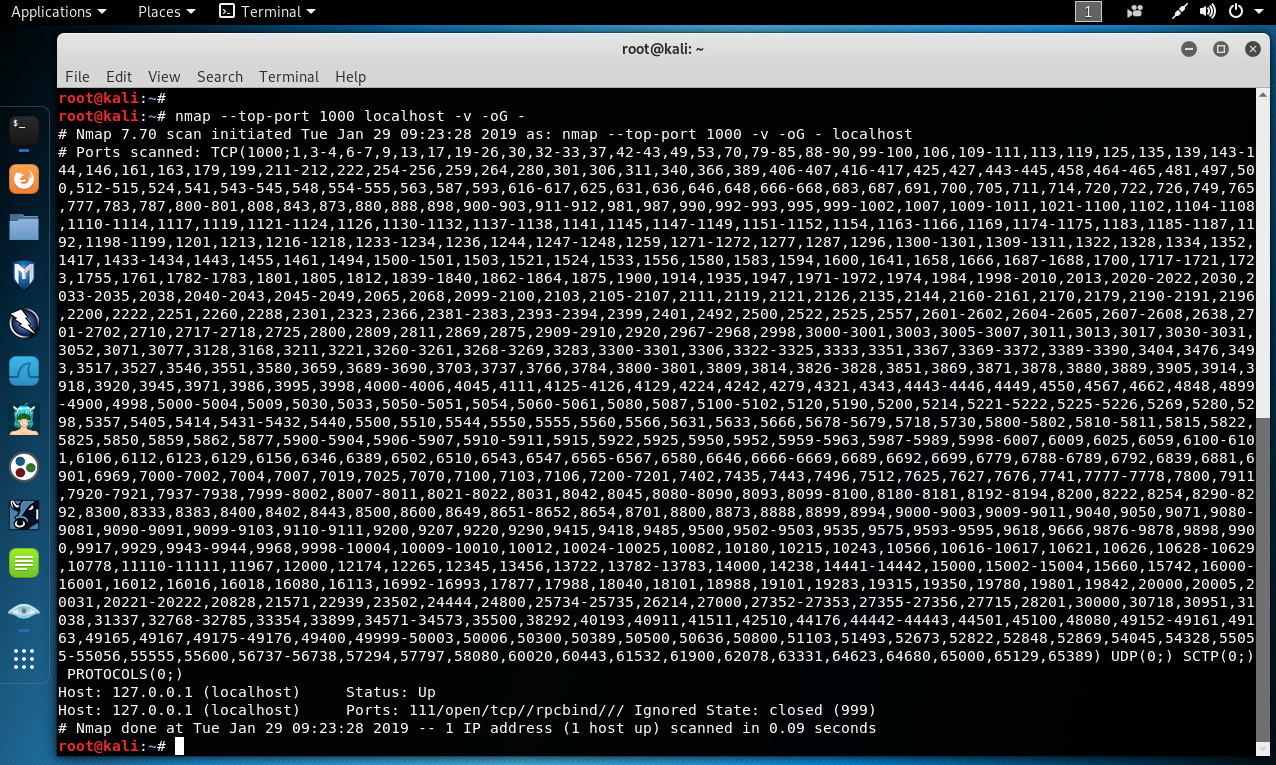

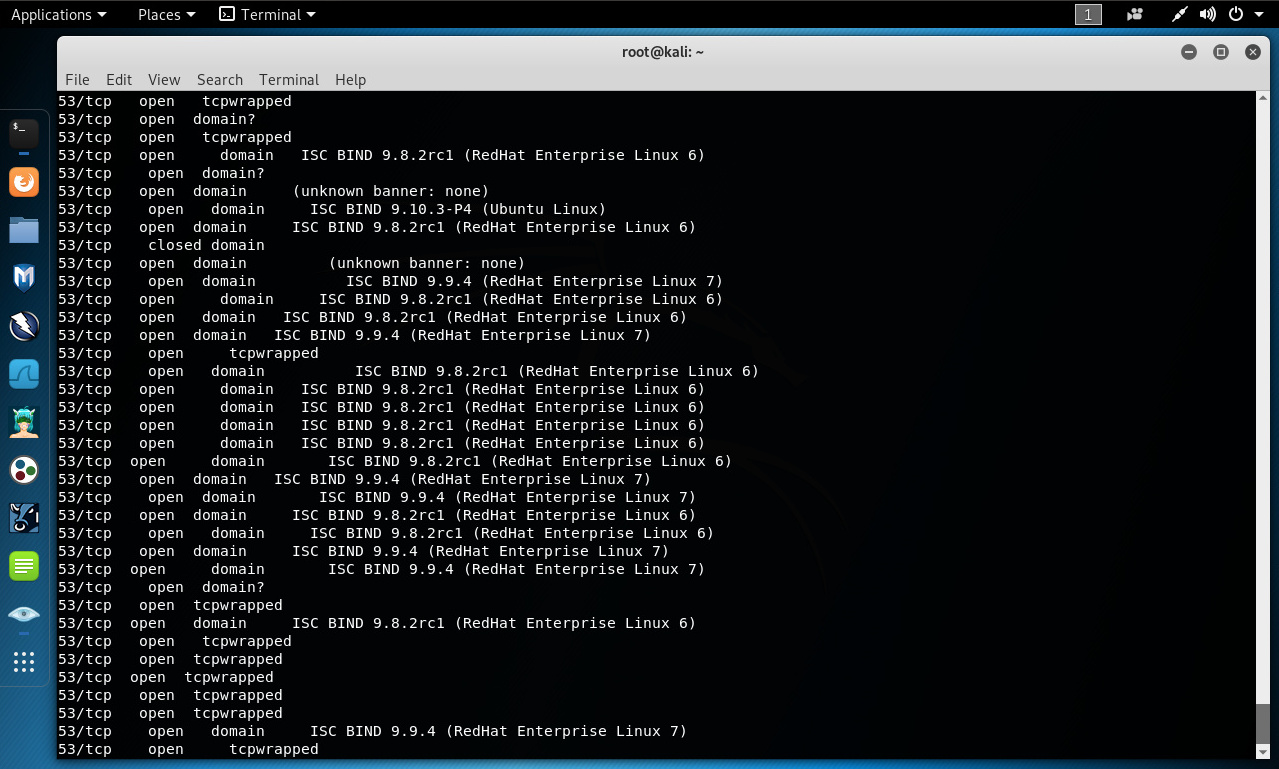

Se utiliza “Nmap” para realizar los escaneos. Nmap es una utilidad libre y open source para el descubrimiento y auditoría de seguridad en redes. Permite realizar diversas tareas, como descubrir host en funcioamiento, puertos abiertos, información sobre versiones de servicio, información sobre el sistema operativo entre otra diversa información relevante.

El escaneo con la herramienta “Nmap”, se realizó contra los 1,000 puertos TCP más populares. Para conocer cuales son estos 1,000 puertos TCP se utiliza el siguiente comando.

# nmap –-top-ports 1000 localhost -v -oG -

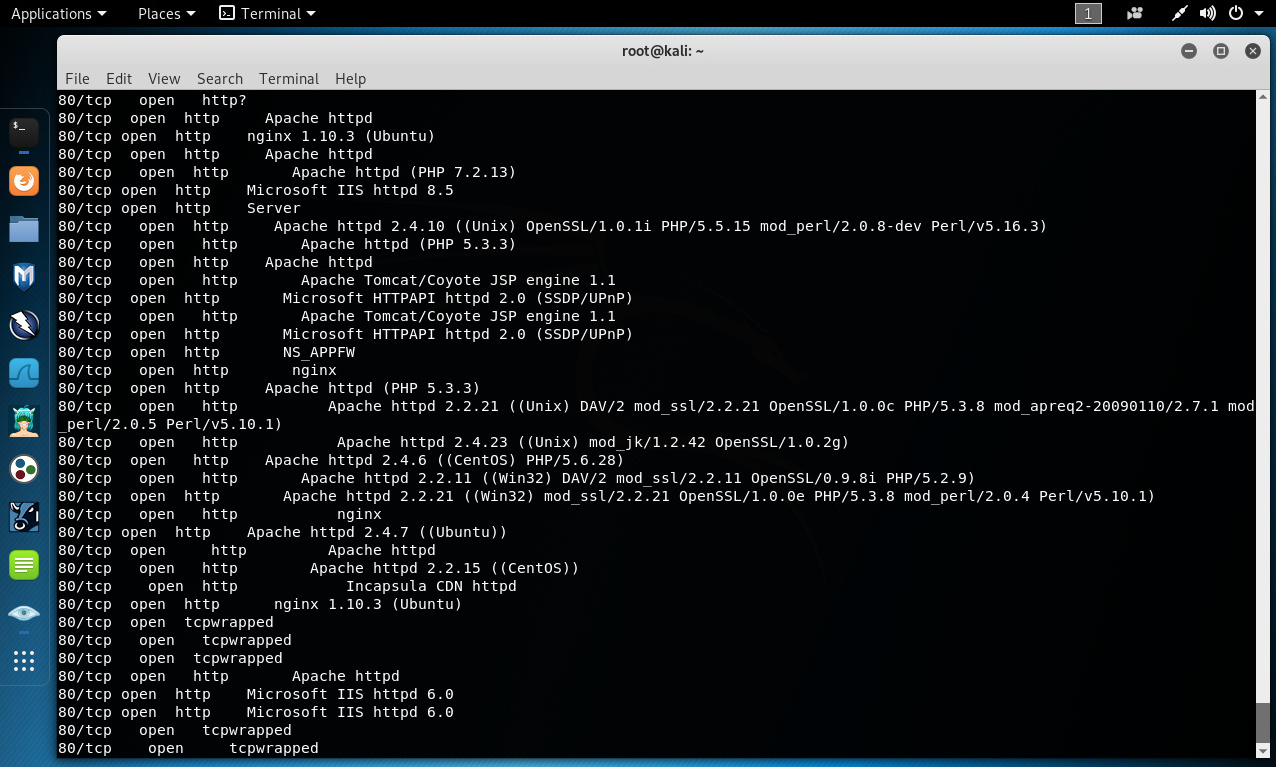

Los resultados del escaneo realizado se almacenaron en tres archivos, los cuales inician con el nombre “google/nmap_ip_dominios_gob_pe”. Estos formatos corresponden a las extensiones .nmap, xml, y .gnmap, cada corresponde a un formato diferente factible de ser generado con herramienta “Nmap”.

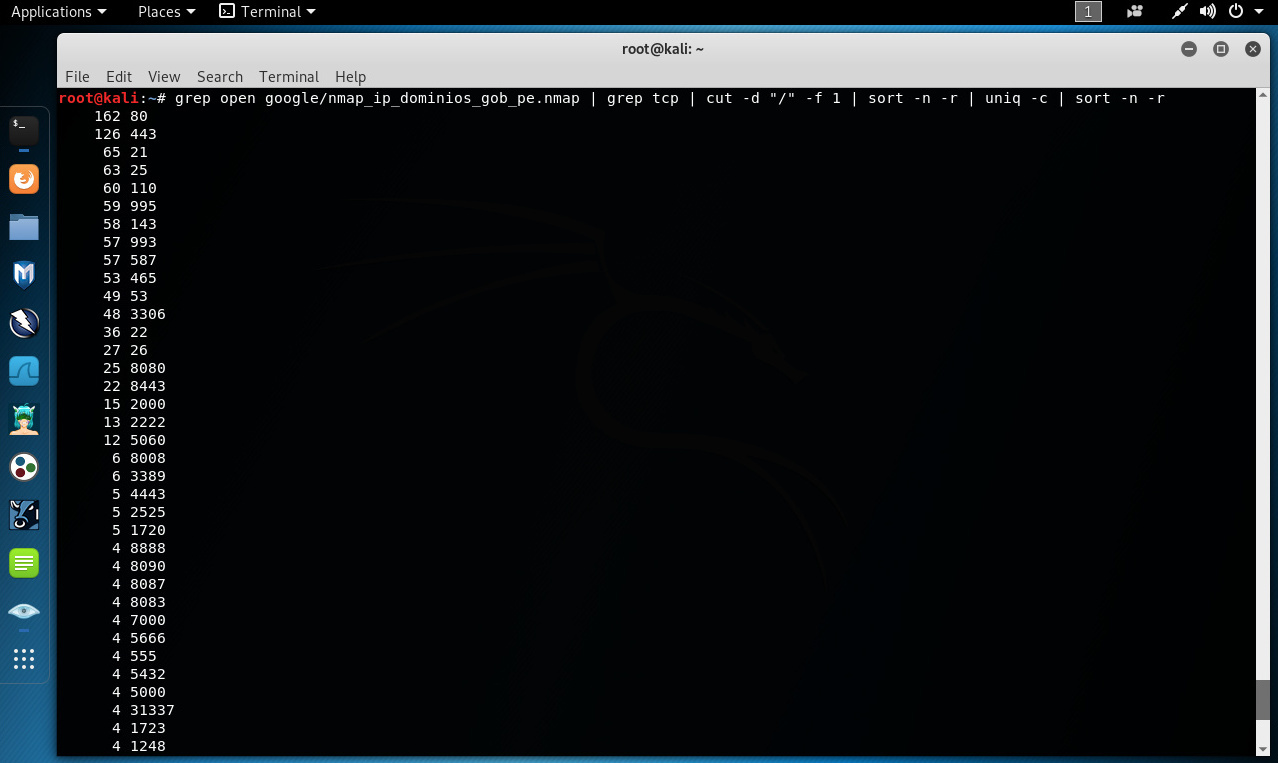

Utilizando la shell de Linux, se obtuvo un listado de los diez puertos TCP más comúnmente encontrados en servidores GOB.PE.

# grep open google/nmap_ip_dominios_gob_pe | grep tcp | cut -d “/” -f 1 | sort -n -r | uniq -c | sort -n -r

Cantidad : Puerto TCP

162 : 80

126 : 443

65 : 21

63 : 25

60 : 110

59 : 995

58 : 143

57 : 993

53 : 465

49 : 53

Puerto TCP 80

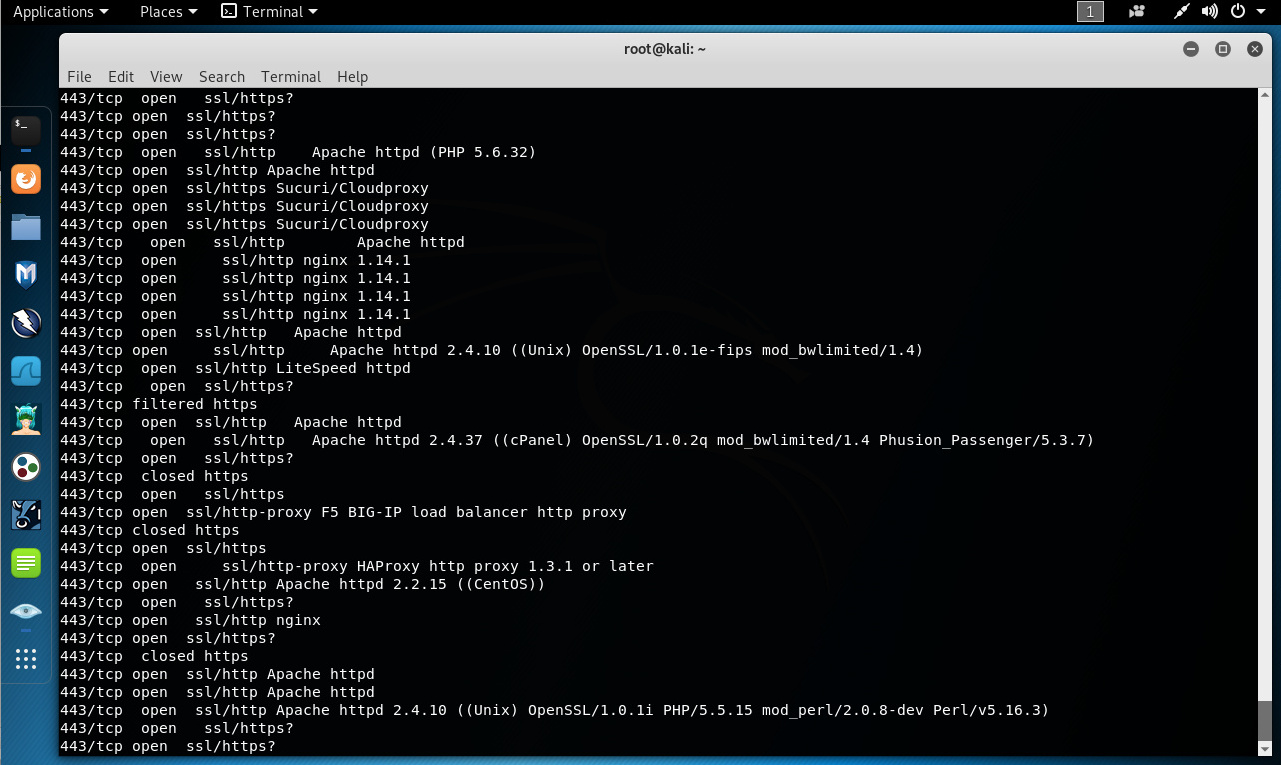

Puerto TCP 443

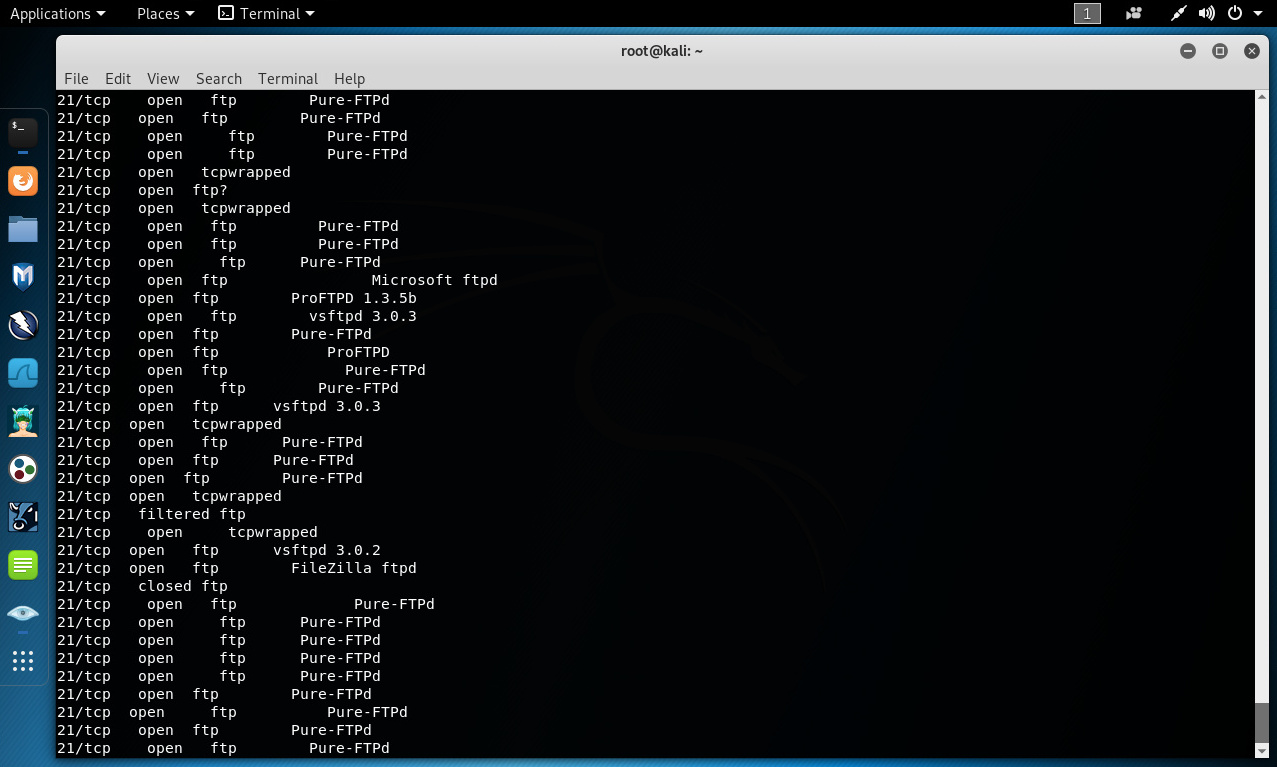

Puerto TCP 21

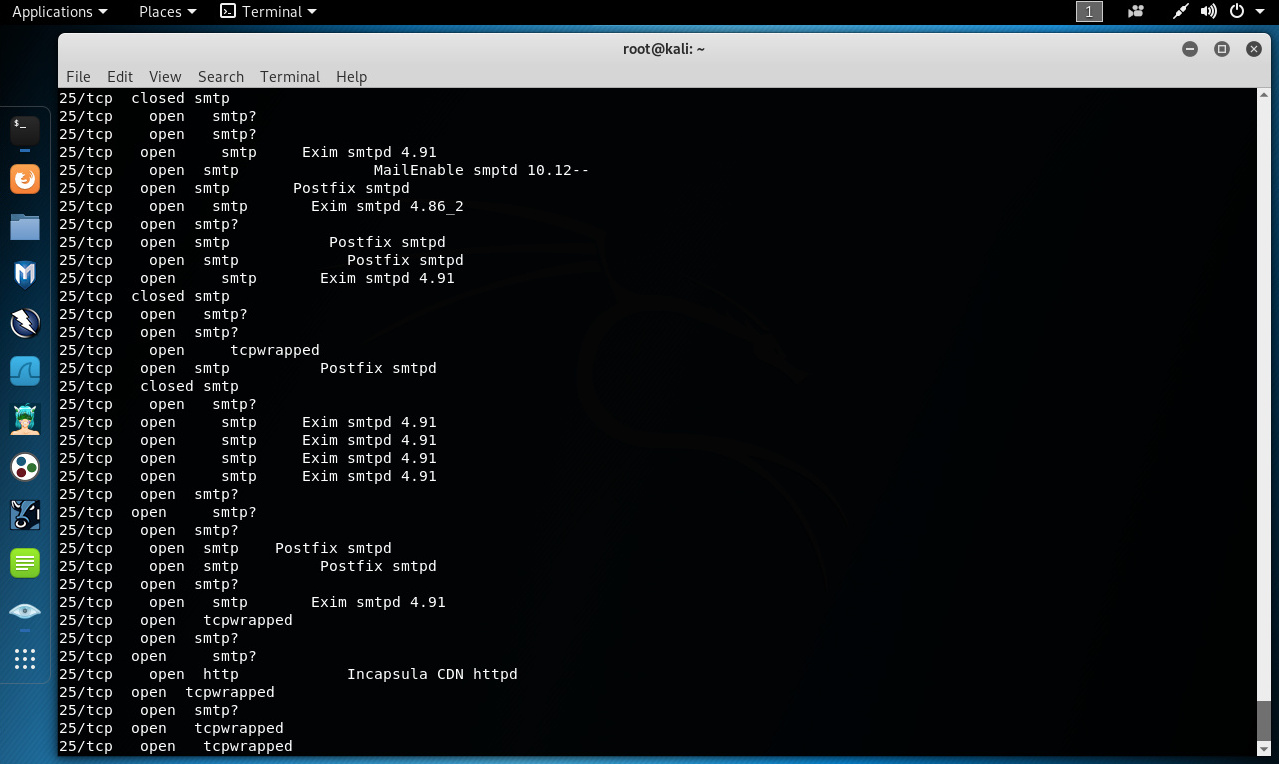

Puerto TCP 25

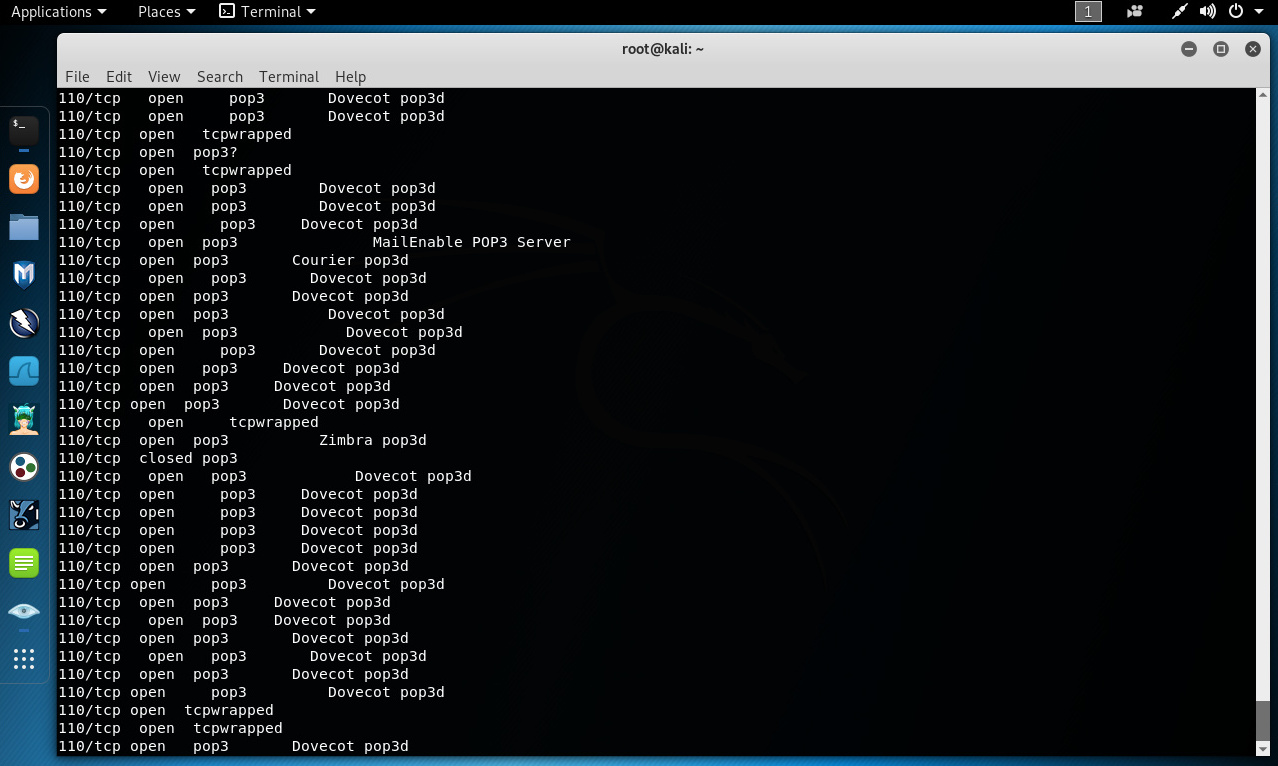

Puerto TCP 110

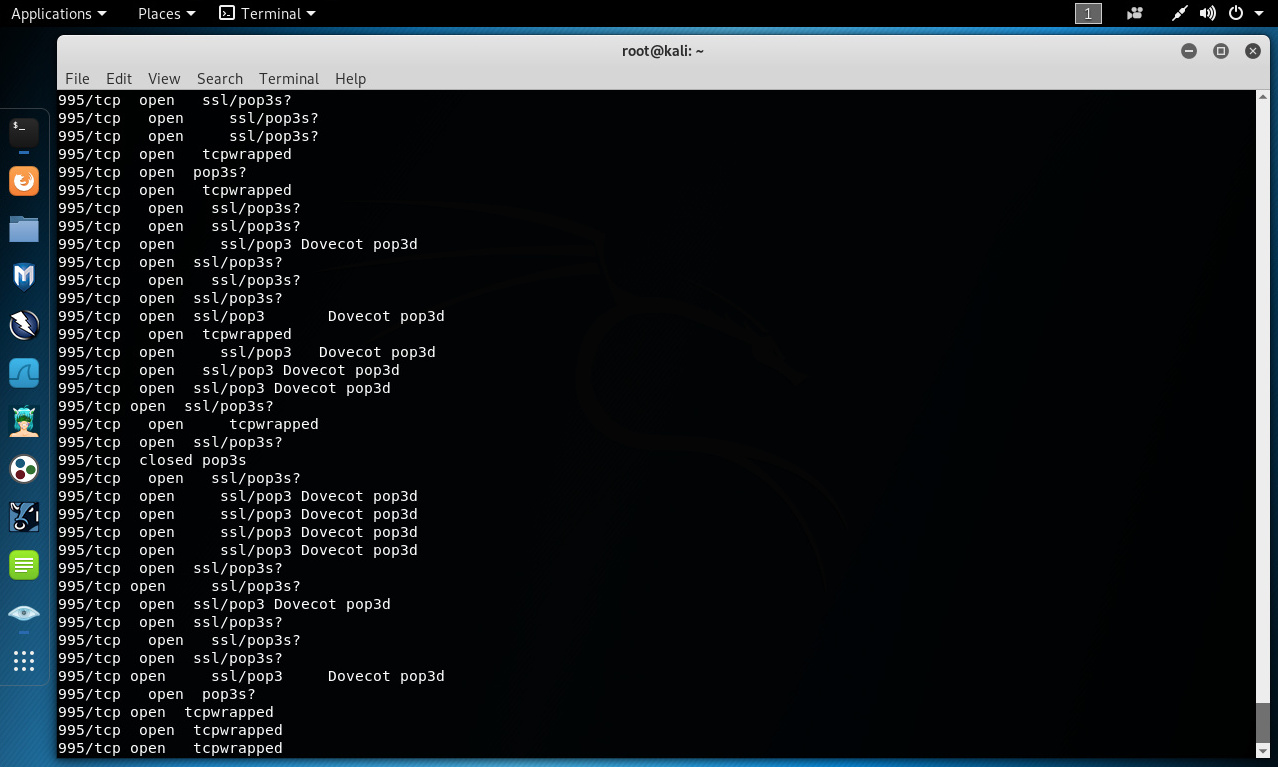

Puerto TCP 995

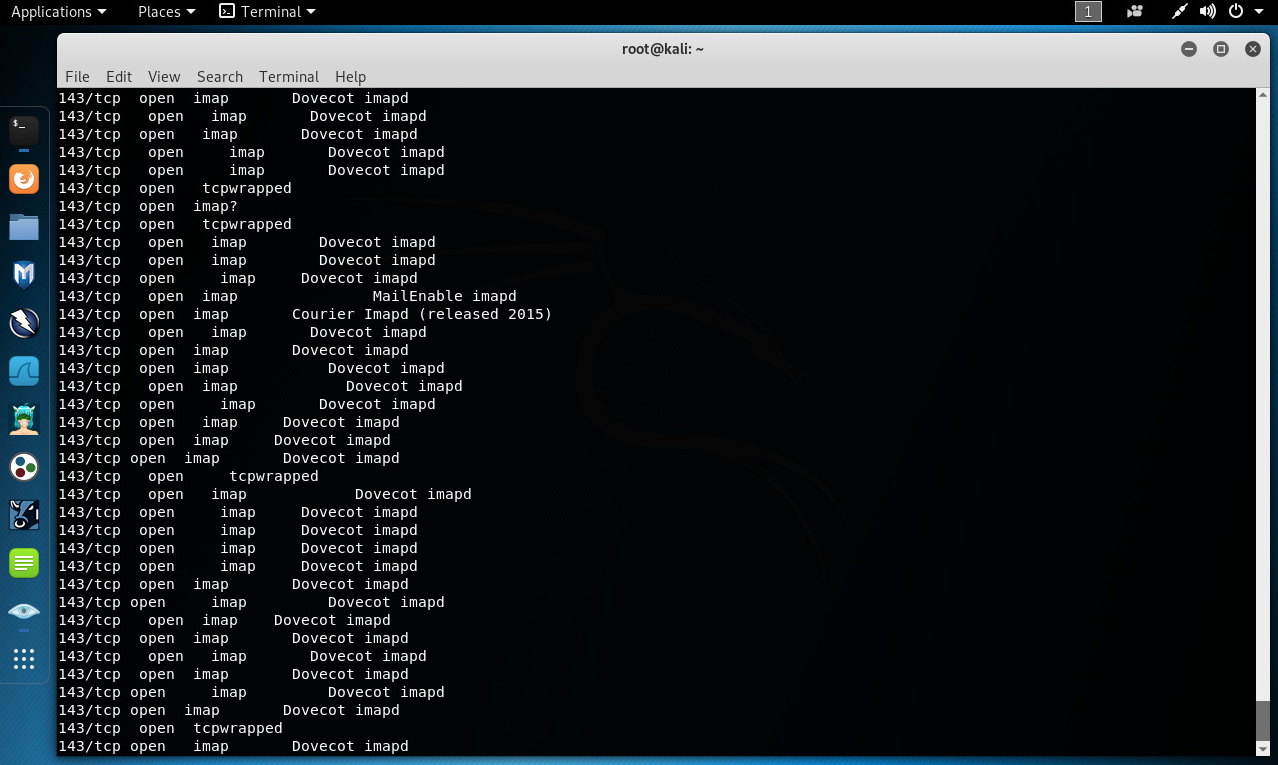

Puerto TCP 143

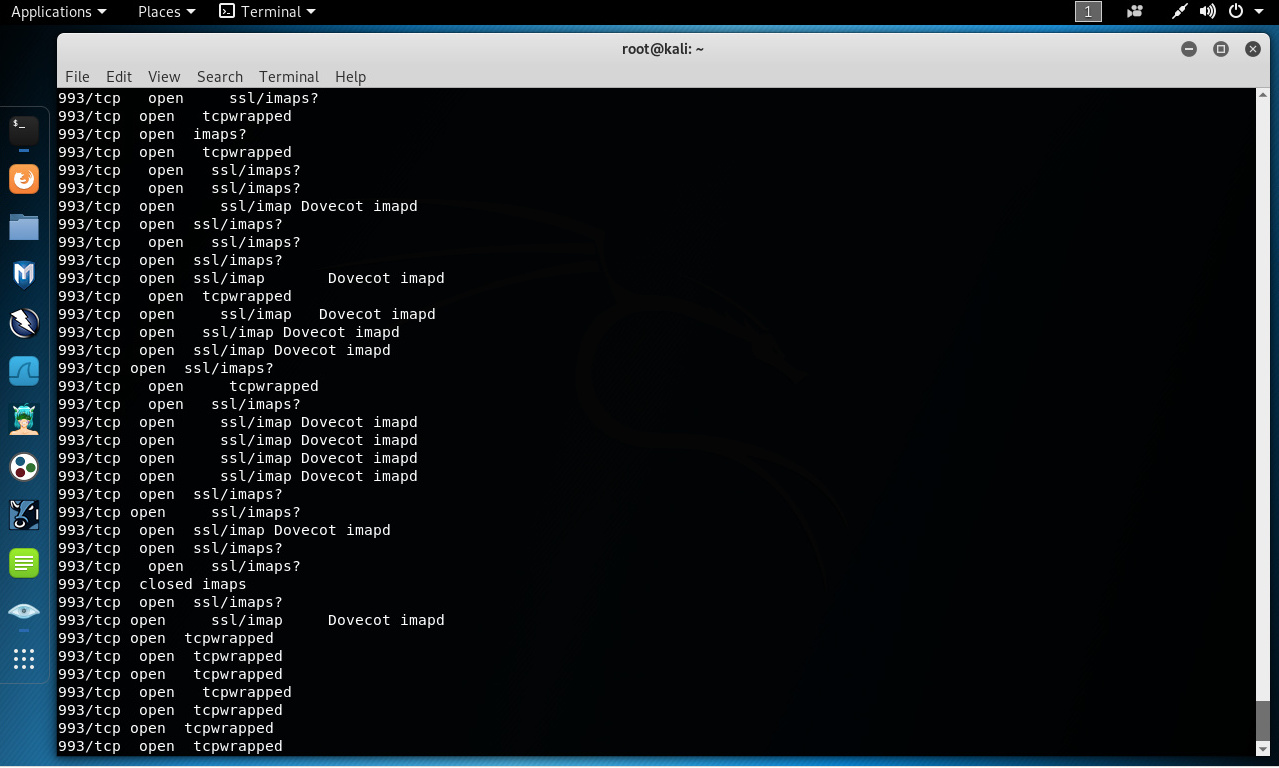

Puerto TCP 993

Puerto TCP 587

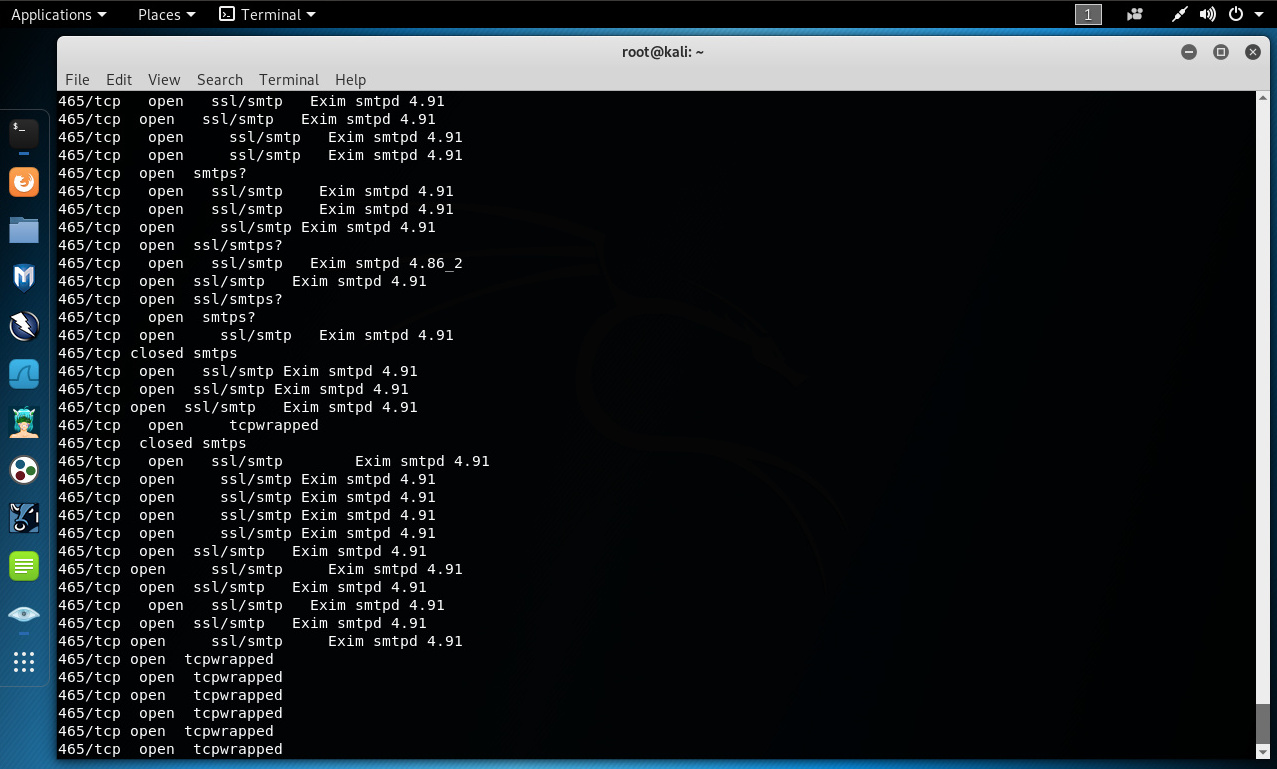

Puerto TCP 465

En resumen, en los servidores correspondientes a dominios GOB.PE, los puertos TCP y servicios más comunes corresponden a; 80 HTTP, 443 HTTPS, 21 FTP, 25 SMTP, 110 POP3, 995 POP3S, 143 IMAP, 993 IMAPS, 465 SMTPS y 53 DOMAIN.

Fuentes:

https://nmap.org/

http://www.reydes.com/d/?q=Obtener_un_Listado_de_los_Servidores_de_Nombr...

https://www.iana.org/assignments/service-names-port-numbers/service-name...

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero