Los Hashes en el Ámbito del Forense Digital

¿Cómo es posible saber si la imagen forense creada, es un duplicado exacto del dispositivo de almacenamiento original conteniendo evidencia?. La respuesta viene en la forma de un valor “Hash”. Un Hash es un valor único generado por un algoritmo criptográfico. Los valores Hash (funciones) son utilizados en una diversidad de maneras, incluyendo integridad de la evidencia y criptografía. Los valores Hash son comúnmente referidos como una “huella digital” o un “ADN digital”. Cualquier cambio en el dispositivo de almacenamiento, incluso un sólo bit, resultará en valor Hash diferente. Por lo tanto, cualquier alteración o manipulación de la evidencia es fácilmente detectable.

Tipos de Algoritmos para generar Hashes

Existen varios tipos de algoritmos para generar Hashes. Aquí no se abordará ningún tema matemático de nivel superior, pero si se sugiere sentirse cómodo con algunos de los conceptos y términos básicos. Las funciones Hash más comúnmente utilizadas en el forense digital son MD5 (Message Digest 5) y SHA (Secure Hashing Algorithm) 1 o 2.

Ejemplos para la generación de Hashes

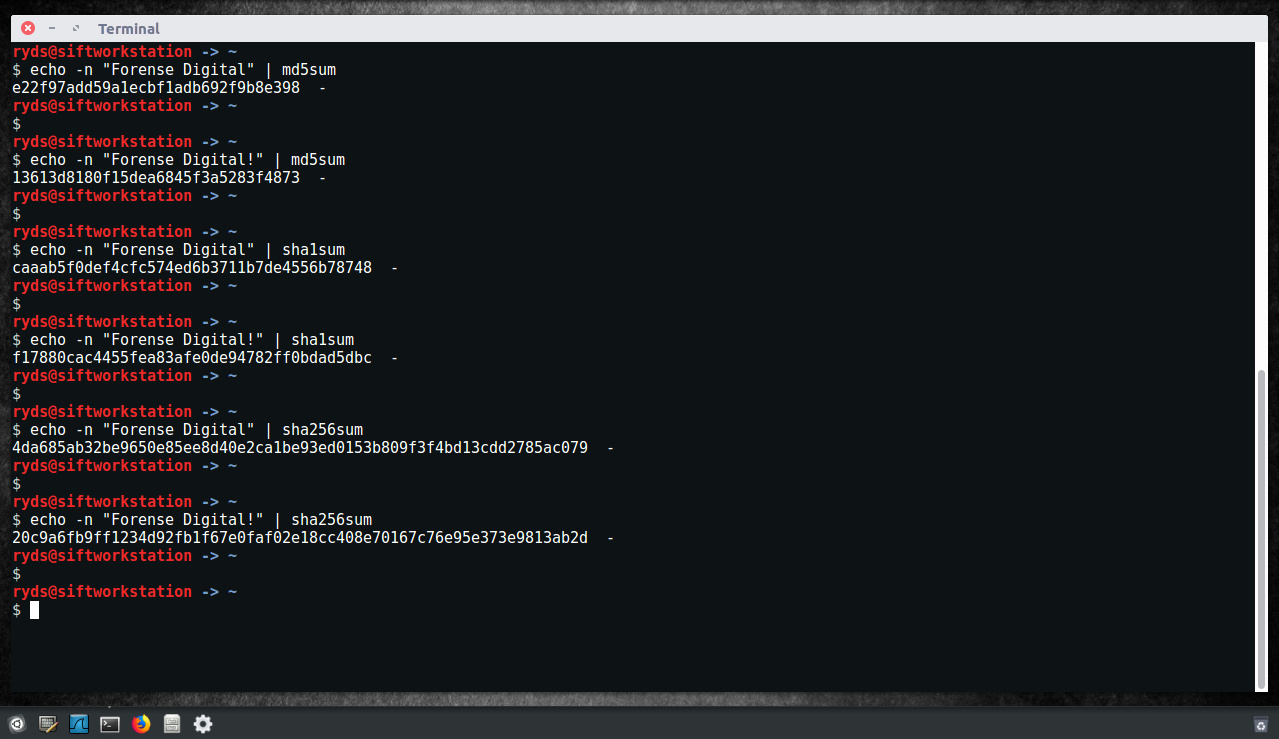

A continuación se genera el Hash de una frase para demostrar aquello suscitado cuando se realiza un mínimo cambio. Este cambio es simplemente añadir el carácter de interrogante final.

$ echo -n "Forense Digital" | md5sum

$ echo -n "Forense Digital!" | md5sum

$ echo -n "Forense Digital" | sha1sum

$ echo -n "Forense Digital!" | sha1sum

Notar el cambio drástico en los valores Hash generados. Como se puede percibir y visualizar, un pequeño cambio ocasiona una gran diferencia.

Usos para la generación de los Hashes

Los valores Hash pueden ser utilizados a través de todo el proceso de forense digital. Pueden ser utilizados después de la creación de una imagen forense, para verifica la imagen forense sea un duplicado exacto del original. También puede ser utilizado como un verificador de la integridad en el momento de ser requerido. Los profesionales forenses, frecuentemente deben intercambiar imágenes forenses con otros profesionales, de tal manera debe ser factible el poder comparalo con los originales. Esta comparación verifica la imagen forense es una copia bit a bit del original.

Los valores Hash relevantes generados y registrados a través del caso, deben mantenerse e incluirse en el informe final. Estas huellas digitales son cruciales para demostrar la integridad de la evidencia.

Fuentes:

https://www.forensicswiki.org/wiki/Hashing

https://www.forensicswiki.org/wiki/MD5

https://www.forensicswiki.org/wiki/SHA-1

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero