Obtener Información de un Cliente HTTP utilizando el Módulo auxiliary/gather/browser_info

El módulo de nombre “auxiliary/gather/browser_info” incluido en Metasploit Framework, obtiene o captura información sobre el navegador web, lo cual para propósitos de una explotación podría considerarse de interés, como el nombre del sistema operativo, la versión del navegador web, plugins, etc. Por defecto, este módulo devolverá una página 404 falsa. Pero es factible también personalizar esto cambiando la opción pertinente, y redireccionar hacia una página externa.

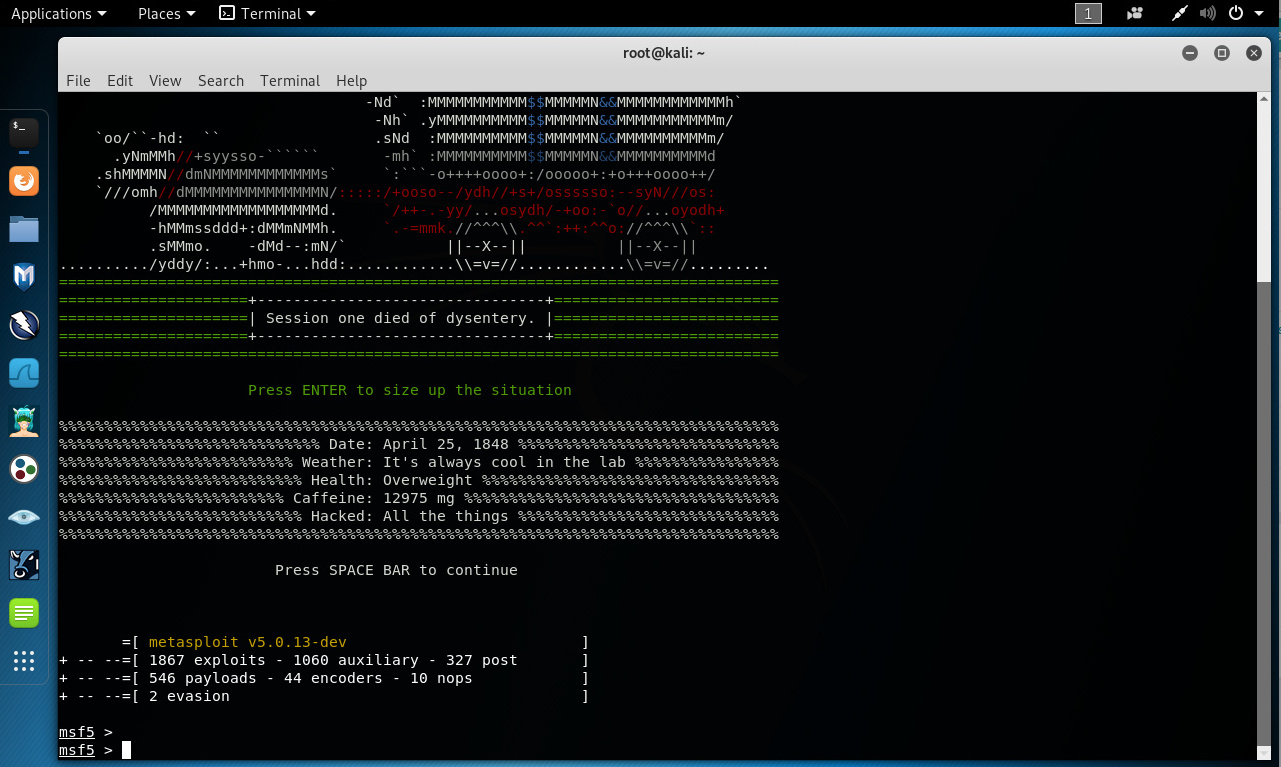

Se inicia la consola de Metasploit Framework

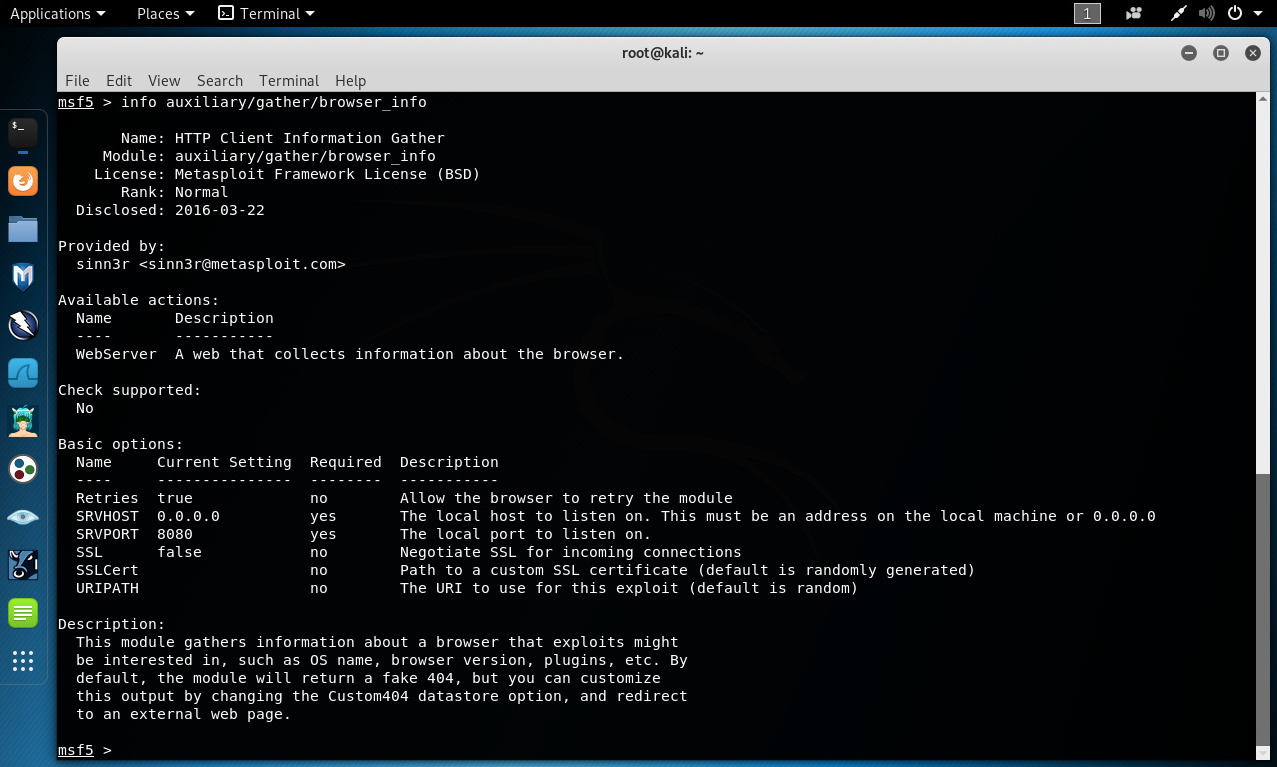

Una vez iniciado Metasploit Framework, se solicita la información detallada del módulo.

> info auxiliary/gather/browser_info

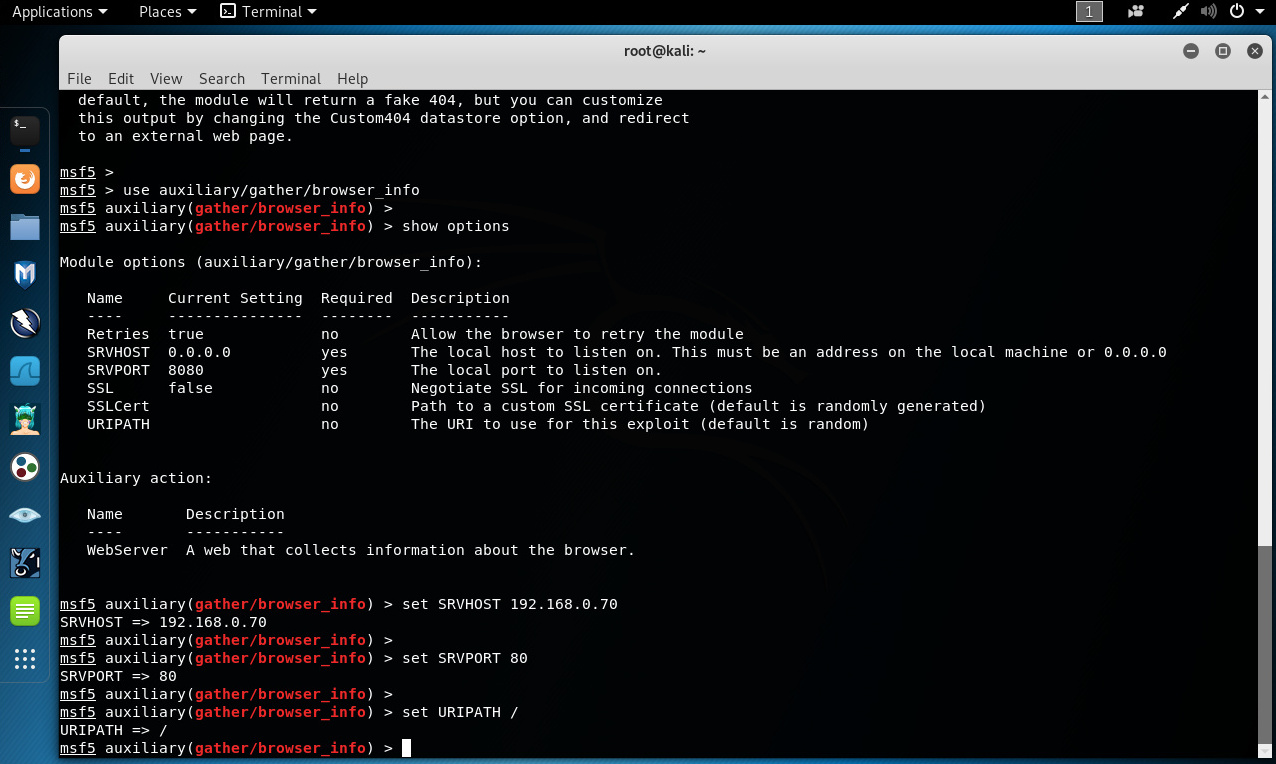

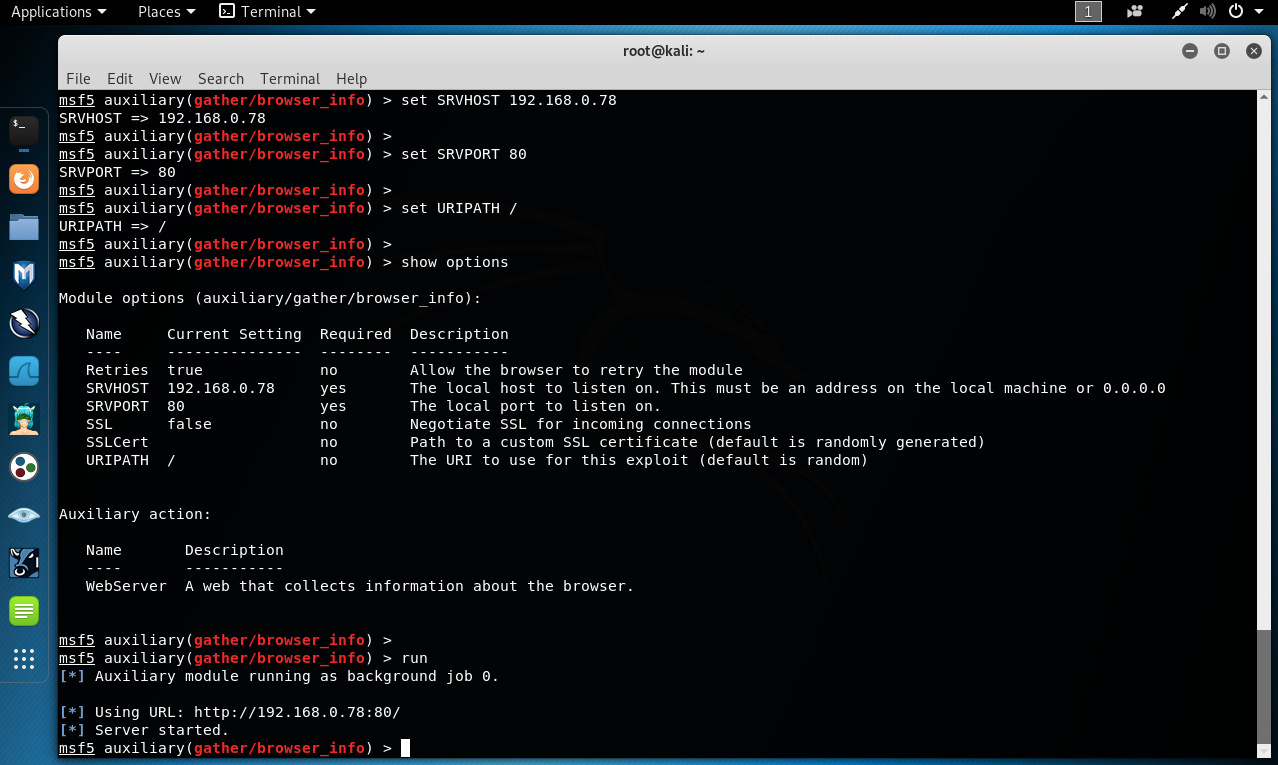

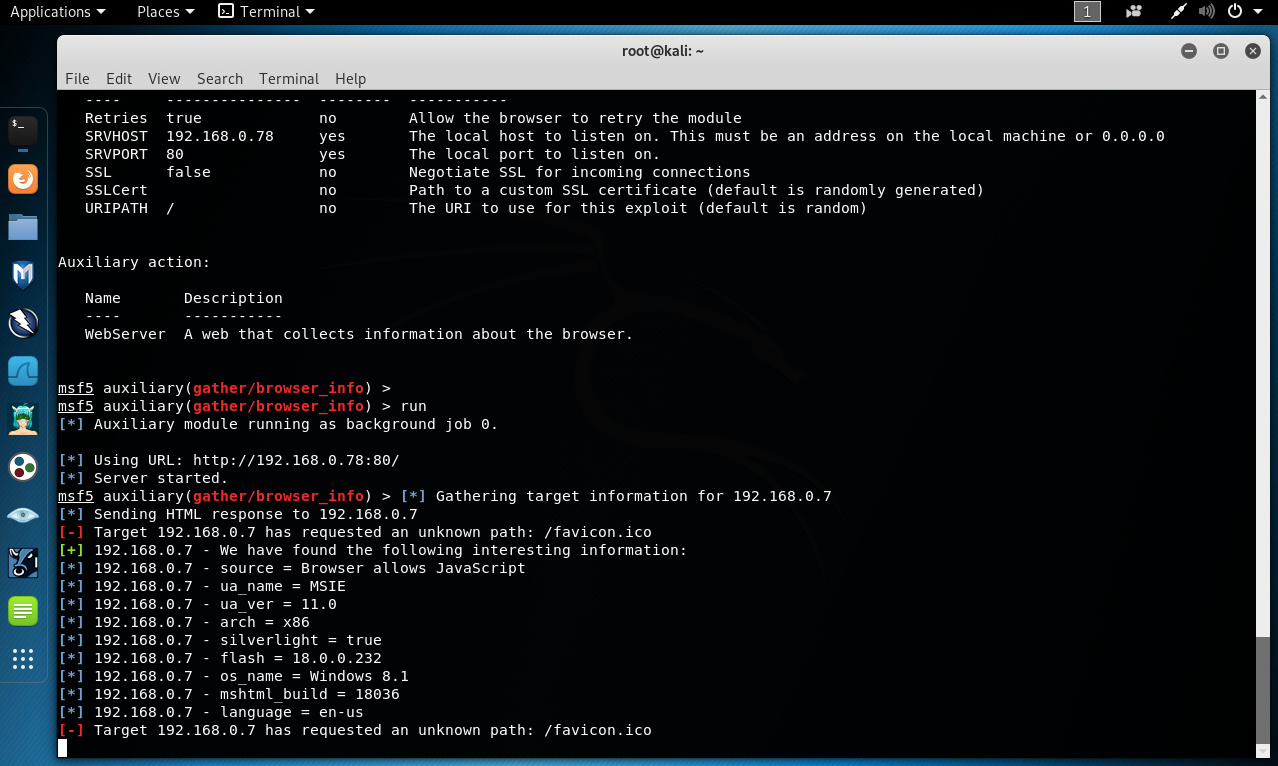

Se define la utilización del módulo para luego mostrar las opciones disponibles. Posteriormente se definen las opciones pertinentes. La dirección IP corresponde en este escenario a Kali Linux (la máquina del atacante).

> use auxiliary/gather/browser_info

> show options

> set SRVHOST 192.168.0.78

> set SRVPORT 80

> set URIPATH /

Se indica al Metasploit Framework la ejecución del módulo.

> run

Para analizar el tipo de información factible de ser obtenida utilizando este módulo, se establecen tres diferentes conexiones utilizando tres diferentes navegadores web sobre el mismo sistema operativo. El primero es el navegador Intenet Explorer sobre un sistema operativo Windows.

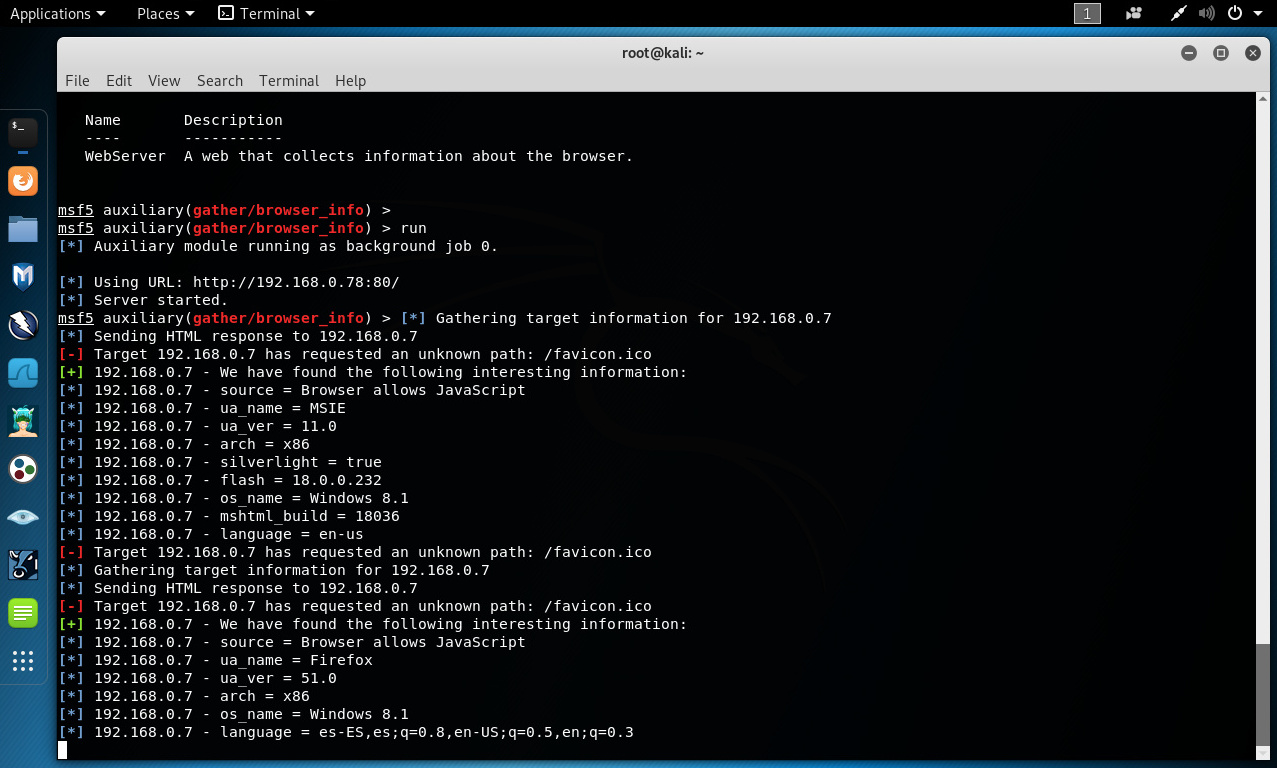

Para el siguiente ejemplo se utiliza un navegador Firefox sobre un sistema operativo Windows.

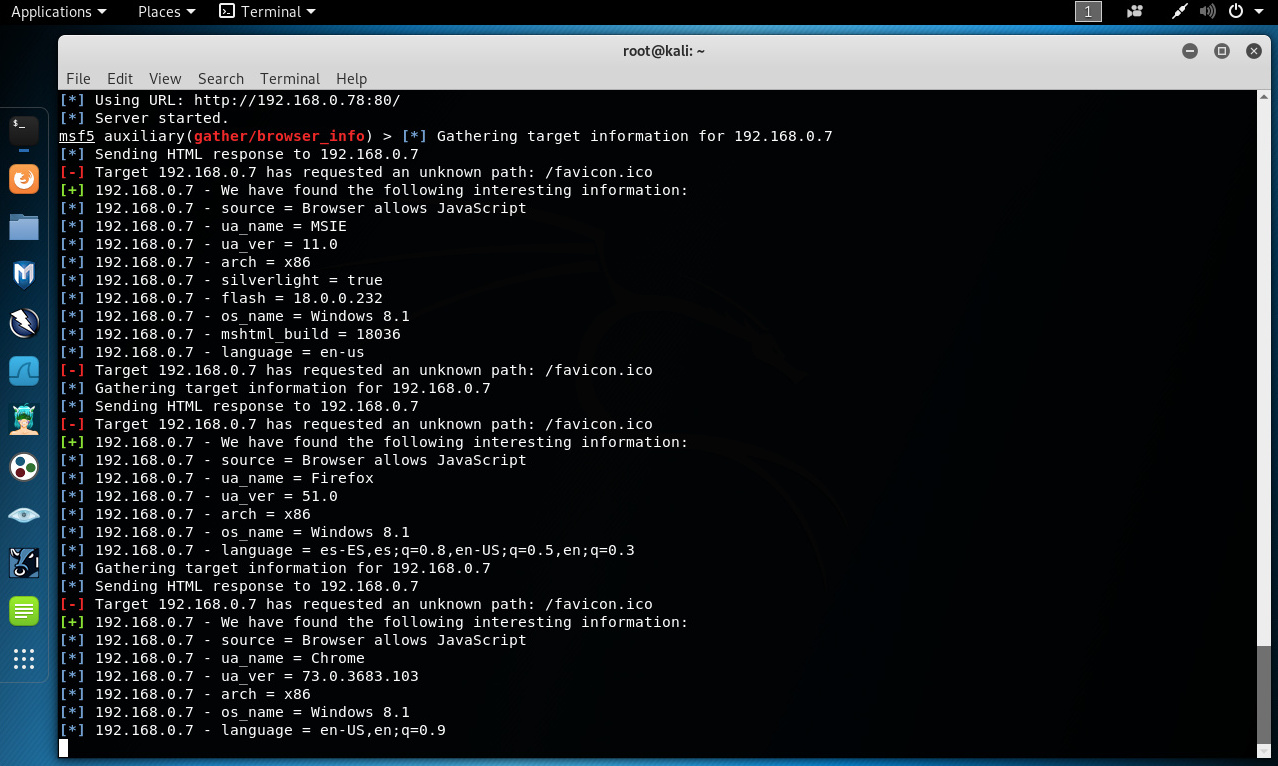

Y finalmente se utiliza un navegador Chrome sobre un sistema operativo Windows.

Entre la información obtenida desde los tres diferentes navegadores web se enumera lo siguiente; el tipo de navegador web, la versión del navegador web, la arquitectura del sistema, el tipo y versión del sistema operativo, el lenguaje, plugins activos, etc.

Mencionar adicionalmente la información entregada por el navegador web podría ser falsificada modificando la cabecera “User-Agent”.

Fuente:

https://github.com/rapid7/metasploit-framework/

https://www.rapid7.com/db/modules/auxiliary/gather/browser_info

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero