Realizar una Prueba de Penetración Física

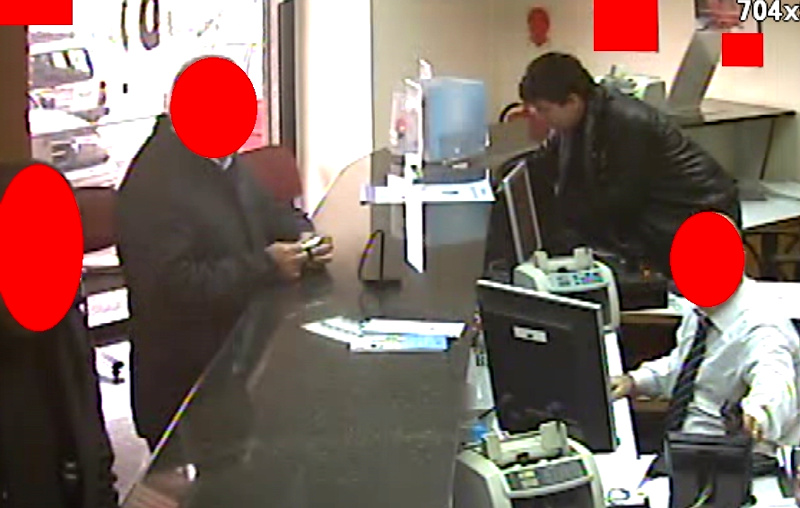

Todos los ataques sobre el tema se diseñan para ser realizados durante las horas normales trabajo de la organización en evaluación, y entre los empleados de la organización. De esta manera se puede evaluar virtualmente todos los controles, procedimientos, y personal a la vez. Realizar un ataque después de las horas normales de trabajo no es recomendado. El hacer esto es extremadamente peligroso porque podría ser detectado por un tercero, el cual realice una respuesta armada o con perros de ataque. Finalmente, las consecuencias de ser atrapado durante estas horas son más serias. Si bien puede ser algo incómodo explicar este accionar a un gerente de la oficina u oficial de seguridad, en caso ser atrapado durante el día; explicar a un oficial de policía escéptico mientras se es esposado, podría llevar a la detención o arresto por toda una noche.

Siempre se debe tener un contacto dentro de la organización objetivo en evaluación, quien sea consciente de las actividades realizadas, quien esté disponible para responder en caso se sea atrapado. Esta será típicamente la persona quien ordenó realizar la prueba de penetración. Mientras no se deben divulgar por adelantado los planes, se debe acordar una ventana de tiempo para las actividades a realizar durante la prueba de penetración física. También, dado el hecho las pruebas estarán dirigidas hacia los activos de datos, se puede encontrar trabajando encubiertamente muy cerca de la persona quien realizó el contrato. Es una buena idea entonces coordinar por adelantado con el cliente, actúe como si no se conociesen en caso se encuentren dentro de las instalaciones. Como él se sabe lo planificado, no será parte de las evaluaciones a realizar. Una vez se esté en el lugar, es hora de iniciar la planificación y preparativos para realizar la prueba de penetración física.

Fuentes:

http://citeseerx.ist.psu.edu/viewdoc/download?doi=10.1.1.492.6652&rep=re...

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero