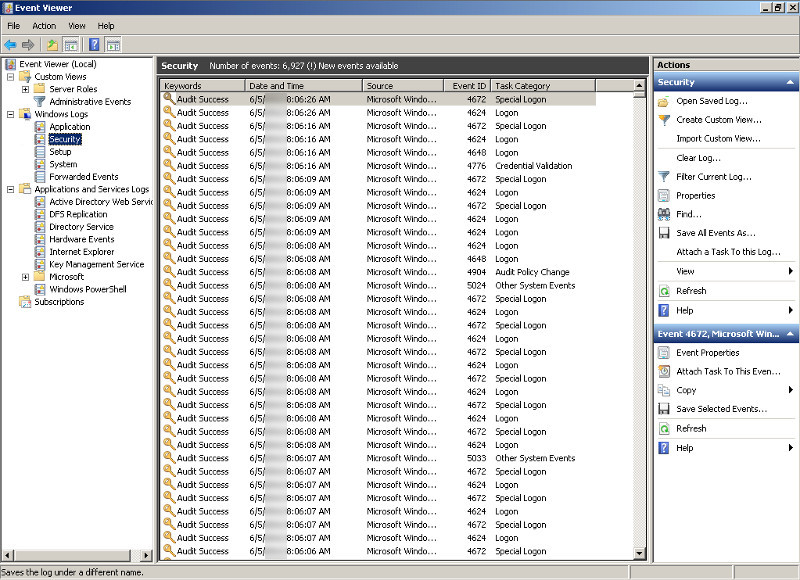

Registro de Eventos de Seguridad por Defecto en Windows

No hay nada más decepcionante durante una investigación a encontrarse en un callejón sin salida. Uno de los más frecuentes es la ausencia de registros de eventos. En ciertas investigaciones, como en casos de intrusión, los registros de eventos son cruciales para rastrear actividades a través la empresa. En otras, tales como uso inadecuado por parte de los empleados, proporcionan artefactos adicionales para fortalecer el caso, como logon después de la hora, instalación de programas o acceso hacia carpetas restringidas. Un hecho triste es la mayoría de entornos no tienen suficientemente fortalecido el registrar los eventos. Tradicionalmente el registro de eventos en Windows puede generar cantidades abrumadoras de registros si son dejados sin verificar. En entornos más regulados, como tiendas cumpliendo PCI, los registros de eventos frecuentemente están disponibles y son bien manejados.

En la mayoría de instalaciones Windows el registro de eventos esta deshabilitado. El habilitarlo requiere el administrador modifique las políticas para la auditoría de seguridad después de la instalación. Las estaciones de trabajo son donde típicamente se encuentra la menor cantidad de registros de eventos. Esto es particularmente cierto en instalaciones autónomas, pues no hay un registro de eventos habilitado por defecto. Por lo tanto en caso este sistema fuese intervenido por las fuerzas del orden, es más probable no se encuentren registros de eventos en el sistema capturado. En un entorno de Dominio o Directorio Aactivo, la política para auditoría local podría ser sobrescrita por la política de grupo el cual puede habilitar el registro de eventos local.

Muchas investigaciones asumen erróneamente los productos “Server” de Microsoft tienen habilitado un fuerte registro de eventos. Excepto para Windows Server 2003, el cual vigila logon satisfactorios, las configuraciones estándar de “Server” no tienen habilitado por defecto el registro de eventos, desde NT 3.1 hasta por ejemplo Windows Server 2012.

Por defecto la instalación para el Controlador de Dominio en Windows Server 2003 y anteriores tienen algunos registros de eventos habilitados por defecto. Los Servidores Windows 2008 tienen un registro de eventos ligeramente diferente a los otros, porque este sistema operativo proporciona opciones más detalladas de políticas dentro de las diversas categorías para auditoría. Estas opciones detalladas fueron incluidas para permitir un mejor control sobre únicamente los eventos a auditar o revisar por parte de un administrador.

Existe una línea base recomendada y bien aceptada en lo referente a las políticas de auditoría para asegurar sistemas. Esto limita el registro de eventos para uso privilegiado y rastreo de procesos, porque estas dos categorías pueden proporcionar una cantidad abrumadora de datos para cada acción realizada por cada proceso o usuario. Estos son también los eventos menos utilizados cuando se realizan investigaciones de seguridad.

Fuentes:

https://blogs.technet.microsoft.com/askds/2007/10/19/introducing-auditin...

https://technet.microsoft.com/en-us/library/cc749492(v=ws.11).aspx

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero