Visualizar Archivos para Propósitos Forenses en la Terminal de Linux

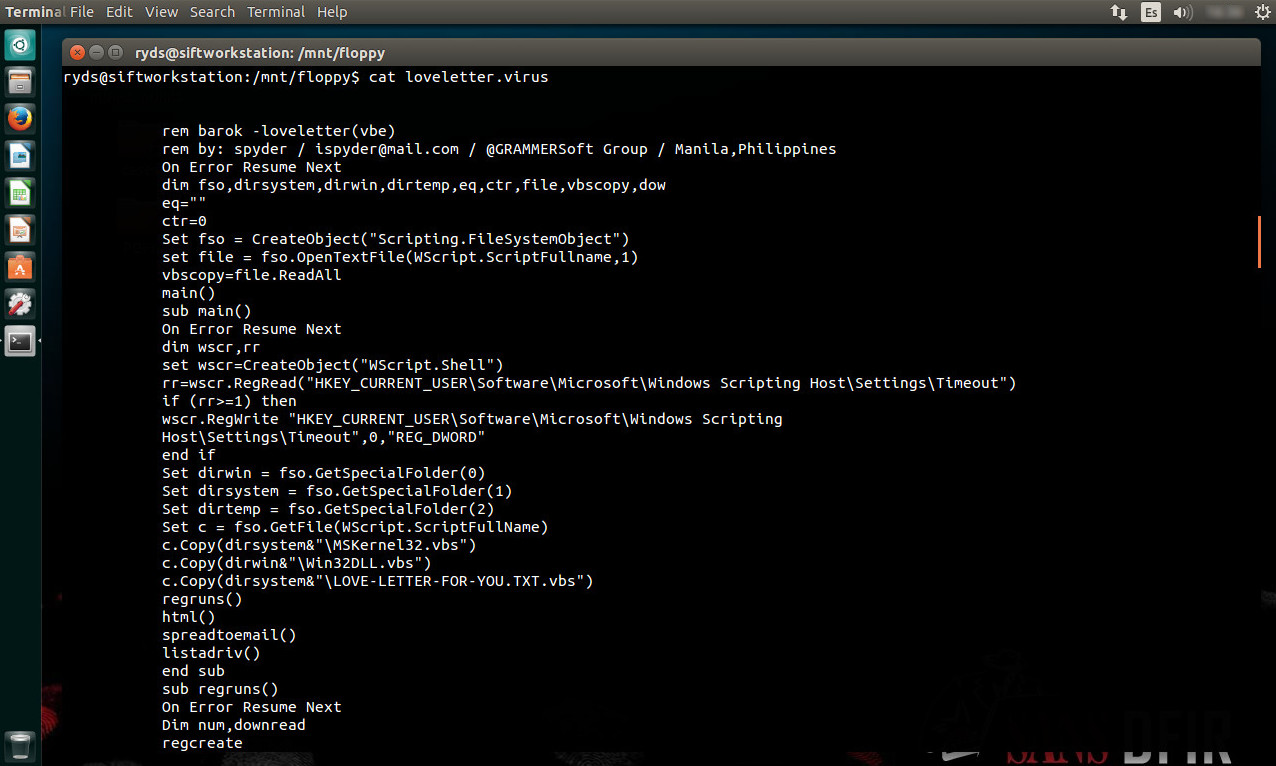

Para visualizar archivos de texto y archivos de datos durante un análisis forense utilizando Linux, se podría utilizar los comandos “cat”, “more”, o “less”. El comando “cat” concatena archivos y los imprime sobre la salida estándar. El comando “more” es un filtro para la paginación a través de texto sobre la pantalla; es un comando primitivo y se sugiere utilizar el comando “less”. El comando “less” es un programa similar a “more”, pero permite movimiento hacia atrás y hacia adelante sobre el archivo. “Less” se puede ejecutar sobre una diversidad de terminales, siendo sus comandos basados en “more” o “vi”.

$ cat loveletter.virus

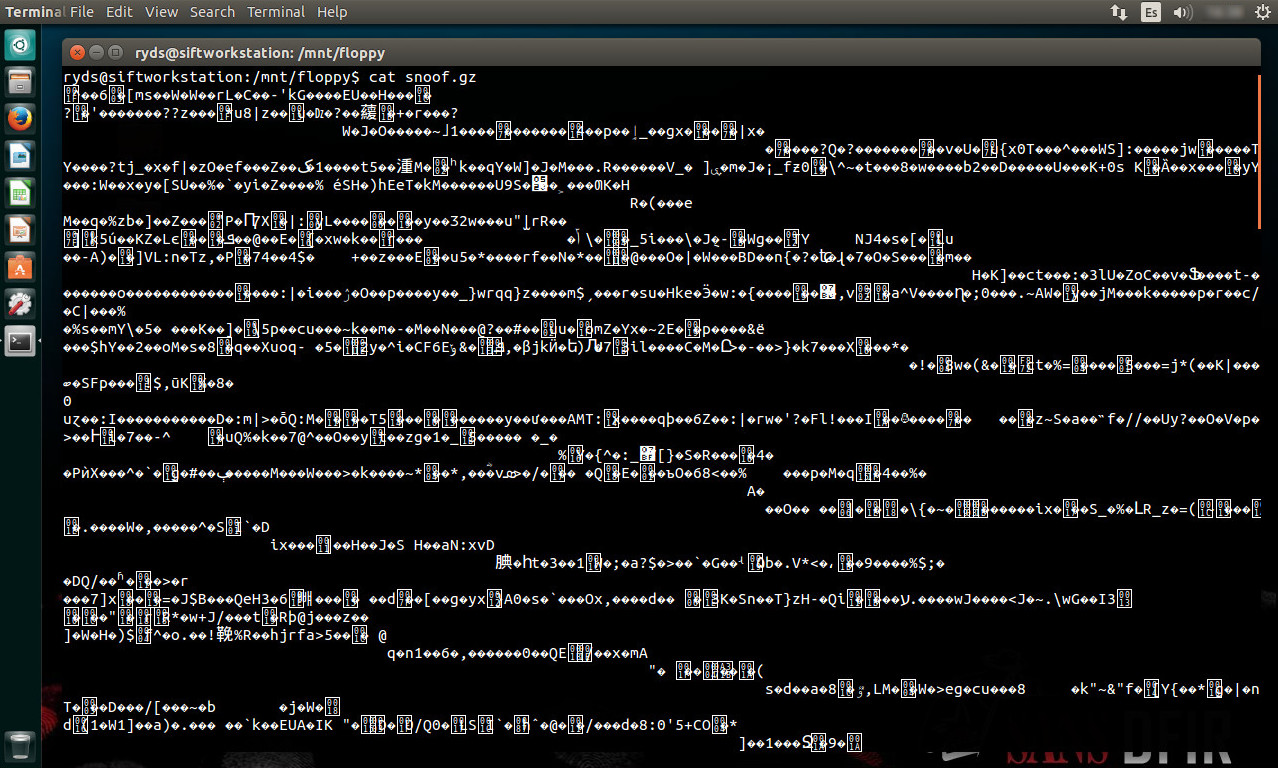

Se debe ser consciente en caso la salida no sea un texto estándar se podría corromper la terminal; para arreglar esto en caso ocurriese; se puede escribir los comandos “reset” o “stty sane”. Por lo tanto es mejor ejecutar estos comandos en una ventana terminal en el entorno X, de tal manera se pueda simplemente cerrar la ventana corrompida e iniciar otra.

$ cat snoof.gz

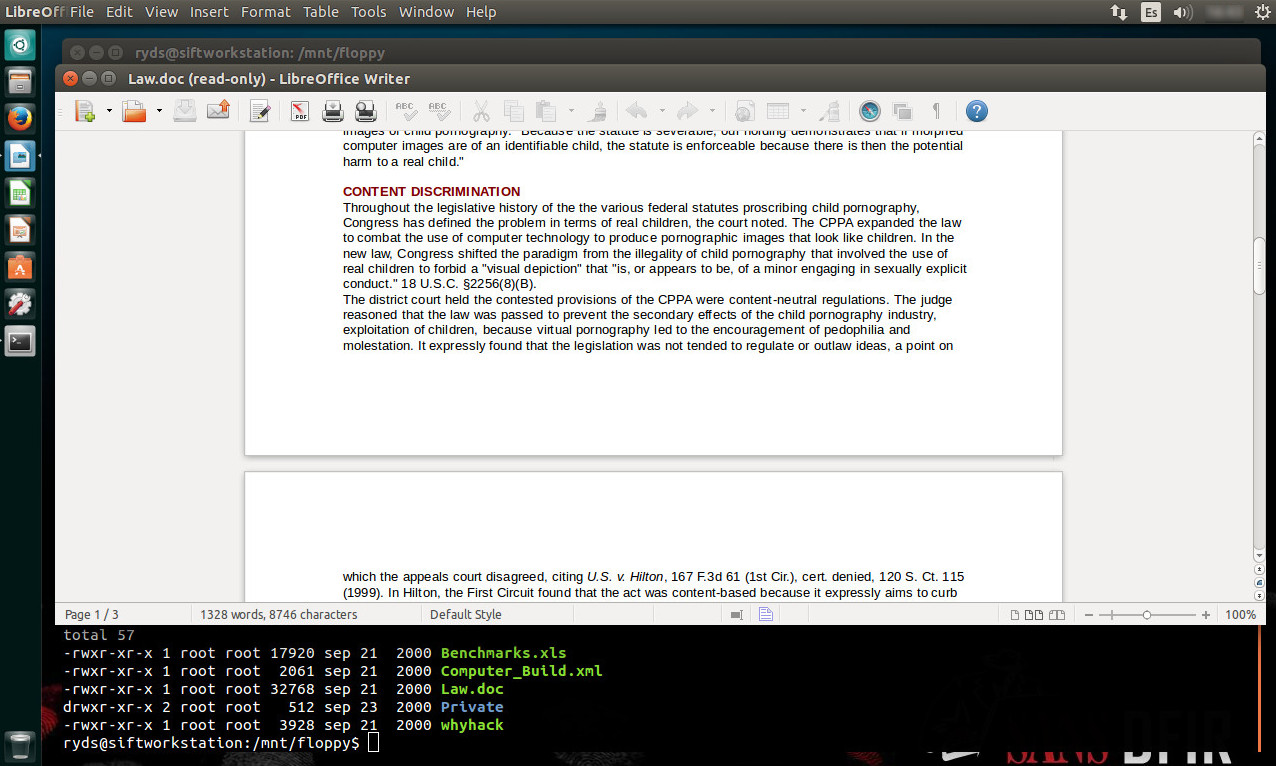

El utilizar el comando “file” puede proporcionar una buena idea sobre cuales archivos pueden ser visualizados y cuales programas podrían ser mejor utilizados para visualizar los contenidos de un archivo. Por ejemplo, documentos Microsoft Office pueden ser abiertos en Linux utilizando programas como LibreOffice.

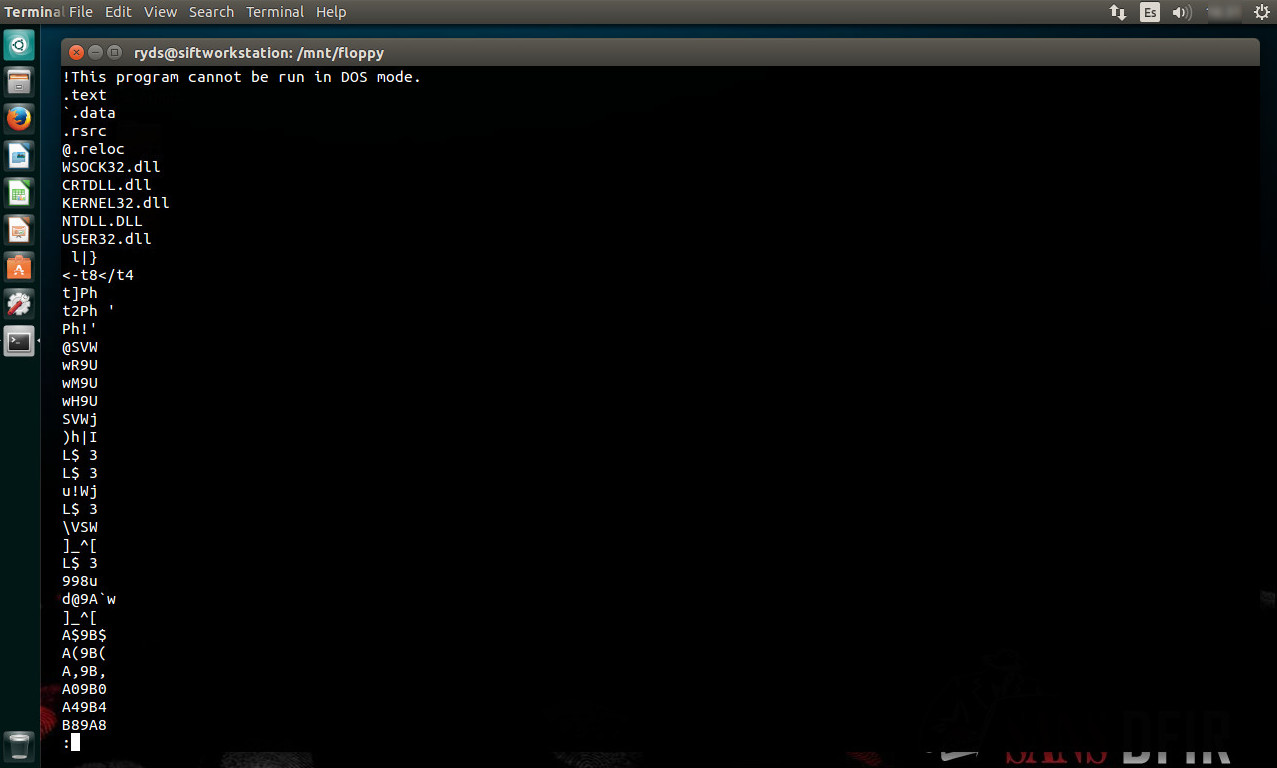

Una mejor alternativa para visualizar archivos desconocidos podría ser utilizar el comando “strings”. Este comando puede ser utilizado para interpretar texto ASCII regular desde cualquier archivo. Esto es bueno para documentos formateados, archivos de datos (Excel, etc), e incluso archivos binarios; por ejemplo ejecutables no identificados; los cuales podrían tener cadenas de texto interesantes ocultos en ellos. Se sugiere además canalizar la salida a través del comando “less”.

$ strings ARP.EXE | less

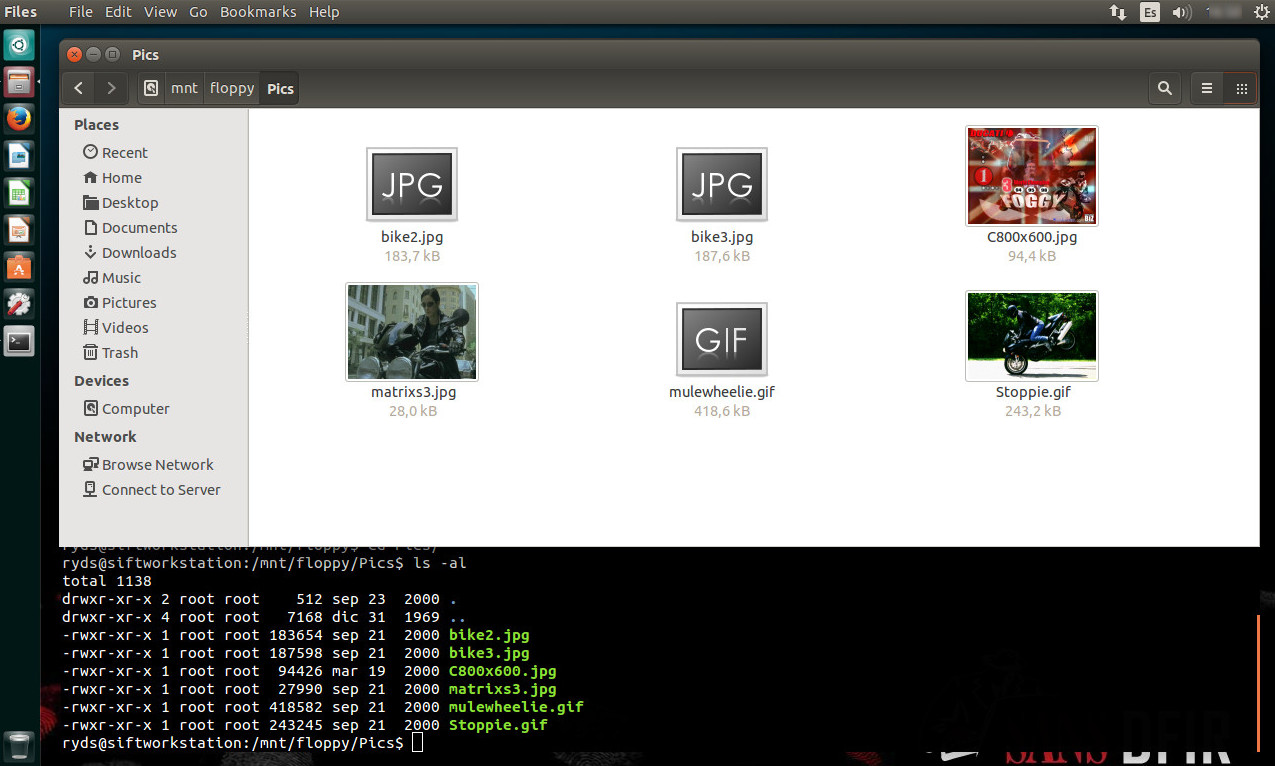

Si se está utilizando el sistema X window , se puede utilizar cualquiera de las herramientas gráficas estándar en Linux, para visualizar los archivos gráficos en los directorios.

Finalizado el análisis se debe desmontar la imagen forense. Asegurándose de no estar en el punto de montaje al intentar desmontarlo, o se obtendrá un mensaje de error.

Fuentes:

http://linux.die.net/man/1/cat

http://linux.die.net/man/1/less

http://linux.die.net/man/1/more

http://linux.die.net/man/1/strings

http://linux.die.net/man/1/file

http://linuxleo.com/

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero