Capturar una Imagen Forense utilizando Guymager

Guymager es un replicador forense libre para adquisición de medios. Entre sus principales características se enumeran, Una fácil interfaz de usuario en diferentes lenguajes, Se ejecuta en GNU/Linux, Es realmente rápido debido a su diseño multi-threaded, pipelined, y compresión de datos multi-hilos, Realiza una completa utilización de máquinas multi-procesador, Genera imágenes en bruto (dd), EWF (E01) y AFF, soportando clonación de disco, Es libre de cargos, completamente open source.

Para la siguiente demostración se utilizará la distribución Forense CAINE y una unidad USB.

Hacer clic en “Menu -> Forensics Tools -> Guymager” para ingresar a la herramienta requerida.

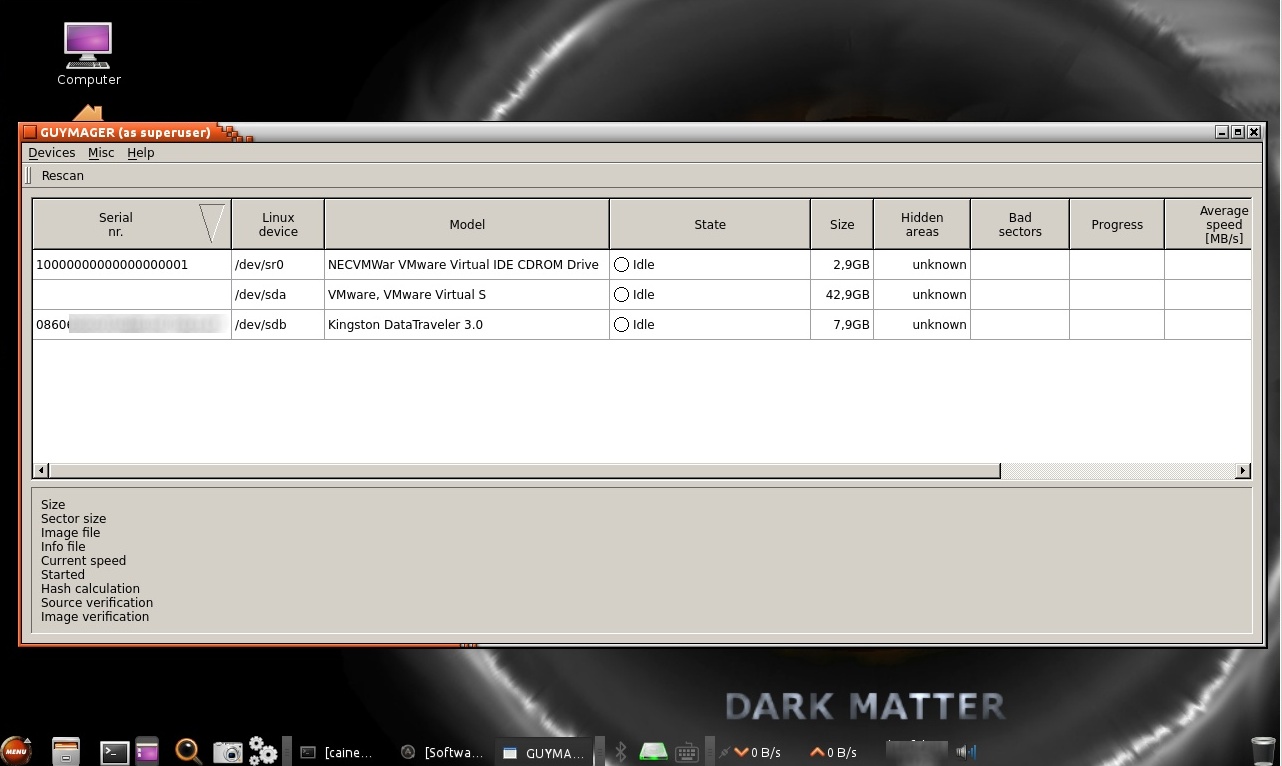

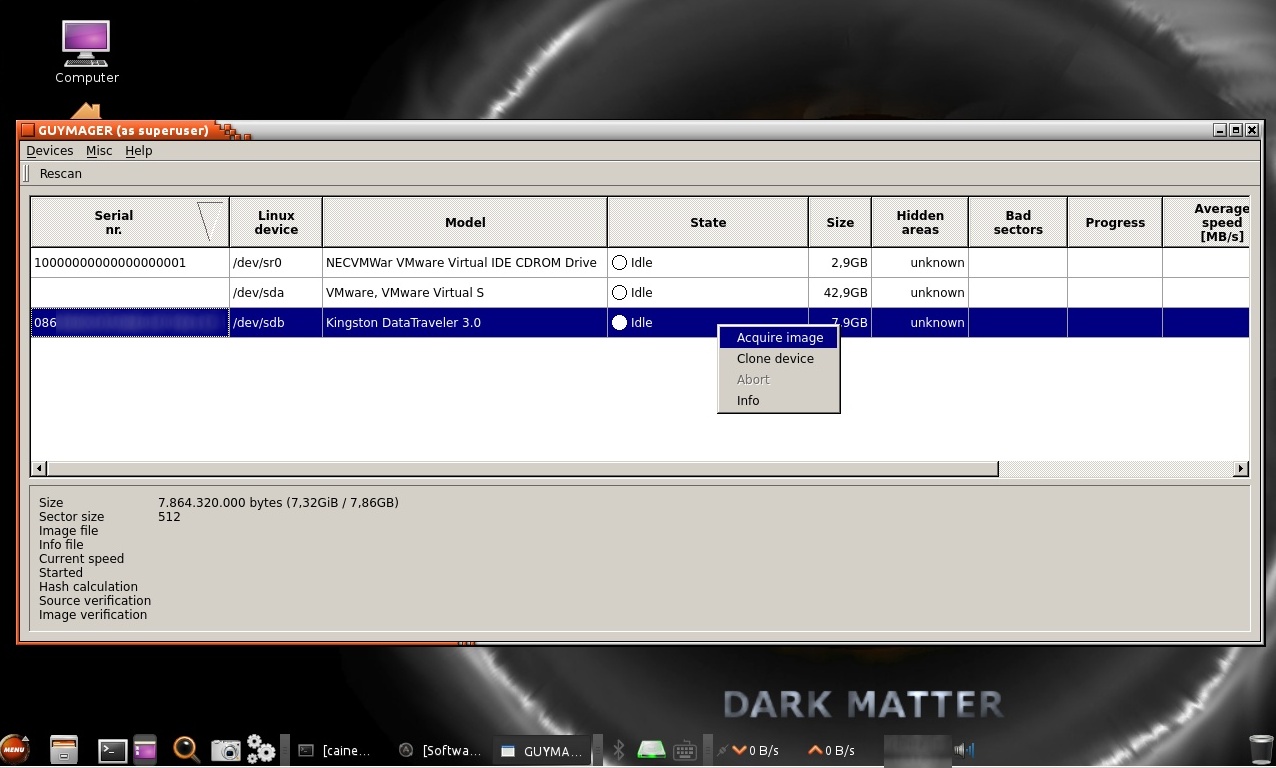

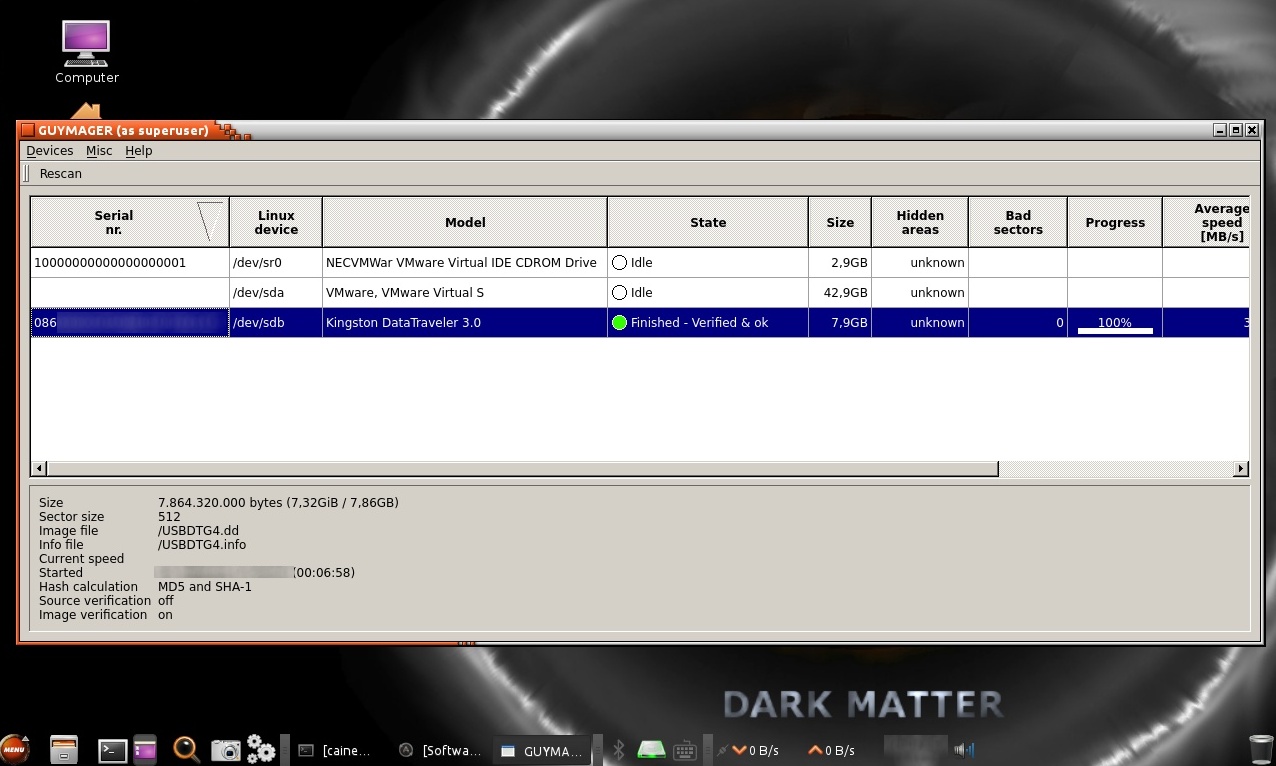

Guymager presentará una ventana con todos los dispositivos de almacenamiento conectados. En caso se conecte un nuevo dispositivo, se debe presionar el botón de nombre “rescan” para mostrarlos.

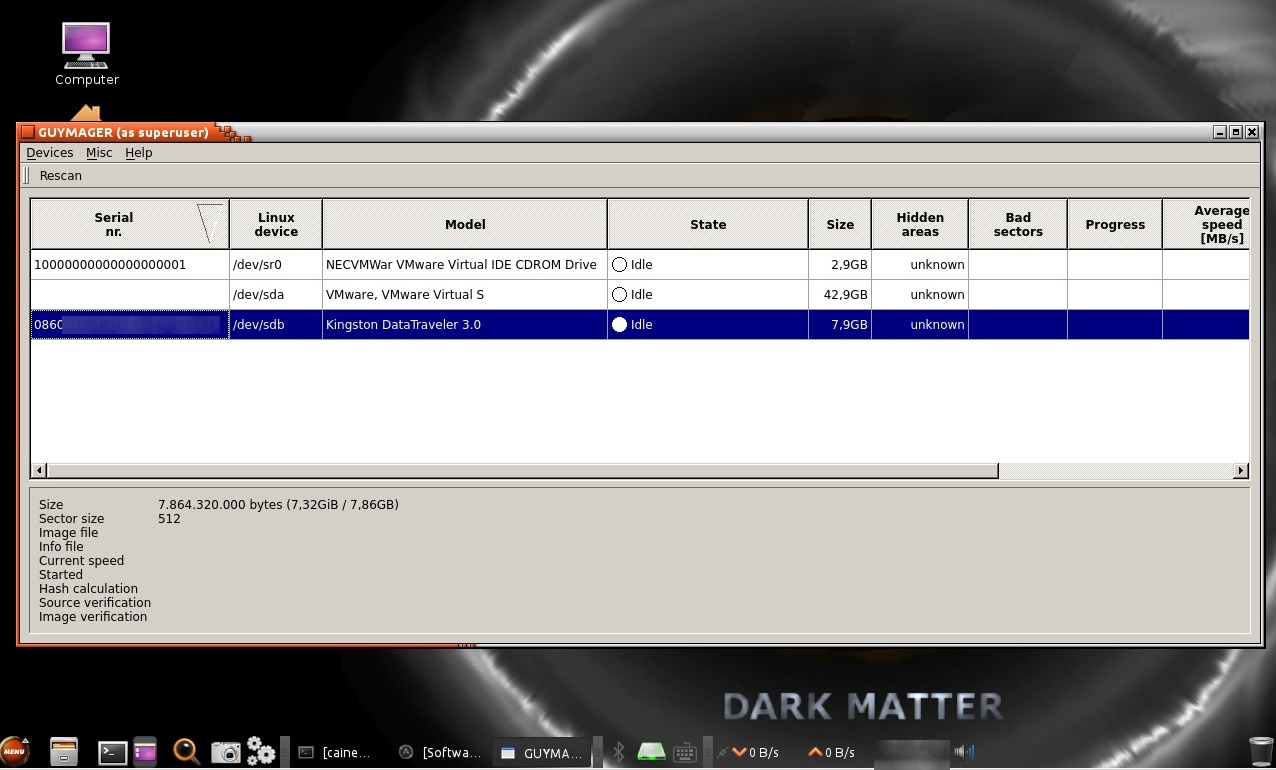

Seleccionado el dispositivo desde el cual se realizará la captura de la imagen forense. El panel inferior muestra información detallada sobre la adquisición actualmente seleccionada por el cursor de color azul.

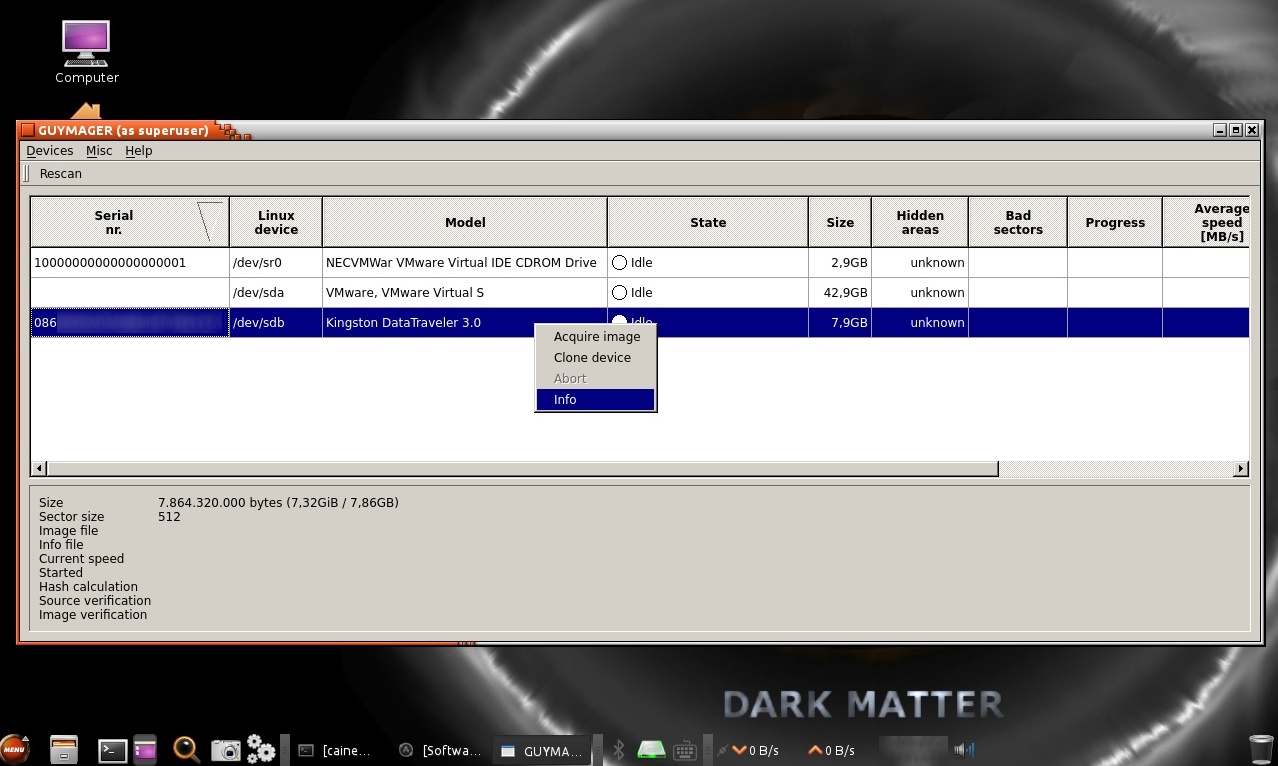

Hacer clic derecho y seleccionar la opción “Info” para obtener más información sobre el dispositivo de almacenamiento seleccionado.

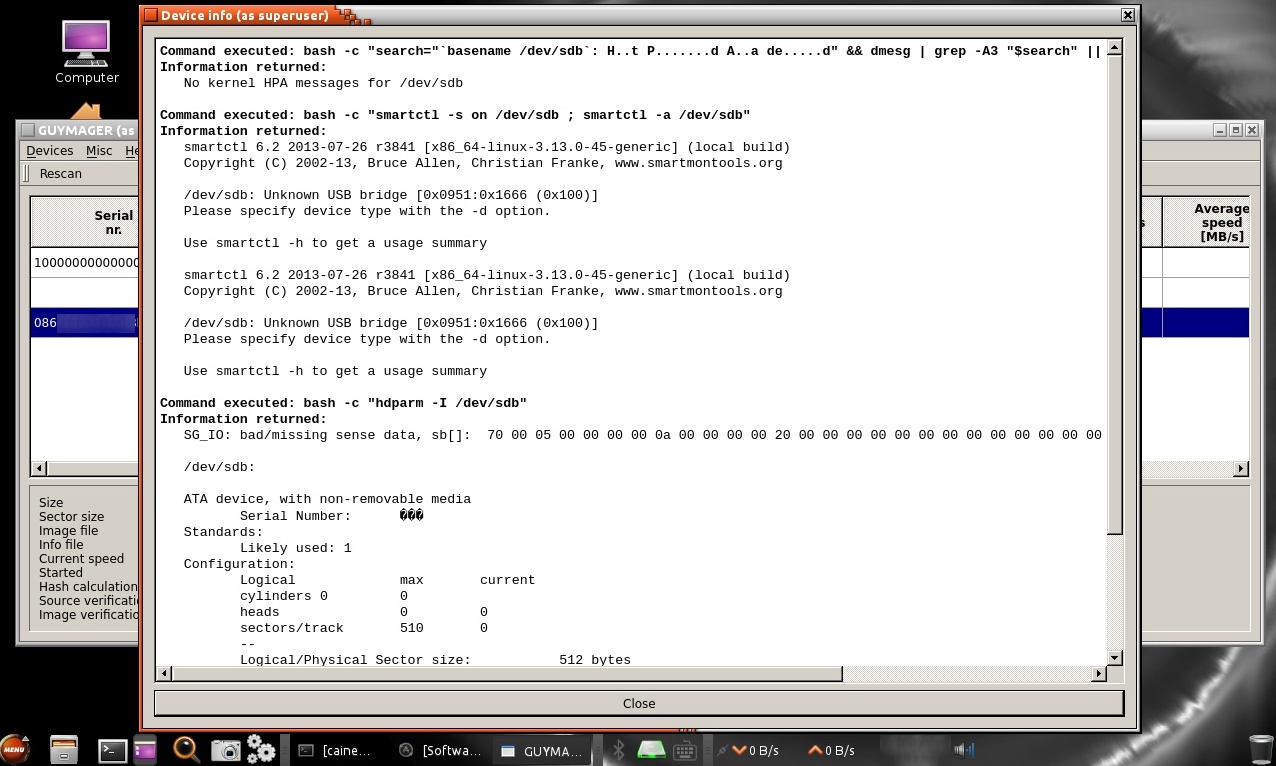

Se apertura una nueva ventana con la información obtenida desde el dispositivo de almacenamiento.

Para crear una nueva imagen forense, hacer clic derecho y luego seleccionar la opción “Acquire imagen” o Adquirir Imagen.

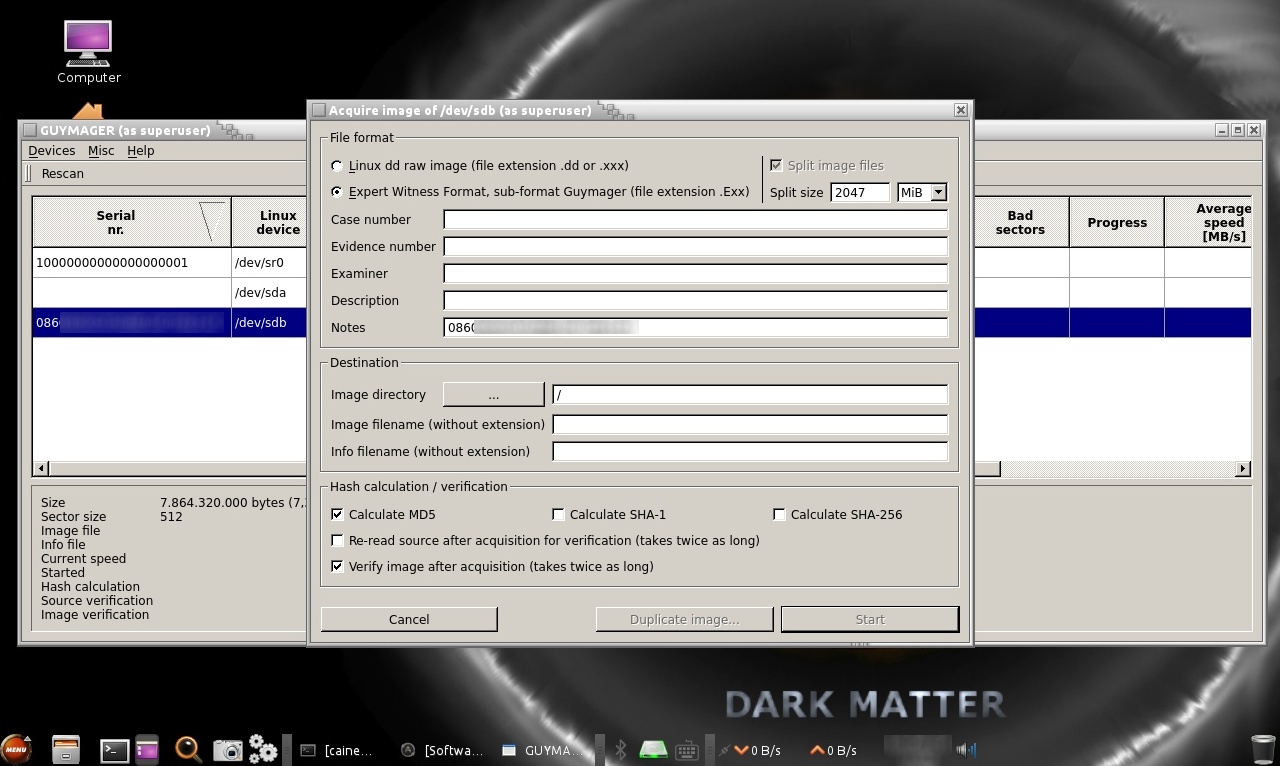

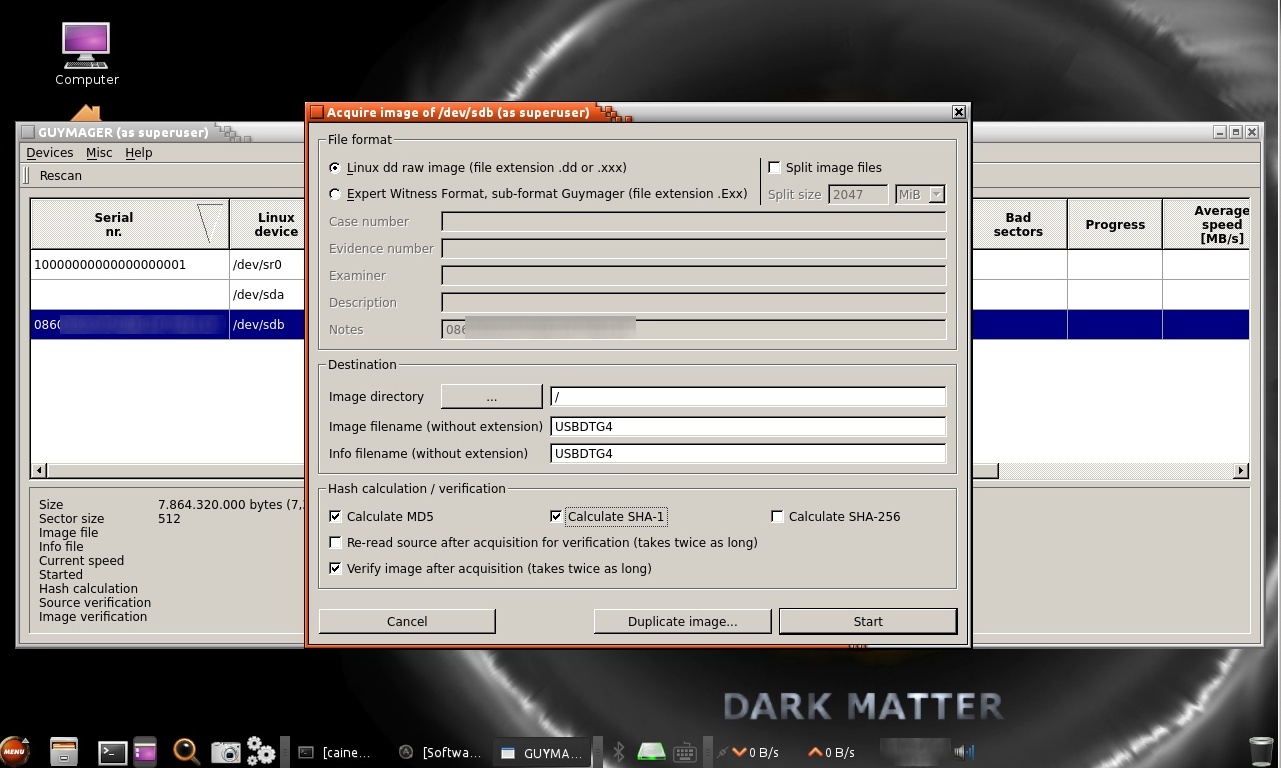

Se presenta una nueva ventana, en la cual como primera acción se debe seleccionar el formato del archivo correspondiente a la imagen forense a capturar.

Para la presente demostración se realiza la captura de una imagen en bruto dd en Linux. Además de ello se inactiva la opción “Split image files” o de dividir la imagen en partes. Se define el Directorio donde se almacenará la imagen capturada, el nombre del archivo de imagen, y el nombre del archivo con la información del proceso realizado.

Adicionalmente se activan las opciones “Calculate MD5”, “Calculate SHA-1” para calcular los hashes MD5 y SHA-1 de la imagen forense creada. También se activa la opción “Verify imagen after acquisition”, para verificar la imagen después de realizada la adquisición.

Hacer clic en el botón de nombre “Start” para iniciar el proceso.

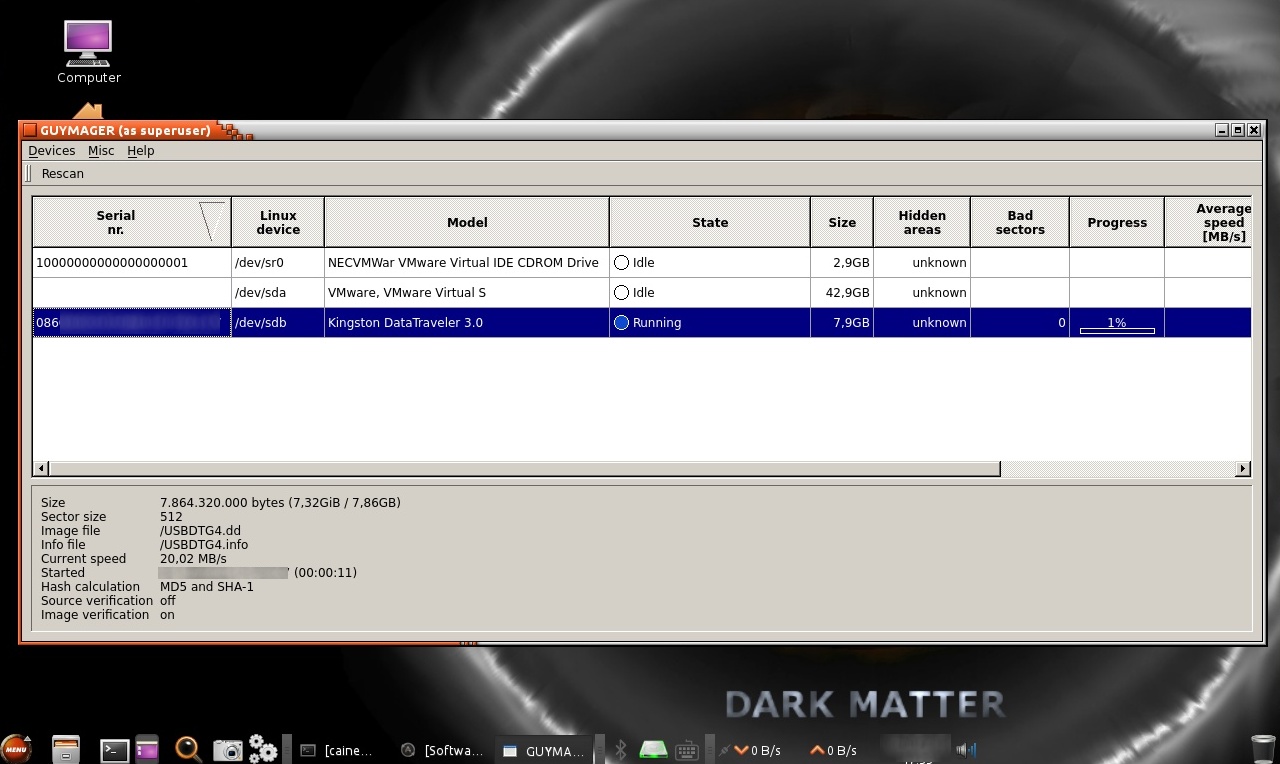

El proceso ha iniciado. El tiempo para la culminación del proceso esta afectado por diversos factores, como el tamaño de las unidades de almacenamiento, sus características técnicas, velocidad de procesamiento, etc.

Finalizado el proceso se visualiza un círculo de color verde, el cual es indicativo de la culminación satisfactoria del procedimiento.

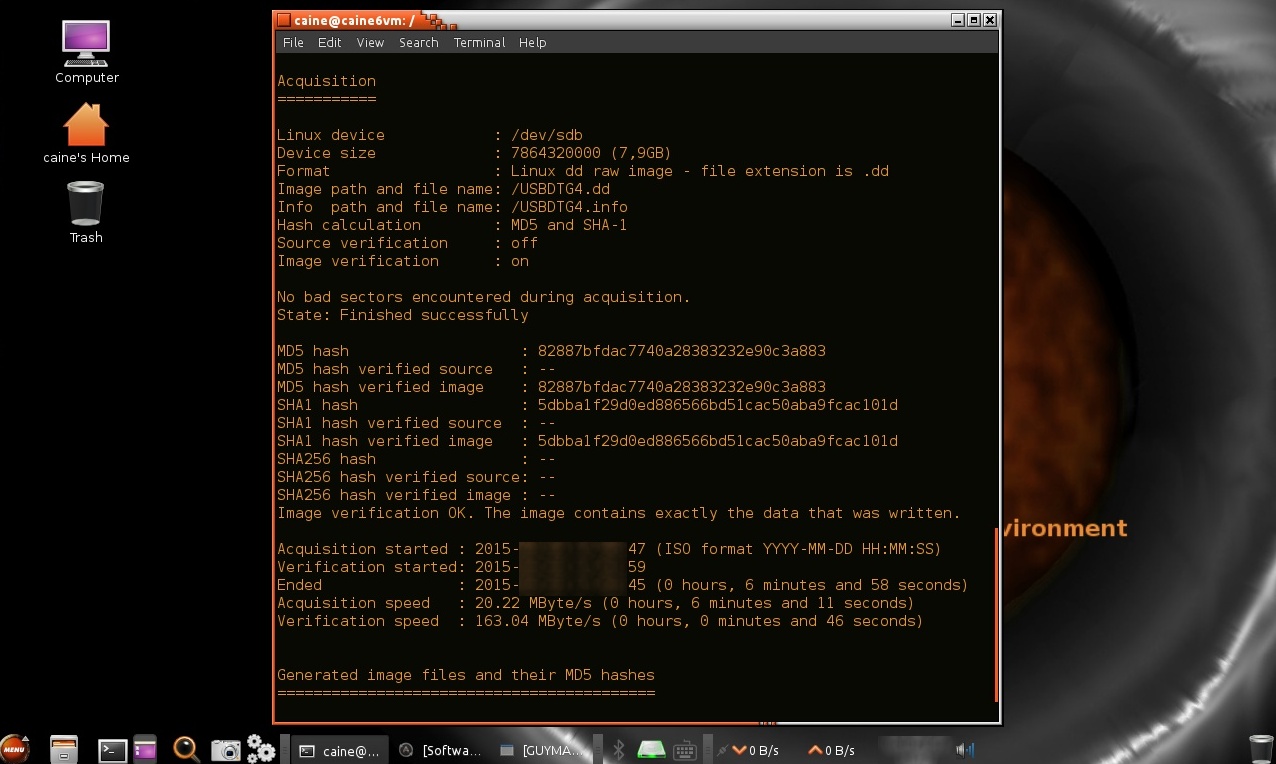

Se ingresa a la carpeta donde reside la imagen forense creada. Se observan dos archivos, el archivo con extensión “.dd” corresponde a la imagen forense adquirida.

El archivo de extensión “.info” contiene la información detallada sobre el dispositivo y el proceso de adquisición realizado.

Existe otra opción la cual permite realizar la clonación de discos. Ambos pueden ser fácilmente adaptados a requerimientos específicos. Se tiene también la capacidad de añadir o remover campos. Se pueden ajustar valores por defecto estáticamente (texto) y dinámicamente (fecha actual, tamaño del disco, número de serie, etc). Revisar el archivo "/etc/guymager/guymager.cfg".

http://guymager.sourceforge.net/

http://sourceforge.net/p/guymager/wiki/Home/

http://guymager.sourceforge.net/guymager.cfg

http://www.caine-live.net/

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero