Enumerar Usuarios mediante Finger

Finger es un programa que proporciona reportes de estados sobre un sistema de cómputo en particular o una persona en un sitio de red. Este programa fue creado para resolver la necesidad de usuarios quienes deseaban información sobre otros usuarios de la red. La información sobre quien estaba “logueado” era útil para verificar la disponibilidad de la persona.

En las siguientes prácticas se utilizará una Máquina Virtual Vulnerable de nombre "Hackerdemia".

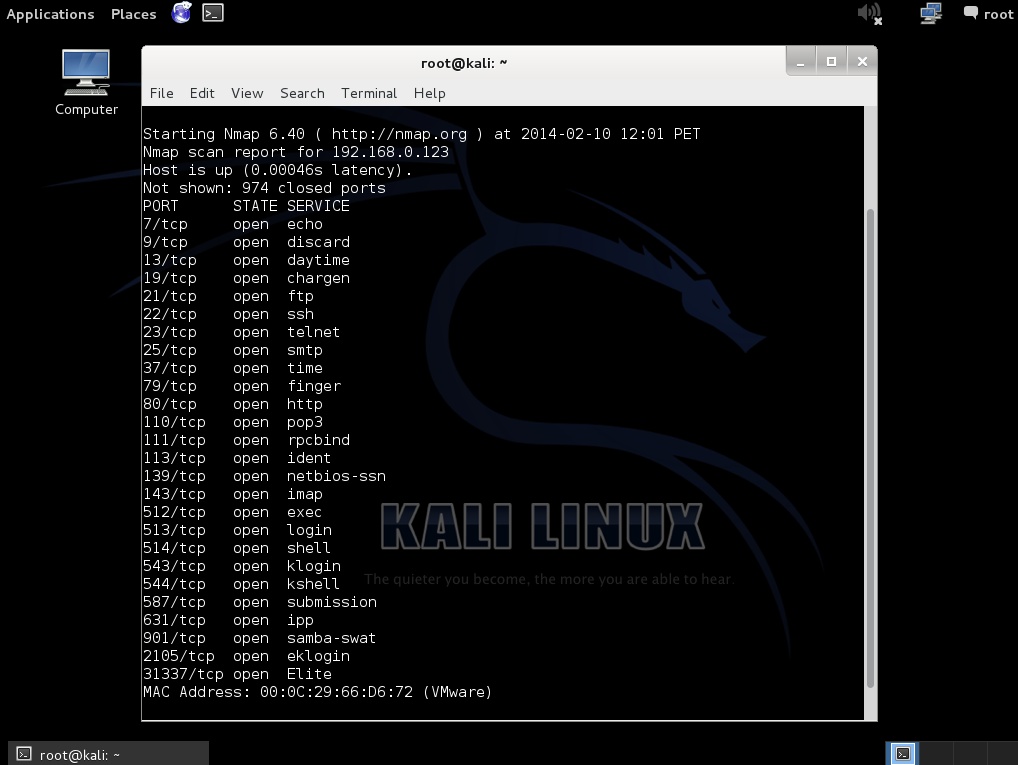

Escanear los puertos TCP del objetivo para encontrar el puerto TCP 79 abierto donde se ejecuta el demonio finger.

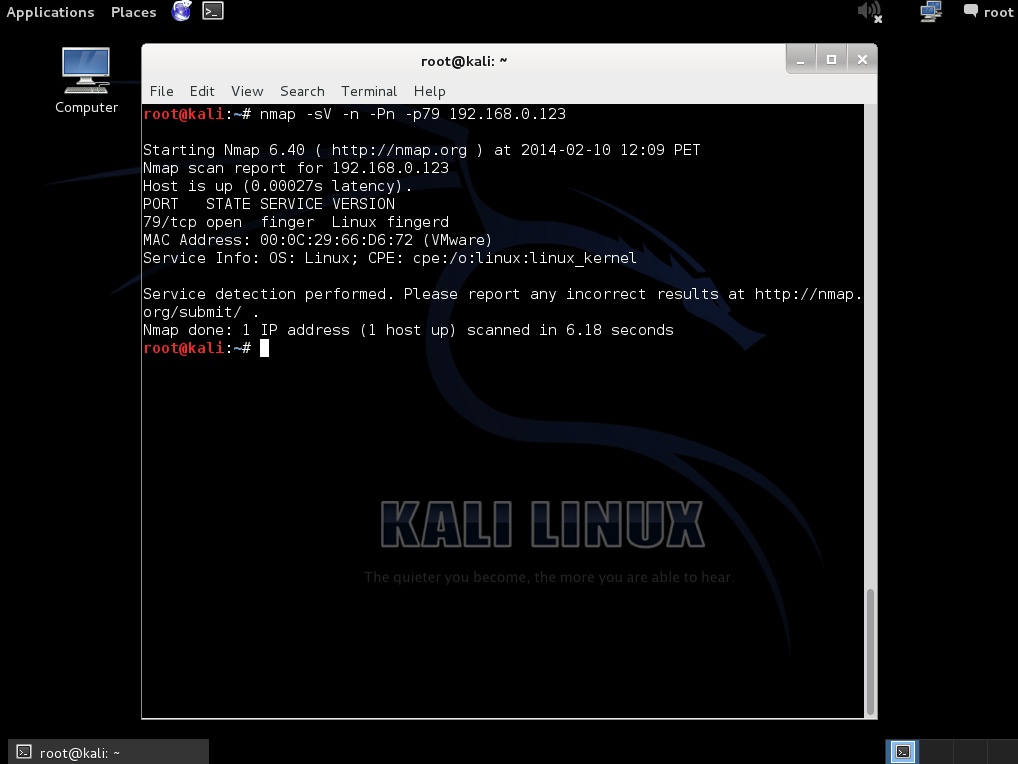

Utilizar la herramienta nmap para obtener más información sobre la huella del servicio y la versión.

finger-user-enum

Esta herramienta para enumerar cuentas de usuarios a nivel del Sistema Operativo. Este programa podría no funcionan con todos los demonios dado que no hay un formato definido para los datos devueltos por el servicio finger

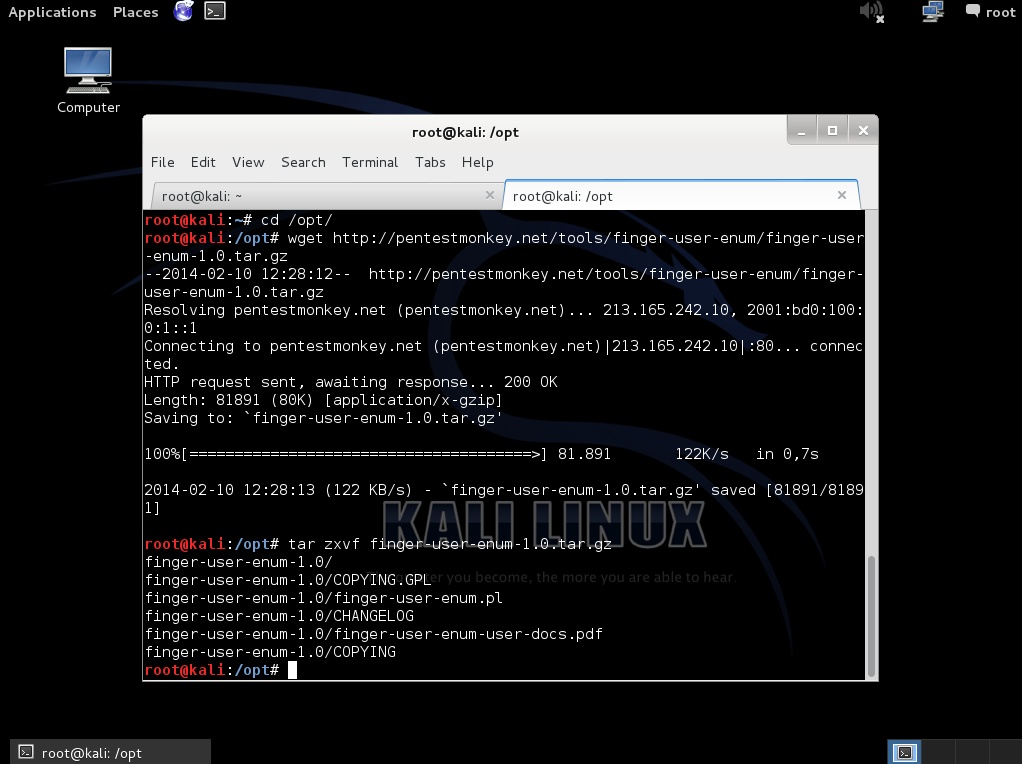

Descargar "finger-user-enum" y descomprimir el archivo.

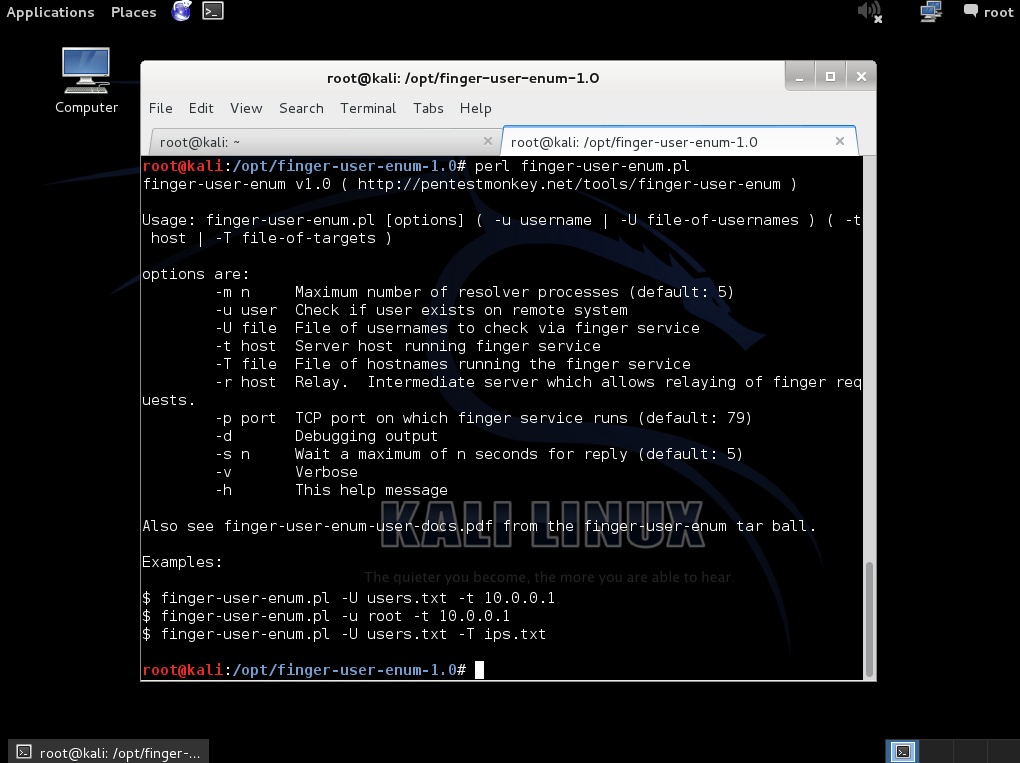

Utilizar perl para ejecutar la herramienta.

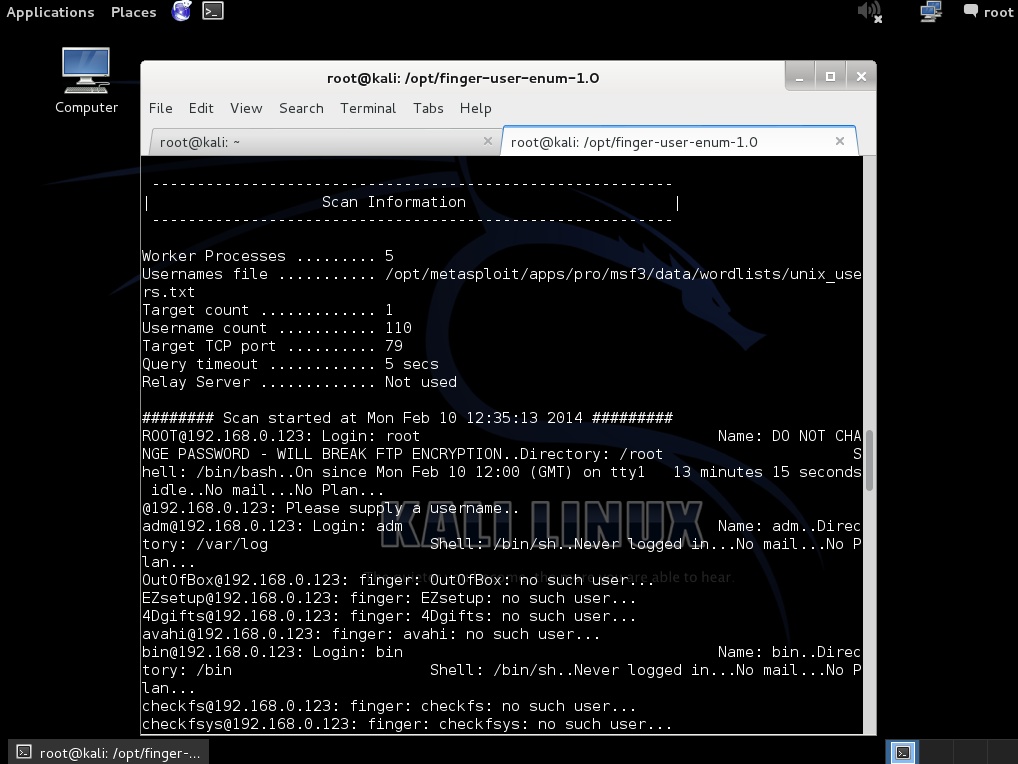

Ejecutar finger-user-enum definiendo los parámetros pertinentes. La opción “-U” define el uso de un archivo conteniendo un listado de los usuarios que se verificarán a través del servicio finger. El archivo de nombre “unix_users.txt” está incluido en Metasploit Framework.

# perl finger-user-enum.pl -U /opt/metasploit/apps/pro/msf3/data/wordlists/unix_users.txt -t 192.168.0.123

Metasploit Framework tiene el módulo “Finger Service User Enumerator”, el cual identifica usuarios válidos a través del servicio finger utilizando una diversidad de trucos.

Aunque es inusual encontrar el servicio finger en funcionamiento durante una Prueba de Penetración. Este servicio proporciona una gran cantidad de información sobre los usuarios existentes en el objetivo de evaluación. Estos usuarios válidos pueden ser utilizados luego para realizar ataques por fuerza bruta contra algún mecanismo de autenticación, o para realizar ataques de ingeniería social.

Fuentes:

http://en.wikipedia.org/wiki/Finger_protocol

http://tools.ietf.org/html/rfc1288

http://pentestmonkey.net/tools/user-enumeration/finger-user-enum

http://www.rapid7.com/db/modules/auxiliary/scanner/finger/finger_users

http://sourceforge.net/projects/virtualhacking/files/os/hackerdemia/

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

WhatsApp: https://wa.me/51949304030

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

Youtube: https://www.youtube.com/c/AlonsoCaballero

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/