Instalación de Damn Vulnerable Web Application (DVWA)

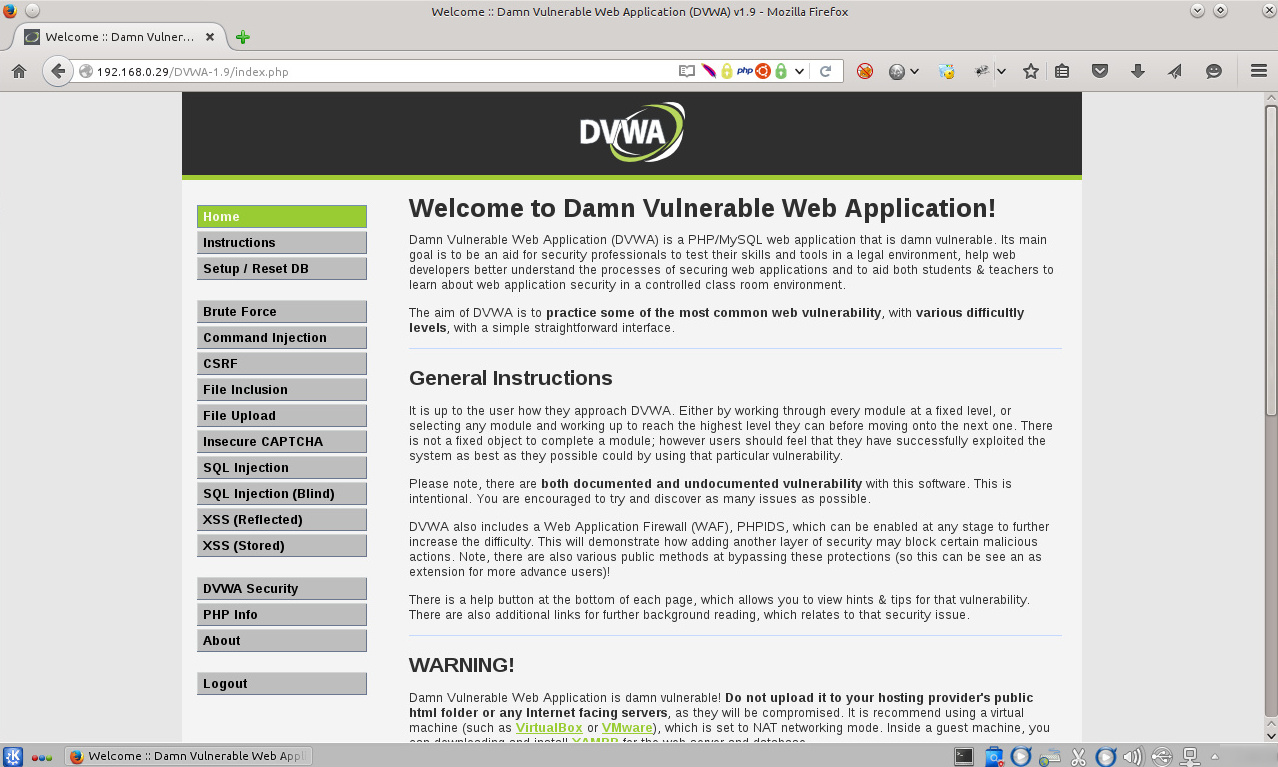

Damn Vulnerable Web Application es una aplicación web vulnerable desarrollada en PHP/MySQL. Su principal objetivo es ayudar a los profesionales en seguridad para realizar la evaluación de sus conocimientos y herramientas en un entorno legal, ayuda a los desarrolladores web a entender mejor los procesos de asegurar aplicaciones web, y ayuda a los estudiantes y profesores en el aprendizaje sobre seguridad en aplicaciones web con un entorno controlado de clases.

El objetivo de DVWA es permitir la practica de las vulnerabilidades web más comunes, con varios niveles de dificultad, aunado a una interfaz sencilla. Pero tener en consideración la existencia de vulnerabilidades documentadas y no documentadas en este software. Esto es intencional, pues esto anima a descubrir tantos problemas como sea posible.

A continuación se describe el procedimiento de instalar la versión 1.9 de DVWA, la cual es la versión más reciente al momento de escribir el presente texto.

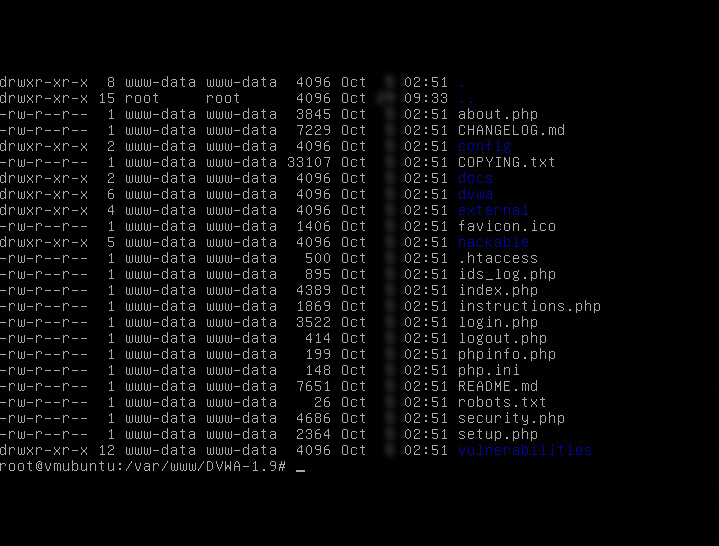

Se procede a descargar y descomprimir el archivo en el directorio raíz del servidor web.

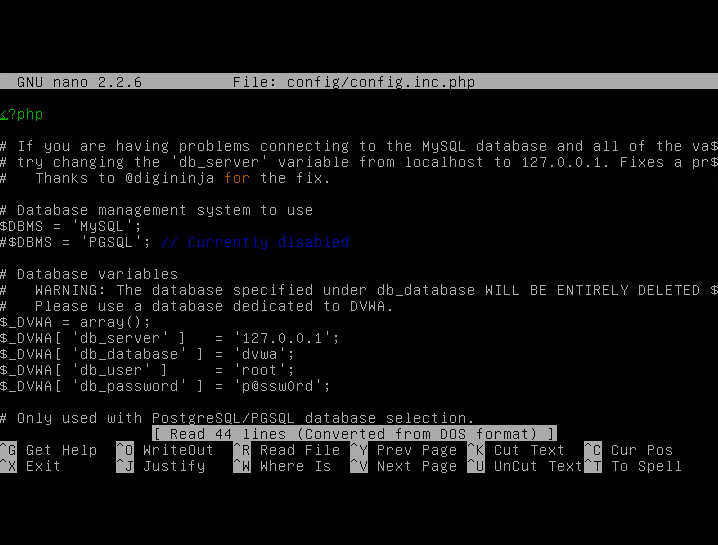

Crear la base de datos con la información detallada en el archivo de nombre “/config/config.inc.php”.

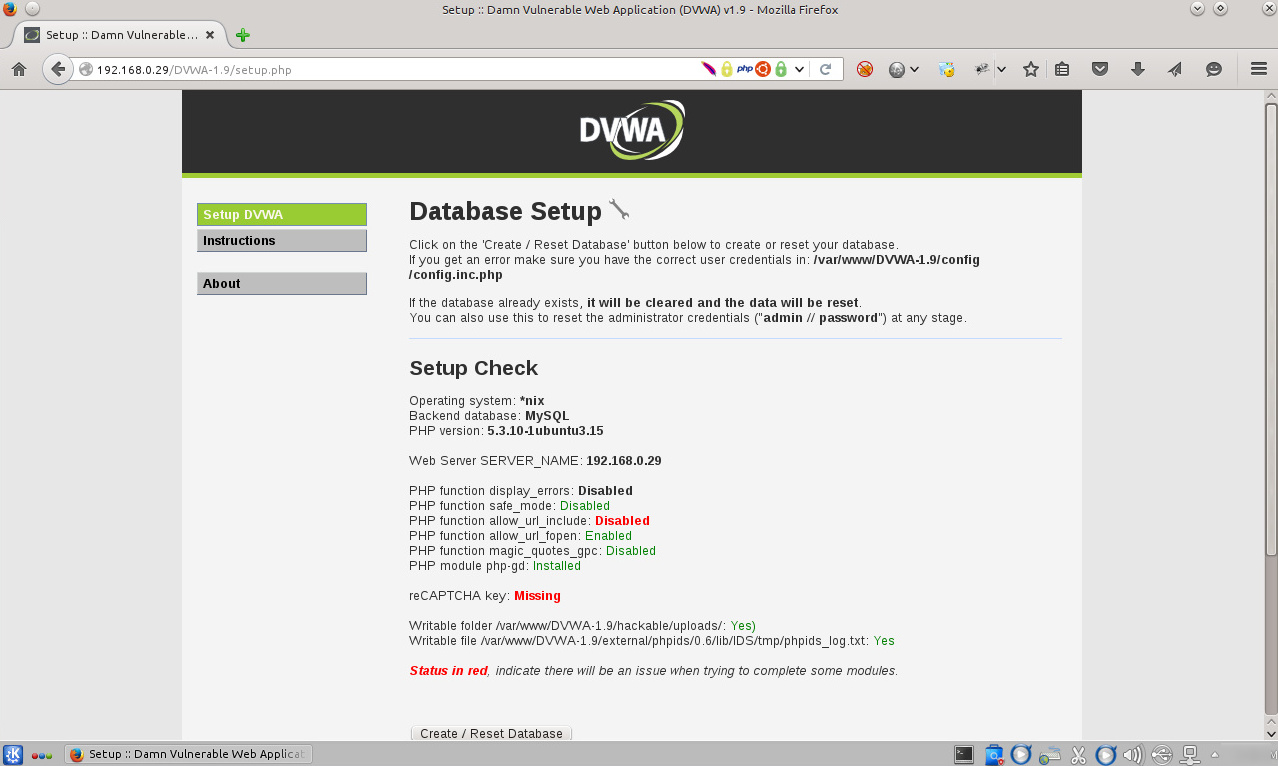

Utilizando un navegador web se ingresa hacia DVWA.

Se expone con texto en color rojo la posibilidad de presentarse inconvenientes cuando se intente completar estos módulos. Para solucionar el inconveniente relacionado a “PHP function allow_url_include”, se modifica la siguiente línea en el archivo “/etc/php5/apache2/php.ini”.

allow_url_include = On

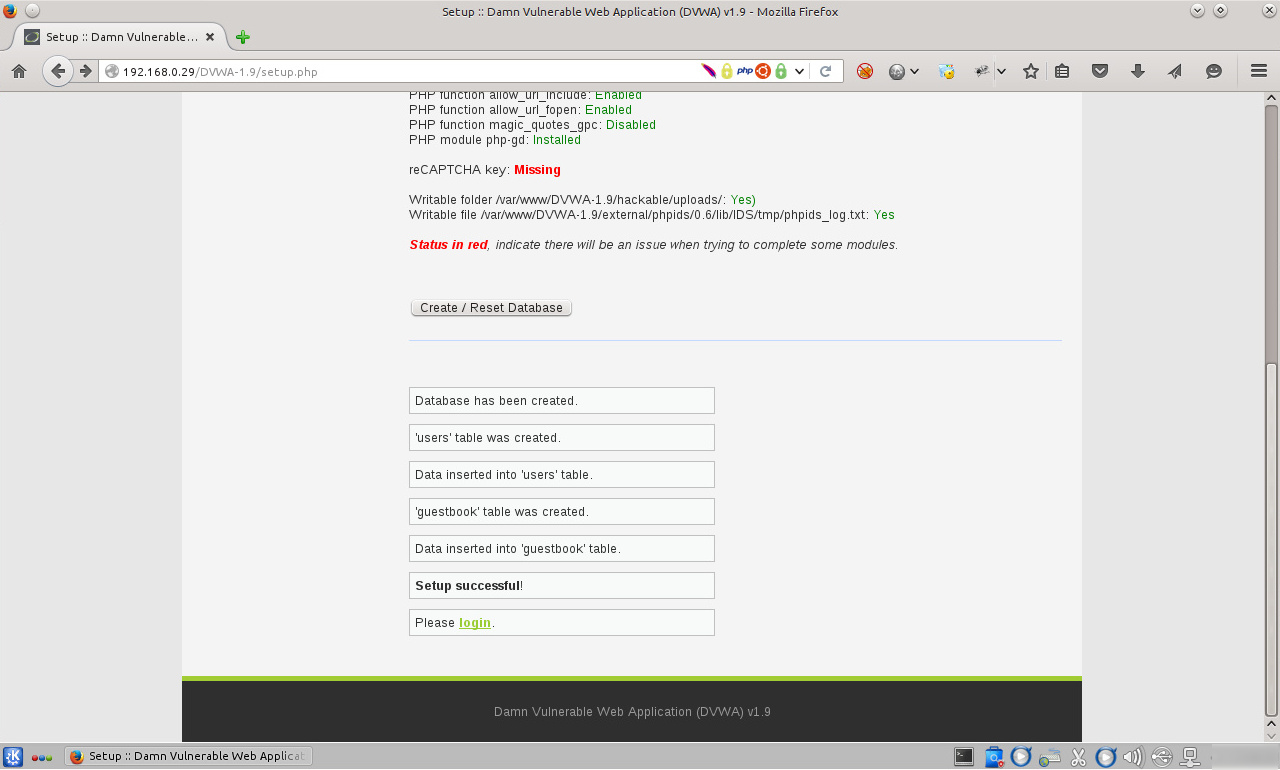

Solucionado este tema, se procede a hacer clic en el botón de nombre “Create / Reset Database”, para crear la base de datos.

Al hacer clic en en el enlace con el texto “login” se direcciona automáticamente hacia la página principal de DVWA.

Utilizar las credenciales por defecto para ingresar a DVWA.

Para configurar el “Captcha” se necesita utilizar el servicio de Google para generar una llave privada y pública, la cual deberá ser copiada dentro del archivo de nombre “config/config.inc.php”. La URL de registro está ubicada en la parte final del presente escrito.

Importante

DVWA es una aplicación vulnerable, no se debe de publicar en servidores públicos en Internet, pues podrían ser fácilmente comprometidos. Se recomienda utilizarlo dentro de una máquina virtual, definiendo el modo de red a NAT.

Fuentes:

http://www.dvwa.co.uk/

https://github.com/RandomStorm/DVWA

https://secure.php.net/manual/en/filesystem.configuration.php#ini.allow-...

https://www.google.com/recaptcha/admin/create

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero