Script http-server-header de Nmap

Este script correspondiente al motor para scripts de Nmap, utiliza la cabecera del servidor HTTP, por la información faltante de versión. Actualmente es inviable con las pruebas de versión, debido a la necesidad de hacer coincidir correctamente los servicios no siendo HTTP.

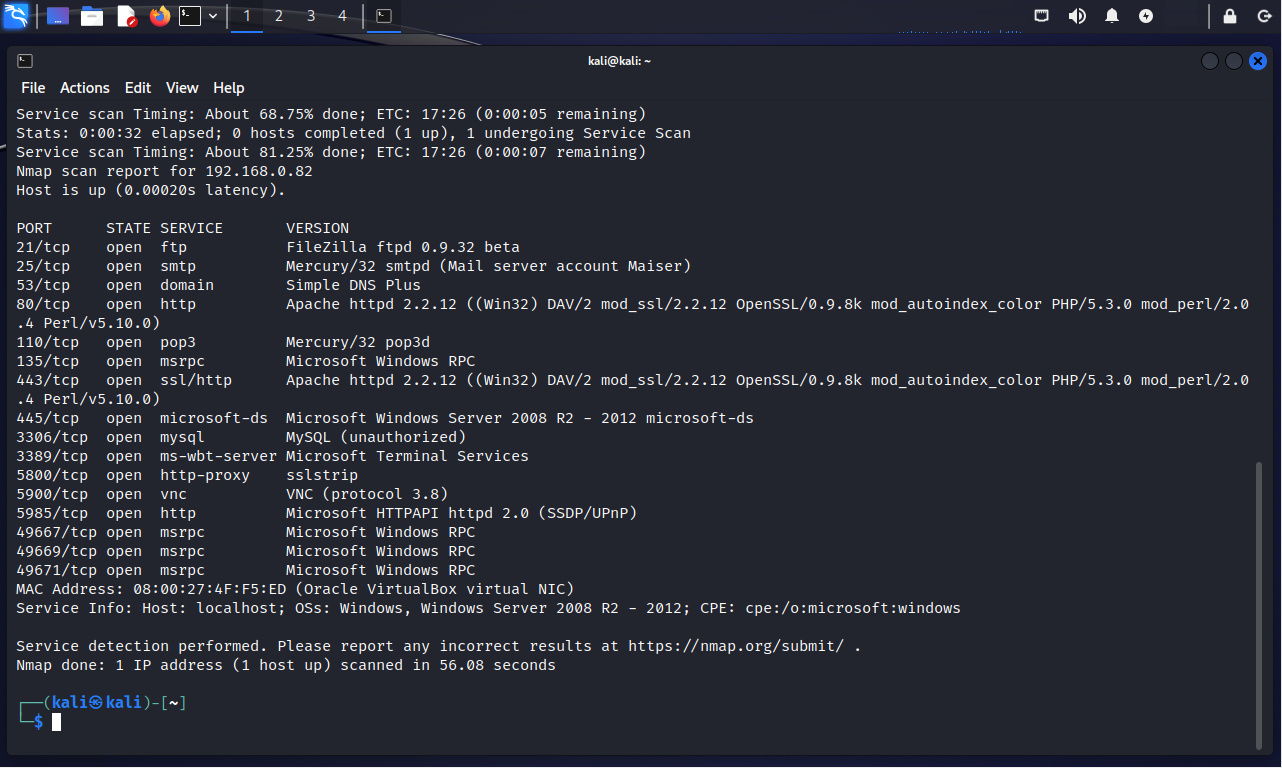

Se procede primero a realizar un escaneo de versión con Nmap, utilizando la opción “-sV”, especificando únicamente los puertos a escanear con la opción “-p”

$ sudo nmap -p21,25,53,80,110,135,443,445,3306,3389,5800,5900,5985,49667,49669,49671 -sV 192.168. 0.82

De hecho Este escaneo de versión realiza un buen trabajo para identificar el servicio correcto, como también los detalles sobre su correspondiente versión.

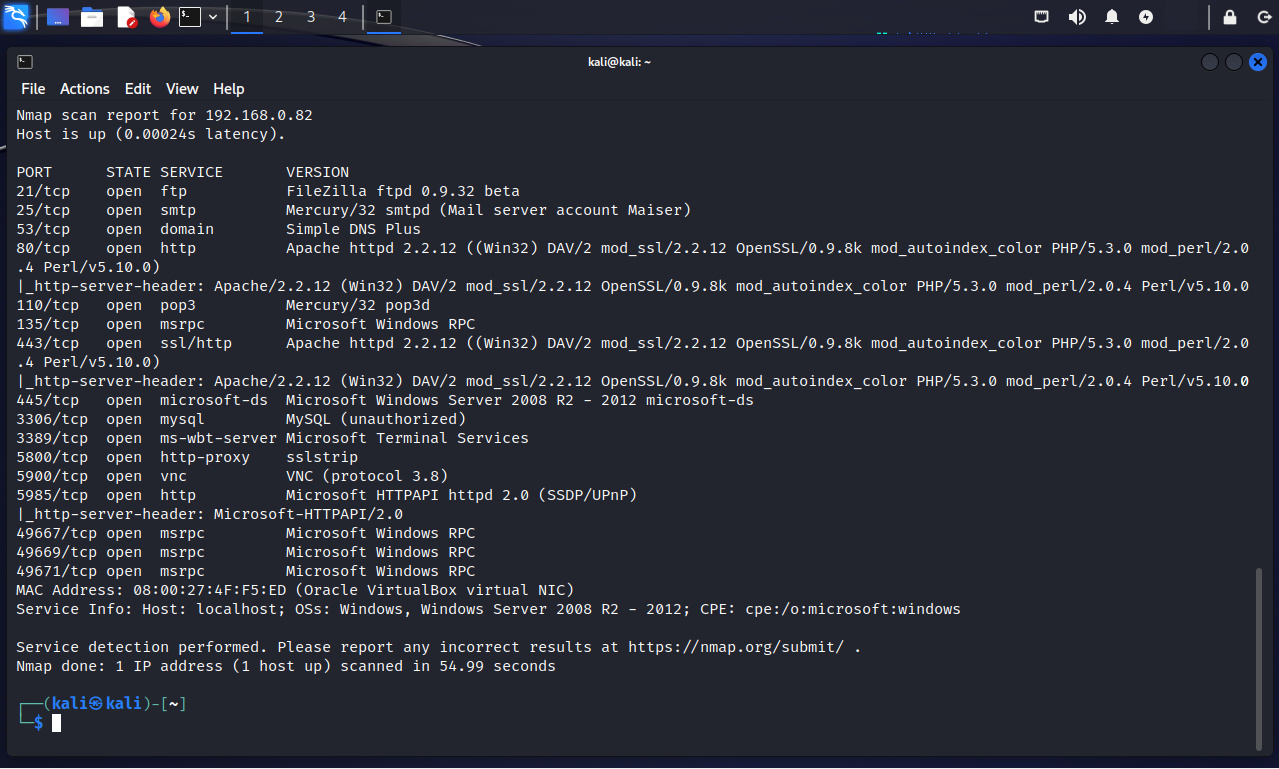

Se procede a utilizar el script de nombre “http-server-header”.

$ sudo nmap -p21,25,53,80,110,135,443,445,3306,3389,5800,5900,5985,49667,49669,49671 -sV --script http-server-header 192.168 .0.82

Se concentra la atención sobre todo en los servicios HTTP, pues este script; como todos los incluidos con Nmap, son ejecutados en base al cumplimiento de ciertas condiciones.

Se verifica como la información obtenida por el escaneo de versión de Nmap, cuanto por el script de nombre “http-server-header”, son similares.

Aunque esta información expuesta por el servidor no es necesariamente en si misma una vulnerabilidad, es información la cual puede ayudar a los ciberatacantes a explotar otras potenciales vulnerabilidades existentes.

Fuente:

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero