Unicornscan

Unicornscan es un nuevo motor para la captura y correlación de información, construido para y por los miembros de las comunidades de investigación y pruebas de seguridad. Fue diseñado para proporcionar un motor que sea escalable, preciso, flexible, y eficiente. Fue publicado para la comunidad bajo los términos de la licencia GPL.

Beneficios

Unicornscan es un intento de una pila TCP/IP de espacio de usuario distribuida. Tiene la intención de proporcionar una interfaz superior para introducir un estimulo dentro y medir las respuestas de un dispositivo o red habilitado con TCP/IP. Sin embargo tiene cientos de características individuales, entre ellas se incluyen.

- Escaneo Asíncrono TCP sin estado con variaciones de Flags TCP

- Captura del Banner Asíncrono TCP sin estado.

- Escaneo Asíncrono UDP específico del protocolo (enviar lo suficiente de una firma para generar una respuesta)

- Identificación Activa y Pasiva Remota del Sistema Operativo, aplicación y componentes, por el análisis de las respuestas.

- Registro y Filtrado de archivos PCAP

- Salida para Base de Datos Relacional.

- Soporte para módulo personalizado

- Vistas personalizadas de conjuntos de datos.

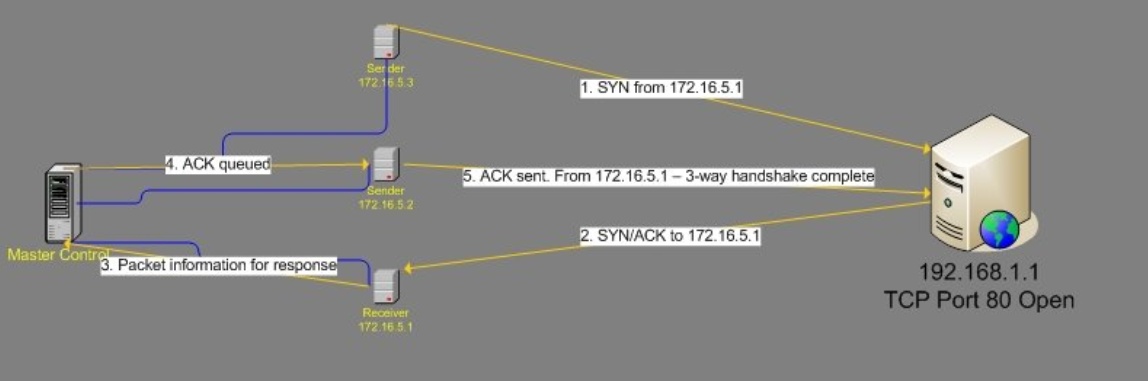

Explicando el Conectar por Dispersión

Mover el rastreo del estado de la conexión TCP fuera del espacio del kernel y en el espacio de usuario.

- Un proceso es el control maestro (Unicornscan)

- Mantiene el rastro de cuales paquetes necesitan ser enviados.

- Quien puede enviarlos

- La respuesta que retorna

- Estado de la conexión - Un segundo proceso es el emisor (unisend)

- Ensambla los paquetes y los pone en el cable

- Opcionalmente, se puede dividir esta función en emisor por lotes y modos inmediatos de Emisor. - Un tercer proceso es el oyente (unilisten)

- Atiende las respuesta y envía la meta información devuelta al control maestro

Cuando unilisten ve el paquete SYN/ACK, envía la meta información de retorno a Unicornscan. Unicornscan luego solicita que unisend envíe un paquete ACK de retorno al host que envió el SYN/CK para completar el saludo de 3 vías. En este punto, dependiendo de cuales otros módulos o cargas (payloads) fueron utilizados en la sesión. Unicornscan programará las cargas (payloads) adicionales para ser enviadas por unisend.

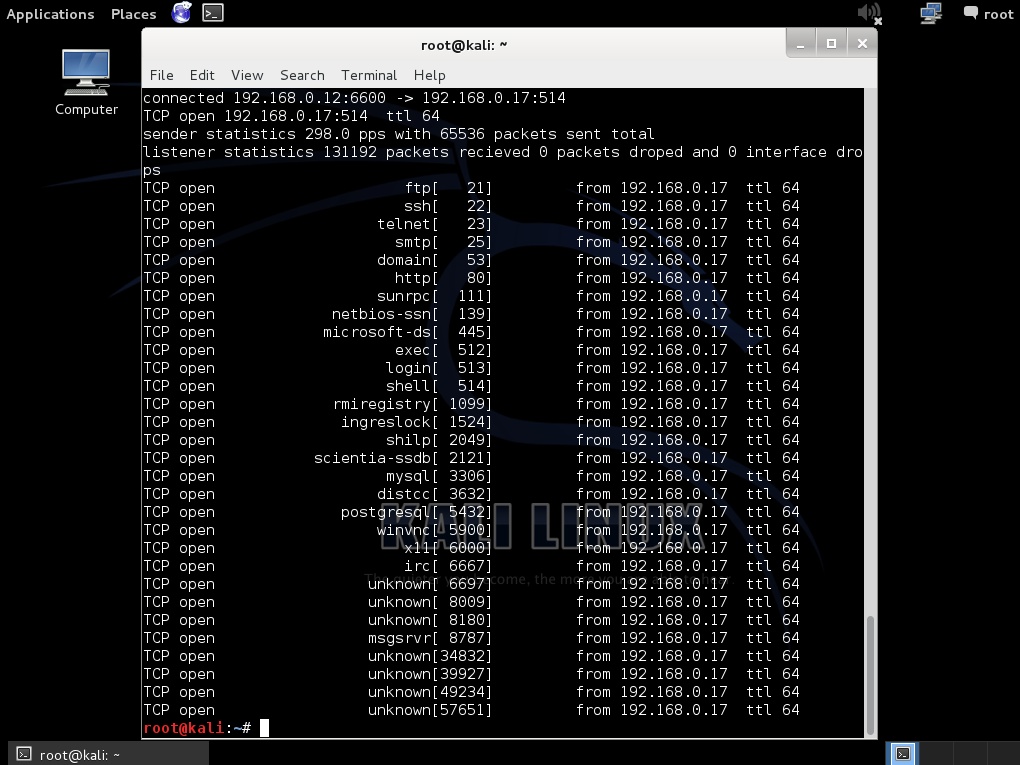

Para realizar un Escaneo “TCP Connect” se utiliza el siguiente comando

# unicornscan -msf -Iv 192.168.0.17:a

La opción “-m” define el modo de escaneo, por defecto es el escaneo TCP SYN, se utiliza U para definir un escaneo UDP y T para definir un escaneo TCP, sf para definir un escaneo Connect y A para un escaneo ARP. La opción “-I” es el modo inmediato pues muestra los hallazgos conforme son encontrados. La opción “-v” muestra más información sobre el proceso en curso.

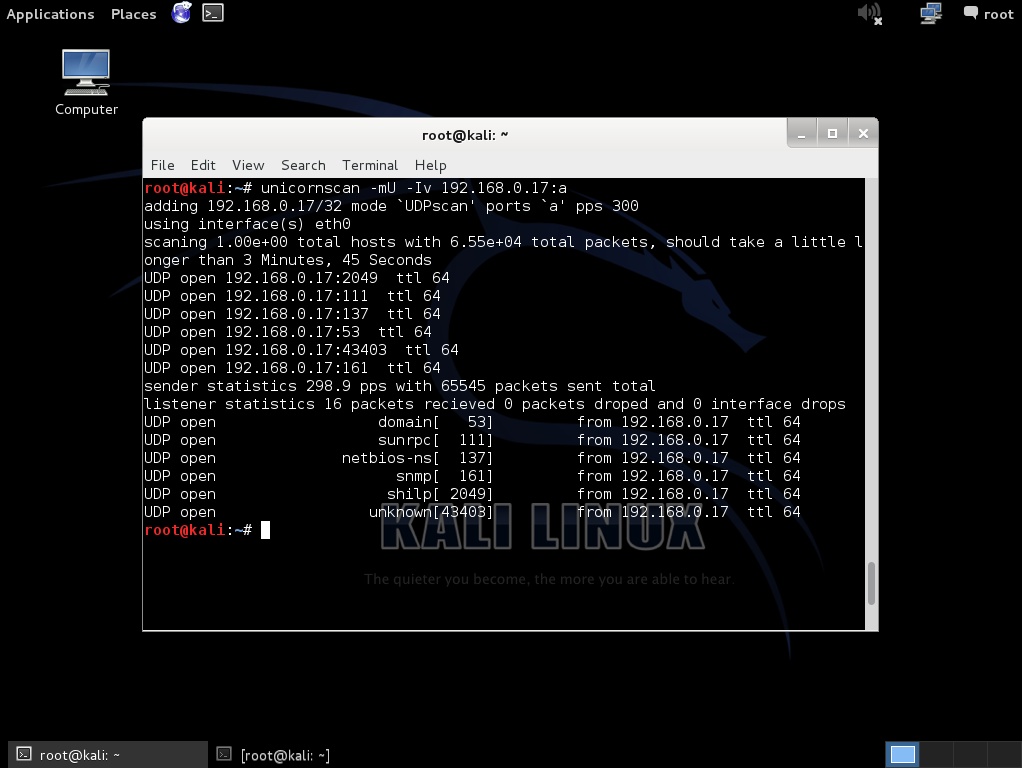

Para realizar un Escaneo UDP se utiliza el siguiente comando:

# unicornscan -mU -Iv 192.168.0.17:a

En este escaneo se ha definido la opción “-mU” para realizar un escaneo UDP. Mencionar además que el “:a” que aparece a continuación de la dirección IP del objetivo de evaluación, le indica a unicornscan escanear los 65535 puertos. Del mismo modo se pueden definir rangos de puertos como “1-1000”, lo cual escaneara desde el puerto 1 hasta el puerto 1000.

El tiempo requerido para realizar cada uno de los dos tipos de escaneos; Escaneo TCP Connect y Escaneo UDP, no sobrepasa los 4 minutos.

Para analizar los resultados obtenidos con unicornscan, sugiero realizar los mismos tipos de escaneo utilizando la herramienta nmap.

Fuentes:

http://www.unicornscan.org/

http://www.unicornscan.org/text/Unicornscan-Getting_Started.pdf

https://www.defcon.org/images/defcon-13/dc13-presentations/DC_13-Lee.pdf

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero