arp-scan

arp-scan es una herramienta en línea de comando para el descubrimiento y reconocimiento de sistemas. Construye y envía peticiones ARP hacia direcciones IP específicas, además muestra las respuestas recibidas. Arp-scan permite:

- Envía paquetes ARP hacia cualquier números de host destino, utilizando un ancho de banda de salida factible de ser configurado, o una tasa de paquetes. Esto es útil para el descubrimiento del sistema, donde se puede necesitar escanear grandes espacios de direcciones IP.

- Construye el paquete de salida ARP de una manera flexible. Arp-scan proporciona control de todos los campos en el paquete ARP, además de los campos en la cabecera de la trama Ethernet.

- Decodifica y muestra cualquier paquete devuelto. ARP-scan decodificará y mostrará cualquier paquete ARP, además buscará el proveedor utilizando la dirección MAC.

- Obtiene las huellas de un host IP utilizando la herramienta de nombre “arp-fingerprint”

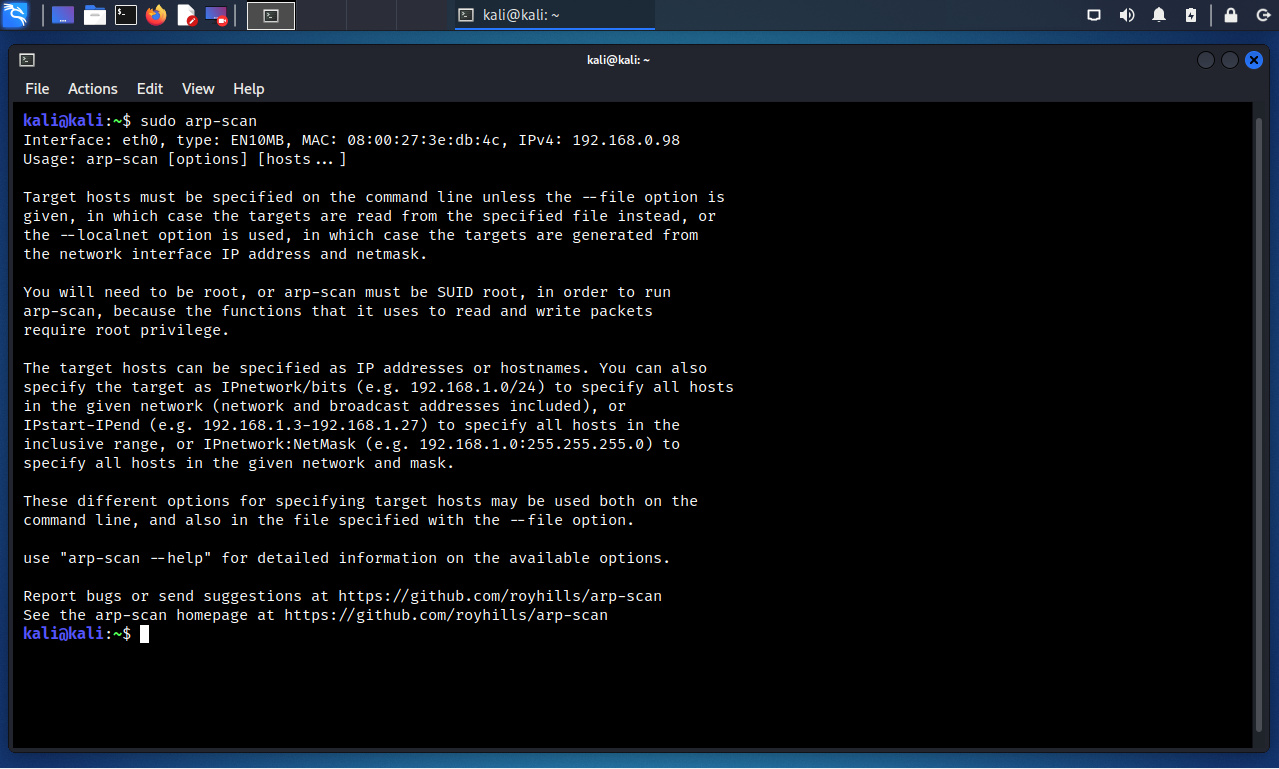

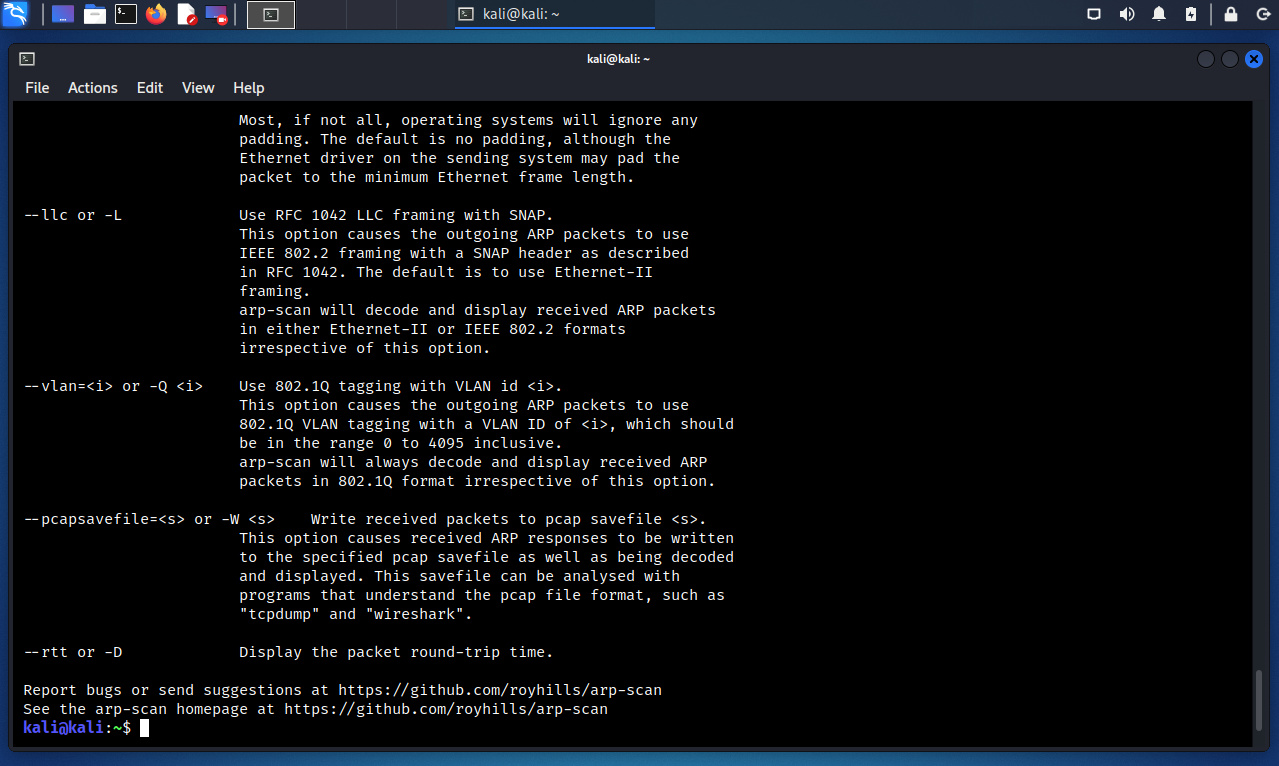

Al ejecutarlo con la opción “--help”, se muestra la información detallada sobre sus opciones disponibles.

Arp-scan puede ser utilizado para descubrir hosts IP sobre una red local. Puede descubrir todos los hosts, incluyendo aquellos los cuales bloquean todo el tráfico IP tales como firewalls y sistemas con filtros de ingreso.

Arp-scan funciona sobre redes Ethernet y redes inalámbricas 802.11. También puede funcionar con token ring y FDDI, pero no se han probado. No soporta enlaces seriales como PPP, SLIP, porque ARP no está soportado en estos.

Se necesitará ser root, o arp-scan debe tener el SUID root para poder ser ejecutado, porque las funciones utilizadas para leer y escribir paquetes Ethernet requieren privilegios de root.

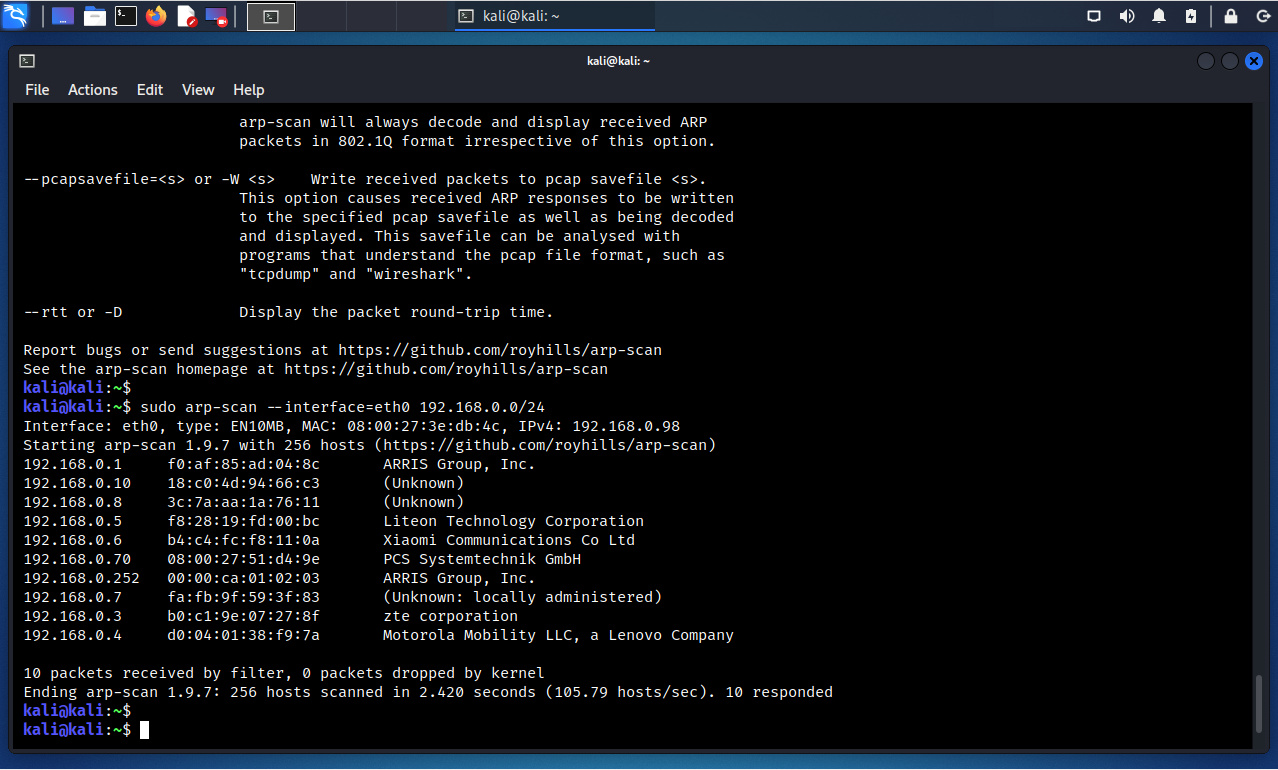

$ sudo arp-scan –interface=eth0 192.168.0.0/24

La opción “--interface” define la interfaz de red. Si la opción no es especificada, arp-scan buscará el listado de interfaces del sistema por el número más bajo, configurará la interfaz (excluyendo loopback). La interfaz soportada debe soportar ARP.

Finalizada la ejecución de las herramienta, se presente las direcciones IP, las direcciones MAC y los proveedores correspondientes a los host descubiertos.

Adicionalmente se muestra un resumen de los paquetes enviados, los paquetes descartados por el kernel, el número de hosts escaneados, y el número de segundos invertidos durante el escaneo.

Fuentes:

https://github.com/royhills/arp-scan

http://www.royhills.co.uk/wiki/index.php/Arp-scan_User_Guide

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

WhatsApp: https://wa.me/51949304030

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

Youtube: https://www.youtube.com/c/AlonsoCaballero

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/