Obtener Información de Encaminamiento Interno utilizando Zenmap

La herramienta Zenmap puede proporcionar una representación gráfica de una red. Zenmap es una delantera gráfica para Nmap, la cual tiene algunas ventajas a comparación de Nmap, especialmente cuando se trata de proporcionar ciertos resultados gráficos. Se utiliza entonces esta visión gráfica para la red en evaluación. Obtener información sobre como la red interna está dispuesta, puede permitir el uso de esta información para esparcir los ataques más allá de únicamente la subred local.

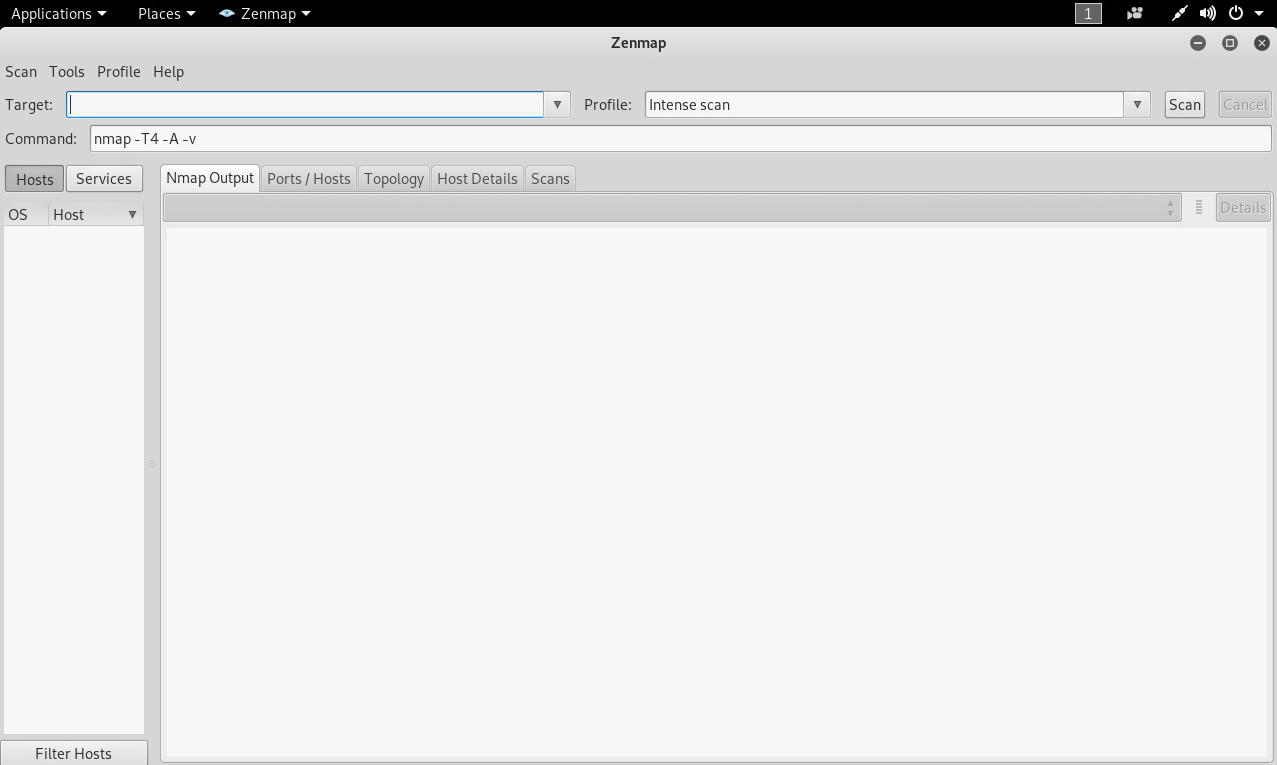

Ejecutar Zenmap ya sea a través del menú de Kali Linux o través de la línea de comando. Se sugiere tomarse un tiempo para examinar la interfaz. Se tienen algunos perfiles para el escaneo, pudiendo crear la realización de pruebas repetitivas. También se tienen varias pestañas conteniendo resultados. Para el propósito del presente texto se concentra el interés en la sección topología.

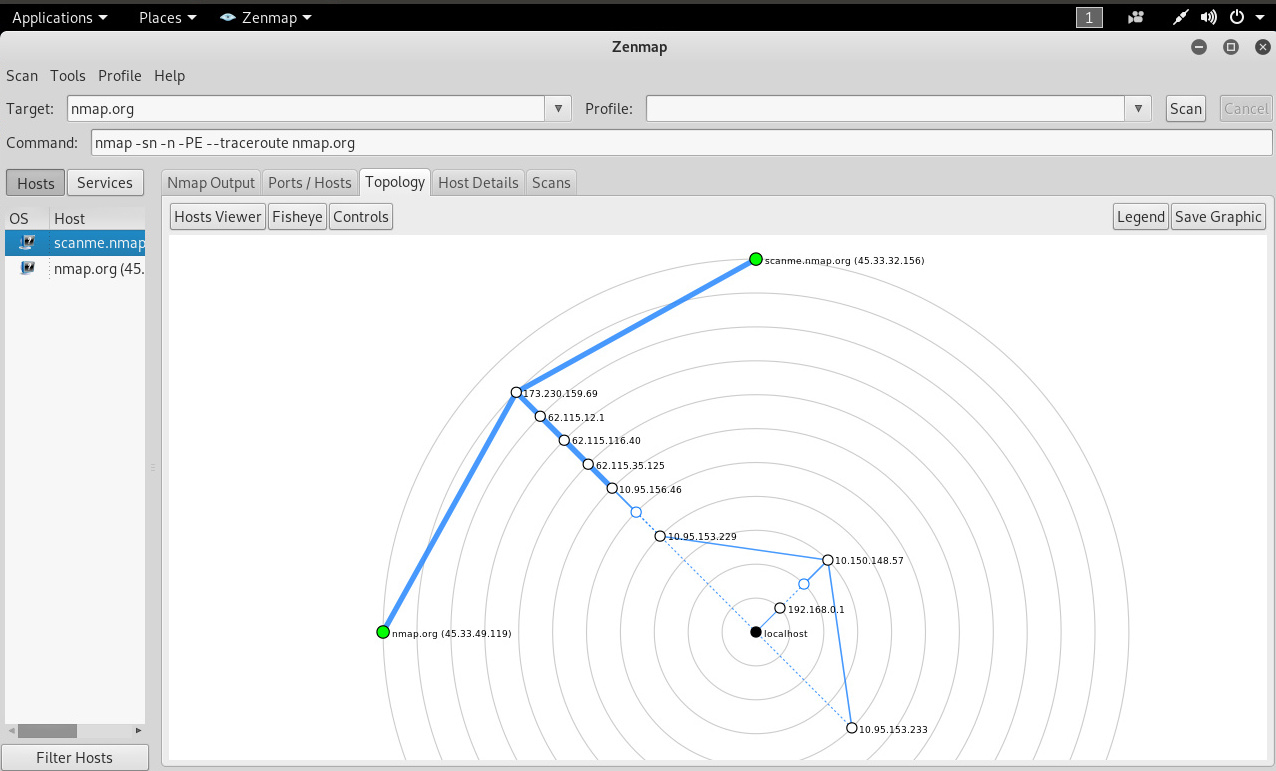

Se ejecuta Nmap para realizar un escaneo ICMP para trazar la ruta hacia un host como “sacnme.nmap.org”. La opción “-sn” define realizar un escaneo ping simple, y la opción “-PE” especifica el protocolo ICMP. “--traceroute” indica el requerimiento para realizar un trazado de la ruta hacia el destino. Una vez realizado, al hacer clic en la pestaña “Topology” se visualiza una gráfica de la red. Esta información puede ser utilizada para ver cuales otras áreas se requiere escanear.

# nmap -n -PE --traceroute scanme.nmap.org

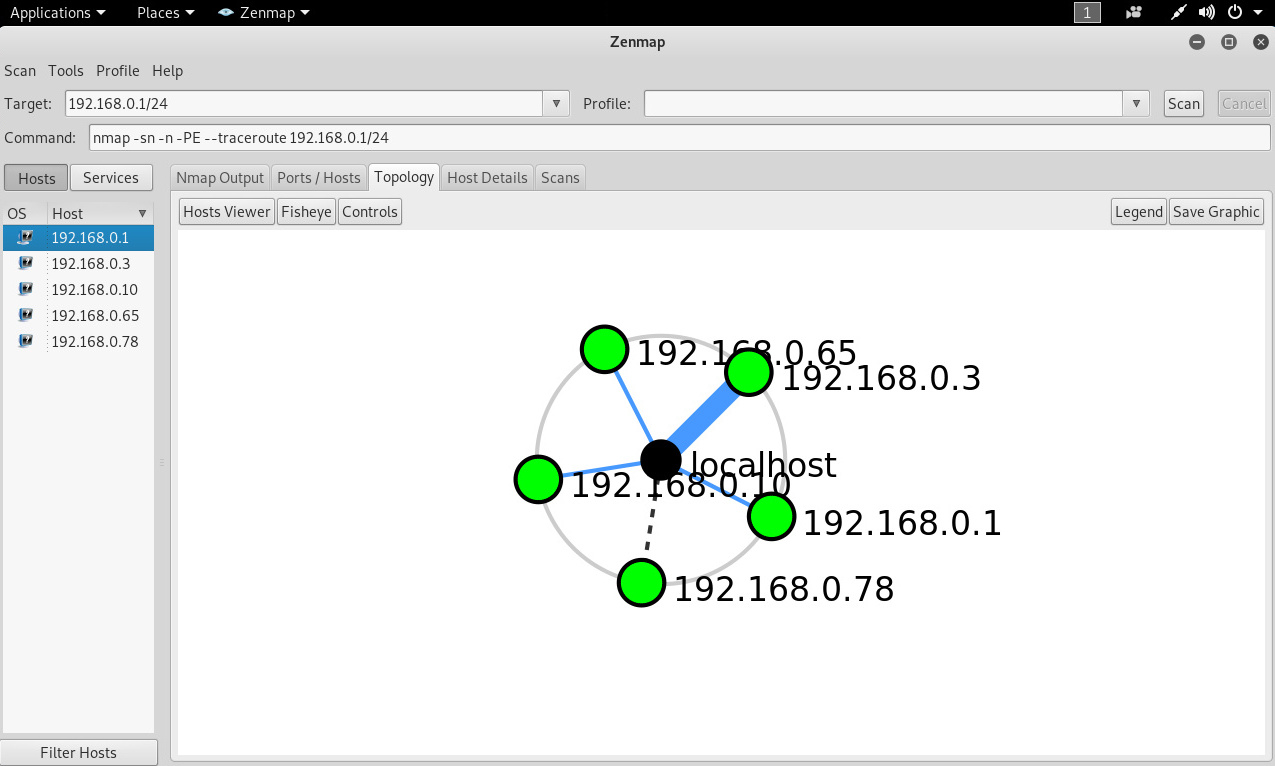

Si se tiene acceso hacia una red interna, se puede intentar escanearla. Por ejemplo la red 192.168.0.1/24

Anotación: Este será un escaneo bastante ruidoso, por lo cual, en un escenario de pruebas de penetración típico, se será más tácticos con los escaneos. Se podría hacer esto para trazar la ruta hacia algunos elementos específicos requeridos de conocer, como servidores DNS internos, controladores de dominio, etc. Se utilizará esta información para realizar escaneos más específicos y afinados.

El gráfico obtenido sobre la topología puede ser guardado en formados PDF, PNG, PostScript y SVG, lo cual permite insertarlo luego dentro de una herramienta como KeepNote. Se puede también guardar todo el escaneo utilizando la opción “Scan -> Save Scan”, para posteriormente utilizarlo, o para continuar obteniendo conocimiento sobre los hosts y las redes.

Zenmap proporciona todas las capacidades y funcionalidades de Nmap. Se sugiere intentar algunos escaneos adicionales, incluyendo el trazado de la ruta, para construir un mapa de la red interna o una red para la cual se tenga la autorización.

Fuentes:

https://nmap.org/book/zenmap.html

https://nmap.org/

http://keepnote.org/

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero