Recuperar la Contraseña del Administrador Local utilizando Cain

Habiendo deshabilitado el antivirus, se puede ejecutar la herramienta Cain desde una unidad USB, CD o DVD, para proceder a instalarlo en el sistema Windows en evaluación. El proceso de instalación consultará si se requiere instalar WinPcap. Esto es opcional, aunque no se podría realizar sniffing de contraseñas o ataques de hombre en el medio para simular ataques. Cain es principalmente una herramienta para auditar contraseñas. on la herramienta Cain ejecutada desde una unidad USB, la recuperación del archivo “SAM” resulta relativamente sencilla.

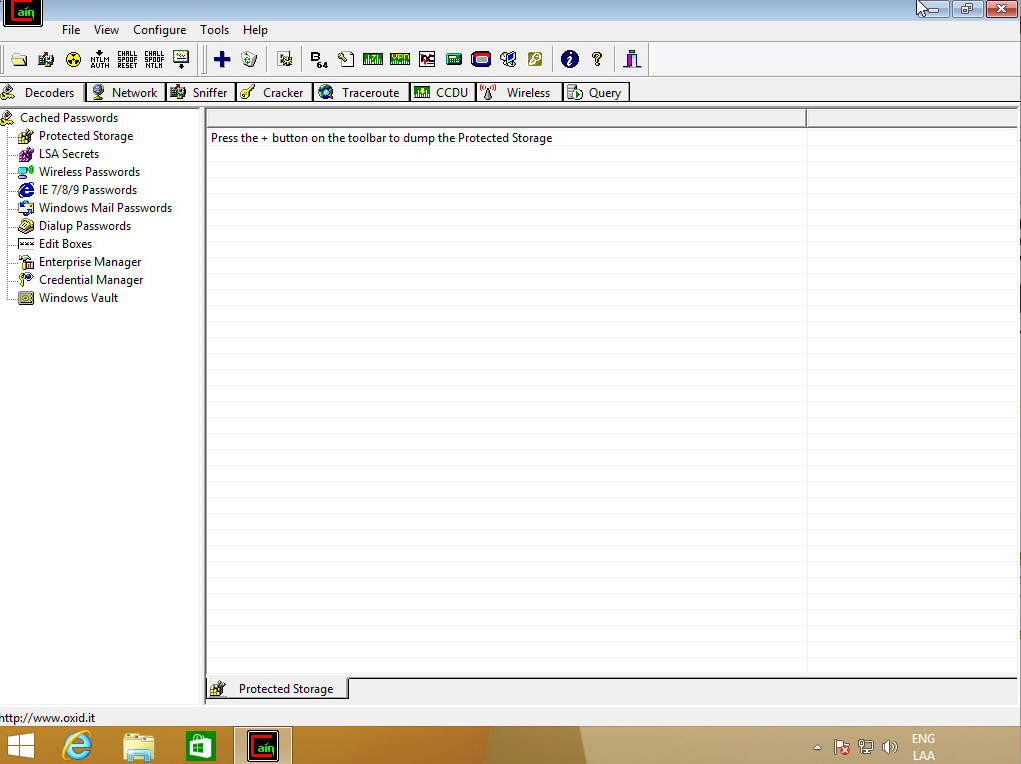

Se procede a ejecutar Cain haciendo clic en el ícono del escritorio.

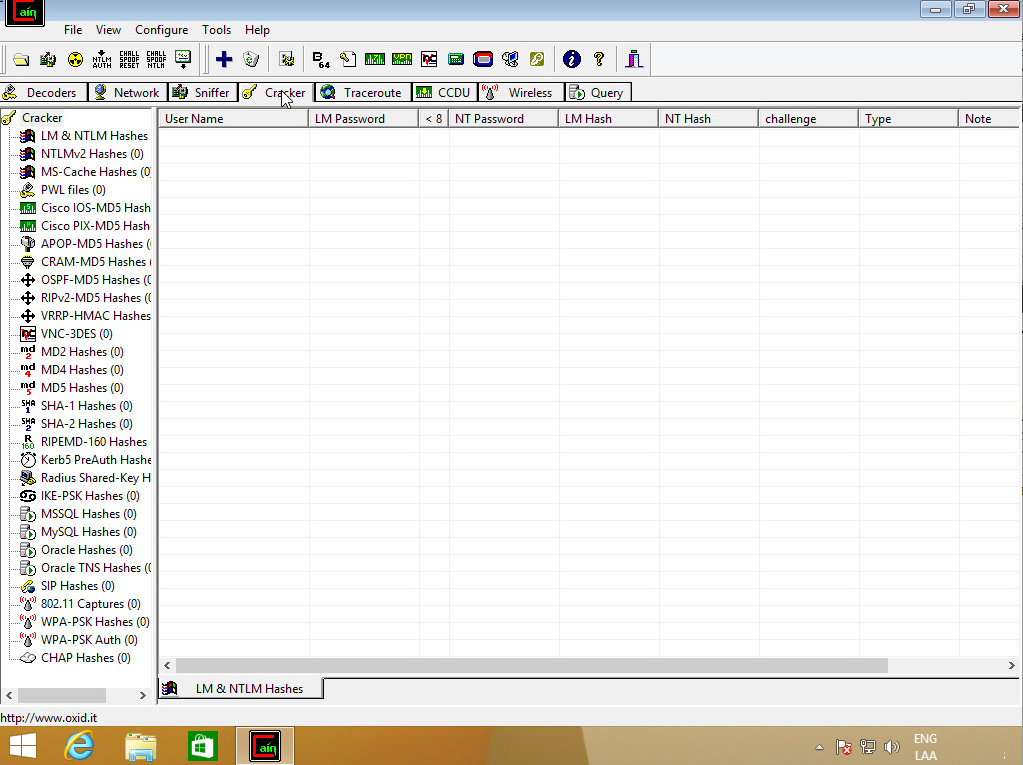

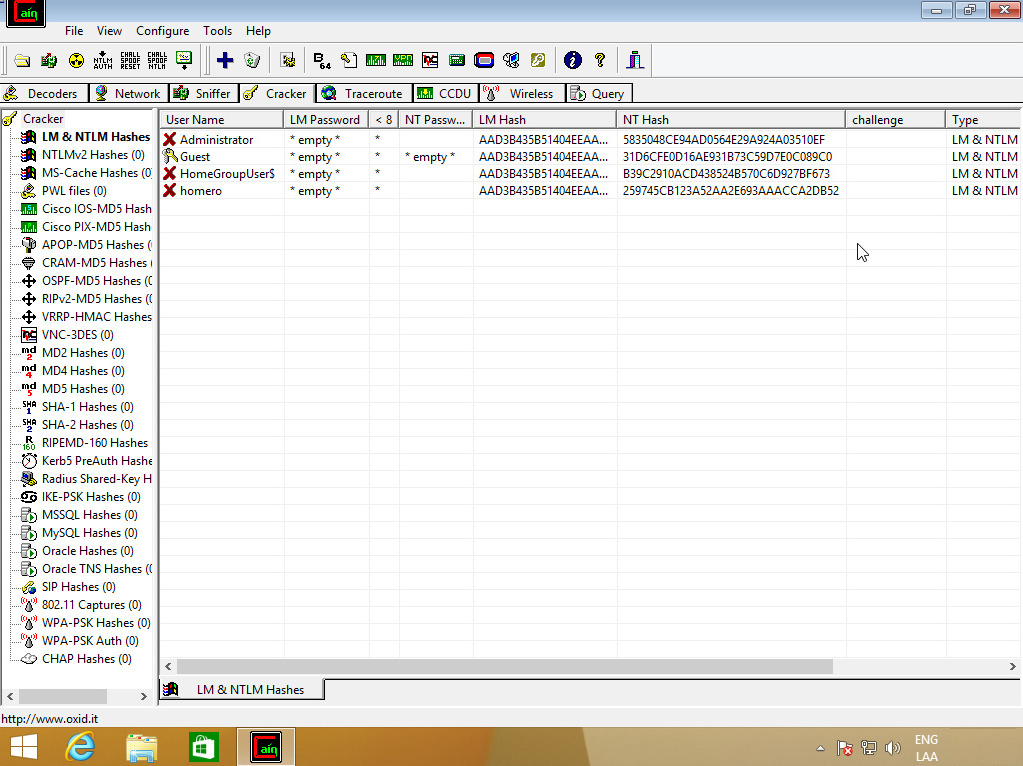

Hacer clic en la pestaña de nombre “Cracker”.

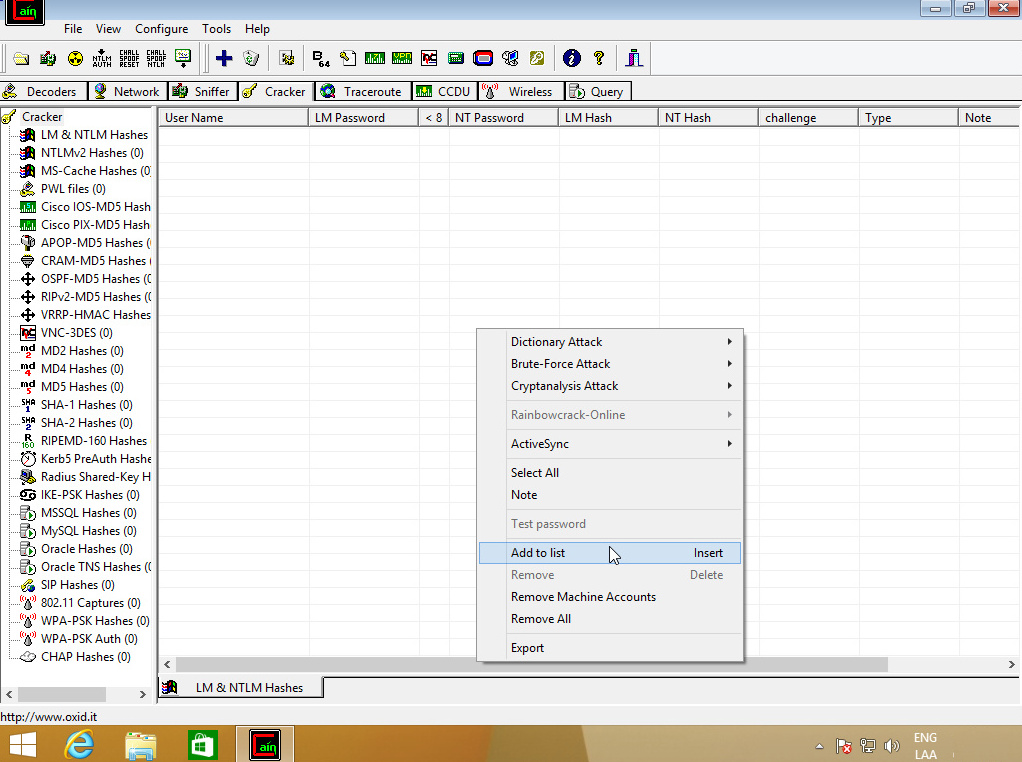

Se procede a hacer clic derecho, para luego seleccionar la opción “Add to list”, o Añadir hacia la lista.

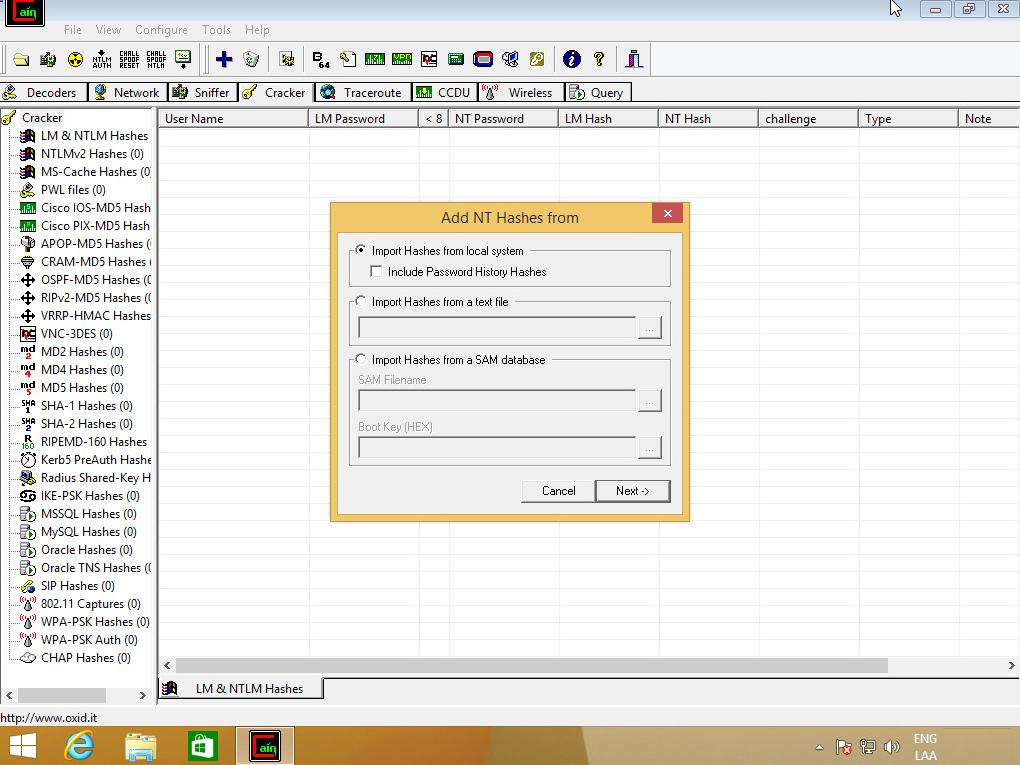

En la nueva ventana presentada, seleccionar la opción “Import Hashes from local system” o Importar Hashes desde el sistema local, para luego hacer clic en el botón “Next ->”

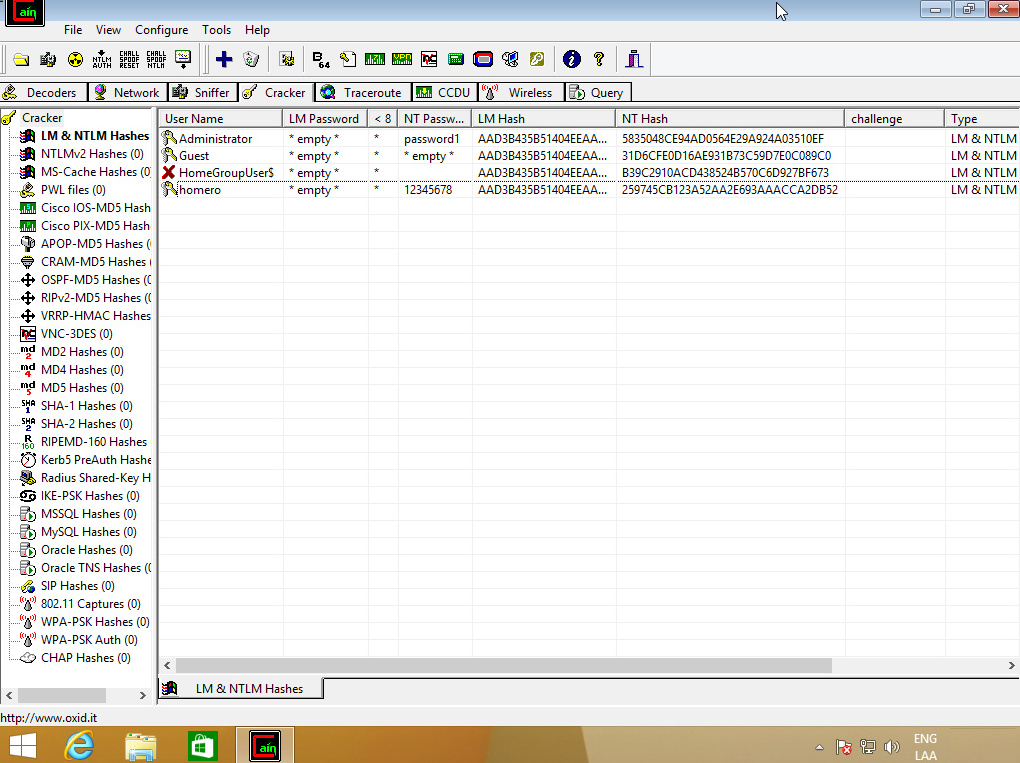

Se presenta la información obtenida desde el sistema local, incluyendo nombres de usuarios, contraseñas en Hash LM (No es utilizado en Windows 8.1), contraseñas en Hash NT, entre otra información.

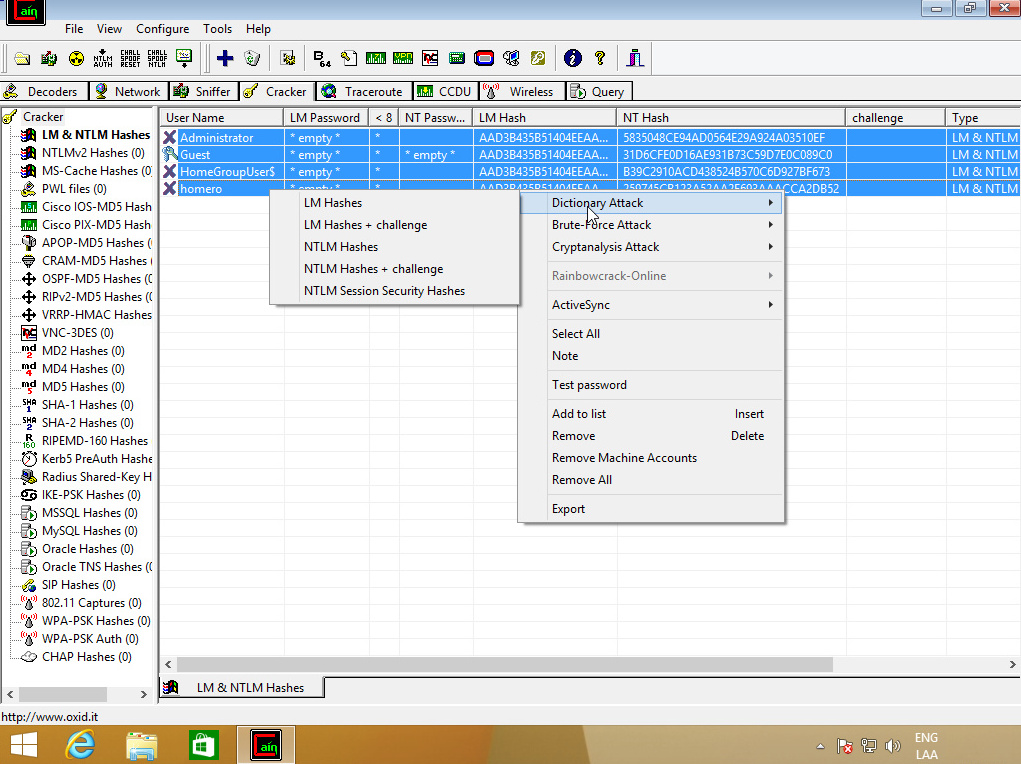

Se procede a seleccionar todas las cuentas, para luego hacer clic derecho, y elegir la opción “Dictionary Attack -> NTLM Hashes”, para realizar un ataque por diccionario a las contraseñas con hashes NTLM.

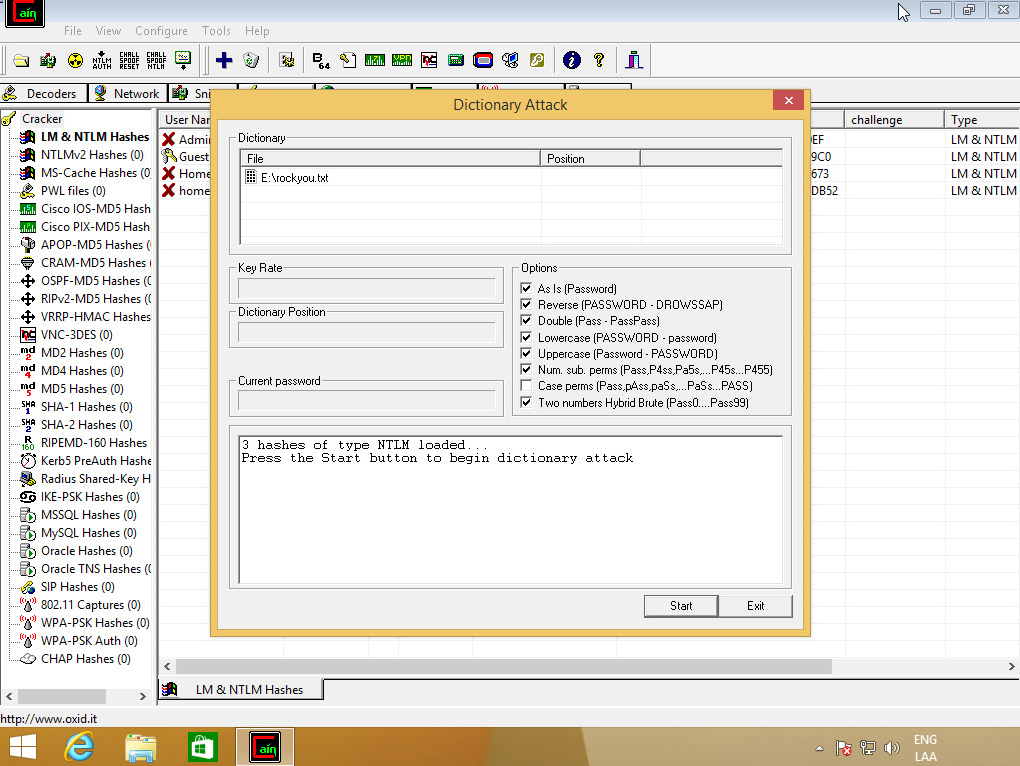

Se presentará una nueva ventana donde se debe seleccionar la lista de palabras o “diccionario” a utilizar. Adicionalmente se puede seleccionar diversas opciones a aplicar a la lista de palabras, como invertirlas, convertir todo a mayúsculas, duplicarlas, convertir todo a minúsculas, añadir números al final, entre otras.

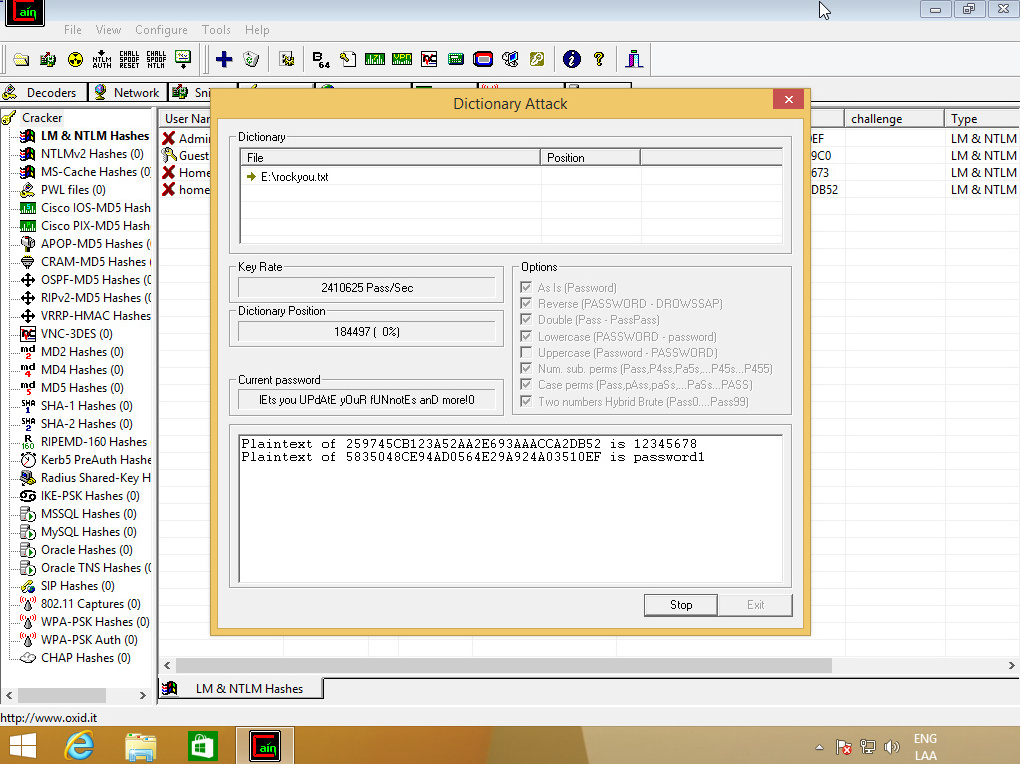

Dado el hecho las contraseñas son bastante débiles, Cain ya identificó dos de las contraseñas.

Entre estas contraseñas se ha obtenido la correspondiente al usuario Administrador local.

Esto puede permitir también identificar otras máquinas en la red, las cuales utilicen la misma contraseña de Administrador local. Razón por la cual se puede seguir haciendo una investigación de la red con Cain.

Fuentes:

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero