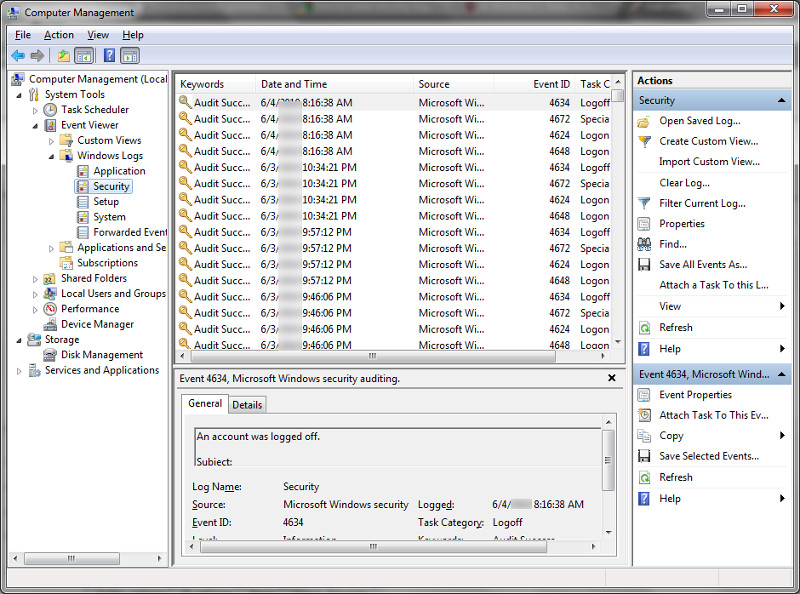

Registro de Eventos "Security" de Windows

Mientras la mayoría de registros de eventos tienen el potencial de ser útiles durante una investigación, la mayoría de preguntas buscando ser respondidas durante un investigación forense tienden a encontrar sus respuestas en el registro de eventos “Security”. Los registro de eventos “System” y “Application” almacenan información más útil para solucionar problemas relacionados a la administración del sistema. Un concepto importante es el hecho de la política de auditoría puede ser definida para activar eventos ya sean intentos fallidos o exitosos. Esto permite una auditoría más fina y proporciona la adaptación para una reducción de datos; sólo registrando la acciones exactas útiles en el entorno para un administrador de seguridad.

El registro de eventos “Security” graba una auditoría de eventos cuando una acción del usuario o sistema cumple el criterio definido por la política de auditoría en uso. Pueden proporcionar detalles sobre una variedad de acciones, incluyendo autenticación de usuarios (logons, comando runas, acceso remoto, etc.), y lo hecho por un usuario particular en el sistema después de su autenticación. Como un ejemplo; un uso privilegiado y auditoría de un objeto puede activar eventos mostrando el acceso hacia un archivo o carpeta protegida, cuando se accedió a una cuenta de usuario, además de la fecha y hora de la ocurrencia. La auditoría es también permitida sobre los ajustes de seguridad por si mismo, proporcionando un buen registro de cualquier modificación a las políticas de seguridad existentes sobre el sistema.

Como un profesional forense, es un ideal todos los eventos se registren, pero esto implica un golpe en el desempeño y almacenamiento, el cual no es posible en varios entornos. Habiendo dicho esto, la política de auditoría deberá se vetada, debido a no siempre es obvio para un profesional no relacionado a la seguridad, porque algo como intentos de logon fallidos y exitosos deben ser registrados (lo primero podría permitir rastrear una cuenta comprometida siendo utilizada a través del entorno, mientras lo último podría indicar ataques para adivinar contraseñas). Se debe tener en mente la posibilidad de adecuar la auditoría para una cuenta de usuario específico utilizando la herramienta en línea de comando de Windows “auditusr.exe”. Entonces si se sospecha del compromiso de una cuenta específica por un intruso, o se requiere una auditoría más detallada sobre cuentas específicas como Administradores de Dominio, la herramienta puede proporcionar esta capacidad.

Debido a esta naturaleza, el registro de eventos “Security” tiene más protecciones implementadas comparado a los registros de eventos “System” y “Application”. Con Windows XP SP2 el API ha sido desfasado de aplicaciones diferentes al Servicio de Seguridad de Windows para activar eventos en el registro de eventos “Security”. Esta capacidad es ahora únicamente manejada por LSASS (Local Security Authority Subsystem Service), pues es responsable de fortalecer la política de seguridad sobre el sistema. Adicionalmente, sólo las cuentas de usuario con permisos de administrador pueden revisar, exportar o limpiar los registros de eventos.

Fuentes:

https://msdn.microsoft.com/en-us/library/windows/desktop/aa363658(v=vs.85).aspx

https://technet.microsoft.com/en-us/library/cc731826(v=ws.11).aspx

https://en.wikipedia.org/wiki/Windows_Security_Log

Sobre el Autor

Alonso Eduardo Caballero Quezada - ReYDeS

Instructor y Consultor Independiente en Ciberseguridad

Correo Electrónico: ReYDeS@gmail.com

Twitter: https://twitter.com/Alonso_ReYDeS

LinkedIn: https://pe.linkedin.com/in/alonsocaballeroquezada/

Facebook: https://www.facebook.com/alonsoreydes

Youtube: https://www.youtube.com/c/AlonsoCaballero