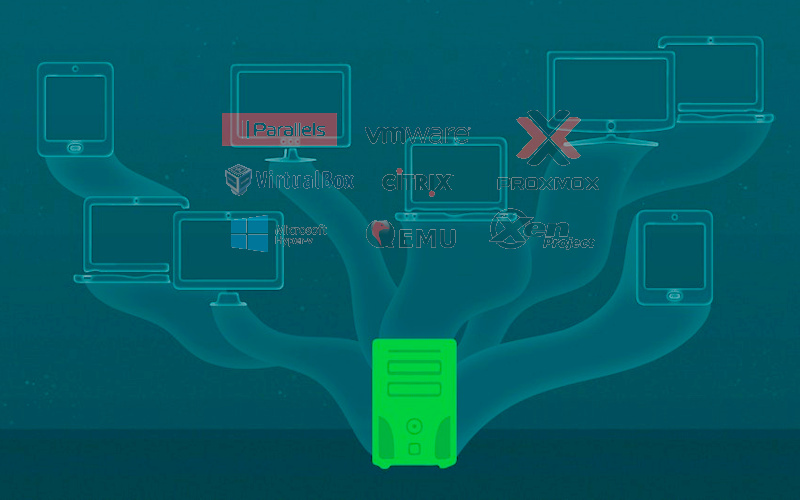

Los hipervisores de tipo 1 son nativos del sistema anfitrión sobre el cual están siendo ejecutado el software para virtualización. Los tipo 1 son también conocidos como hipervisores de hardware porque se ejecutan directamente sobre el hardware. Los hipervisores originales desarrollados por IBM eran de tipo 1. Quizás se esté familiarizado con algunos de los hipervisores más comunes de tipo 1, Citrix Hypervisor, VMware ESX o la solución Hyper-V.

En el otro lado existen los hipervisores de tipo 2. Los tipo 2 son hipervisores lógicos ejecutándose internamente dentro de un sistema operativo. En lugar de ejecutarse como el sistema operativo para el hardware, los hipervisores tipo 2 se ejecutan como aplicaciones dentro del sistema operativo. Hipervisores familiares de tipo 2 son las soluciones de VMware, como VMware Workstation. Quizás las soluciones virtuales caseras más comunes sean VMware Workstation Player y VirtualBox, ambos hipervisores de tipo 2. Si se ha utilizado algunos de estos antes, se conoce son ejecutados dentro del sistema operativo anfitrión y permiten la interacción entre los sistemas operativos invitado y anfitrión.

Con una red física es fácil aislar sistemas mediante separación física. Dado muchos entornos virtualizados utilizan una proporción de uno a muchos entre sistemas físicos y virtuales, el aislamiento puede ser un reto difícil. Es importante recordar el acceso hacia la máquina física también significa el acceso hacia todas las máquinas virtuales hospedadas. Los fundamentos de seguridad, como la separación de responsabilidades y el mínimo privilegio también deben aplicarse hacia los entornos virtualizados.

Una buena estrategia para la separación es aislar los servidores virtuales de escritorios virtuales los cuales son accedidos por usuarios básicos. Adicionalmente es una buena práctica separar sistemas críticos hospedando datos sensibles desde otros sistemas.

Fuentes:

https://pentestlab.blog/2013/02/25/common-virtualization-vulnerabilitie…

https://www.emc2data.com/hypervisor.html