Presentación

En el ecosistema digital actual, las aplicaciones web son la columna vertebral de nuestra interacción con el mundo. Desde la gestión de infraestructuras críticas y transacciones bancarias hasta el ocio y las redes sociales.

Sin embargo esta ubicuidad ha expandido drásticamente la superficie de ataque. Las aplicaciones web no son tan robustas como se presume; frecuentemente, errores de configuración o fallos en la lógica del código permiten los atacantes obtengan acceso mediante vectores relativamente simples. En la actualidad incluso atacantes con conocimientos limitados pueden ejecutar ataques devastadores, comprometiendo la integridad de los datos y la continuidad de la empresa.

Este curso se posiciona como una respuesta técnica a esta realidad, analizando el hacking web no solo como una amenaza, sino como una disciplina necesaria para construir sistemas resilientes.

Objetivos

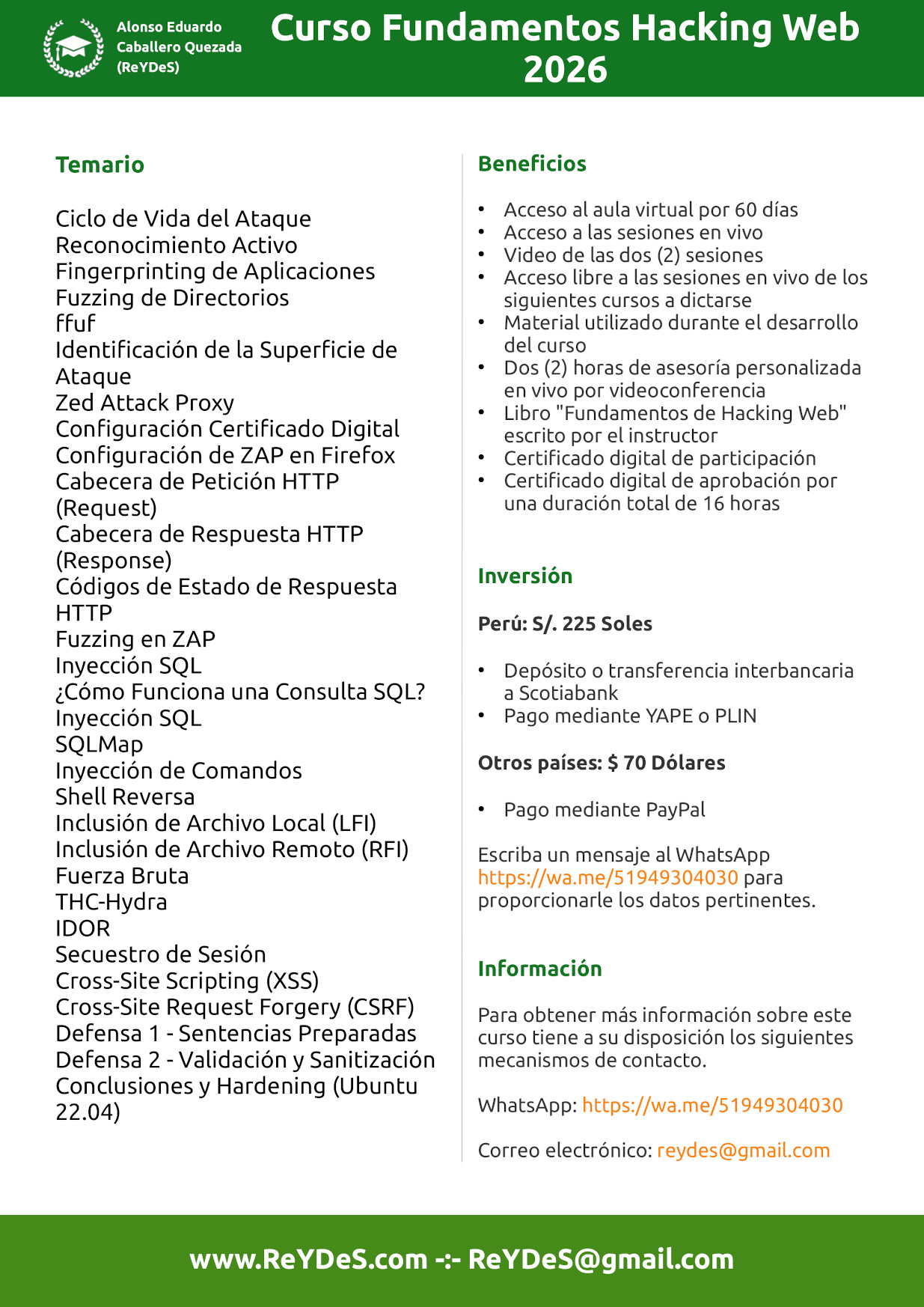

El propósito principal de este curso es capacitar a los participantes en la ejecución de evaluaciones de seguridad ofensiva de nivel profesional contra aplicaciones web. A lo largo de las sesiones, se abordarán los siguientes puntos clave:

Dominio de Metodologías: Aplicación de OWASP Top 10 para estructurar auditorías web sistemáticas.

Explotación Técnica: Capacidad para identificar y ejecutar ataques de alto impacto, tales como Inyecciones SQL para el exfiltrado de bases de datos, Inyección de Comandos para el control total del servidor (RCE), y vulnerabilidades para control de acceso (IDOR).

Arsenal de Herramientas: Uso de herramientas estándar de la industria en Kali Linux, incluyendo Zed Attack Proxy, sqlmap y ffuf, optimizando su configuración para entornos reales.

Mentalidad Defensiva (Hardening): Comprender la anatomía del ataque para implementar medidas correctivas eficaces, desde la sanitización de código PHP hasta el aseguramiento (hardening) de servidores Ubuntu Server 22.04.

Para obtener más información del curso o registrar su participación, escribir al whatsapp https://wa.me/51949304030 o al correo electrónico al correo reydes@gmail.com. También el curso está permanentemente disponible en un aula virtual para su acceso inmediato.

Para obtener más información del curso o registrar su participación, escribir al whatsapp https://wa.me/51949304030 o al correo electrónico al correo reydes@gmail.com. También el curso está permanentemente disponible en un aula virtual para su acceso inmediato.