Niveles de Transparencia en OSINT

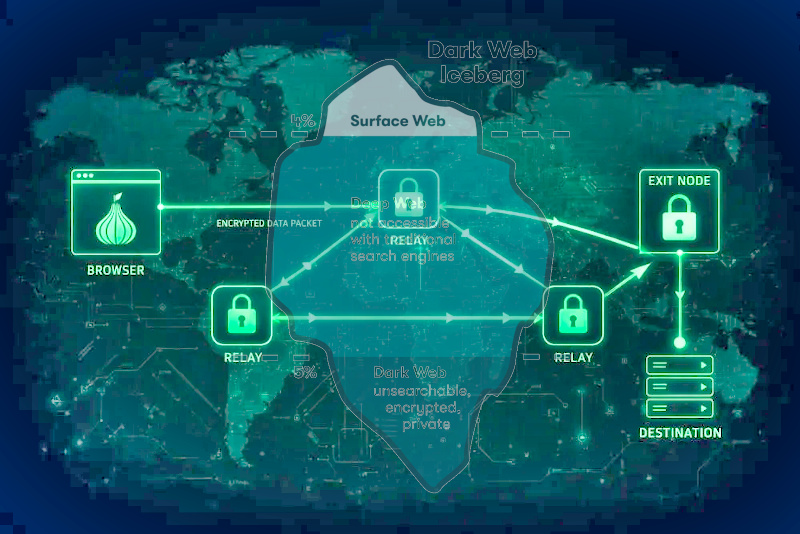

Una de las primeras preguntas necesarias a considerar cuando se determina el perfil de amenaza es: "¿Cuan discreto se necesita ser en el trabajo OSINT?". La respuesta a esta pregunta puede variar, dependiendo de los objetivos de las investigaciones. Así como los detectives policiales requieren cubrir sus huellas para no alertar a los sospechosos, también se puede requerir anonimizar el tráfico de red, y estar alerta sobre varios métodos de filtración de información, lo cual podría alertar a los objetivos sobre quienes se está investigando sus actividades.

Las comunidades de inteligencia y milicia utilizan tres palabras principales para describir sus actividades: abiertas, encubiertas y clandestinas. Se puede relacionarlos con investigaciones:

Abiertas

Esto significa esencialmente actividad pública no anónima. Aquí no se intenta ser sigilosos en el trabajo. Puede no importe si los sitios web visitados, las herramientas utilizadas, o incluso los objetivos, vean se está recolectando información.

Encubiertas

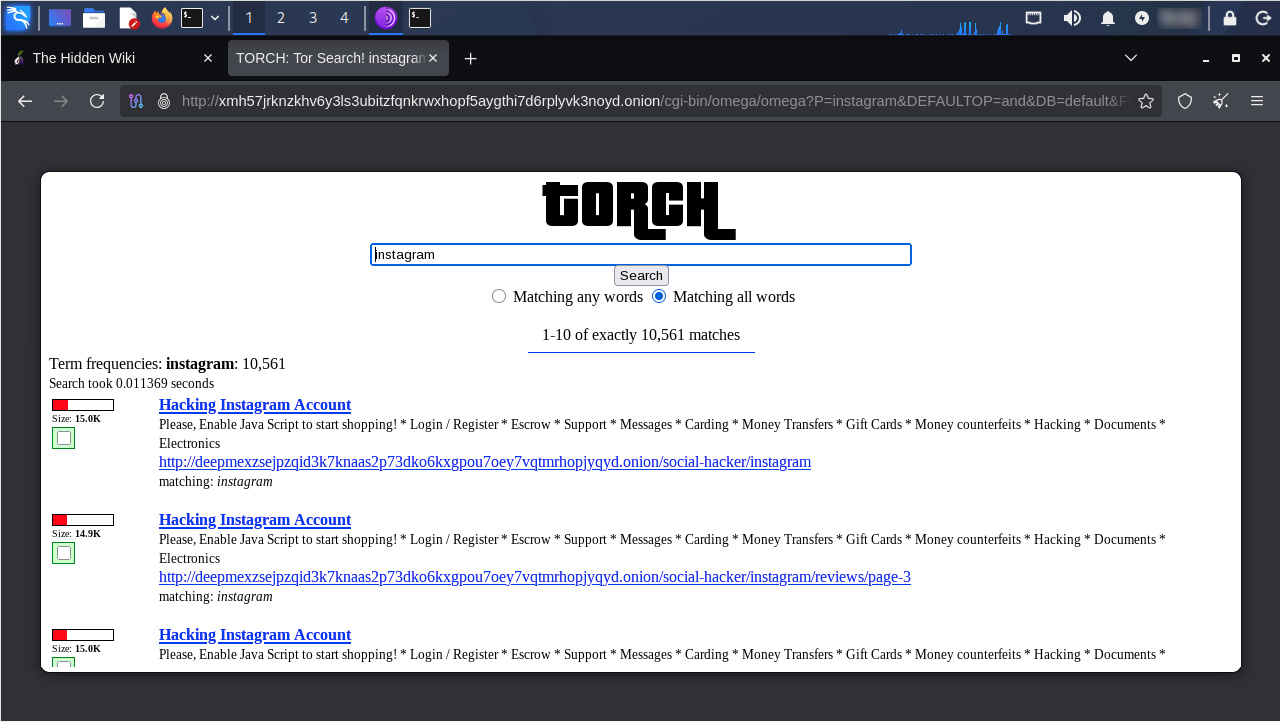

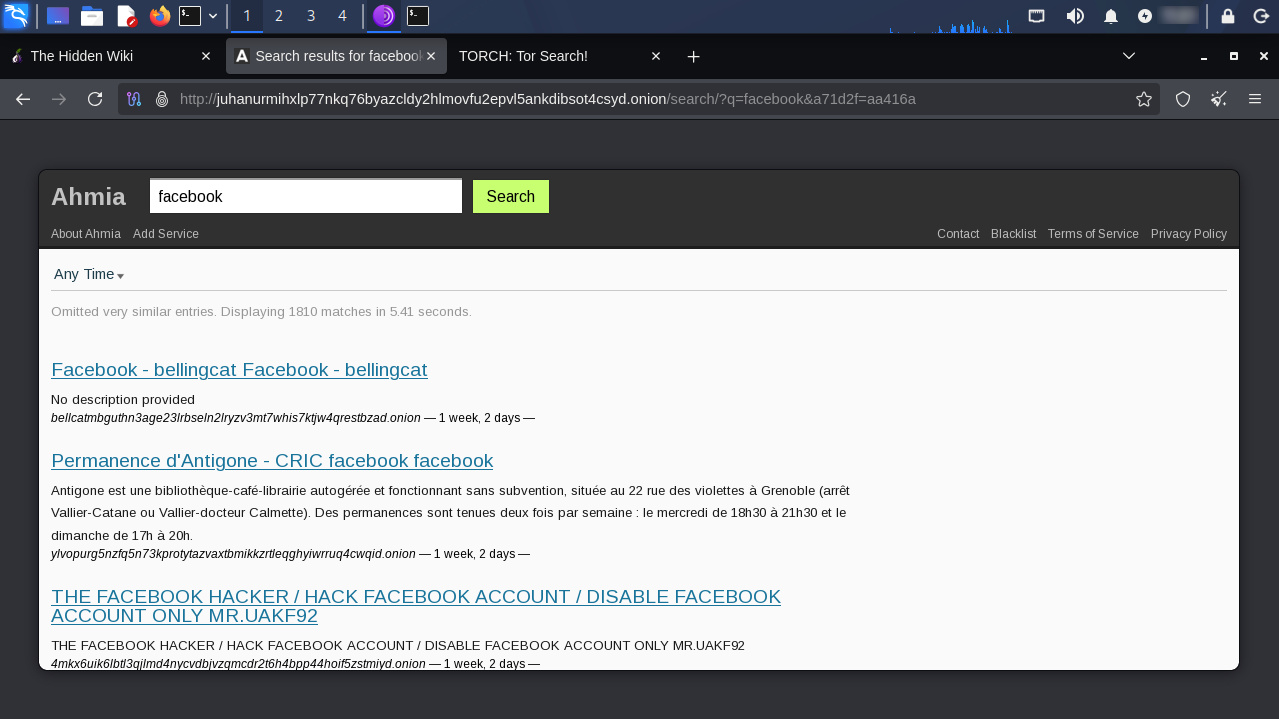

Una evaluación encubierta es "Una operación planificada y ejecutada de tal manera oculte la identidad del patrocinador o permita una negación plausible por parte de este". Aquí se espera utilizar elementos de ocultación y secreto con el propósito de evitar la divulgación del trabajo. Algunas veces denominado como "baja atribución", donde no se intenta ser 100% anónimo, sino hacer esfuerzos para dificultar otros conozcan somos quienes realizamos el trabajo de OSINT.

Clandestinas

Se define como "Una operación patrocinada o realizada por departamentos o agencias gubernamentales de manera se garantice el secreto u ocultación". Se llama a esta actividad anónima, donde no existe ningún vínculo entre la actividad y el ejecutor del trabajo. Usualmente se tienen muchos procedimientos y sistemas especiales para ocultar las actividades. Si alguna vez se ha visto Misión Imposible u otra película sobre espías, este es el tipo de evaluaciones donde en las películas dicen: "Si te atrapan, negaremos cualquier conocimiento de tus acciones".

Fuentes:

https://medium.com/the-antagonist-magazine/overt-covert-and-clandestine…