El nombre "Tor" puede referirse hacia varios componentes diferentes.

Tor es un programa el cual se puede ejecutar en una computadora para ayudar a mantenerse a salvo en Internet. Protege redirigiendo tas comunicaciones alrededor de una red distribuida de repetidores ejecutados por voluntarios a nivel mundial: previene alguien vigile la conexión hacia Internet y conocer cuales sitios web se visita, además previene los sitios visitados conozcan la dirección física de origen. Este conjunto de repetidores voluntarios se denominado la red Tor.

La mayoría de personas utiliza Tor con Tor Browser, el cual es una versión de Firefox el cual arregla muchos problemas de privacidad.

¿Cuales protecciones proporciona Tor?

La privacidad y el anonimato ofrecida por Tor

Tor encripta el tráfico en capas y lo encamina a través de diferentes servidores, de tal modo ningún punto individual puede revelar quien se es y que se hace en línea.

La comunicación en Internet está basada en un modelo de almacenamiento y reenvío el cual puede entenderse como una analogía del correo postal: los datos se transmiten en bloques llamados datagramas o paquetes IP. Cada paquete incluye una dirección IP de origen (del remitente) y una dirección IP de destino (del receptor), similar a las cartas ordinarias contiendo las direcciones postales del remitente y el destinatario. El camino del remitente hacia receptor involucra múltiples saltos de encaminadores, donde cada encaminador inspecciona la dirección IP de destino y reenvía el paquete lo más cerca posible de su destino. De esta manera cada encaminador entre el remitente y el receptor conoce el remitente se está comunicando con el receptor. En particular, el proveedor de servicios de internet (ISP) local puede crear un perfil completo sobre la utilización de Internet. Además cualquier servidor en Internet pudiendo ver alguno de los paquetes puede perfilar comportamientos.

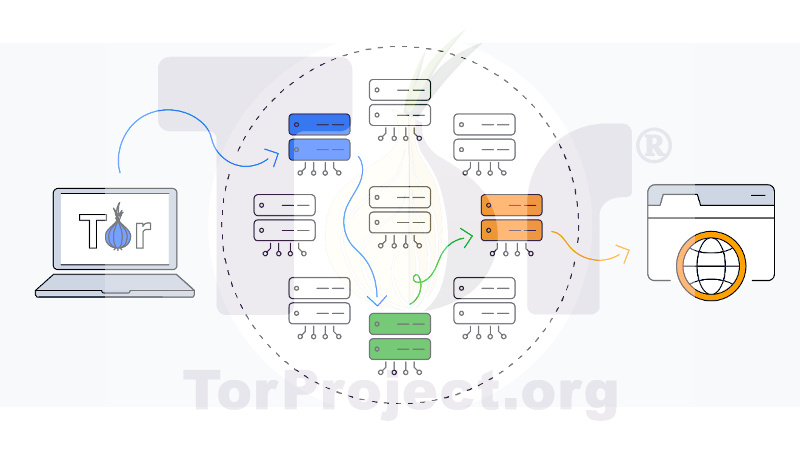

El objetivo de Tor es mejorar la privacidad enviando el tráfico a través de una serie de proxies. La comunicación se encripta en múltiples capas y se encamina a través de varios saltos en la red Tor hasta el receptor final. Tener en consideración el ISP observa se está comunicando con nodos Tor. Similarmente los servidores de Internet únicamente ven ellos están siendo contactados por nodos Tor .

Hablando de manera general, Tor busca solucionar tres problemas de privacidad:

Primero, Tor previene los sitios web y otros servicios conozcan una ubicación la cual se podría utilizar para crear bases de datos sobre hábitos e intereses. Con Tor las conexiones hacia Internet no delatan por defecto; ahora se tiene la capacidad de elegir, para cada conexión, cuanta información revelar.

Segundo, Tor previene personas quienes vigilan tráfico localmente (como el ISP o alguien con acceso al wifi o encaminador casero) conozcan cual información se está descargando y desde donde se obtiene. También los detiene de decidir cual información se está permitido de obtener o publicar: si se puede acceder hacia cualquier parte de la red Tor, se puede acceder hacia cualquier sitio web en Internet.

Tercero, Tor encamina la conexión a través de más de un repetidor Tor, de tal manera ningún repetidor puede conocer aquello lo cual se está haciendo. Dado estos repetidores son ejecutados por diferentes personas u organizaciones, la distribución de confianza proporciona mayor seguridad comparada con la antigua perspectiva de proxy de un solo salto.

Sin embargo, existen situaciones en las cuales Tor dalla en resolver completamente estos problemas de privacidad.

Fuentes:

https://support.torproject.org/about-tor/introduction/what-is-tor/

https://support.torproject.org/about-tor/introduction/protections/