Métodos Seguros de Transacción en la DarkWeb

Existen tres métodos principales para realizar la transacción de criptomonedas: Finalización Temprana (FE), Escrow (Depósito en Garantía) y Escrow (Depósito en Garantía) de Firma Múltiple (multisig).

Finalización Temprana: Es un método de pago en el cual un proveedor requiere el recibo del pago antes de despachar los bienes comprados. El riesgo está sobre en el comprador, y en la actualidad está muy asociado con las "estafas de salida" (exit scams). Este método es el menos seguro y debe ser evitarlo a menos se trate con proveedores de muy alta confianza.

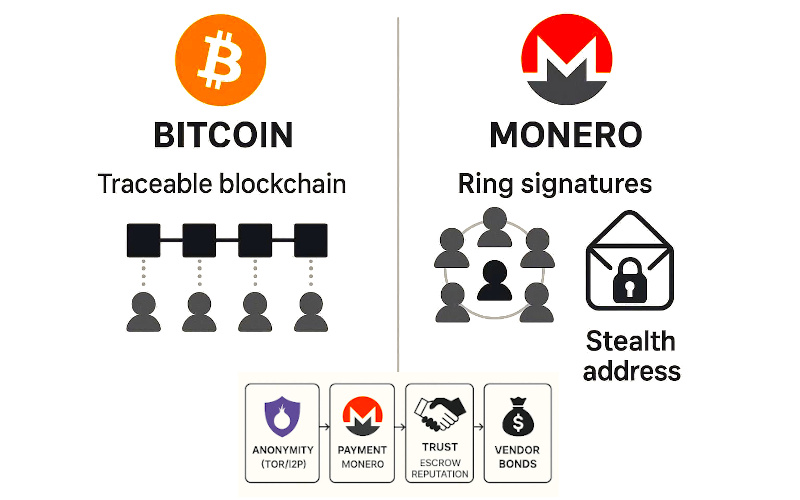

Depósito en Garantía: Es un método de pago en el cual un mercado de la Dark Web generará una dirección específica de criptomoneda (tradicionalmente Bitcoin, pero ahora cada vez más Monero (XMR) por anonimato) hacia la cual el comprador transfiere el pago. El mercado retiene el dinero del comprador y paga al proveedor únicamente después del comprador marca la orden como completada. Es moderadamente seguro, pero vulnerable si el mercado mismo cierra.

Depósito en Garantía de Firma Múltiple: También llamado multisig. Este método genera múltiples llaves para la transacción. El multisig 2-de-3 proporciona la mayor seguridad: una llave para el mercado, una para el proveedor y una para el comprador. Esto garantiza incluso si el mercado desaparece, el comprador, y el vendedor todavía pueden finalizar o reembolsar la transacción juntos.

Una anotación sobre Blockchains: Mientras Bitcoin utiliza un libro de contabilidad público donde las transacciones pueden ser indexadas y rastreadas por firmas forenses, los usuarios modernos de la Dark Web priorizan Monero (XMR), el cual utiliza direcciones sigilosas y firmas de anillo para mantener las transacciones privadas. Con respecto a los ataques, el 51% de ataque sigue siendo un riesgo teórico para monedas más pequeñas, pero la amenaza principal actualmente es el phishing y el malware para drenado de billeteras.

Siempre utilizar la opción más segura y verificar la dirección onion del mercado utilizando firmas PGP para evitar sitios de phishing.

Obtención de criptomonedas: Aunque la minería de Bitcoin ya no es considerada como algo factible para individuos debido a los altos costos de hardware y dificultad. En lugar de esto se puede obtener Monero o Bitcoin a través de intercambios descentralizados (DEX) o plataformas Peer-to-Peer (P2P) para mantener la privacidad.

Consideraciones de Seguridad al navegar por la Dark Web:

- Verificar el mercado: Siempre utilizar un directorio de confianza y verificar la llave PGP del sitio.

- Seguridad en el pago: Nunca utilizar tarjetas de débito/crédito ni Paypal. Utilizar monedas enfocadas en la privacidad como Monero.

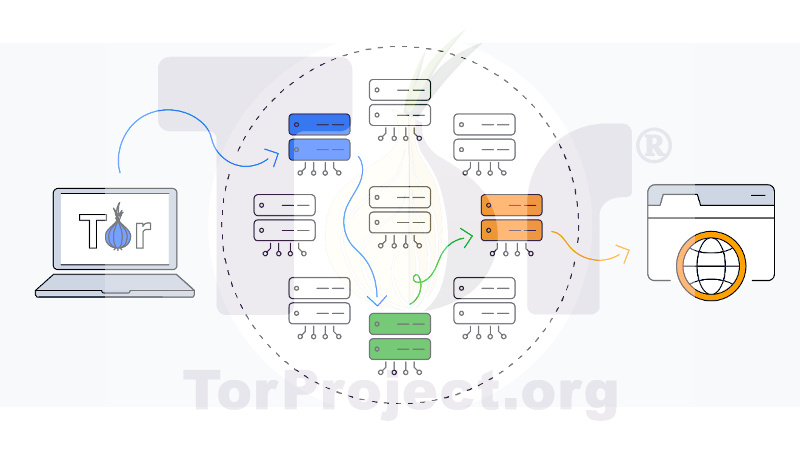

- Conectividad: Utilizar el Navegador Tor. Aunque muchos sugieren utilizar una VPN, el consenso actual es una VPN mal configurada puede de hecho disminuir el anonimato. Utilizar Puentes Tor (Bridges) o Tails suele ser más seguro.

- Sistemas Operativos: No utilizar Windows. Tails (The Amnesic Incognito Live System) sigue siendo la mejor opción, pues no deja rastro en el dispositivo de almacenamiento. Para una mayor seguridad considerar utilizar Whonix.

- Redes Sociales y Contenido: Aunque Facebook tiene una versión .onion para países censurados, recordar nunca filtrar metadatos personales. Siempre ejercitar el sentido común y asumir cualquier interacción "demasiado amigable" podría ser un intento de ingeniería social.

Fuentes:

https://tails.net/

https://www.whonix.org/

https://www.torproject.org/