Programa para Probar Herramientas Forenses de Computadoras (CFTT)

Existe una necesidad crítica en la comunidad de la aplicación de la ley, para garantizar la confiabilidad de las herramientas forenses de computadoras. La meta del proyecto para probar herramientas forenses de computadoras (CFTT) del Instituto Nacional de Estándares y Tecnología (NIST), es establecer una metodología para probar herramientas de forense de computadoras, mediante el desarrollo de especificaciones generales de herramientas, procedimientos de prueba, criterios de prueba, conjuntos de prueba, y pruebas de hardware. Los resultados brindan la información necesaria para los fabricantes de herramientas las mejoren, para los usuarios tomen decisiones informadas sobre la adquisición y el uso de herramientas forenses de computadoras, además para las partes interesadas comprendan las capacidades de las herramientas. Se requiere una capacidad de garantizar las herramientas de software forense produzcan consistentemente resultados de prueba precisos y objetivos. El enfoque para probar herramientas forenses de computadoras se basa en metodologías internacionales muy reconocidas para pruebas de conformidad y pruebas de calidad.

El Programa de Pruebas para Herramientas de Forense de Computadoras es un proyecto de la División de Software y Sistemas respaldado por la Oficina de Programas Especiales y el Departamento de Seguridad Nacional. A través del proyecto Ciberforense de la División de Seguridad Cibernética, la Ciencia y Tecnología del Departamento de Seguridad Nacional se asocia con el proyecto NIST CFTT para proporcionar al público informes de prueba de herramientas forenses.

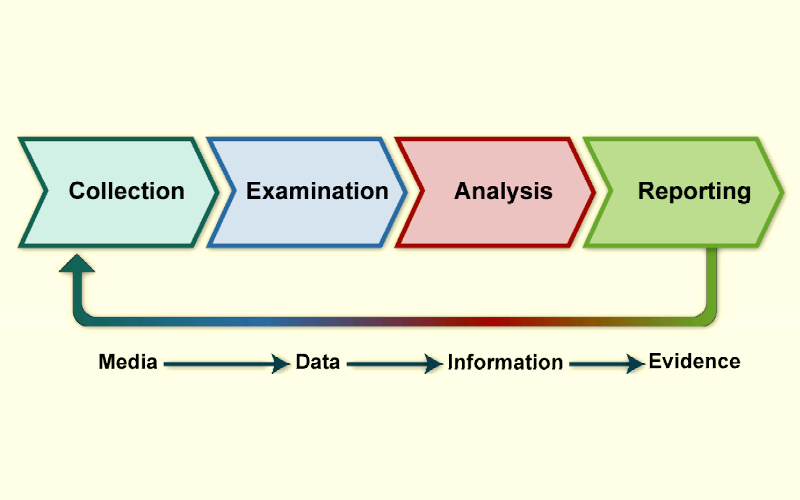

Descripción general de la metodología

La metodología de prueba desarrollada por NIST está impulsada por la funcionalidad. Las actividades de las investigaciones forenses se separan en funciones o categorías discretas, como la protección contra escritura del disco duro, la creación de imágenes del disco, la búsqueda de cadenas, etc. Luego se desarrolla una metodología de prueba para cada categoría.

El proceso de prueba de la CFTT está dirigido por un comité directivo compuesto por representantes de la comunidad relacionada con aplicación de la ley. Actualmente el comité directivo selecciona categorías de herramientas para investigación y herramientas dentro de una categoría para pruebas reales por parte del personal de CFTT. Un proveedor puede solicitar la prueba de una herramienta, sin embargo, el comité directivo toma la decisión sobre cuales herramientas probar.

1. Proceso para el desarrollo de especificaciones

Después de el comité directivo seleccione una categoría de herramienta y al menos una herramienta, el proceso de desarrollo es el siguiente:

- El NIST y el personal encargado de hacer cumplir la ley desarrollan un documento de requisitos, afirmaciones, y casos de prueba (llamado especificación de categoría de herramienta)

- La especificación de la categoría de la herramienta se publica en la web para la revisen los miembros de la comunidad forense de computadoras, y para otras partes interesadas la comenten públicamente.

- Los comentarios y la retroalimentación relevantes se incorporan a la especificación.

- Se diseña un entorno de prueba para la categoría de herramientas.

2. Proceso para la prueba de herramientas

Una vez se ha desarrollado una especificación de categoría, y se ha seleccionado una herramienta, el proceso de prueba es el siguiente:

- NIST adquiere la herramienta a probar

- NIST revisa la documentación de la herramienta

- NIST selecciona los casos de prueba relevantes según las funciones admitidas por la herramienta

- NIST desarrolla estrategia de prueba

- NIST ejecuta pruebas

- NIST produce un reporte de prueba

- El Comité Directivo revisa el reporte de la prueba

- El proveedor revisa el reporte de la prueba

- NIST publica software de soporte en la web

- DHS publica el reporte de la prueba en la web

Fuentes:

https://www.nist.gov/itl/ssd/software-quality-group/computer-forensics-…

https://www.nist.gov/itl/ssd/software-quality-group/computer-forensics-…

https://www.dhs.gov/science-and-technology/nist-cftt-reports