Explorar Manualmente una Aplicación con Zed Attack Proxy (ZAP)

La funcionalidad de escaneo pasivo y ataque automático son una gran manera de empezar una evaluación de vulnerabilidades contra una aplicación web, pero tiene algunas limitaciones. Entre ellas se tienen:

- Cualquier página protegida por login no será descubierta durante un escaneo pasivo, a menos se haya configurado la funcionalidad de ZAP para la autenticación, no manejará la autenticación requerida.

- No se tiene mucho control sobre la secuencia de la exploración en una escaneo pasivo, o los tipos de ataques acarreados en un ataque automático. ZAP proporciona muchas opciones adicionales para la exploración y ataques fuera del escaneo pasivo.

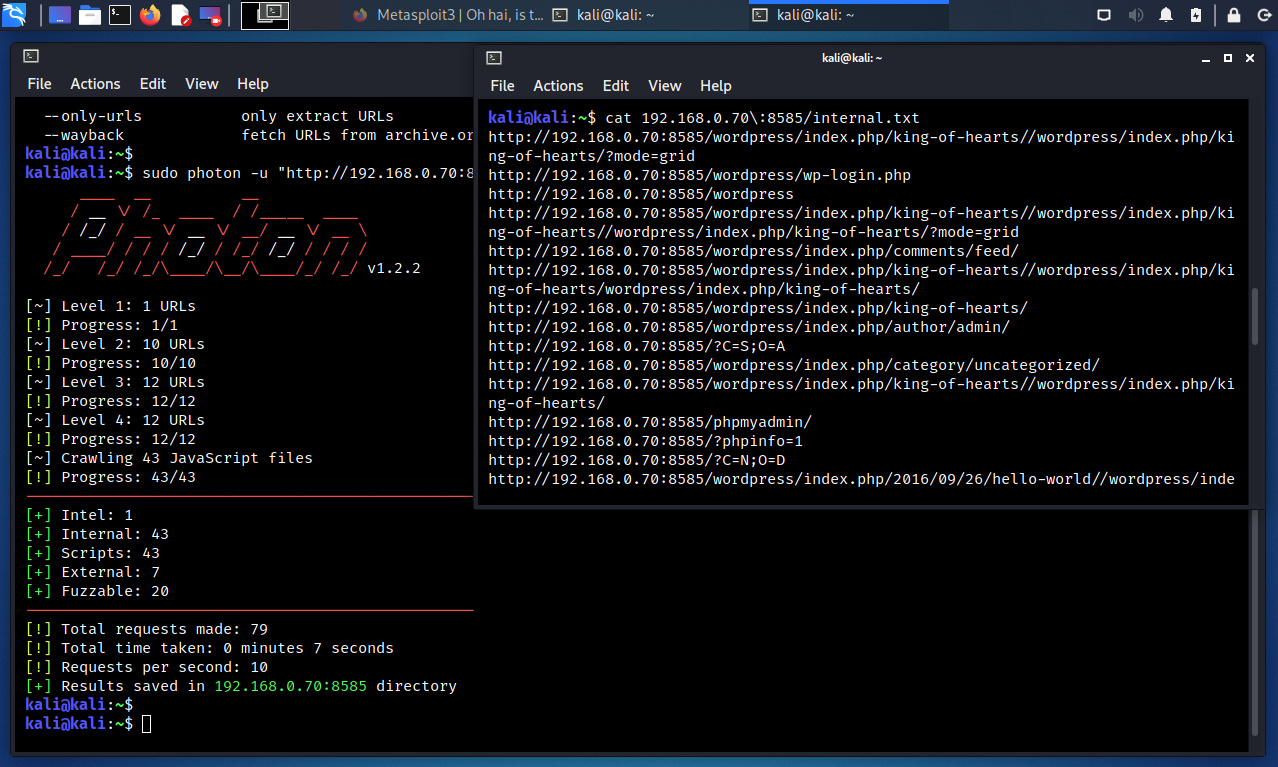

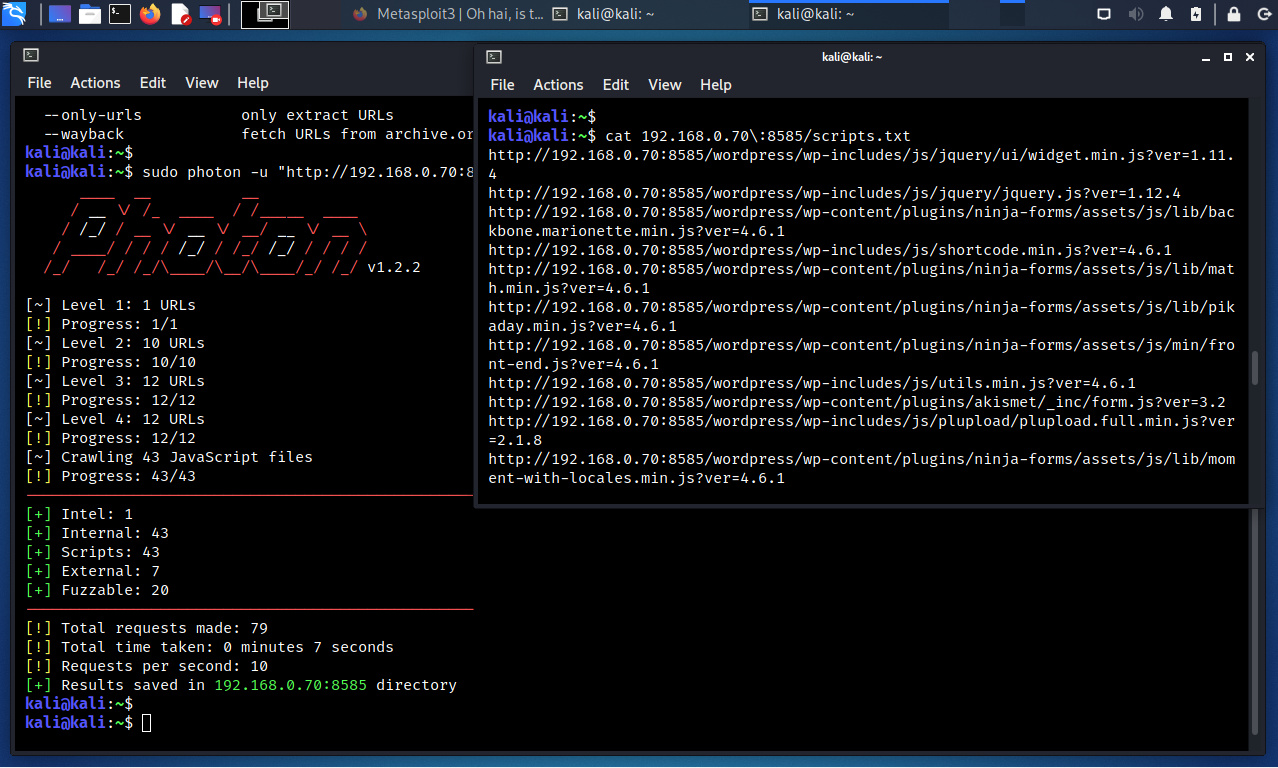

Los “spiders” son una gran manera de explorar un sitio básico, pero debe ser combinado con una exploración manual para ser más efectiva. Los spiders por ejemplo podrían únicamente ingresar datos básicos por defecto dentro de formularios en la aplicación web, pero un usuario puede ingresar información más relevante, lo cual puede a su vez, exponer más la aplicación web hacia ZAP. Esto es especialmente verdadero con cosas como los formularios de registro, donde se requiere ingresar una dirección de correo válida. El spider puede ingresar una cadena aleatoria, la cual causaría un error. Un usuario podría ser capaz de reaccionar al error, proporcionando el formato correcto de la cadena, lo cual puede causar más exposición de la aplicación, cuando el formulario es enviado y aceptado.

Se sugiere explorar toda la aplicación web con un navegador utilizando ZAP. Al hacer esto ZAP escanea pasivamente todas las peticiones y respuestas hechas durante la exploración en busca de vulnerabilidades, continuando con la construcción del sitio, además de registrar las alertas por potenciales vulnerabilidades encontradas durante la exploración.

Es importante ZAP explore cada página de la aplicación web, ya sea esté o no enlazada hacia otra página, en busca de vulnerabilidades. La oscuridad no es seguridad, y las páginas ocultas algunas veces salen a la luz sin advertencia o aviso. Por lo tanto se debe ser tan minucioso como se pueda cuando se explore el sitio.

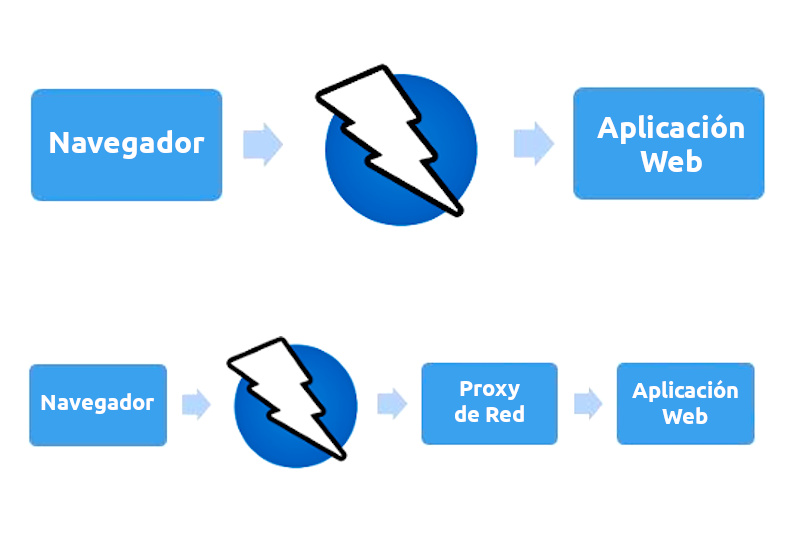

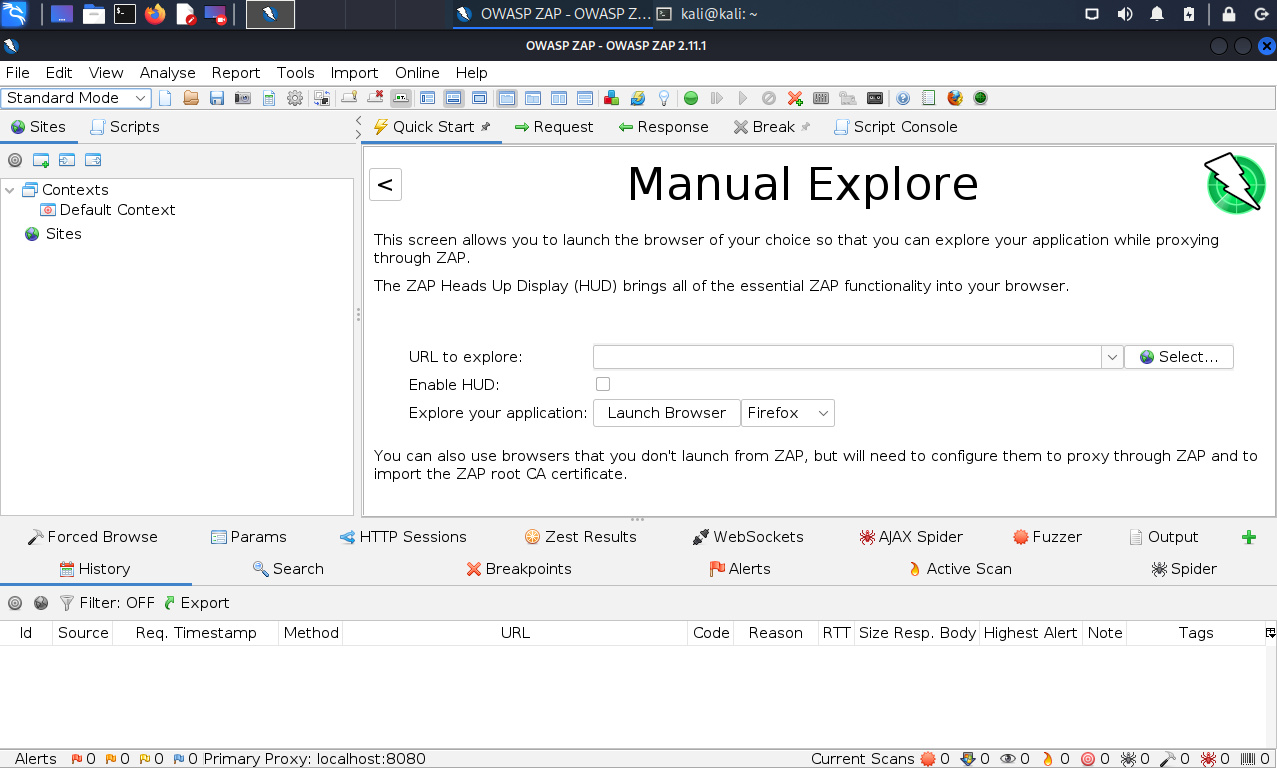

Se puede rápida y fácilmente lanzar navegadores previamente configurados con un proxy a través de ZAP, mediante la pestaña de Inicio Rápido. Los navegadores lanzados de esta manera ignorarán cualquier advertencia sobre la validación del certificado, lo cual de otra manera sería reportado.

Para explorar manualmente la aplicación:

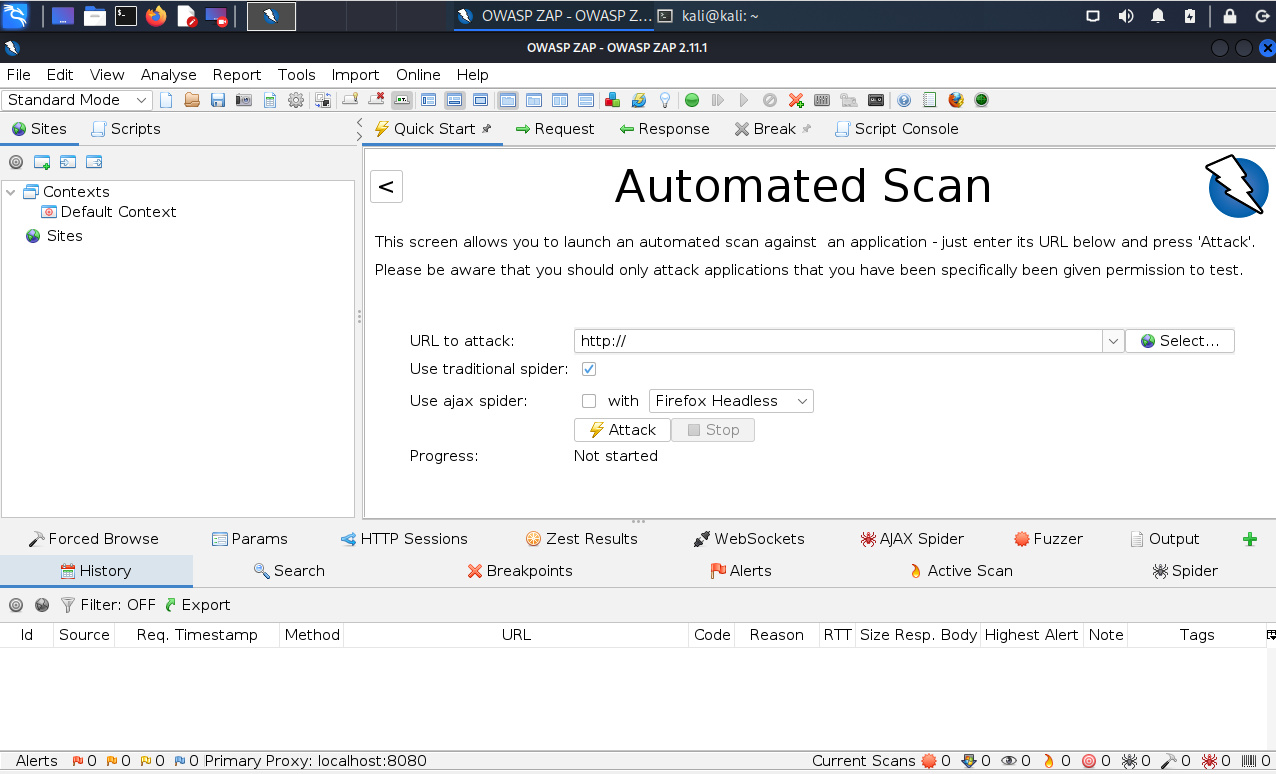

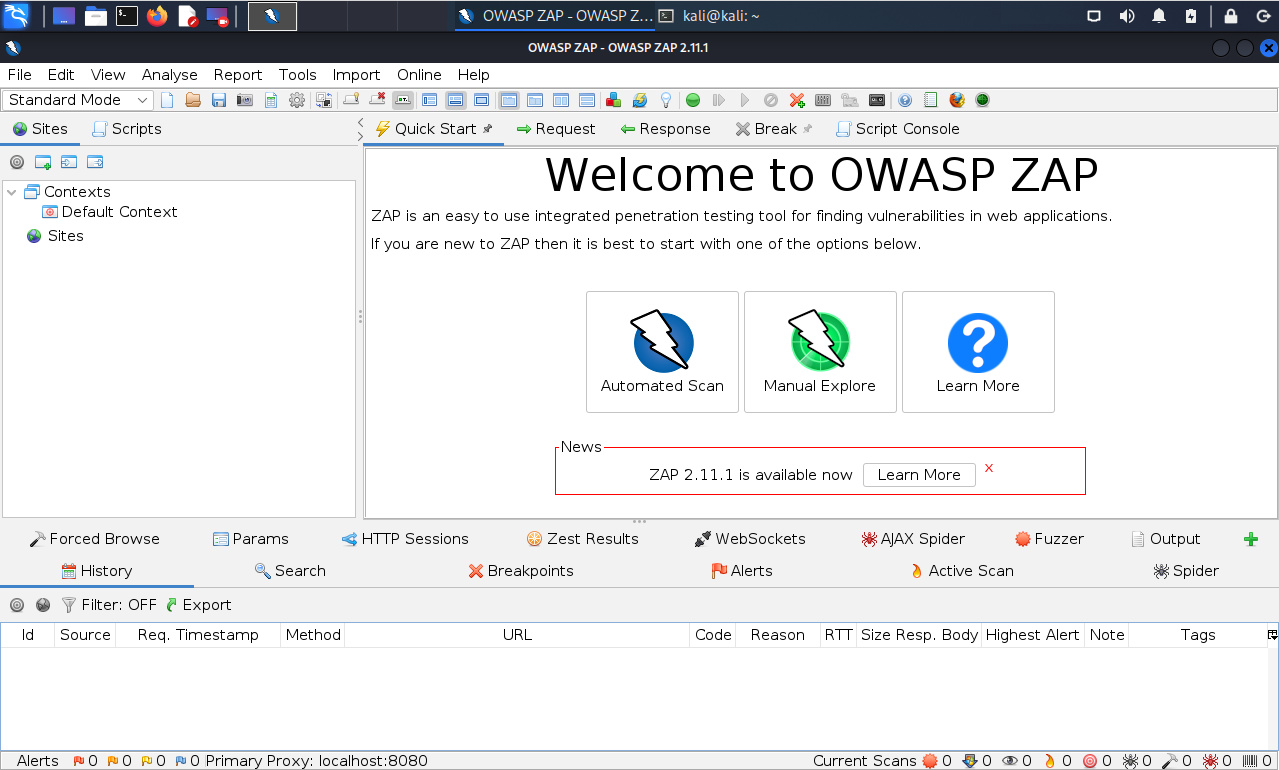

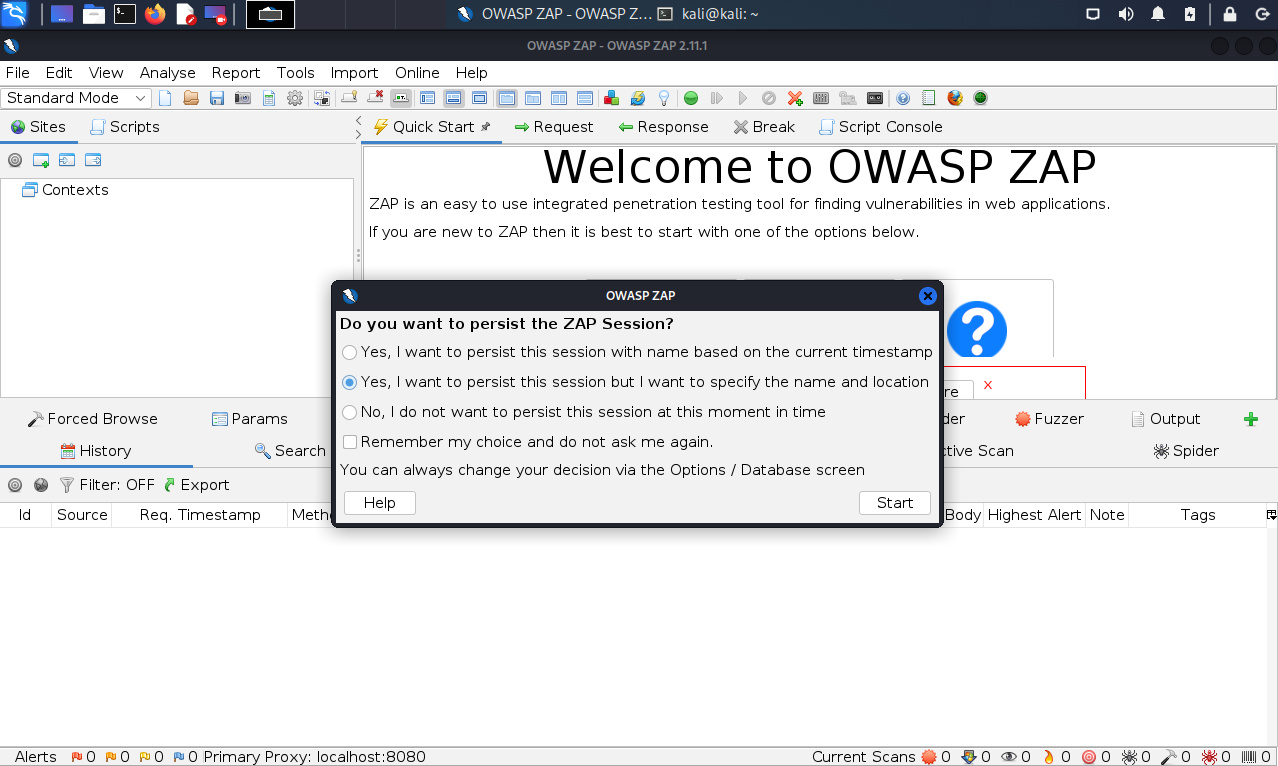

1. Iniciar ZAP y hacer clic en la pestaña Inicio Rápido de la Ventana del Espacio de Trabajo

2. Hacer clic en el botón de Exploración Manual

3. En la caja de texto de la URL a explorar, ingresar la URL completa de la aplicación web la cual se requiere explorar

4. Seleccionar el navegador el cual se requiere utilizar

5. Hacer clic en Lanzar Navegador

Esta opción lanzará cualquiera de los navegadores más comunes instalado con los nuevos perfiles.

Si se requiere utilizar cualquiera de los navegadores con un perfil existente, por ejemplo con otros complementos instalados en el navegador, entonces se necesita manualmente configurar el navegador con ZAP, e importar y confiar en los certificados CA raíz de ZAP. Revisar la Guía del Usuario de Escritorio ZAP para mayores detalles.

Por defecto Heads Up Display (HUD) se habilitará. Desmarcando la opción correspondiente en pantalla antes de lanzar un navegador deshabilitará HUD.

Fuentes: