Mientras el alcance define aquello lo cual se evaluará, las reglas del contrato definen como se realizarán las pruebas. Estos son dos aspectos diferentes los cuales necesitan ser manejados independientemente el uno del otro.

Cronología

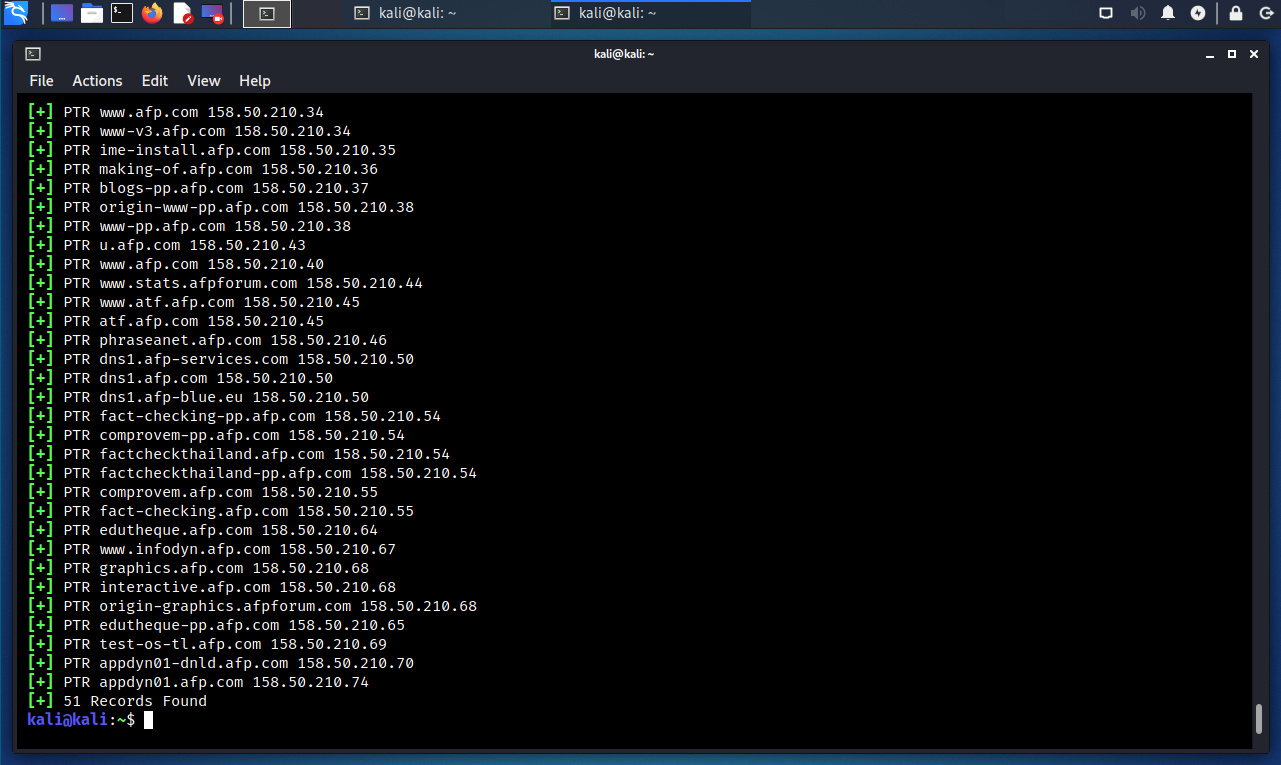

Debe ser establecida una clara cronología para el contrato. Mientras el alcance define el inicio y final del contrato, las reglas del mismo definen todo lo cual existe en el medio. Debe entenderse la cronología podría cambiar conforme progrese la evaluación. Sin embargo tener una cronología rígida no es la meta de crear una. En lugar de esto, el tener una cronología implementada para el inicio de la prueba, permitirá todos los involucrados identifiquen más claramente el trabajo a realizar y quienes serán las personas responsables del mencionado trabajo. Los diagramas de GANTT y estructuras para el Desglose del Trabajo, son frecuentemente utilizados para definir el trabajo, y la cantidad de tiempo para cada elemento específico invertido en el trabajo. Ver el cronograma dividido de esta manera ayuda a aquellos involucrados a identificar donde los recursos necesitan ser aplicados, además ayudan al cliente a identificar muchos de los posibles obstáculos los cuales son encontrados durante las pruebas.

Existen un número de herramientas gratuitas disponibles en Internet para gráficos GANTT. Muchos gerentes se identifican cercanamente con estas herramientas. Debido a esto son un medio excelente para comunicarse con la alta gerencia de la organización en evaluación.

Ubicaciones

Otro parámetro importante de cualquier contrato es establecer anticipadamente con el cliente, los destinos hacia los cuales los profesionales necesitarán viajar durante las pruebas. Esto podría ser tan simple como identificar hoteles, o algo complejo como identificar las leyes aplicables a un país específico.

Es frecuente una organización opere en múltiples ubicaciones y regiones, además será necesario elegir algunos sitios seleccionados para las pruebas. En estas situaciones se debe evitar viajar hacia todas las ubicaciones del cliente, en lugar de esto se debería determinar si están disponibles conexiones VPN hacia los sitios para realizar las pruebas remotamente.

Exposición de Información Sensible

Mientras una de las metas de un contrato puede ser ganar acceso hacia información sensible, cierta información no debería ser visualizada o descargada. Esto parecería extraño para los nuevos profesionales, sin embargo existen un número de situaciones donde los profesionales no deberían tener los datos en su posesión. Por ejemplo PHI (Personal Health Information), bajo el Acta HIPPA, estos datos deben ser protegidos. En algunas situaciones los sistemas pueden no tener un firewall o antivirus protegiéndolos. En este tipo de situación, se debe evitar absolutamente los profesionales estén en posesión de cualquier Información para la Identificación Personal (PII).

Sin embargo, si los datos no pueden ser obtenidos físicamente o virtualmente; ¿Cómo se puede probar los profesionales obtuvieron acceso hacia la información?. Este problema ha sido resuelto de diferentes maneras. Existen maneras de probar las puertas de las bóvedas han sido abiertas sin tomar el dinero. Por ejemplo una captura de pantalla del esquema de la base de datos y los permisos del archivo, o los archivos por si mismos pueden ser mostrados sin abrirlos, siempre no exista PII visible en los nombres de archivos por si mismo.

Cuan cuidadosos deben ser los profesionales en un contrato, es un parámetro el cual necesita ser discutido con el cliente, pero la firma haciendo las pruebas debe siempre asegurarse de protegerse en un sentido legal independiente de la opinión del cliente. Más allá de las supuesta exposición de datos sensibles, todas las plantillas de reporte, las máquinas para las pruebas, deben limpiarse después de cada contrato. Como una anotación especial, si datos ilegales (como explotación infantil) es descubierto por los profesionales, los oficiales encargados de hacer cumplir la ley deben ser notificados inmediatamente, seguido por el cliente. No seguir las instrucciones del cliente.

Manejo de Evidencia

Cuando se maneja evidencia de una prueba y las diferentes etapas del reporte, es increíblemente importante tener mucho cuidado con los datos. Siempre utilizar encriptación y limpiar las máquinas entre las pruebas. Nunca entregar memorias USB con los reportes de las pruebas en conferencias sobre seguridad. Y nunca reutilizar los reportes correspondientes a la evaluación de un cliente como una plantilla. Es poco profesional dejar referencia hacia otra organización en el documento.

Reuniones Regulares sobre el Estado

A través del proceso de pruebas es crítico tener reuniones regulares con el cliente, para informarle sobre el progreso global de la prueba. Estas reuniones deben realizarse diariamente, y deben ser tan cortas como sea posible. Las reuniones deben limitarse a tres conceptos; avances, progreso, y problemas.

Los planes son generalmente discutidos de tal manera las pruebas no sean realizadas durante un cambio importante o una interrupción. El progreso es simplemente una actualización hacia el cliente sobre aquello completado. Los problemas deben ser también discutidos en la reunión, pero en el interés de la brevedad, las conversaciones concernientes a las soluciones casi siempre deben mantenerse fuera de linea.

Hora del Día para Probar

Algunos clientes requieren todas las pruebas sean realizadas fuera de los horarios comerciales. Esto puede significar hasta altas horas de la noche para muchos profesionales. Los requerimientos para la hora del día deben ser bien establecidos con el cliente antes de iniciar las pruebas.

Lidiar con los Rechazos

Existen algunos momentos donde el rechazo es perfectamente aceptable, y existen momentos donde esto podría no encajar con el espíritu de las pruebas. Por ejemplo si la prueba es de tipo caja negra, donde se está probando no solo la tecnología, sino también las capacidades del equipo de seguridad de la organización, el rechazo podría estar perfectamente bien. Sin embargo, cuando se está evaluando un gran número de sistemas en coordinación con un gran equipo de seguridad en la organización, puede no ser lo mejor para las pruebas rechazar los ataques.

Permiso para la Prueba

Uno de los documentos más importantes necesarios de ser obtenidos para una prueba de penetración, es el documento con el permiso para la prueba. Este documento establece el alcance, además contiene una firma la cual reconoce el conocimiento sobre las actividades de los profesionales. Además debe establecer claramente las pruebas pueden conducir hacia la inestabilidad del sistema, además de todo el cuidado será aplicado por el profesional para no afectar los sistemas en el proceso. Sin embargo las pruebas pueden conducir a la inestabilidad, el cliente no responsabilizará al profesional por cualquier inestabilidad o falla del sistema. Es critico las pruebas no empiezan hasta este documento sea firmado por el cliente.

Además algunos proveedores de servicio requiere un aviso o permiso por adelantado, antes de probar sus sistemas. Si esto es requerido debe formar parte del documento.

Consideraciones Legales

Algunas actividades comunes en las pruebas de penetración pueden violar las leyes locales. Por esta razón se sugiere verificar la legalidad de las tareas habituales de la prueba de penetración, en la localización donde el trabajo será realizado. Por ejemplo las llamadas VoIP capturadas en el transcurso de una prueba de penetración, pueden ser consideradas como escuchas telefónicas en algunas áreas.

Fuentes:

http://www.pentest-standard.org/index.php/Pre-engagement#Rules_of_Engag…

https://en.wikipedia.org/wiki/Gantt_chart

https://www.cdc.gov/phlp/publications/topic/hipaa.html