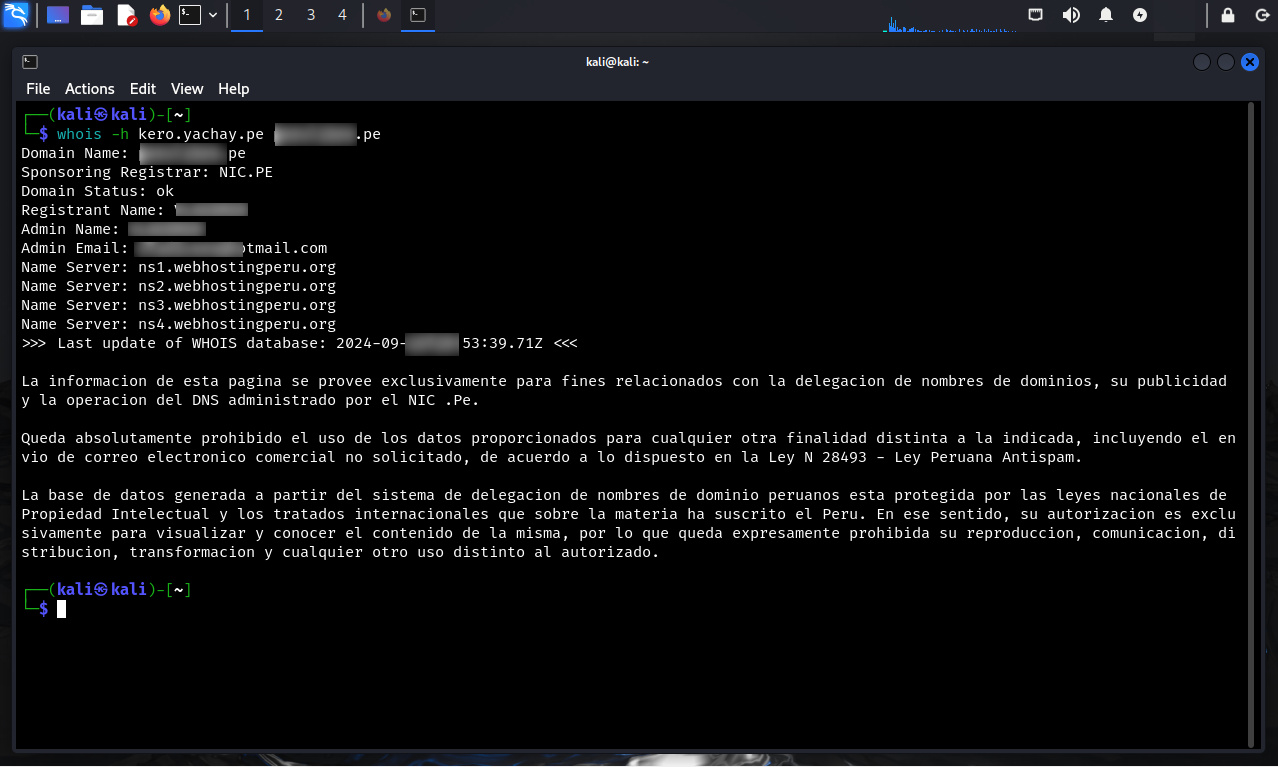

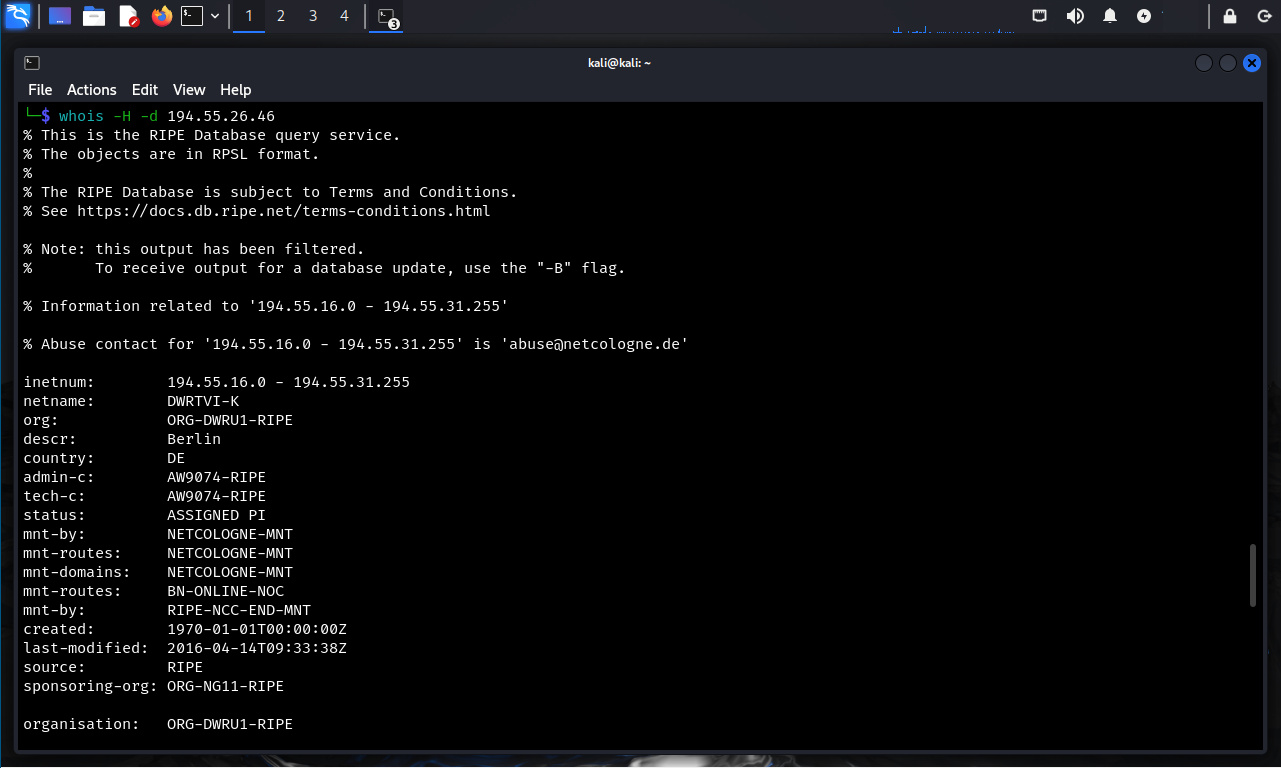

Búsqueda de Dominios Reversos Asociados utilizando Whois

WHOIS es un protocolo de petición /respuesta orientado a transacciones basado en TCP, el cual se utiliza ampliamente para proporcionar servicios de información a los usuarios de Internet. Aunque originalmente se utilizó para proporcionar servicios de "páginas blancas" e información sobre nombres de dominio registrados, las implementaciones actuales abarcan una rango más amplio de servicios de información. El protocolo entrega su contenido en un formato legible para los seres humanos.

Dominios reversos asociados

Se puede utilizar la opción “-d” para visualizar los dominios reversos asociados con bloques de direcciones IP devueltos por una consulta sobre una dirección IP o rango de direcciones IP.

$ whois -d 194.55. 26.46

Esta opción debe ser utilizada cuando se consulta, una dirección IP, un rango de direcciones IP, o un prefijo de dirección IP.

Esta opción devuelve: una coincidencia exacta o el rango de direcciones IP más pequeño incluyendo la dirección IP, o el rango especificado en la consulta. También devuelve el dominio reverso más pequeño abarcando ese rango de direcciones IP.

Esta opción resulta importante para visualizar el dominio reverso asociado con una dirección IP o rango de direcciones IP, y verificar si dominios reversos han sido creados para todo el espacio de direcciones IP asignada.

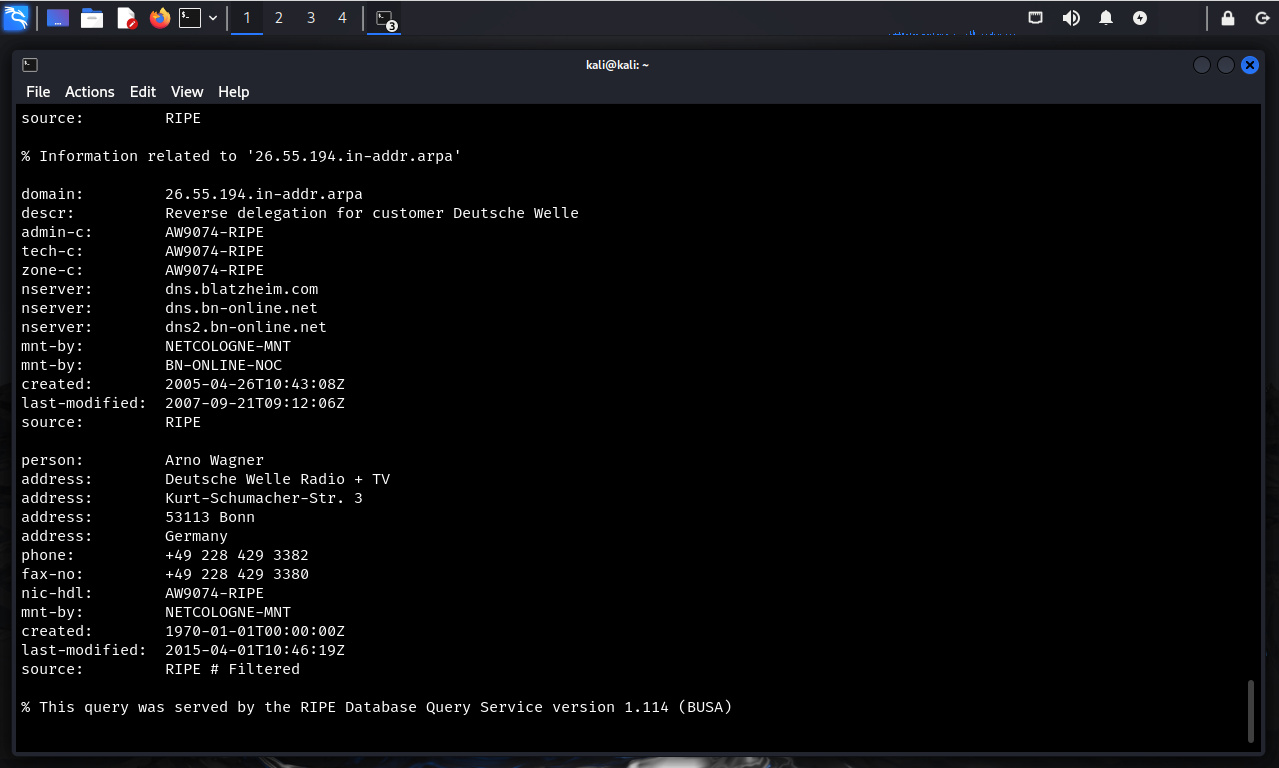

En la demostración realizada los resultados muestran el texto “Reverse delegation for customer Deutsche Welle” en el campo de nombre “descr”. Así mismo tres servidores de nombres en los campos de nombre “nserver”. Entre otra información mi relevante.

Fuentes:

https://datatracker.ietf.org/doc/html/rfc3912

https://www.ripe.net/publications/docs/ripe-401/

https://linux.die.net/man/1/whois

https://www.apnic.net/manage-ip/using-whois/searching/query-options/