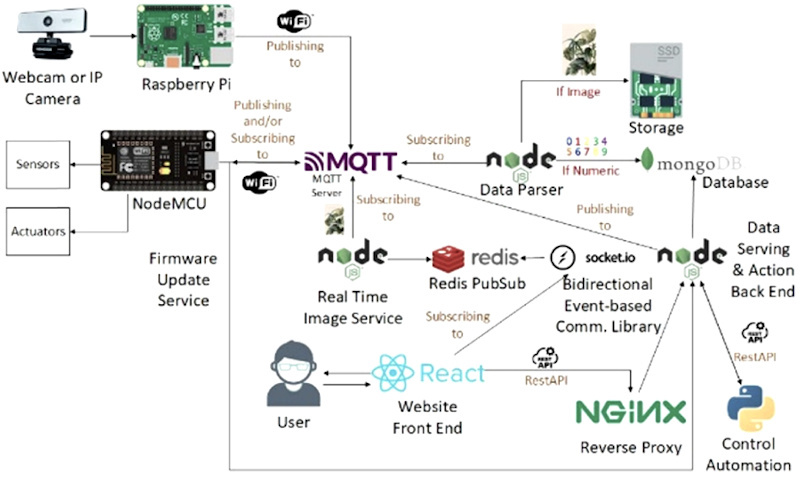

Entender el Flujo de Comunicación para la Arquitectura de un Sistema

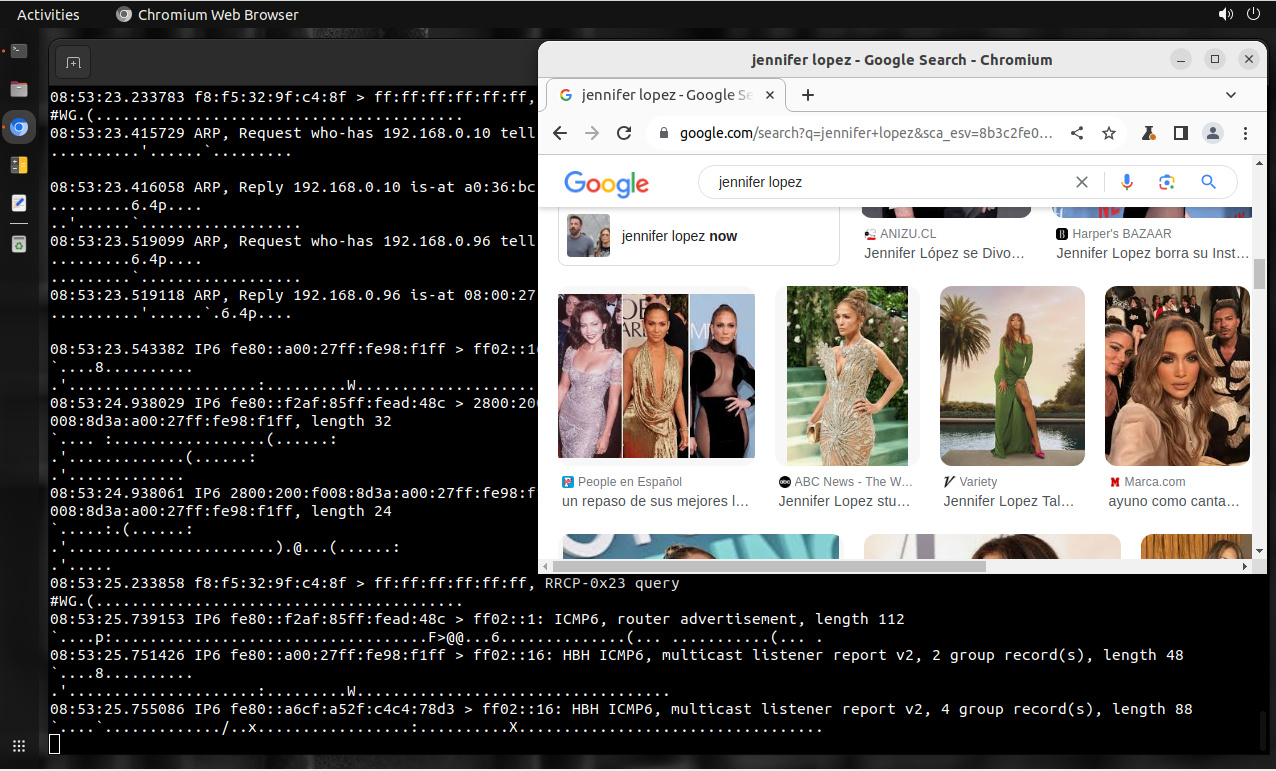

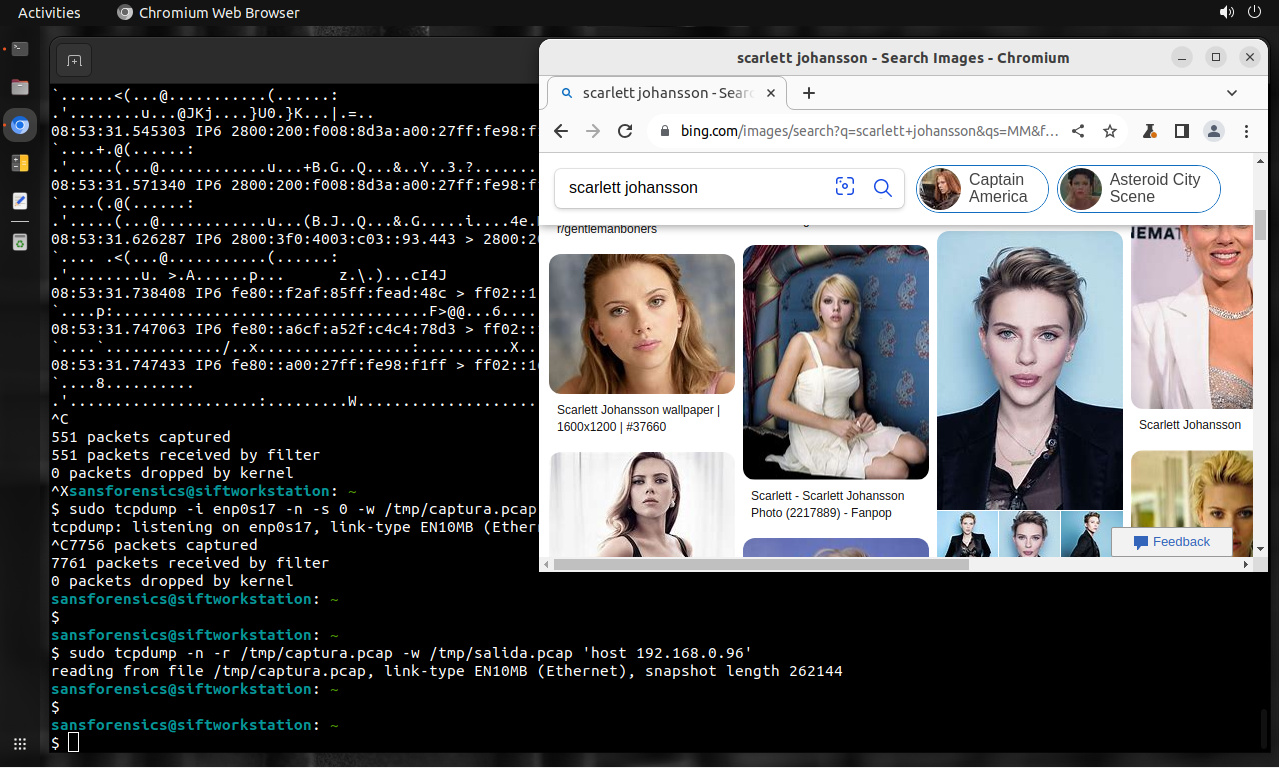

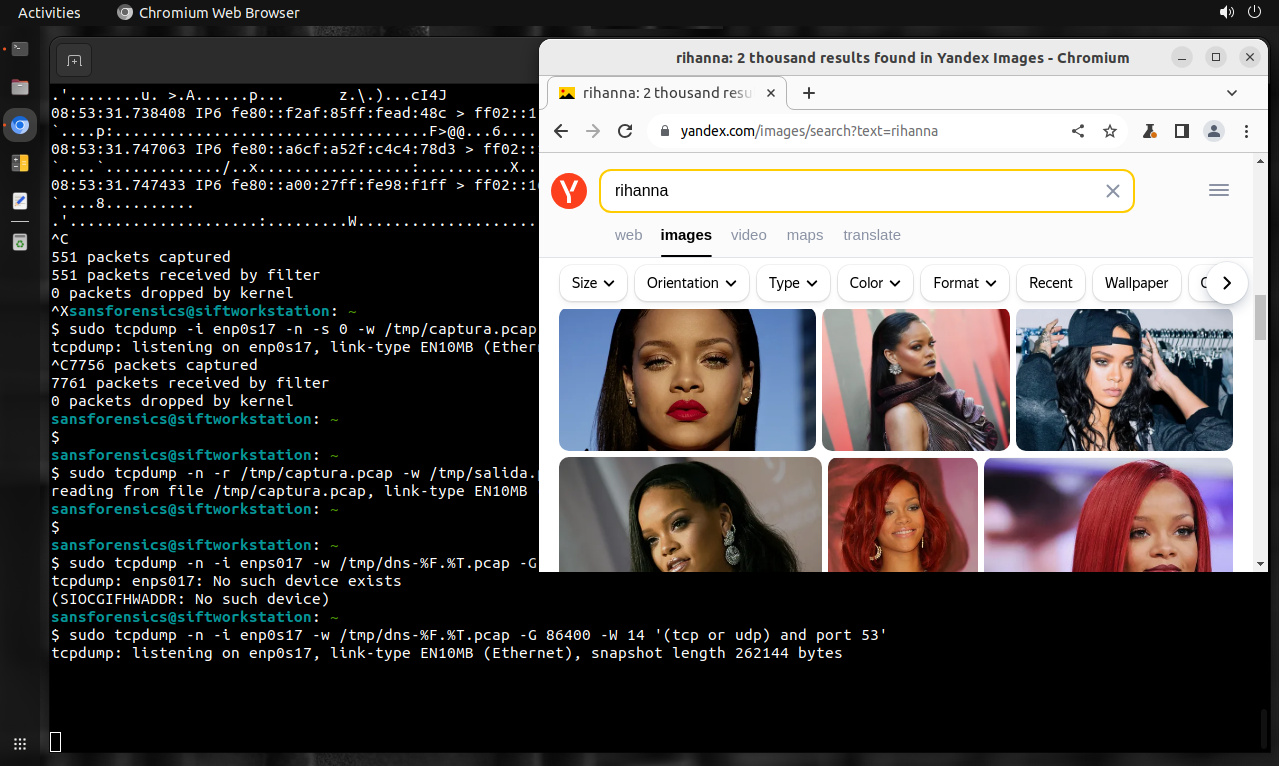

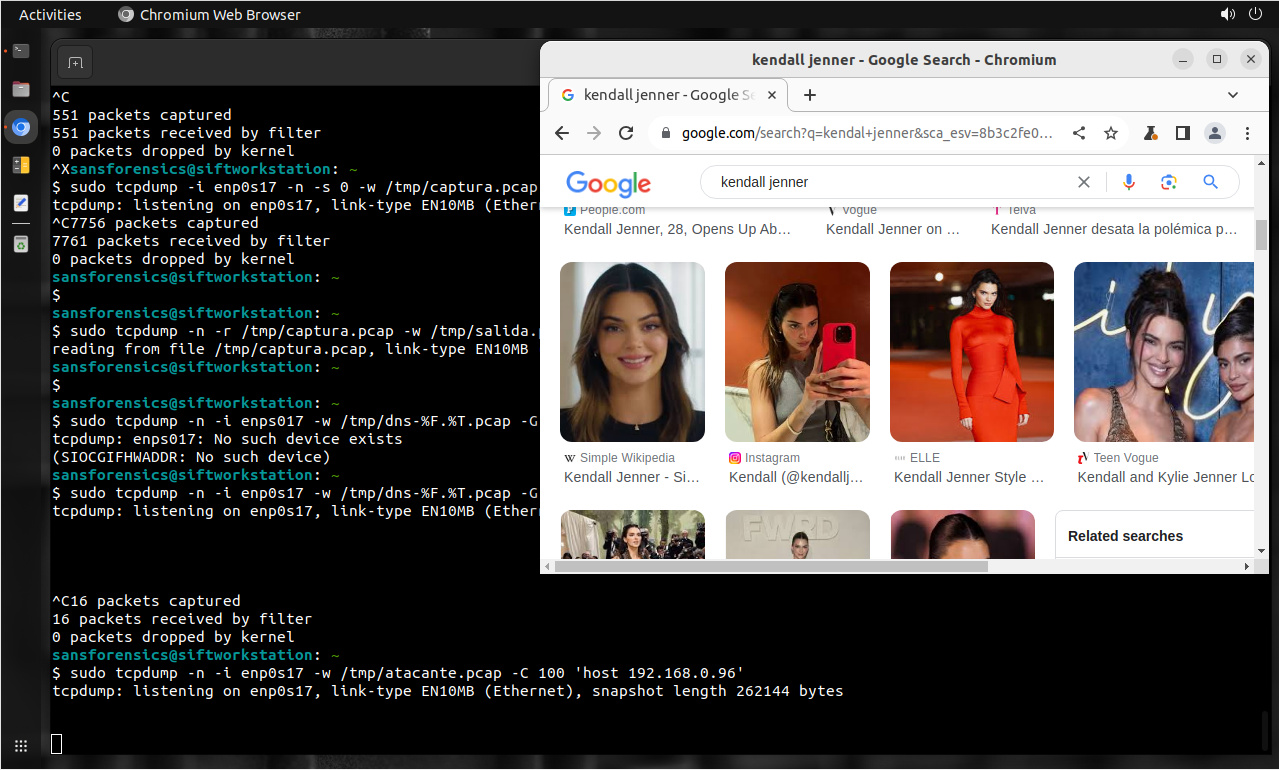

Así como se necesita entender cuales componentes existen en la red, además de como todos estos se comportan y relacionan, es igual de importantemente crítico tener un entendimiento completo e integral sobre como las comunicaciones fluyen sobre la red. Sin esta comprensión los datos sensibles podrían ser transmitidos y almacenados incorrectamente, o incluso peor, abandonar completamente la red. Utilizando el diagrama de arquitectura lógica se puede tener un claro entendimiento sobre como y donde los datos fluyen de entrada y salida en la red, además de determinar la postura adecuada en ciberseguridad. Este mapa para el flujo de comunicación ayuda a entender la exposición y visibilidad de componentes clave de la red hacia los ciberatacantes o internos maliciosos. Este entendimiento constituye las bases para crear un mapa sobre amenazas, para consecuentemente implementar controles y medidas correctivas en ciberseguridad.

Entender cual información puede fluir de salida y entrada entre los diferentes segmentos de la red, es importante no solo para entender el punto de compromiso, sino la cantidad de daño el cual puede ser causado por un ciberatacante. En muchos incidentes una de las razones por las cuales un ciberacatante tuvo la capacidad de causar mucho daño, es porque la organización no entendía como los datos fluían dentro de la red. Frecuentemente existen conexiones configuradas sobre las cuales las personas desconocían. Por tal razón siempre recordar; si la ofensiva conoce más comparado con la defensa, la defensa está destinada a perder. El flujo de comunicación ayuda a la defensa a tener un mejor entendimiento sobre la exposición, para así arreglarlo de manera proactiva.

Fuentes: