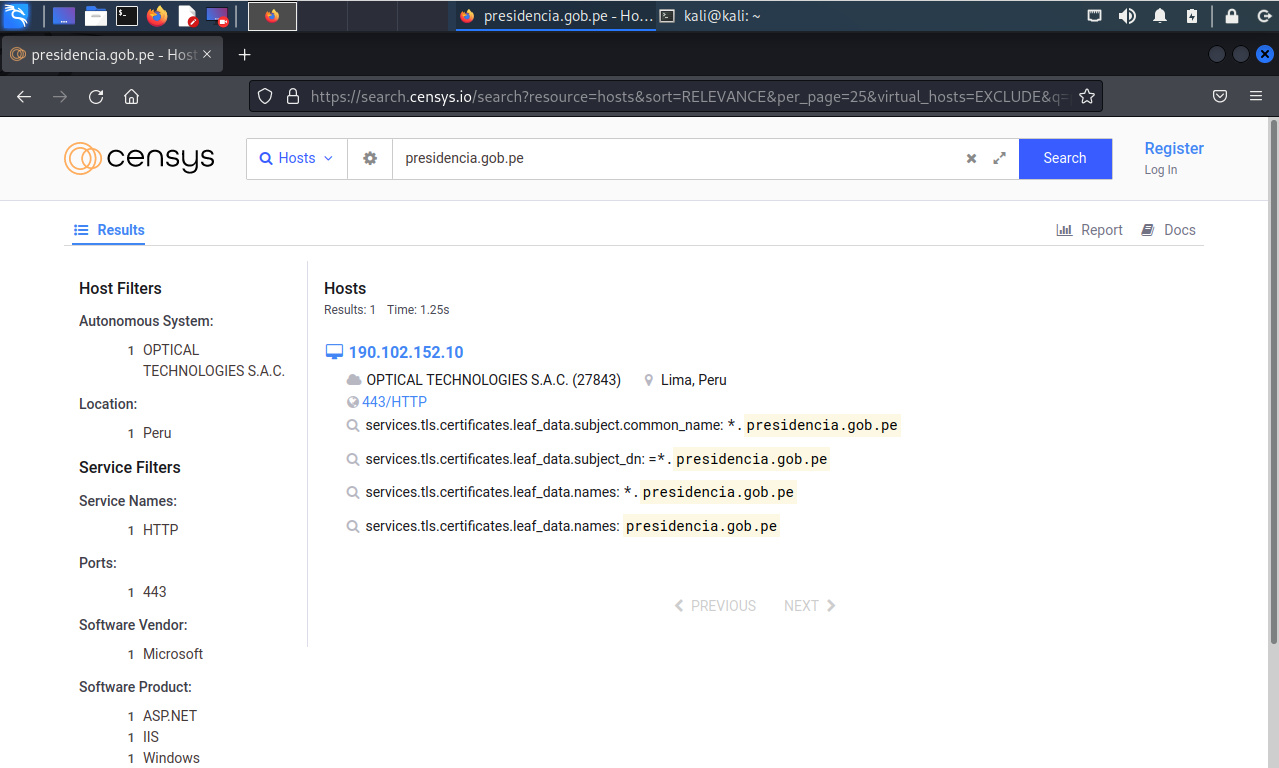

Determinar el Sistema Operativo utilizando Censys

Censys crea y mantiene conjuntos de datos altamente indexados con la capacidad de ser buscados, el cual está dirigido a profesionales en seguridad. El inventario sobre hosts públicos, hosts virtuales, y certificados, ayudan en los esfuerzos de hacer los sistemas de cara hacia Intenet, y el Internet en general más seguro y protegido.

Al momento de realizar la presente publicación no es necesario registrarse en Censys para poder realizar esta búsqueda. Aunque se sugiere registrarse para aprovechar otras funcionalidades.

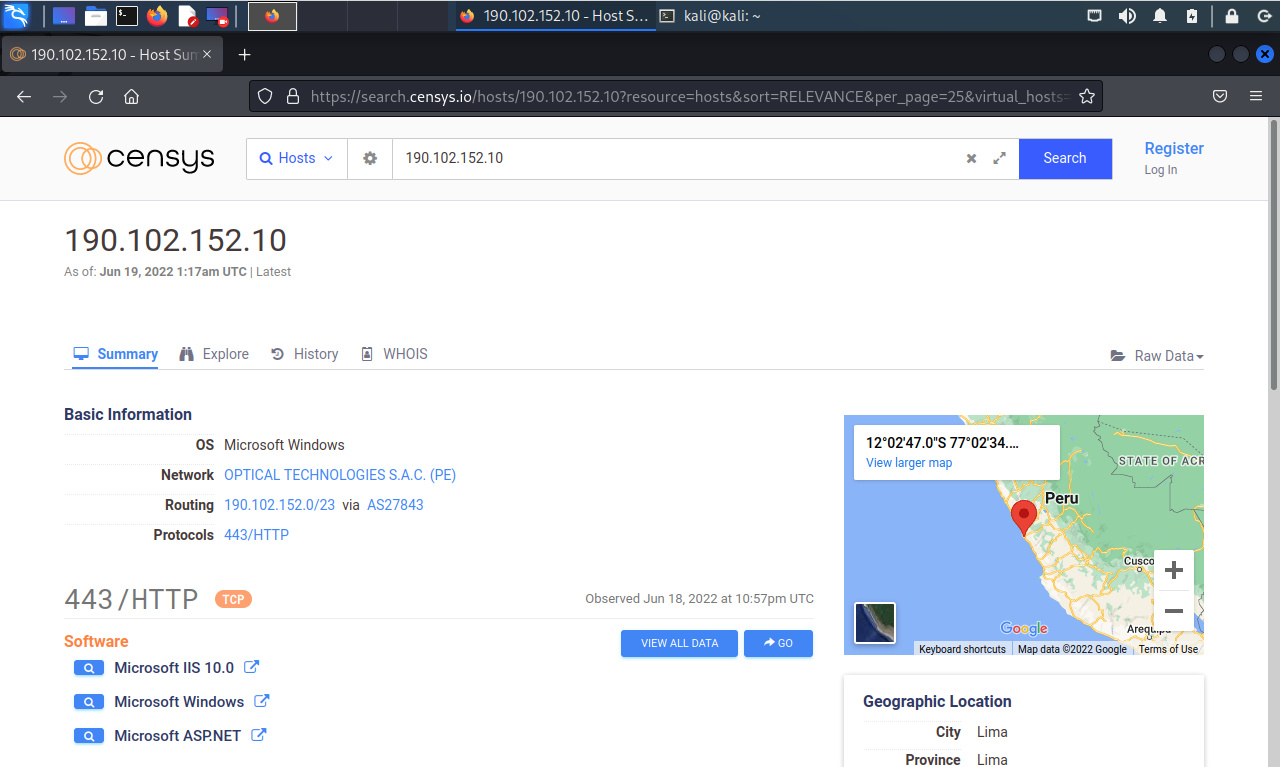

En la página principal de Censys ingresar el dominio a consultar. Asegurarse “Hosts” esté definido. Para luego hacer clic en el botón de nombre “Search”, para realizar la búsqueda.

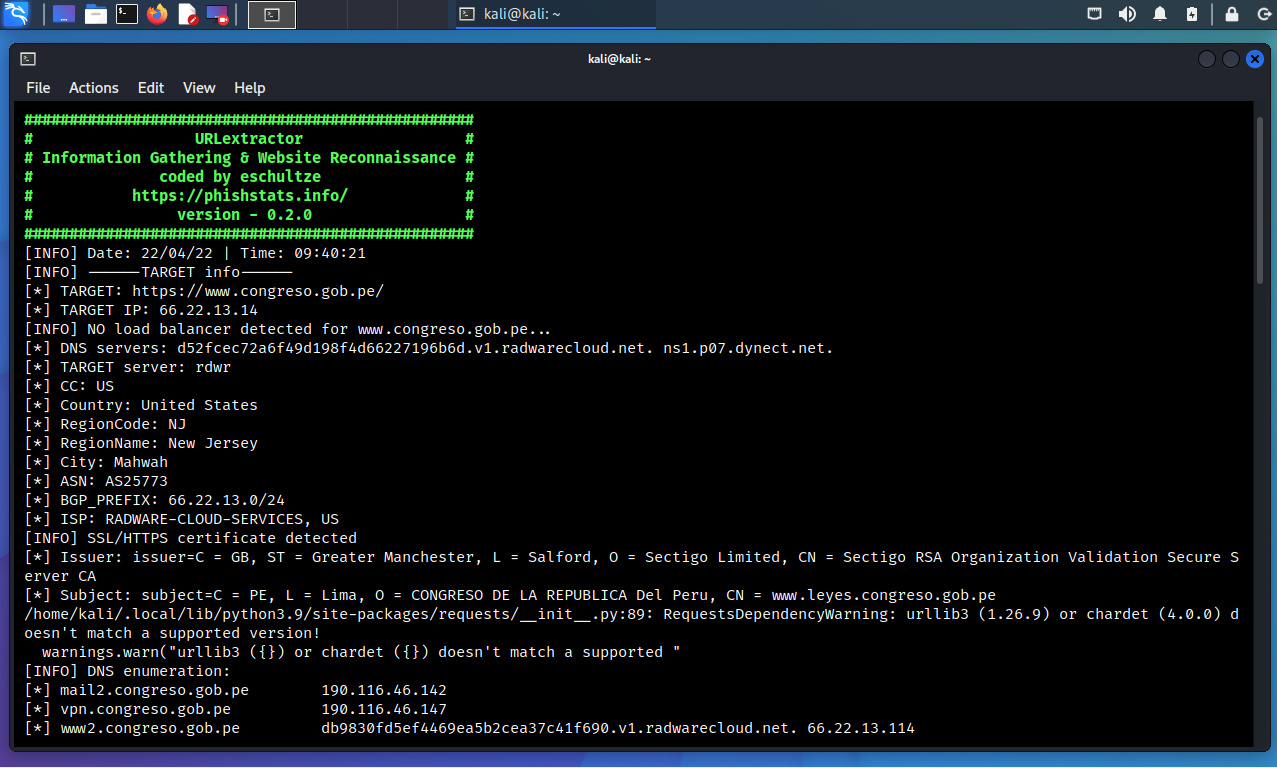

Si Censys ha registrado previamente información sobre el host buscado, se presentará un resumen de la información recopilada sobre el host, como su dirección IP; proveedor de servicio, ciudad y país, puertos, abiertos, servicio, certificado digital, etc.

Al hacer clic sobre la dirección IP. Censys presentará toda la información recopilada sobre el Host buscado.

Es importante resaltar la fecha de última actualización de los datos. La cual se muestra en la parte inferior de la dirección IP del host.

En la pestaña “Summary” o Resumen, se detalla información básica, como el Sistema Operativo, Red, Encaminamiento, y Protocolos.

Según Censys el Sistema Operativo subyacente del host es Microsoft Windows.

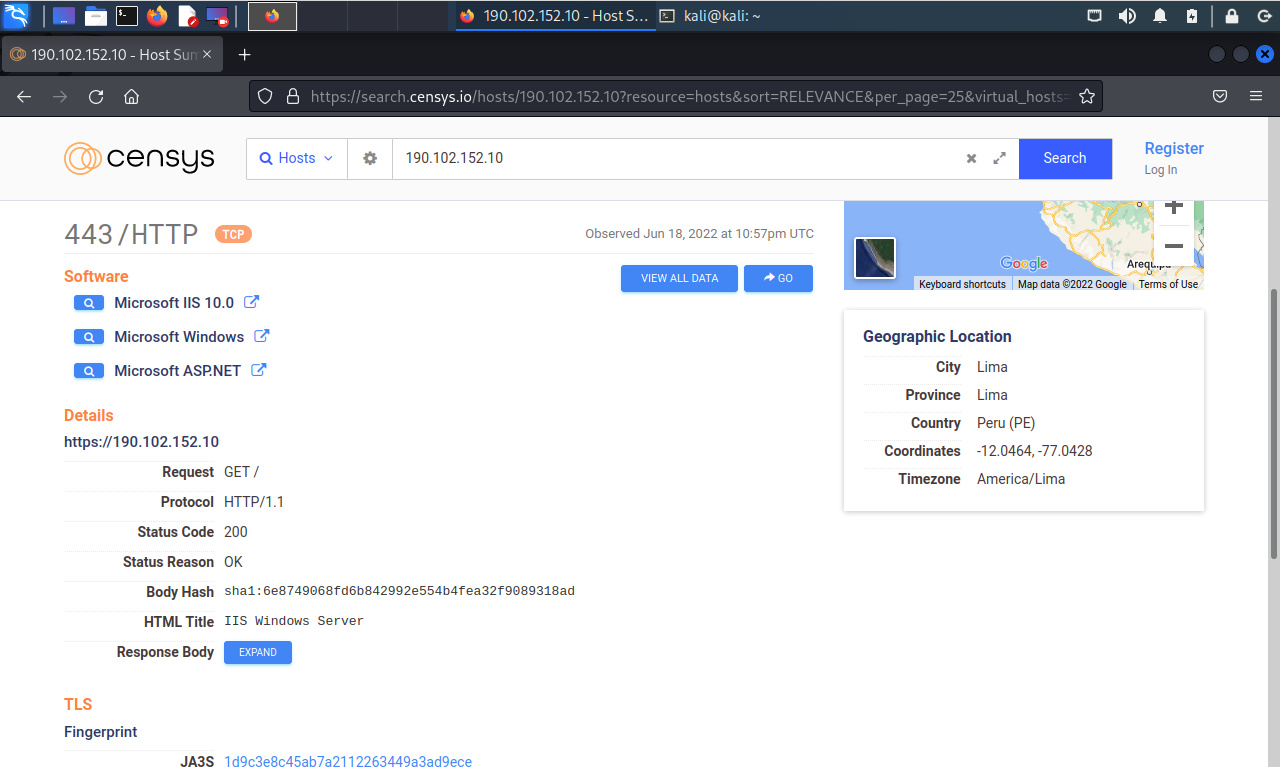

Adicionalmente donde se ubica la información del puerto 443/TCP, se puede obtener información adicional para corroborar el sistema operativo. Este puerto ejecuta un servicio HTTPS, a través del cual se expone la siguiente información sobre el software, Microsoft IIS 10.0. Microsoft Windows, y Microsoft ASP.NET.

En base a la información obtenida desde la documentación oficial en el sitio web de Microsoft. IIS 10.0 es la más reciente versión de IIS, el cual se entrega con Windows 10 y Windows Server 2016.

Consecuentemente se puede inferir, la versión del sistema operativo subyacente del host es Windows Server 2016 o una versión posterior.

Como en todo proyecto de Hacking Ético o Prueba de Penetración, esta información sobre el sistema operativo debe ser corroborada desde diversas fuentes, utilizando otras técnicas y herramientas, con el propósito de obtener la información más precisa, para continuar con etapas posteriores.

Fuente:

https://support.censys.io/hc/en-us

https://docs.microsoft.com/en-us/iis/get-started/whats-new-in-iis-10/ne…